Содержание

В интернете существует масса статей по этой теме. Но все они не дают полного ответа. В основном все рассказывают о настройке только через одну утилиту — Winbox. Оно конечно и понятно, у многих настройка производится только через неё. Но что делать людям, которые нуждаются в настройке через WebFig или Telnet? Какие действия им предпринимать?

С целью ответа на этот вопрос, мы и написали эту статью. Было решено свести весь опыт настроек в одну статью и полностью закрыть эту потребность. Вам больше не нужно будет искать исчерпывающих материалов по этому вопросу. Всё находится здесь, в этой статье.

Особенности функционала

Одна из важных особенностей роутера, это возможность подключить его к электропитанию не только от стандартного адаптера, но и с помощью poe адаптера.

Из физических особенностей можно выделить его удобство установки. Он не обязательно должен находиться у розетки, его можно даже повесить на стенку, что особенно удобно при занятости столов.

Маршрутизаторы Mikrotik не имеют внешнего порта. Какой порт выделить и сделать внешним решает только пользователь. Это опять же выгодно отличает его от роутеров других фирм, где уже есть выделенный внешний порт.

Роутер хорош ещё тем, что его сеть работает без перебоев. Достаточно настроить сеть один раз и всё, она будет постоянно работать стабильно.

Отдельно стоит сказать об операционной системе роутера. Называется она Router OS, заточена под Linux и поддерживает практически весь его сетевой интерфейс. Система предназначена для построения маршрутизаторов, станций vpn серверов, файерволов и других устройств управления сетями. Операционка способна решать множество задач, которые связаны с сетью.

Эта ОС существует так же как x86 дистрибутив, что позволяет превратить свой персональный компьютер в большой маршрутизатор, в котором будут присутствовать возможности vpn сервера, файервола и Qos точки доступа.

Поддерживает огромное количество протоколов и сервисов, среди которых:

- VPLS;

- BGP;

- MPLS;

- OSPF.

Если брать во внимание беспроводные чипсеты, то здесь Mikrotik поддерживает такие, которые идут с основой решений на Atheros и Prism. Router OS даёт графический интерфейс, это нужно для маршрутизации и управления QoS, а также для настроек файервола.

Способы настройки

Мы рассмотрим все известные способы. Вы получите исчерпывающую информацию по этому вопросу. Рассмотрим даже настройку по Telnet, которую тяжело найти в интернете, а ведь люди её часто ищут и теряются, когда не могут найти.

Это общие настройки, которые подойдут для любых роутеров компании Микротик, включая роутеры «hap lite» и «952ui 2hnd». На этом предисловия более чем достаточно. Начинаем настраивать.

Настройка с помощью Winbox

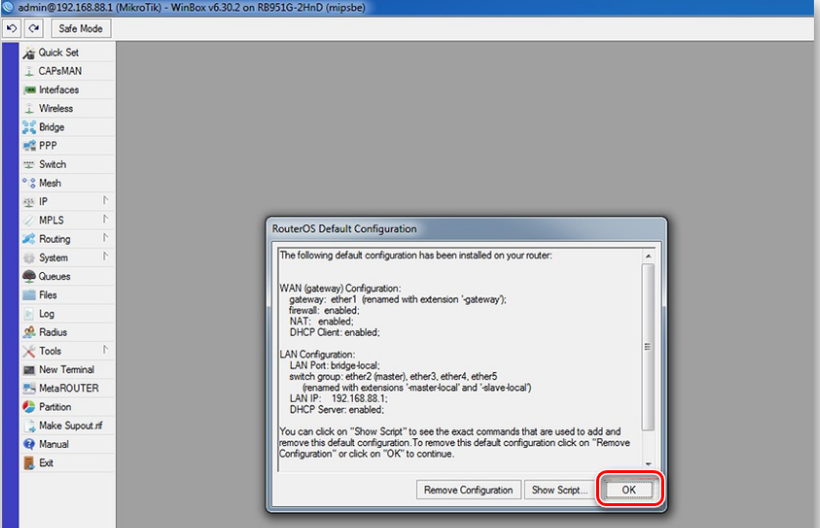

Эта утилита открывает перед пользователем окно конфигурации Mikrotik. Здесь у пользователя есть выбор, либо оставить всё как есть, либо изменить.

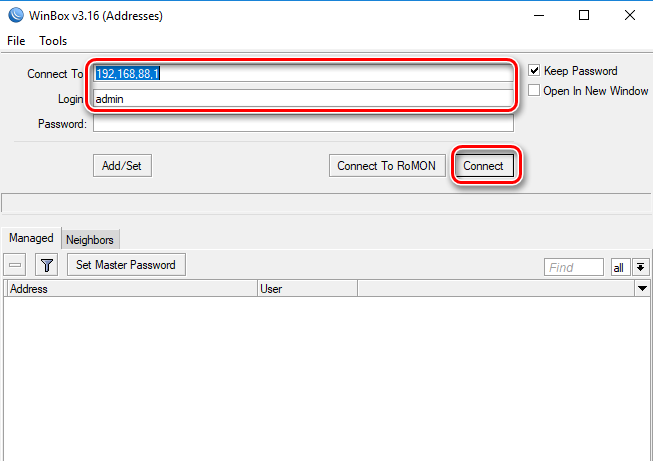

При запуске, открывается окно с вводом. Там нужно ввести IP-адрес роутера и логин и нажать «Connect».

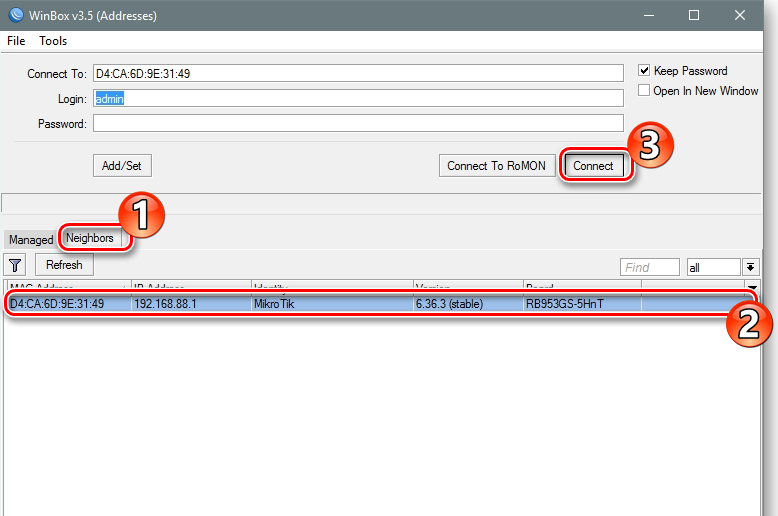

Если нет IP-адреса, то это не беда, роутер Микротик может делать подключение к сети с помощью MAC-адреса. Что для этого нужно?

Чуть ниже находим вкладку «Neighbors»;

Программа выполнит анализ соединений и покажет MAC-адрес роутера;

Нажимаем на адрес и потом на «Connect».

Теперь мы можем производить настройку маршрутизатора. Для более быстрой настройки, рекомендуется не трогать заводские настройки и просто нажать «OK».

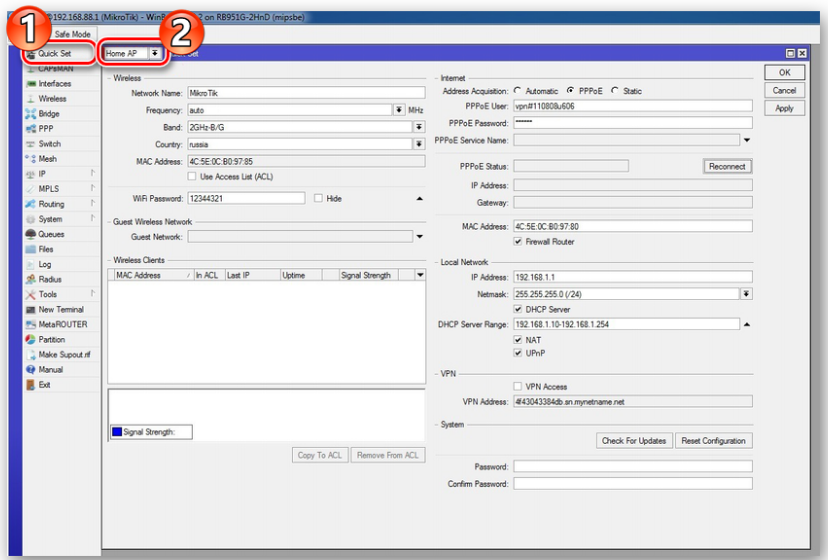

Переходим к быстрым настройкам роутера. Для этого нам нужно выполнить следующее:

- Находим слева «Quick Set»;

- В вылезшем окне выбираем «Home AP»;

В «Quick Set» все данные по сетям собраны в отдельные разделы. Ниже, мы подробней ознакомимся с ними.

Беспроводная сеть

Располагается в левой части вкладки «Quick Set». В ней требуется:

- Ввести название сети;

- Указать частоту сети;

- Выбираем режим вещания модуля wi-fi;

- Выбор страны;

- Ввести свой пароль и сделать выбор типа шифрования. Лучше выбрать все типы.

Интернет

Располагается вверху с правой стороны вкладки «Quick Set».

Там даётся на выбор 3 варианта интернета. Пройдёмся подробно по каждому.

- DHCP. Если роутер полностью с заводской конфигурацией и без изменений, то в нём он присутствует по умолчанию. Если провайдер использует привязку только по MAC-адресу, то нужно будет его проверить;

- Статический IP-адрес. Здесь вносятся вручную параметры, которые даёт провайдер;

- РРРоЕ-соединение. Здесь нужно придумать и ввести вручную имя своего соединения, затем ввести своё имя и пароль. Нажимаем на «Reconnect».

Ничего сложного нет. Просто всё нужно делать, как указано здесь и не нужно ничего изобретать. А мы идём дальше.

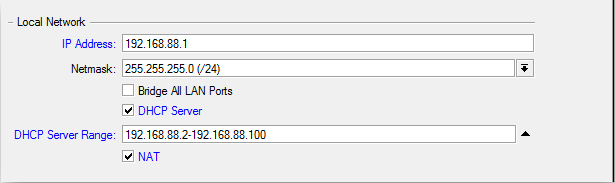

Локальная сеть

Располагается там же, в окне «Quick Set». В этой вкладке можно сделать настройку IP-адреса роутера Mikrotik и провести настройку DHCP-сервера.

Не забудьте поставить галочку возле NAT, это позволит интернету работать нормально, без всяких сбоев. Закончив с настройками в «Quick Set», нажимаем на «Apply». После этого нужно перезагрузить компьютер. Тогда настройки вступят в силу. С этим вам всё понятно. Нужно всё делать по шагам, как написано выше. Переходим к следующему пункту.

Установка пароля администратора

Нужно вручную установить пароль на Микротик. Для этого нам нужно:

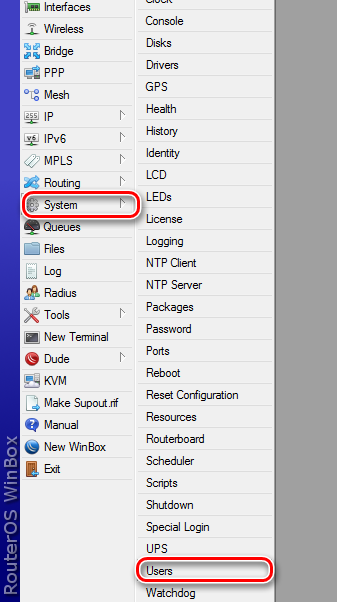

- В Winbox слева есть вкладка «System». Заходим в неё;

- Переходим в раздел «Users»;

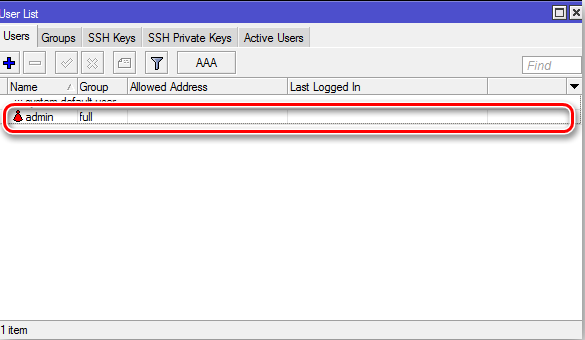

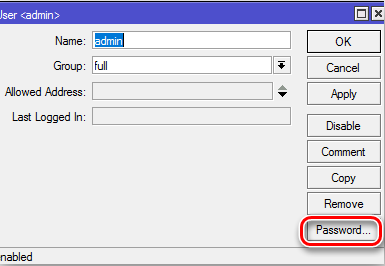

- Открываем свойство пользователя admin;

- Нажимаем на «Password» и переходим к изменению пароля пользователя;

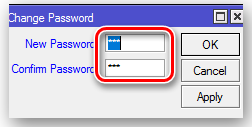

- Задаём нужный пароль и нажимаем на «Apply», а затем и на «OK».

Вы сделали установку пароля администратора. Теперь переходим к ручной настройке роутера.

Ручная настройка

Казалось бы, что всё автоматизировано и не нужно особых усилий. Но бывают ситуации, когда нужно настроить роутер вручную. Это конечно всё сложно и непросто, но это позволит настроить роутер индивидуально под свои нужды.

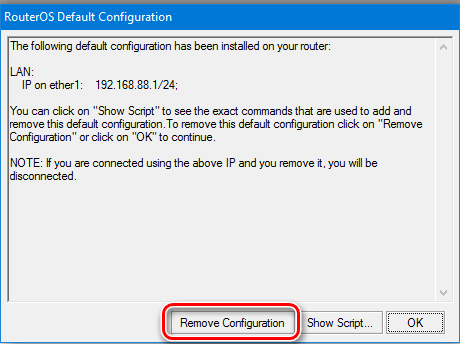

Удаляем заводскую конфигурацию

Ручную настройку можно провести, только удалив заводскую конфигурацию. Для этого нам нужно выбрать «Remove Configuration» в окне, которое появляется при первом запуске.

Если такое окно не появилось, то роутером кто-то пользовался. Не нужно переживать. В таком случае удаляем заводскую конфигурацию так:

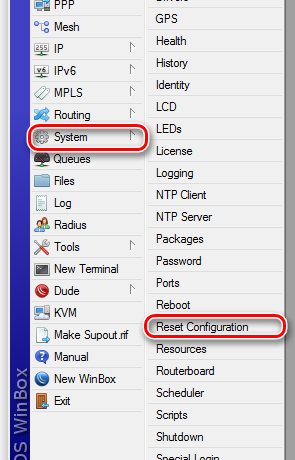

- Находим слева вкладку «System» и заходим в неё. Там выбираем «Reset Configuration»;

- Появляется окно, в котором ставим галочку возле «No Default Configuration» и выбираем «Reset Configuration».

После этого Микротик перезагрузится и будет готов к работе.

Переименование сетевых интерфейсов

У роутеров Mikrotik есть небольшой минус с названием портов. Они все одинаково называются и можно запутаться. Именно для этого существует этот раздел.

Названия портов можно посмотреть в разделе «Interfaces Winbox».

Как видно из изображения, везде функцию порта WAN выполняет ether 1. Это не проблема, порты можно переименовать. Делается это так:

- Нажимаем на название порта и выскакивают его свойства;

- В «Name» вводим нужное название и нажимаем «OK».

Так можно делать со всеми портами. Их можно переименовать или оставить так как есть. Переходим к настройке интернета.

Настройка интернета

Здесь есть несколько вариантов настройки. Начнём по порядку.

DHCP Для доступа к нему, ищем раздел «IP» и переходим там в «DHCP Client»

Появляется окно. Нажимаем в нём на «+», это даёт нам возможность создать нового клиента. Потом нажимаем «OK».

Пройдёмся подробней по этой вкладке.

- «Use Peer DNS» показывает, что DNS будет использоваться от провайдера;

- «Use Peer NTP» даёт возможность синхронизировать своё время со временем провайдера;

- «Add Default Route» маршрут добавляется или нет в таблицу маршрутизации. Этот маршрут будет иметь приоритет перед остальными маршрутами.

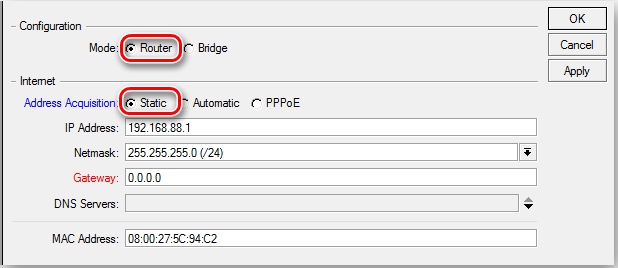

Подключение со статическим IP

При необходимости воспользоваться этим типом подключения, нужно узнать у провайдера все требующиеся настройки. Что мы делаем, когда нам уже всё известно:

- В разделе «IP» — «Adresses» делаем назначение нужного IP-адреса порту WAN;

- Добавляем маршрут по умолчанию. Для этого переходим в «Routes».

- Делаем добавление адреса сервера DNS.

Всё, на этом настройка подключения статического IP завершена.

Перезвоните мнеОставьте свои контактные данные и наш менеджер свяжется с вами в течение рабочего дня

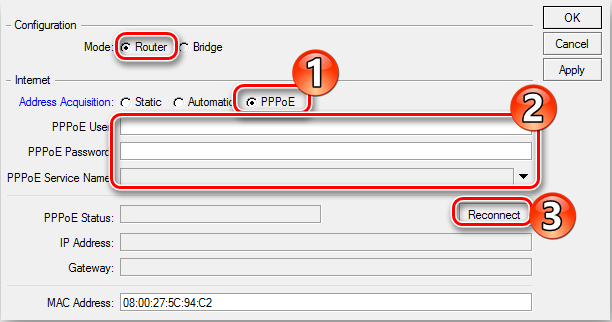

Соединение, требующее авторизации

Бывает такое, что провайдер может использовать соединение L2TP или PPPoE. Для того чтобы выставить настройки, нам нужно зайти во вкладку «PPP». Там нам нужно выполнить следующие действия:

- Нажимаем на «+». Выбираем из списка своё соединение;

- Вводим в новом окне название создаваемого подключения;

- Находим вкладку «Dial Out» и вводим там логин и пароль, полученные от провайдера;

Соединения L2TP и PPTP настраиваются аналогично. Отличие только в наличии в этой вкладке поля «Connect To». Туда вводится адрес VPN-сервера.

Если провайдер использует привязку по MAC-адресу

Бывают случаи, когда нужно изменить MAC-адрес на требуемый провайдером. Для этого нам нужно выбрать «New Terminal» и нажать в открывшемся окне «Enter».

В терминале вводим следующую команду: /interface ethernet set WAN mac-address=00:00:00:00:00:00

Переходим в «Interfaces» и открываем свойства WAN. Там смотрим, изменится ли MAC-адрес.

Его можно будет использовать только после настройки локальной сети.

Настраиваем беспроводную сеть

Для этого, нам нужно зайти во вкладку «Wireless».

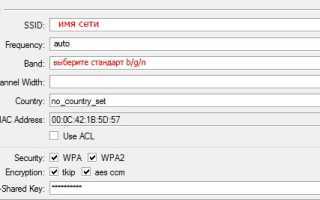

Переходим на вкладку профиля безопасности и нажимаем на «+». Появляется окно, в которое вводим пароль для wi-fi и ставим нужные способы шифрования.

В свойствах находим вкладку «Wireless». Там делается вся настройка.

Выставите параметры, как на скриншоте.

Локальная сеть

Для её настройки делаем следующие шаги:

- Создаём мост во вкладке «Bridge»;

- Назначаем мосту IP-адрес;

- Для назначения моста DHCP сервером, нажимаем на «DHCP Setup» и выбираем нужные параметры. Для этого нажимаем «Next».

- Заходим в «Bridge» и находим вкладку «Ports». С помощью этого, мы добавляем порты в мост.

На этом, мы заканчиваем настройку через программу Winbox. Следуйте всем шагам в инструкции и сможете нормально настроить свой роутер.

Настройка с помощью WebFig

Рассмотрим настройку wi-fi роутера через эту утилиту более подробно. Прежде всего, нам нужно зайти на веб интерфейс Микротика. Для этого вводим в браузере «https://192.168.88.1». Заходим в настройки через введение логина и пароля. В месте ввода логина пишем «admin», а поле с вводом пароля оставляем пустым. После ввода нажимаем на кнопку «Login».

Находим сверху вкладку «WebFig»

В выбранных настройках нас интересуют настройки под пунктом «Wireless».

В SSID указываем название сети wi-fi.

Мы почти закончили настройку wi-fi. Остаётся перейти в раздел «Security Profiles» и нажать там на «default».

Откроется окно, где в «Mode» нужно выбрать графу «dynamic keys», возле «Authentication Type» выбираем галочкой «WPA2 PSK». В «WPA2 Pre-Shared Key» вводится пароль от wi-fi сети.

После изменения настроек нужно повторно подключить роутер и перезагрузить компьютер.

С этим разобрались и как видно, нет никаких сложностей. Теперь возьмёмся за настройку локальной сети.

Локальная сеть

Для настройки этой сети делаем следующие шаги:

- Заходим во вкладку «IP», там находим раздел «Adresses» и выбираем «Add New»;

- Вводим IP-адрес и добавляем в его конце /24. Зачем мы это делаем? Всё просто, это число соответствует маске подсети 255.255.255.0, потом выбираем «ether1» (бывают версии, где написано «ether1-gateway»);

- Возвращаемся во вкладку «IP» и выбираем там раздел «DHCP Client». Посередине появится список с буквой «D». На него мы и нажимаем;

- Снова возвращаемся в «IP» и теперь переходим в раздел «DNS». В нём мы вносим 2 IP-адреса серверов: 195.5.125.5 и 8.8.8.8;

- Нам нужна одновременная работа локальной сети интернета. Для этого снова заходим в «IP», там переходим во вкладку «Routes» и выбираем «Add New»;

- Выбираем «Dst. Address» и вводим в нём: 10.0.0.0/8, а в «Gateway» выбираем IP-адрес основного шлюза;

На этом настройка локальной сети закончена. Идём дальше.

Настройка интернет соединения

Это последняя настройка роутера Микротик, через «WebFig». Что мы делаем?

- Находим слева вкладку «PPP», находим список «Add New» и выбираем в нём «PPPoE Client»;

- Делаем выбор в «Interfaces» порта, через который будет идти подключение интернета. Затем, в поле «User» пишем свой логин, а в поле «Password» пароль. После этого выбираем «Use Peer DNS»;

- Если подключение прошло хорошо, то на созданном подключении начнёт происходить обмен данными;

- Теперь можно перейти к настройкам безопасности. Находим слева вкладку «Interfaces», там находим раздел «Interfaces list» и выбираем «Add New». В новом окне выбираем «List» и там выбираем «WAN». В «Interface» выбираем «pppoe-out1»;

- Далее идём во вкладку «IP» и там выбираем раздел «Firewall»;

- Можно приступать к редактированию пронумерованных правил. Выбираем 4 правило и убираем настройку в «In. Interface List». В «In. Interface» выбираем настройку «pppoe-out1»;

- Далее делаем переход во вкладку «Service Ports» и там производим отключение портов. Это делается нажатием на кнопку «D» во всех строчках;

- Во вкладке «IP» находим раздел «Services» и отключаем в нём не используемые способы захода.

В завершение, мы создаём пользователя для входа в роутер Микротик и отключаем стандартного пользователя «admin».

Всё, на этом настройка wi-fi роутера через «WebFig» закончена.

Настройка с помощью Telnet

Что такое Telnet?

Это сетевой протокол. Его задача заключается в реализации текстового терминального интерфейса по сетям. Позволяет создавать взаимодействие между терминальными устройствами и процессами.

Используется в связке Терминал-Терминал и Процесс-Процесс. Некоторые клиентские утилиты так же имеют название «Telnet». Выполняет функции протокола уровня модели OSI.

Настройка этим способом будет делаться через подключение к MAC Telnet Server`у. В Telnet сервере на интерфейсе уже включён по умолчанию «ether1» и не нужно делать дополнительных действий.

Какие наши действия?

Открываем приложение «Терминал». Оно находится в подменю «Утилиты», которое находится в «Приложения»;

По сути, это та же командная строка как в Виндовс. Все нижеследующие команды вводятся в ней.

Делаем подключение к серверу: /tool mac-telnet 00:0c:10:e5:6с:79

Login: admin

Password:

Trying

00:0c:10:e5:6с:79...

Connected to 00:0c:10:e5:6с:79

MMM MMM KKK TTTTTTTTTTT KKK

MMMM MMMM KKK TTTTTTTTTTT KKK

MMM MMMM MMM III KKK KKK RRRRRR OOOOOO TTT III KKK KKK

MMM MM MMM III KKKKK RRR RRR OOO OOO TTT III KKKKK

MMM MMM III KKK KKK RRRRRR OOO OOO TTT III KKK KKK

MMM MMM III KKK KKK RRR RRR OOOOOO TTT III KKK KKK

MikroTik RouterOS 5.26 (c) 1999-2013 http://www.mikrotik.com/

И так же помните, что для настройки через Telnet, вы должны использовать либо утилиту Winbox, либо Telnet клиент.

Если у вас случай, когда вы не знаете MAC-адрес, то можно его определить вот так:

/tool mac-scan

Если вы работаете через Winbox, то нажмите там на многоточие. По умолчанию, логин: admin, пароль: пустой.

После определения MAC, делаем проверку настроек IP-адреса.

Настройка IP-адреса

Делаем следующее:

/ip address

ip address> add address=192.168.88.5 netmask=255.255.255.0 interface=ether1

"print” вывод конфигурации

Далее, добавляем адрес шлюза:

/ip route

ip route; add gateway=192.168.88.1

"print” вывод конфигурации

Проводим настройку дополнительных маршрутов:

/ip route

ip route> add dst-address=x.x.x.x netmask=x.x.x.x gateway=x.x.x.x

(dst-address=”this is the subnet address”)

(netmask=”this is the mask of the dst-address”)

(gateway=”this is the next router to the dst-address”)

“print” вывод конфигурации

На этом всё. Теперь Микротик полностью настроен через Telnet.

Если нужно будет определить, на каких интерфейсах находится MAC-Server, то делаем это следующим образом:

[admin@192.168.88.5] tool mac-server print

Flags: X - disabled

# INTERFACE

0 all

[admin@192.168.88.5] tool mac-server remove 0

[admin@192.168.88.5] tool mac-server add interface=ether1 disabled=no

[admin@192.168.88.5] tool mac-server print

Flags: X - disabled

# INTERFACE

0 ether1

[admin@192.168.88.5] tool mac-server

Мы выполнили полную настройку роутера через Telnet. Делайте всё по инструкции, которая указана выше и вы максимально быстро настроите свой роутер.

Заключение

Мы прошли по всем шагам настроек. Увидели все способы настроек и сделали полный разбор шагов.

Вам нужно просто взять то, что есть в статье и делать всё строго по шагам. Не нужно ничего придумывать и экспериментировать, прочитали и повторили у себя. Надеемся, что статья была для вас полезной. Удачной вам настройки и спокойной работы с роутером!

Для установки по сети не забудьте включить PXE сервер и проверьте, чтобы NetInstall не блокировался Вашим сетевым экраном и антивирусом. Роутер должен быть напрямую подключен к компьютеру, на которому запущена NetInstall, в крайнем случае через свич/хаб.

4. Пример установки NetInstall

Пошаговый пример установки RouterOS на RouterBOARD 532 с ноутбука.

Требования

Ноутбук должен иметь следующие порты и файлы:

— ОС Windows

Прим.: Использование ОС GNU/Linux крайне затруднено. Программа Netinstall может быть запущенна при помощи wine, однако требует для работы привилегий администратора, что в свою очередь запрещено политиками использования wine. Допускается использование Netinstall при помощи wine с повышением прав командой sudo настолько быстро, насколько это возможно для завершения процесса установки 🙂 Но такой подход нам не кажется правильным.

— порт Ethernet

— serial-порт [не обязательно]

— программу для serial-связи (например Hyper Terminal) [не обязательно]

— файл(ы) .npk RouterOS (не .zip файл) той версии RouterOS, которую Вы собираетесь установить

— приложение NetInstall (доступно для загрузки на официальном сайте)

Процесс соединения

1. Используя первый, принимающий PoE, порт (или в отдельных случаях специальный порт с надписью BOOT), подключите RouterBOARD к хабу/свичу или напрямую к ноутбуку через Ethernet. Сетевой порт ноутбука должен быть настроен со статическим IP-адресом и маской подсети, к примеру 10.1.1.10/24 (т.е. IP 10.1.1.10 и mask 11111111 11111111 11111111 00000000 или то же самое в десятичном виде 255.255.255.0).

2 [не обязательно]. Подключите RouterBOARD к ноутбуку serial-кабелем и запустите serial-сессию между RouterBOARD и ноутбуком (см. пример такой конфигурации в статье Serial_Console).

3. Запустите приложение NetInstall на ноутбуке.

4. Нажмите кнопку Net booting, поставьте галочку Boot Server enabled и введите корректный IP-адрес (из той же подсети, что и IP-адрес ноутбука, например 10.1.1.5), его NetInstall назначит устройству RouterBOARD для связи с ноутбуком. Затем следуйте нижеследующим инструкциям (выбирайте нужную в зависимости от того, имеет ли Ваше устройство MikroTik COM-порт).

Настройка RouterBOARD

Настройка без COM-порта

Чтобы загрузить RouterBOARD без COM-порта через сеть, используйте кнопку сброса. Подробные инструкции для этого см. в User Guide Вашего RouterBOARD (routerboard.com -> выберите нужную модель -> скачайте UserGuide слева вверху страницы), обычно для этого нужно нажать кнопку сброса, НЕ отпуская её подать питание на устройство и держать ещё примерно 15-20 секунд (если у Вашей модели есть LCD-экран, то на нём должна появиться надпись netinstall).

К примеру, у RB711U-2HnD кнопка сброса (RES на лицевой панели) имеет две функции — сброс конфигурации RouterOS и загрузка по сети (Etherboot): подключите кабель от ПК с NetInstall в порт ether1 и долго удерживайте эту кнопку во время загрузки, пока световые индикаторы не погаснут, затем отпустите, и RouterBOARD будет искать серверы NetInstall (не забудьте перед этим настроить программу Netinstall, как описано выше).

Также, Etherboot может быть настроен из-под RouterOS в самом роутере, если к ней есть доступ, для этого введите в терминал команду

system routerboard settings set boot-device=try-ethernet-once-then-nand

Настройка с COM-портом

Для доступа к конфигурации BIOS роутера, перезагрузите RouterBOARD во время режима наблюдения в serial-консоли. В ней вы увидите строку “Press any key within 2 seconds to enter setup”, указывающую, что в течении двух секунд нажатие любой клавиши даст Вам доступ к опциям настройки BIOS роутера.

После нажатия клавиши Вы увидите следующий список доступных настроек BIOS:

What do you want to configure? d - boot delay k - boot key s - serial console l - debug level o - boot device b - beep on boot v - vga to serial t - ata translation p - memory settings m - memory test u - cpu mode f - pci back-off r - reset configuration g - bios upgrade through serial port c - bios license information x - exit setup

Для настройки загрузочного устройства нажмите клавишу o. Затем нажмите e, чтобы RouterBOARD загружался по сети:

Select boot device: * i - IDE e - Etherboot 1 - Etherboot (timeout 15s), IDE 2 - Etherboot (timeout 1m), IDE 3 - Etherboot (timeout 5m), IDE 4 - Etherboot (timeout 30m), IDE 5 - IDE, try Etherboot first on next boot (15s) 6 - IDE, try Etherboot first on next boot (1m) 7 - IDE, try Etherboot first on next boot (5m) 8 - IDE, try Etherboot first on next boot (30m)

Вы вернётесь в начальное меню. Нажмите клавишу x для выхода.

Удостоверьтесь, что протоколом загрузки является bootp.

Установка

С помощью serial-консоли наблюдайте за перезагрузкой роутера, она покажет, что RouterBOARD попытается загрузиться с помощью программы NetInstall. NetInstall назначит роутеру IP-адрес, который Вы ввели на шаге 4 (10.1.1.5/24), и он станет готов к установке ПО. MAC-адрес роутера должен появиться в списке Routers/Drivers в окне программы NetInstall (если не появился, то попробуйте ещё раз, например попробуйте дольше удерживать кнопку сброса, а также запустите программу Netinstall с правами администратора и отключите сетевой экран).

Кликните на строку роутера, чтобы изменить параметры установки, связанные с этим устройством.

!!! Для большинства случаев переустановки RouterOS на устройства RouterBOARD Вам будет необходимо установить ТОЛЬКО следующий параметр:

Нажмите клавишу Browse… и в появившемся окне перейдите в папку с .npk-файлом(ами), который(е) Вы хотите установить на RouterBOARD.

Отметьте галочкой нужные пакеты в списке.

После завершения настройки параметров установки, нажмите кнопку Install для начала установки RouterOS.

Прим.:Если после нажатия кнопки Install в статусе соединения отображается надпись Sending offer, а процесс загрузки файла не начинается, перезапустите программу Netinstall еще раз — устройство должно снова появится без необходимости повторения процедуры соединения (т.е. не трогая маршрутизатор).

Когда установка будет закончена, устройство перезагрузится, если этого не произошло, нажмите Enter в консоли или кнопку Reboot в программе NetInstall.

Возвращаем прежние настройки (если Вы раньше использовали Serial-подключение)

1. Настраиваем RouterBOARD на загрузку со встроенной памяти (см. начало пункта 4):

2. Перезагружаем устройство.

Дополнительно: сброс пароля RouterOS

NetInstall может также использоваться для сброса пароля в RouterOS устройства путём стирания всех конфигурационных настроек из RouterBOARD. Для этого нужно повторить все вышеперечисленные шаги пункта 4, но на этапе настройки параметров установки RouterOS снять галочку «Keep Old Configuration» и продолжить как обычно.

ВпередОбжим кабеля ToughCable PRO и ToughCable CARRIER Ошибки в прошивках популярных роутеров обнаруживают регулярно. Однако просто найти баг недостаточно, его еще нужно обезвредить. Сегодня мы поговорим о том, как обезопасить себя от уже известных уязвимостей в RouterOS и защититься от тех, которые выявят в будущем.

INFO

Подробный рассказ об известных на сегодняшний день багах в RouterOS ты можешь найти в статье «Опасный MikroTik. Разбираемся в уязвимостях популярных роутеров».

Обновления

Несмотря на страшные описания и действительно большую опасность, которую таят в себе уязвимости, стоит отдать должное разработчикам MikroTik: они в кратчайшие сроки выпускают патчи. Многие дыры закрываются еще до их утечки в паблик, оставшиеся — в течение дня-двух. Поэтому первое, на что нужно обратить внимание, — актуальность версии RouterOS на твоем девайсе. Автоматически система не обновляется, поэтому за появлением новых версий нужно следить вручную. В разделе Software на сайте MikroTik лежат актуальные версии операционной системы и отдельных пакетов. Простейший способ обновиться: System → Packages → Check For Updates → Download and Install.

Те же действия можно выполнить, набрав в консольной строке роутера следующую команду: /system package update install.

Рекомендуем почитать:

Xakep #264. NFT

Доступны четыре ветки разработки: Long-term, Stable, Testing и Development. Для критичных систем рекомендуется ставить Long-term. Железка, которая может полежать пару минут в процессе обновления, достойна Stable, остальные ветки оставь для экспериментов на домашнем роутере. Перед обновлением внимательно читай Changelog. Иногда полностью перерабатываются некоторые части ОС, после чего они не способны работать со старой конфигурацией (так было, например, с bridge в 6.41).

Если ты счастливый владелец нескольких роутеров MikroTik, помни, что массовый апгрейд стандартными средствами невозможен, но можно воспользоваться The Dude или самописными скриптами.

Packages

Следующее, за что можно взяться для повышения безопасности, — отключить ненужную функциональность. Не используешь IPv6 — отключай, не нужен Wi-Fi — отключи весь модуль, отвечающий за него (все в том же меню System → Packages). Обрати внимание, что полностью удалить из системы можно только дополнительные пакеты, то есть те, что не входят в routeros-platformname.

Службы

Все угрозы для MikroTik работают, только если админ заранее не позаботился о безопасности. При элементарных настройках служб и файрвола роутер проработает годы без обновлений. В меню IP → Services отключи ненужные службы. Рекомендую открывать только SSH и Winbox с определенных адресов, остальное — disable. Того же самого эффекта можно добиться командой /ip service disable ftp.

Также проверь, не включены ли службы IP: Web Proxy, IP → UPnP, IP → Socks. Если они включены без твоего ведома, у меня для тебя плохие новости. Вот команды для отключения этих служб из командной консоли: /ip proxy, /ip upnp, /ip socks.

RouterOS имеет работающий по протоколу MNDP механизм обнаружения соседей. Знать соседей в своей сети — отличная идея, но вот светить моделью роутера и версией софта в окружающее пространство вряд ли хорошо с точки зрения безопасности.

Функция обнаружения соседей, как и многие другие фичи в RouterOS, использует в работе списки интерфейсов. В дефолтной конфигурации уже есть списки LAN, WAN, dynamic, all и none, но можно создать и свои списки со сложной структурой. Допускаются вложенные списки (include) и исключения (exclude). Настраиваются они в меню Interface → Interface Lists. Сначала создаем сам список (кнопка Lists), затем в основном меню добавляем в него интерфейсы. Команда для работы со списками выглядит так: /interface list.

INFO

В список dynamic входят динамические интерфейсы, такие как VPN-интерфейсы, PPPoE. None означает «ни одного», all — «все». В дефолтной конфигурации «домашних» роутеров в списке WAN будет ether1, в LAN — от ether2 до ether5, все Wireless-интерфейсы и bridge.

Как известно, подключиться к RouterOS можно не только по IP-адресу, но и по MAC. Также работает ping по MAC-адресу. За работу этих служб отвечает Tools → MAC Server. Он тоже использует в настройках списки интерфейсов. Стоит выделить отдельную группу интерфейсов под управление, а затем разрешить обнаружение соседей и MAC Server только ей.

Не отключай MAC Winbox и MAC Telnet совсем: однажды наступит момент, когда ты сломаешь себе доступ по Winbox и нужно будет воспользоваться подключением по MAC, поэтому лучше держать такой бэкдор для себя. К тому же MAC Telnet полезен, когда в сети появляется новая железка, у которой еще нет IP-адреса. Тогда ее удобно настраивать из консоли соседнего роутера.

WWW

На сайте производителя представлен полный список доступных сервисов. Можно пройтись по нему и проверить, не включено ли у тебя что-то лишнее.

Дефолтная конфигурация RouterOS с описанными выше дополнениями повысит безопасность роутера. Вообще, разработчики постарались сделать Default Configuration максимально универсальной и учли многие нюансы безопасности. Дальше мы рассмотрим дополнительный харденинг RouterOS.

Пользователи и группы

Если ИТ-отдел в твоей компании большой, в нем наверняка есть разделение ролей и обязанностей. К примеру, сотруднику техподдержки ни к чему права на создание VPN-соединений или просмотр пароля Wi-Fi, в то время как сетевики, естественно, должны иметь к ним доступ. RouterOS имеет достаточно гибкий механизм распределения прав. Права назначаются в группах, затем в нужную группу добавляется юзер. Управление группами доступно в меню System → Users, а также с помощью команды /user group.

Рассмотрим права групп подробнее:

- telnet, ssh, ftp, winbox, web, api, romon, dude, tikapp — понятны по названию. Разрешают юзеру подключаться по указанным протоколам;

- local — открывает доступ к роутеру через консоль. При отключении также заберет право открывать терминал внутри Winbox;

- reboot — право на перезагрузку;

- read, write — права на чтение или запись;

- sniff — права на исполнение встроенного аналога tcpdump (tools → sniffer);

- test — запуск инструментов траблшутинга (ping, traceroute, bandwidth-test, wireless scan, snooper);

- password — право менять собственный пароль;

- policy — право управлять учетными записями и группами.

Чувствительные данные

На группе настроек sensitive остановимся чуть подробнее. В RouterOS определены так называемые чувствительные данные. К ним относятся ключи Wi-Fi, IPSec, SNMP, пароли VPN-интерфейсов и серверов, пароли протоколов маршрутизации и другая информация, влияющая на безопасность.

В меню окна Winbox в разделе Settings есть флажок Hide Sensitive. Когда он включен, эта чувствительная информация закрыта звездочками и в терминале ее тоже не видно. Эдакая защита от разглашения паролей. С отключенной опцией Sensitive в настройках группы этот чекбокс не снимается, то есть право Sensitive разрешает пользователю видеть введенные пароли.

Port Knocking

Чуть выше мы говорили об ограничении доступа к управляющим службам роутера только с определенных адресов. Это очень важно: протокол Winbox далек от идеала и есть вероятность, что в нем еще будут находить дыры. Но часто приходится подсоединяться к роутеру из гостиниц или кафе, и невозможно предусмотреть все адреса, с которых подключишься.

Среди админов распространена техника Port Knocking. Изначально порт закрыт для всех. Но стоит снаружи выполнить какую-то последовательность действий, как для твоего IP открываются все порты для управления. Этот набор действий может быть очень сложным, и подобрать его нереально. Рассмотрим пример:

- изначально все порты управления закрыты для всех, кроме списка разрешенных;

- если на порт роутера 1234 попадает TCP-сегмент, затем два на порт 4321 и один на порт 5678, то адрес источника заносится в список разрешенных на сутки.

Реализовать эту последовательность действий поможет следующий скрипт.

/ip firewall filter add action=accept chain=input dst-port=22,8291 protocol=tcp src-address-list=mgmt_allow add action=drop chain=input dst-port=22,8291 protocol=tcp add action=add-src-to-address-list address-list=mgmt_stage1 address-list-timeout=1m chain=input connection-state=new dst-port=1234 protocol=tcp add action=add-src-to-address-list address-list=mgmt_stage2 address-list-timeout=1m chain=input connection-state=new dst-port=4321 protocol=tcp src-address-list=mgmt_stage1 add action=add-src-to-address-list address-list=mgmt_stage3 address-list-timeout=1m chain=input connection-state=new dst-port=4321 protocol=tcp src-address-list=mgmt_stage2 add action=add-src-to-address-list address-list=mgmt_allow address-list-timeout=1d chain=input connection-state=new dst-port=5678 protocol=tcp src-address-list=mgmt_stage3 Правила 3–6 (action=add-src-to-address-list) выполняют описанную выше логику. Первое правило разрешает доступ к управлению роутером только адресам из списка mgmt_allow, который заполняется на этапах 3–6. Второе правило запрещает доступ всем. Первые два правила вынесены наверх для того, чтобы избежать ненужного прохождения менеджмента трафика по четырем правилам с логикой и тем самым снизить нагрузку на CPU.

Но провернуть подобную операцию с Windows не так просто: из стандартного набора программ выпилили Telnet, а качать сторонний софт не всегда возможно. Зато любая ОС позволяет менять размер ICMP-пакета при пинге. Этим мы и воспользуемся. Изменим условия:

- изначально все порты управления закрыты для всех, кроме списка разрешенных;

- если на роутер попадает ICMP Request размером 345 байт, затем два размером 543 и один 678 байт, то адрес источника заносится в список разрешенных на сутки.

Для этого всего лишь поменяем предыдущие правила:

- Установим прокол ICMP.

- На вкладке Advanced зададим размер Packet Size.

INFO

Не забывай, что размер пакета, указанный в пинге, и размер пакета, долетевшего до роутера, — это разные значения. В Linux к ICMP прибавляется 28 байт заголовков, то есть, чтобы отправить пакет размером 345 байт, нужно в пинге указать размер 317. У Windows цифры другие — она по-своему считает заголовки.

Wireless

RouterOS поддерживает белые и черные списки Wi-Fi. Для этого есть список Wireless Access List. Просто добавь туда устройства, которые не имеют права подключаться к сети, а потом сними флажки Authentication и Forwarding. Еще для этих целей можно использовать команду /interface wireless access-list add.

Описанный выше случай будет работать как Blacklist. Чтобы преобразовать его в Whitelist, нужно поставить указанные флажки и изменить тип работы интерфейса Wireless с помощью команды /interface wireless set 0 default-authentication=no.

Флажок Authentication отвечает за аутентификацию клиентов. Если он установлен для определенного интерфейса, аутентификация разрешена всем, кроме тех устройств, которые перечислены в списке доступа без флажка. Если на интерфейсе флажок не установлен, то подключиться к сети могут лишь те, кто присутствует в списке доступа с флажком.

Настройка Forwarding отвечает за передачу данных между клиентами одной подсети. Обычно ее не стоит трогать, но, если ты строишь, к примеру, hotspot-сеть, клиенты которой будут ходить только во внешние сети (то есть внутреннее взаимодействие им не нужно), отключи данную опцию — это улучшит качество связи.

С помощью Wireless Access List можно настроить сложную логику работы клиентов: по уровню сигнала, времени суток, ограничить скорость каждого клиента или загнать его в определенный VLAN без дополнительных телодвижений. Очень рекомендую познакомиться с этим инструментом поближе.

INFO

А еще MikroTik умеет делать SSID в виде эмодзи, например так: ???. Для этого нужно перевести символы в Unicode с помощью инструмента вроде такого и вставить полученную строку в SSID.

Заключение

Мы рассмотрели минимум действий, которые помогут роутеру стать безопаснее, а админу спать спокойнее. Но у RouterOS под капотом еще очень много возможностей, и если не включать мозг при их настройке, то никакие статьи не уберегут тебя от взлома. Вообще, мозг — отличный инструмент. Им нужно пользоваться регулярно.

← Ранее Современная оперативная память по-прежнему уязвима перед атаками RowhammerДалее → Из-за опасного бага Avast отключает JavaScript-движок в своем антивирусеИспользуемые источники:

- https://provayder.net/useful/articles/nastroyka-routera-mikrotik/

- https://www.wmd.ru/articles/rukovodstva/vosstanovlenie-ustrojstv-mikrotik.html

- https://xakep.ru/2020/03/12/good-mikrotik/

Настройка Mikrotik контроллера CAPsMAN RouterBOARD 2011UiAS-2HnD-IN

Настройка Mikrotik контроллера CAPsMAN RouterBOARD 2011UiAS-2HnD-IN Как не ошибиться при покупке роутера на примере MikroTik hAP ac²

Как не ошибиться при покупке роутера на примере MikroTik hAP ac²

Как настроить подключение к интернету на роутерах Микротик

Как настроить подключение к интернету на роутерах Микротик

Минимальные настройки PPPoE на оборудовании MikroTik

Минимальные настройки PPPoE на оборудовании MikroTik Микротик — настройка Wi-Fi, пошаговая инструкция, как усилить сигнал

Микротик — настройка Wi-Fi, пошаговая инструкция, как усилить сигнал IP-адрес роутера — стандартные адреса разных производителей

IP-адрес роутера — стандартные адреса разных производителей Как узнать свой внутренний и внешний IP-адрес компьютера

Как узнать свой внутренний и внешний IP-адрес компьютера