Содержание

- 1 Первый вариант. Самый быстрый и самый простой

- 2 Вариант №2. Настройка роутера вручную

- 3 Обслуживание оборудования MikroTik

- 4 Администрирование роутеров Mikrotik

- 5 Построение мониторинга оборудования MikroTik на базе DUDE

- 6 INFO

- 7 Обновления

- 8 Packages

- 9 Службы

- 10 INFO

- 11 WWW

- 12 Пользователи и группы

- 13 Port Knocking

- 14 INFO

- 15 Wireless

- 16 INFO

- 17 Заключение

- 18 Подключение роутера MikroTik

- 19 Настройка сетевой карты компьютера

- 20 Вход в настройки маршрутизатора

- 21 Сброс настроек маршрутизатора

- 22 Описание сетевых интерфейсов

- 23 Настройка WAN интерфейса MikroTik

- 24 Настройка PPPoE

- 25 Настройка локальной сети MikroTik

В данной статье мы рассмотрим два способа настройки роутера MikroTik. Для примера я буду использовать модель RB951Ui-2HnD. Эта модель, как и все роутеры MikroTik работаю под управлением операционной системой RouterOS, поэтому по данному примеру можно настроить любой роутер данного производителя.

Содержание:

Вариант №1. Самый быстрый и самый простой

Первый вариант. Самый быстрый и самый простой

Данный вариант настройки поможет быстро настроить роутер пользователям, которые впервые столкнулись с настройкой роутера и не хотят тратить времени на изучения принципов работы устройства.

- Распаковываем устройство MikroTik RB951Ui-2HnD (используем данный роутер для примера настройки) Другие роутеры MikroTik настриваются по этой же схеме

- Подключаем кабель Ethernet, одним концом в порт №2 в роутере, а другим концом к компьютеру из которого будет производиться настройка

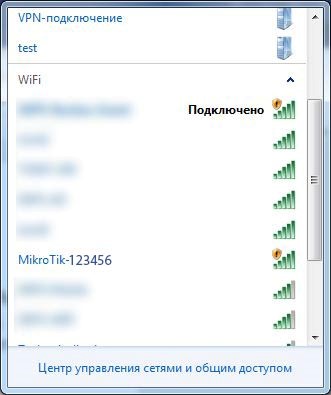

При отсутствии кабеля Ethernet или для упрощения задачи настройки Вы может подключиться к роутеру по сети Wi-Fi. При подключении по беспроводной сети, ниже указанные настройки можно производить из любого смартфона или планшета.

- Просканировав Wi-Fi сеть Вы обнаружите сеть с названием MikroTik-123456 (где цифры 123456 – это последние 6 символов MAC-адреса вашего роутера, Мак адрес указан на наклейке с моделью и серийным номером устройства). По умолчанию данная сеть не защищена паролем и Вы можете к ней быстро подключится.

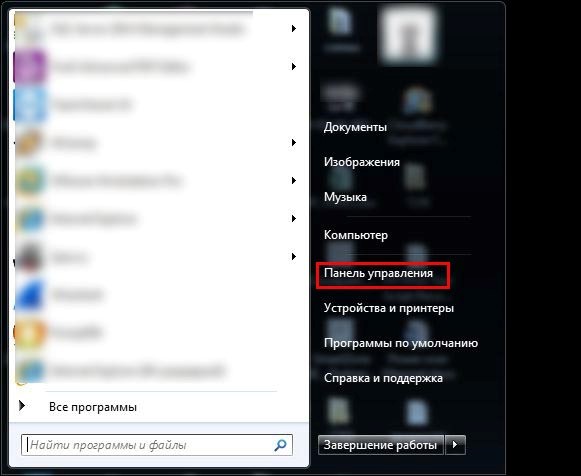

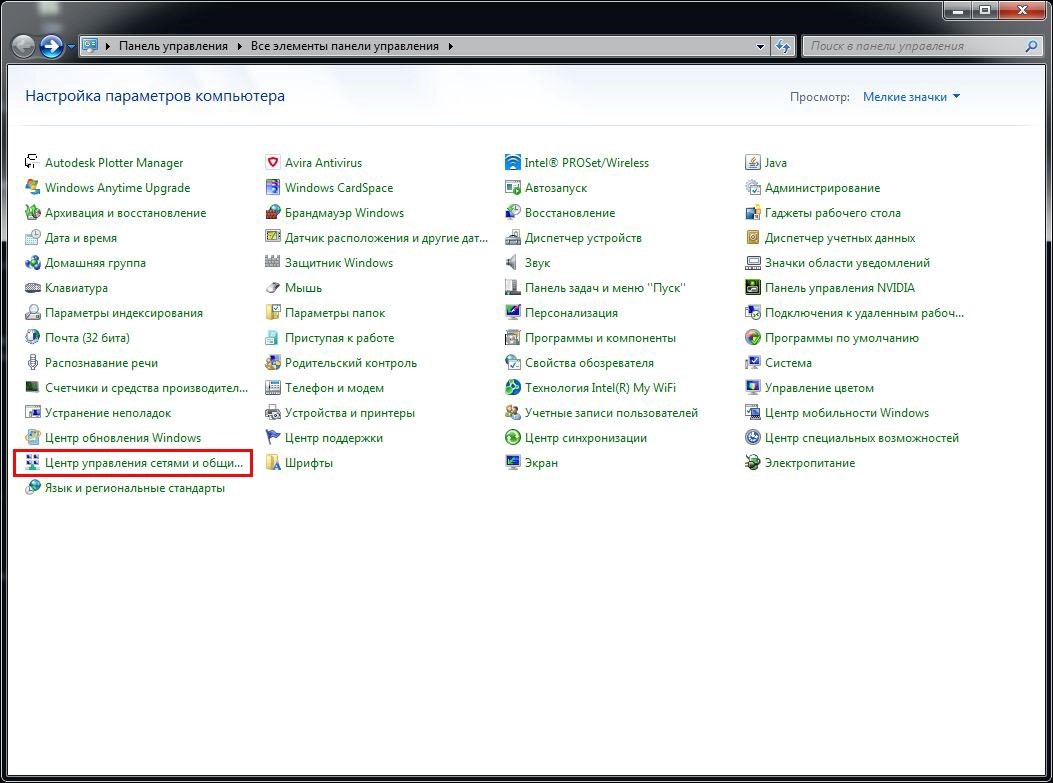

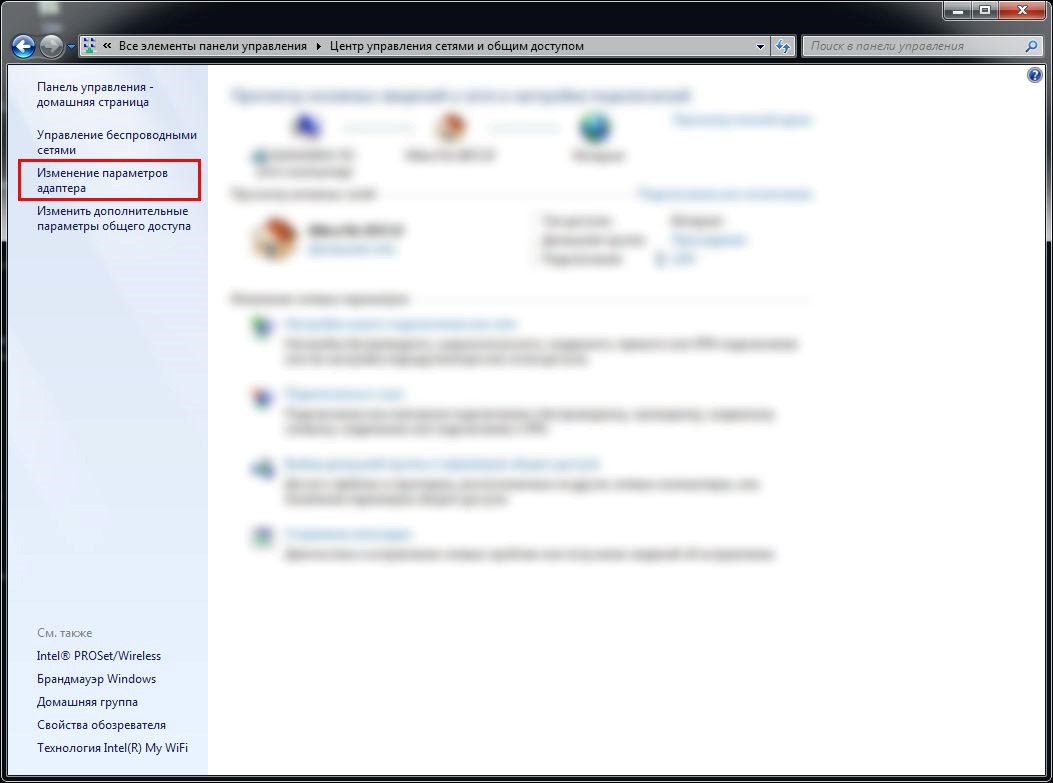

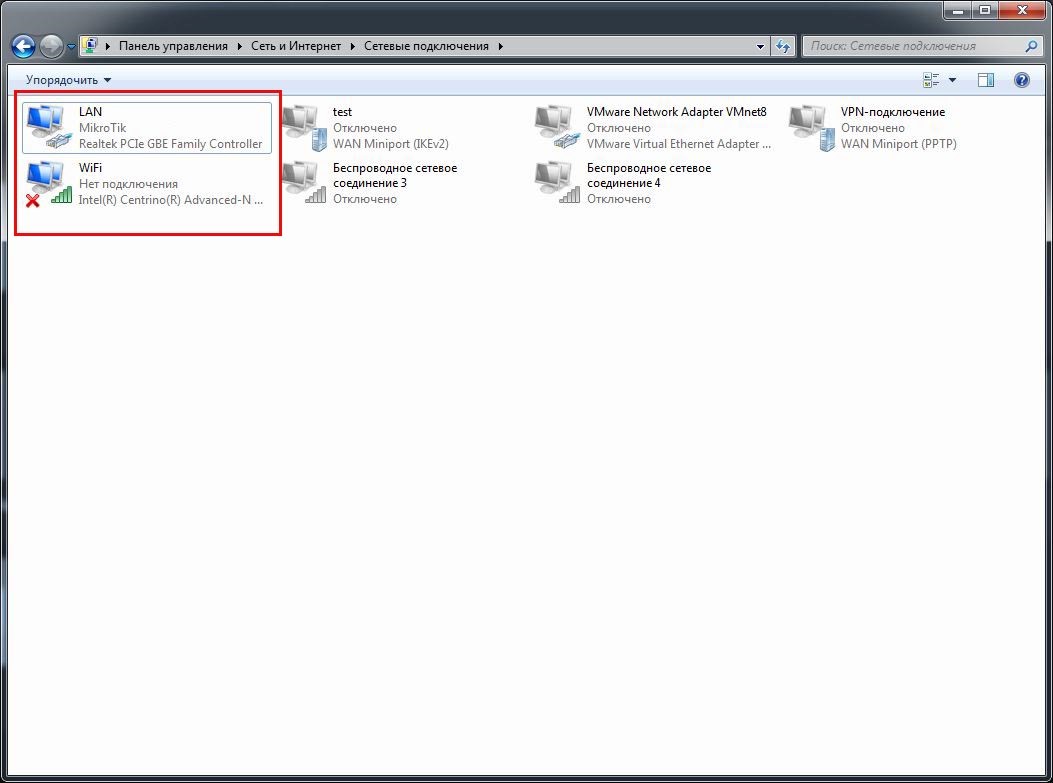

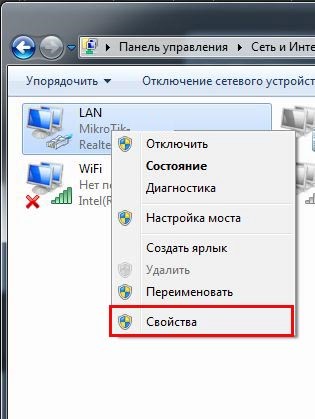

Важно: в независимости от типа подключения по Wi-Fi или кабелю Ethernet Вы должны удостовериться, что сетевое интерфейс на вашем компьютере настроен нужным образом (принимать IP адрес автоматически) Пуск – Панель управления – Центр управления сетями и общим доступом – Изменение параметров адаптера:

И так роутер загрузился, и мы к нему подключились.

Важно: если Ваш роутер не выдает Wi-Fi сети как описано выше (MikroTik-123456) или при подключении к этой сети запрашивается пароль, то обьязательно нужно выполнить сброс настроек до заводских.

- Зажмите и удерживайте кнопку Reset или RES

- Включите питание

- Дождитесь когда замигает индикатора ACT (примерно 5 секунд)

- После этого отпускаем кнопку Reset

- Все заводские настройки установлены

Для настройки я бы рекомендовал использовать браузер Chrome, так как все остальные браузеры вовремя настройки могут вызвать ошибки на странице и настройка будет осуществлена некорректно.

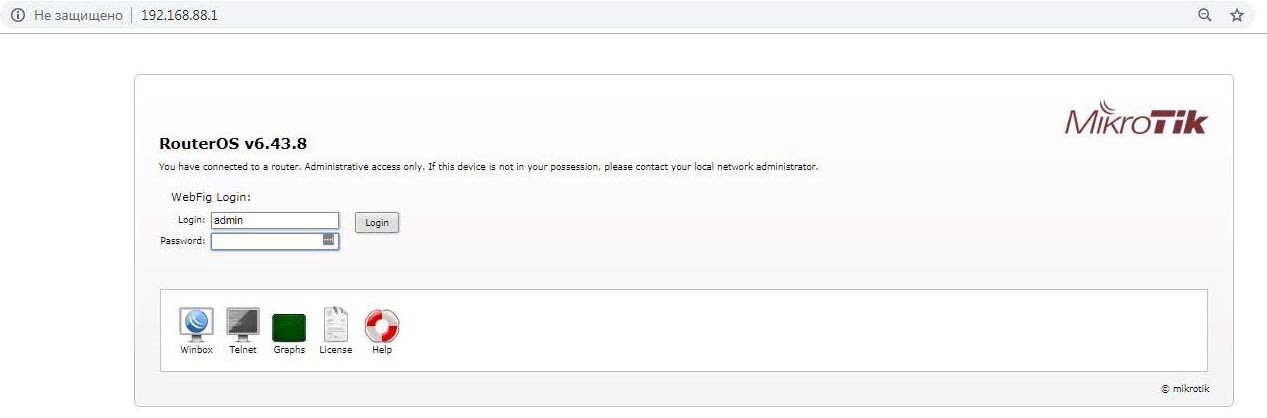

- Открываем браузер

- В адресной строке вводим IP адрес роутера 192.168.88.1 (адрес роутера по умолчанию)

- Нажимаем клавишу Enter

Важно: если после ввода IP адрес роутера 192.168.88.1 Вы не попадаете на web-интерфейс или попадаете на web-интерфейс роутера где требуется ввести пароль, то повторите процедуру сброса настроек до заводских.

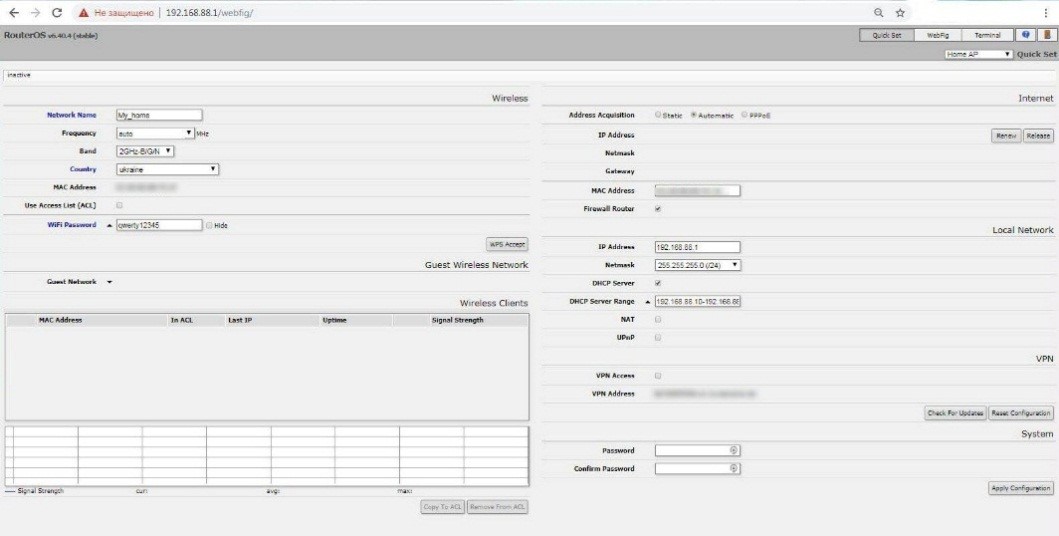

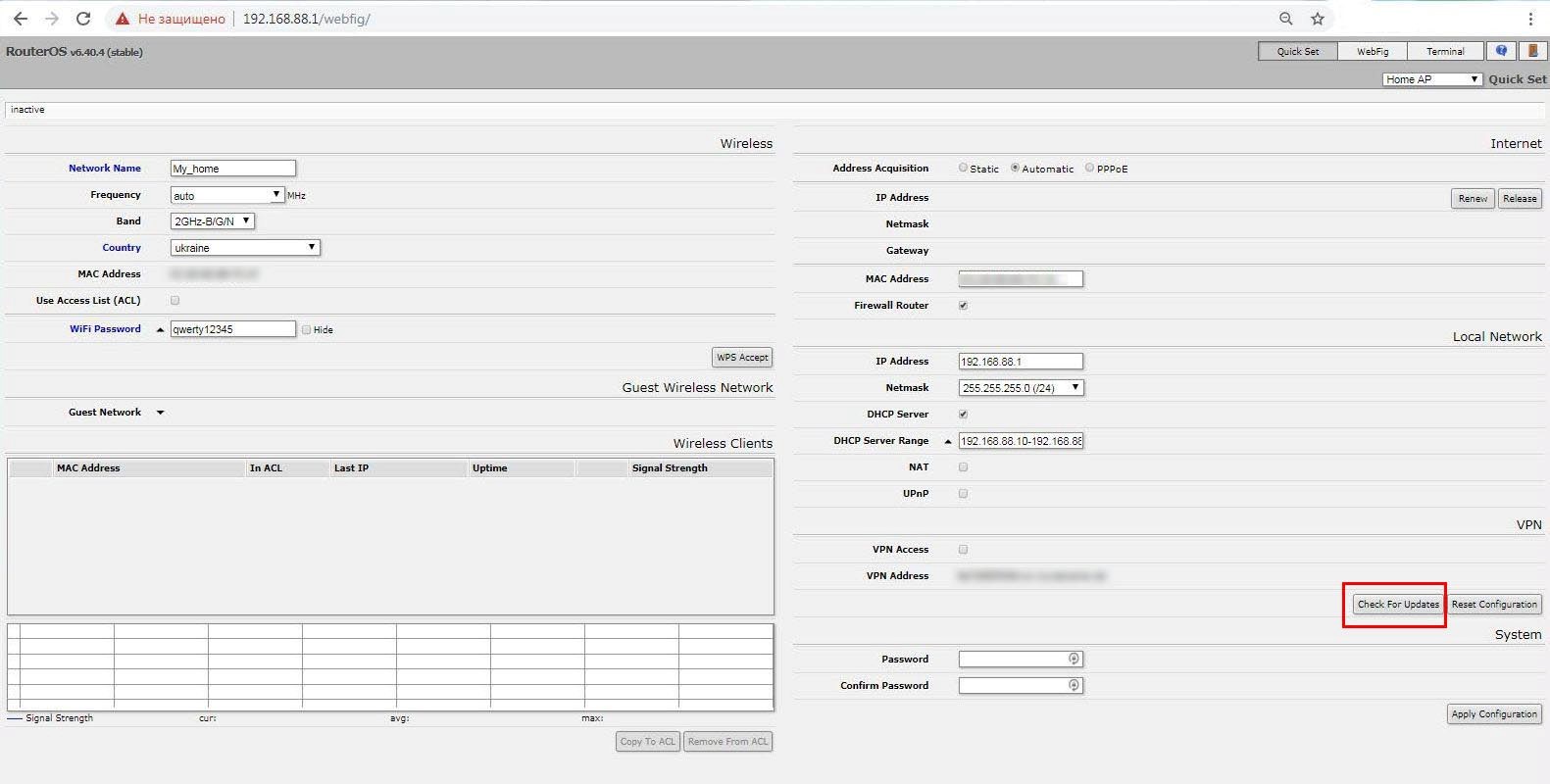

Попадаем на web-интерфейс устройства как показано ниже, значит Вы все выполнили правильно.

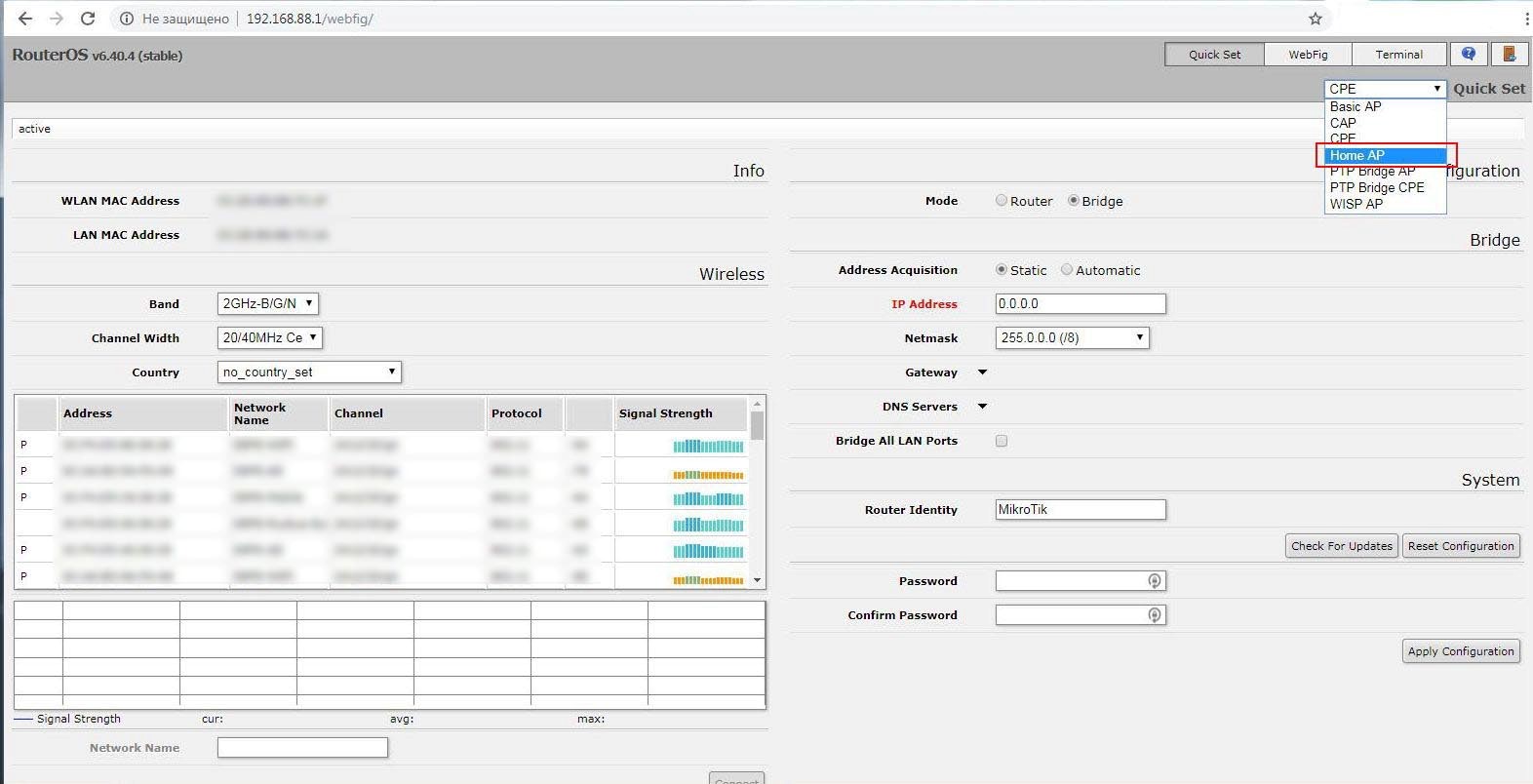

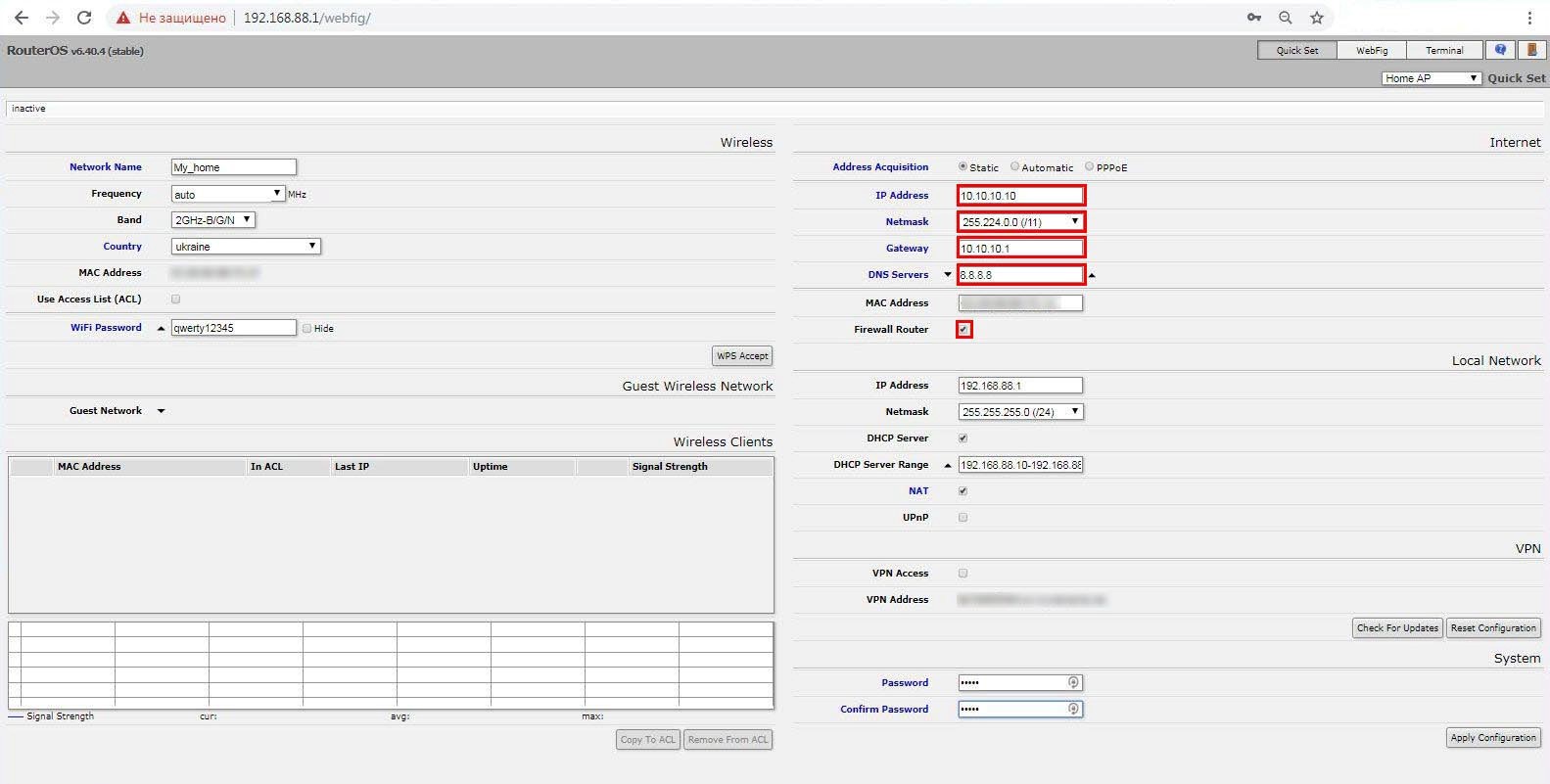

В правом верхнем углу в выпадающем меню Quick Set выбираем из предустановленных режимов работы: Home AP

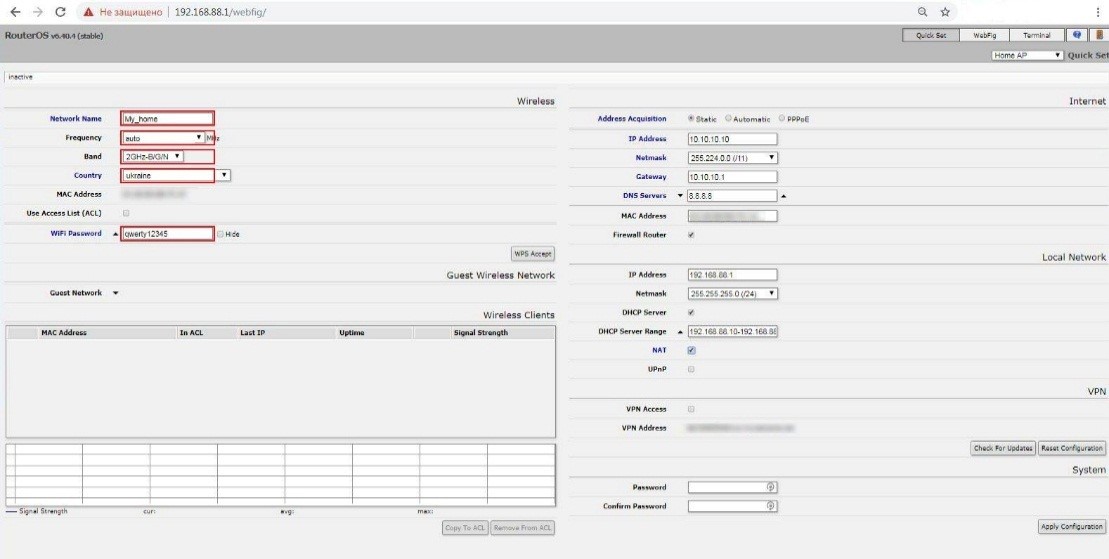

- Название Wi-Fi сети: My_home (выбрано в качестве примера, здесь Вы можете вести название вашей беспроводной сети латинским буквами)

- Выбираем частоту, на которой будет работать ваша точка доступа, если Вы не знаете какую частоту выбрать, то оставляйте значение auto

- Устанавливаем стандарт вещания: 2GHz-B/G/N или 2GHz-G/N

- Устанавливаем пароль для подключения к Вашей беспроводной сети: qwerty12345 (если пароль не нужен оставляем поле не активным)

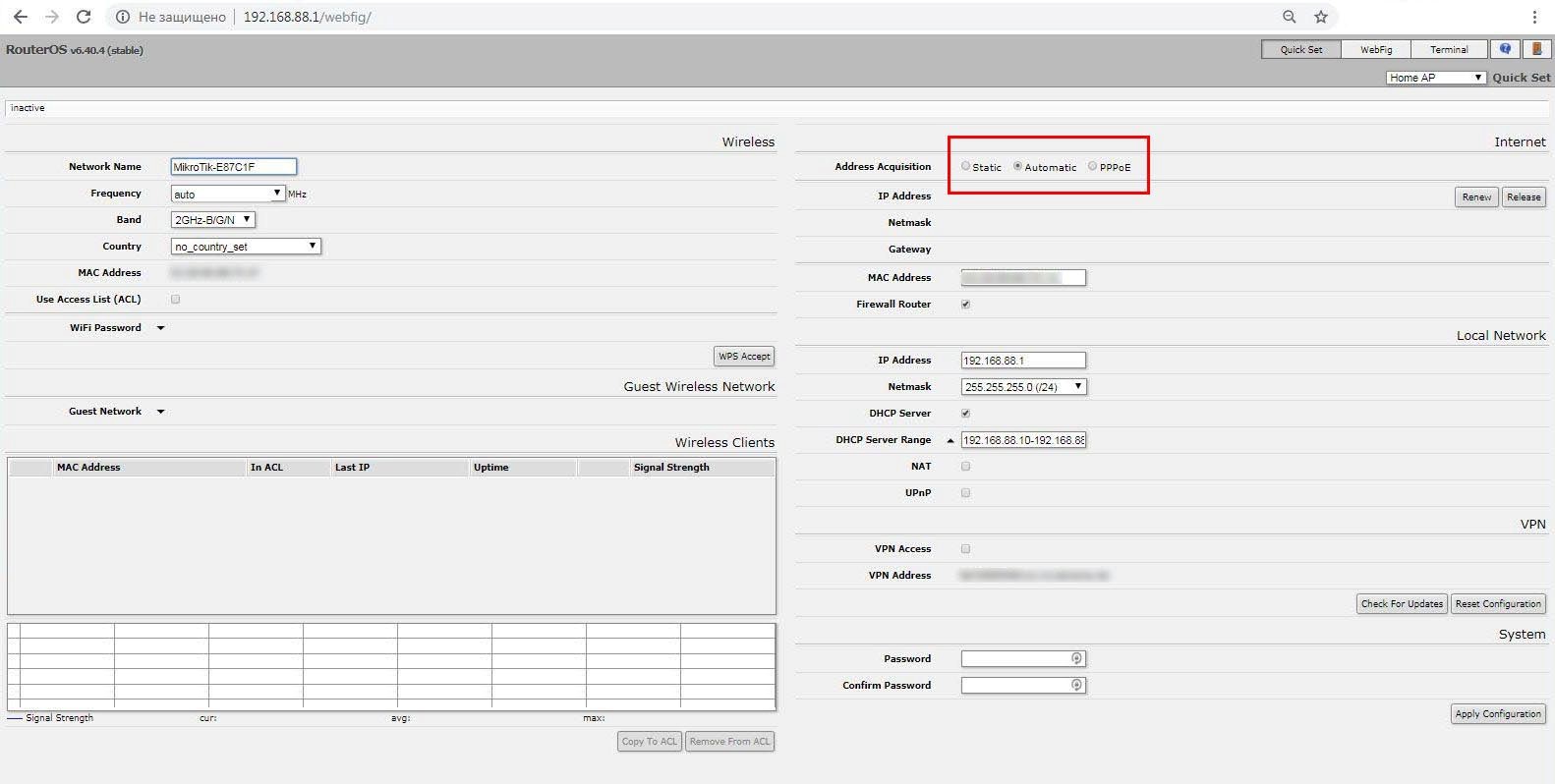

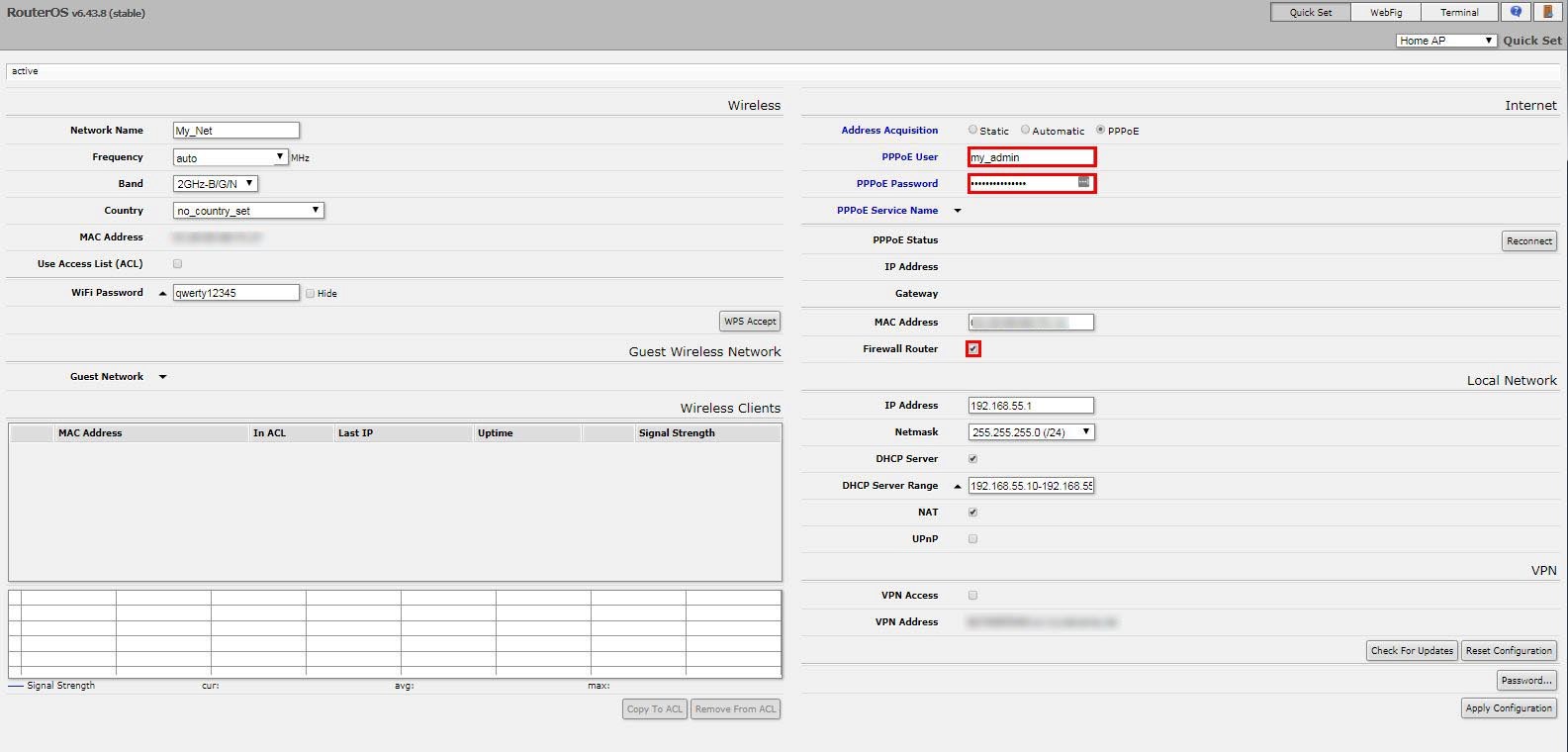

Выбираем тип подключения к провайдеру (эта информация прописана в договоре с вашим интернет провайдером):

- Динамический (Automatic)

- Статический адрес (Static)

- PPPoE настройки.

Если у вас тип подключения динамический выбираем меню Automatic, и переходим к пункту №4 настройка локальной сети.

Заполняем все поля согласно данным прописанными в договоре с интернет провайдером:(параметры сети выбраны мною лишь в качестве примера, ваши параметры будут отличаться)

- IP Address: 10.10.10.10

- Netmask: 255.254.0.0

- Gateway: 10.10.10.1

- DNS Server: 8.8.8.8 (в случае если интернет провайдер не предоставляет DNS Server, можно прописать публичный DNS Server)

- Firewall Router: включить (будут включены базовые настройки Firewall, что позволяет защитить вашу сеть)

Заполняем все поля согласно данным прописанными в договоре с интернет провайдером:(параметры сети выбраны мною лишь в качестве примера, ваши параметры будут отличаться)

- PPPoE User: my_admin

- PPPoE Password: qwerty123

- Firewall Router: включить (будут включены базовые настройки Firewall, что позволяет защитить вашу сеть)

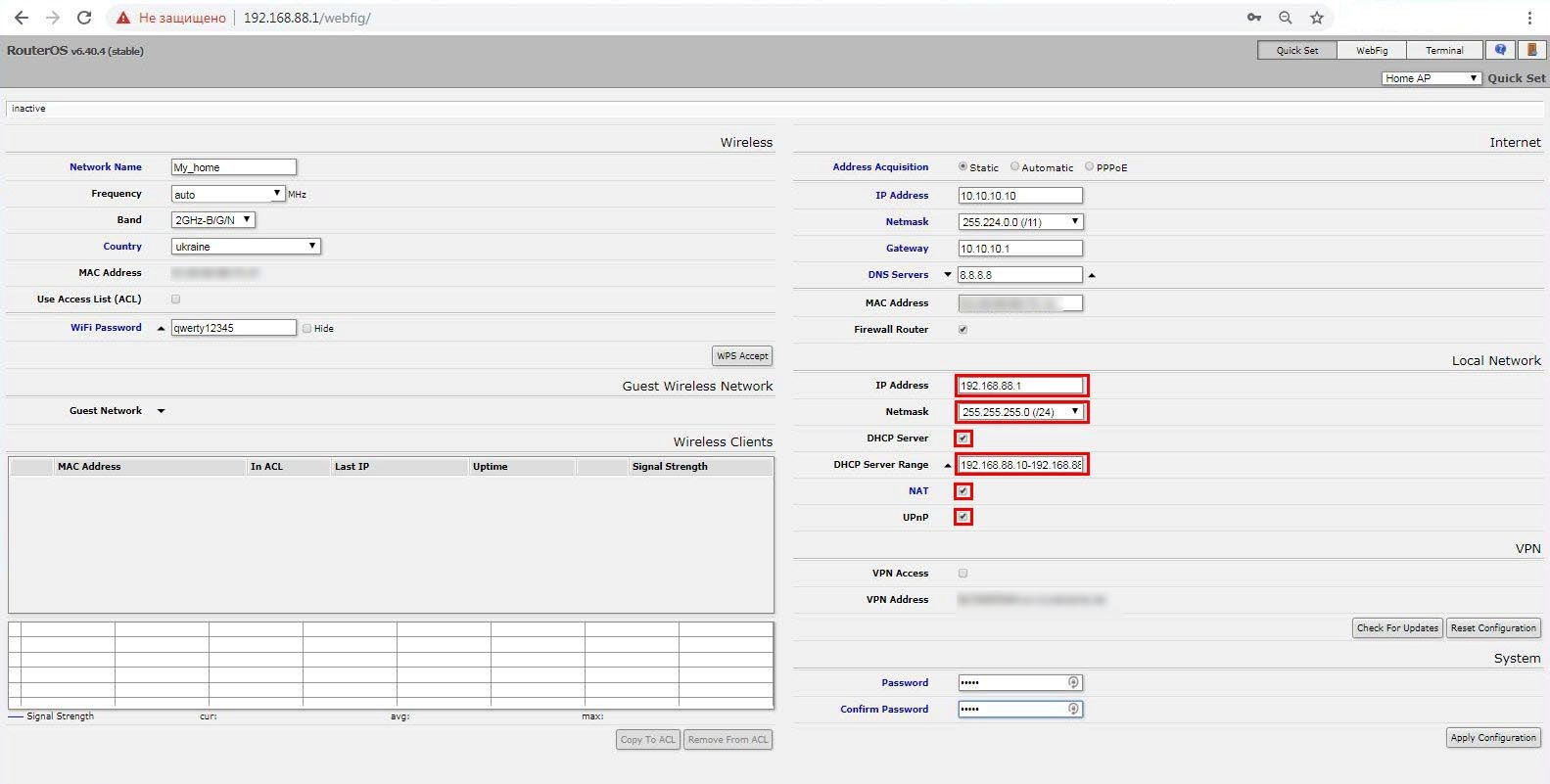

- IP Address: 192.168.88.1 (это адрес вашего роутера, можете изменить по желанию, или оставить предложенный по умолчанию)

- Netmask: 255.255.255.0

- DHCP: включить

- DHCP Server Range: 192.168.88.10 – 192.168.88.100 (количество адресов, которые будут доступны в вашей локальной сети)

- NAT: включить

- UPnP: включить

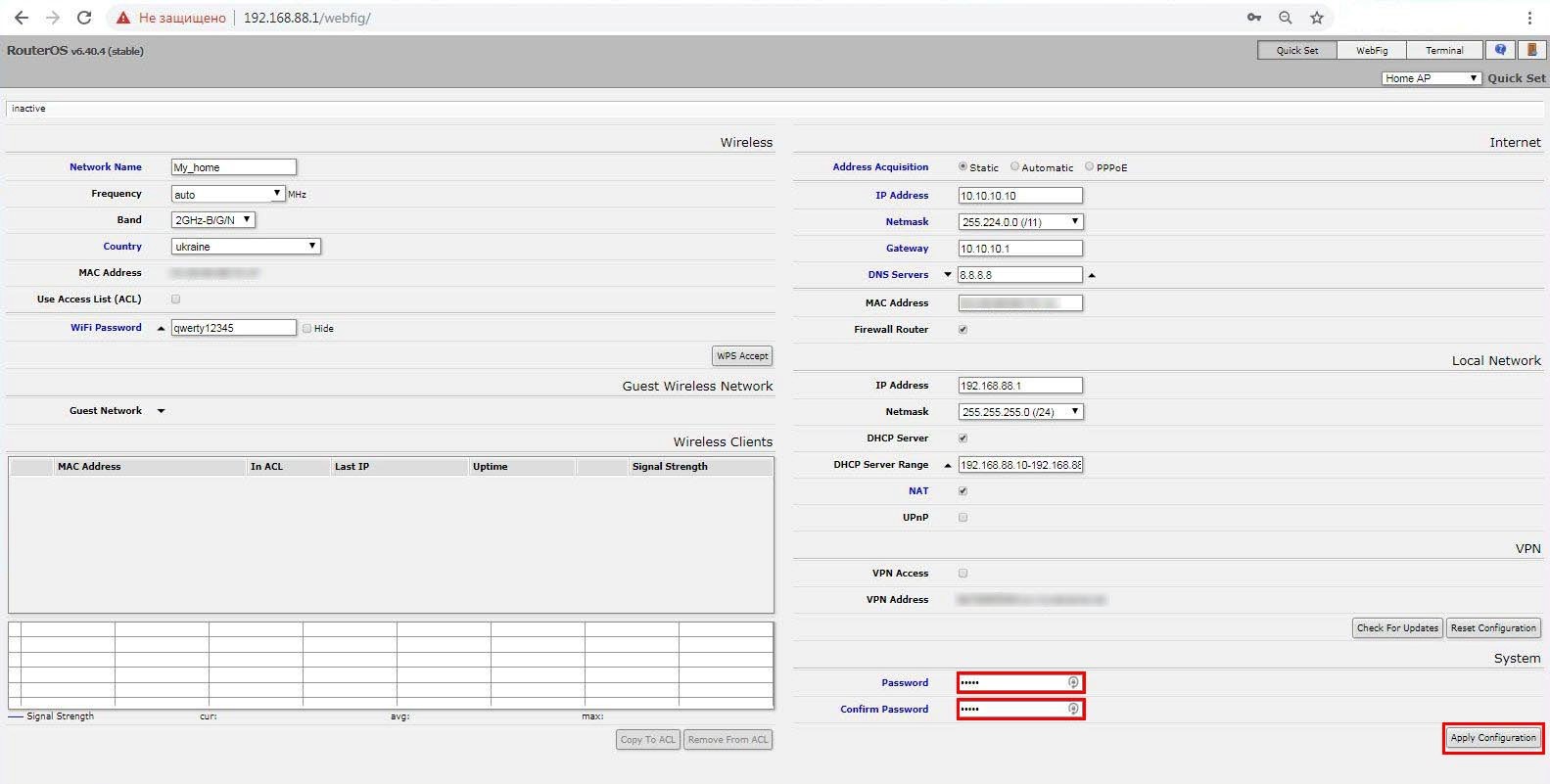

Важно: не оставляйте данное поле пустым, а при вводе используйте буквы разных регистров, цифры спецсимволы, это не позволит злоумышленнику угадать ваш пароль методом подбора.

- Password: (ваш пароль)

- Confirm Password: (ваш пароль)

Еще раз проверяем все введенные данные и нажимаем кнопку Apply Configuration, после нажатии все настройки будут сохранены и роутер перегрузиться.

Подключаем к роутеру кабель Ethernet который приходит от вашего интернет провайдера в порт №1 и получаем доступ в интернет.

Важно: после перезагрузки войдите еще раз на web-интерфейс устройства и нажмите кнопку Check For Updates.

Роутер самостоятельно проверит наличии обновлений и для обновления нажмите кнопку Download&Install. Через несколько минут (зависит от скорости соединения с интернетом) роутер установит новую прошивку, перезагрузиться и будет готов к работе.

Важно: версия прошивки вашего маршрутизатора должна быть всегда актуальной, это способствует безопасной и стабильной работы роутера.

Вариант №2. Настройка роутера вручную

Этим вариантном настройки могут воспользоваться пользователи, которые имеют базовые знания в области сетей и сетевого оборудования.

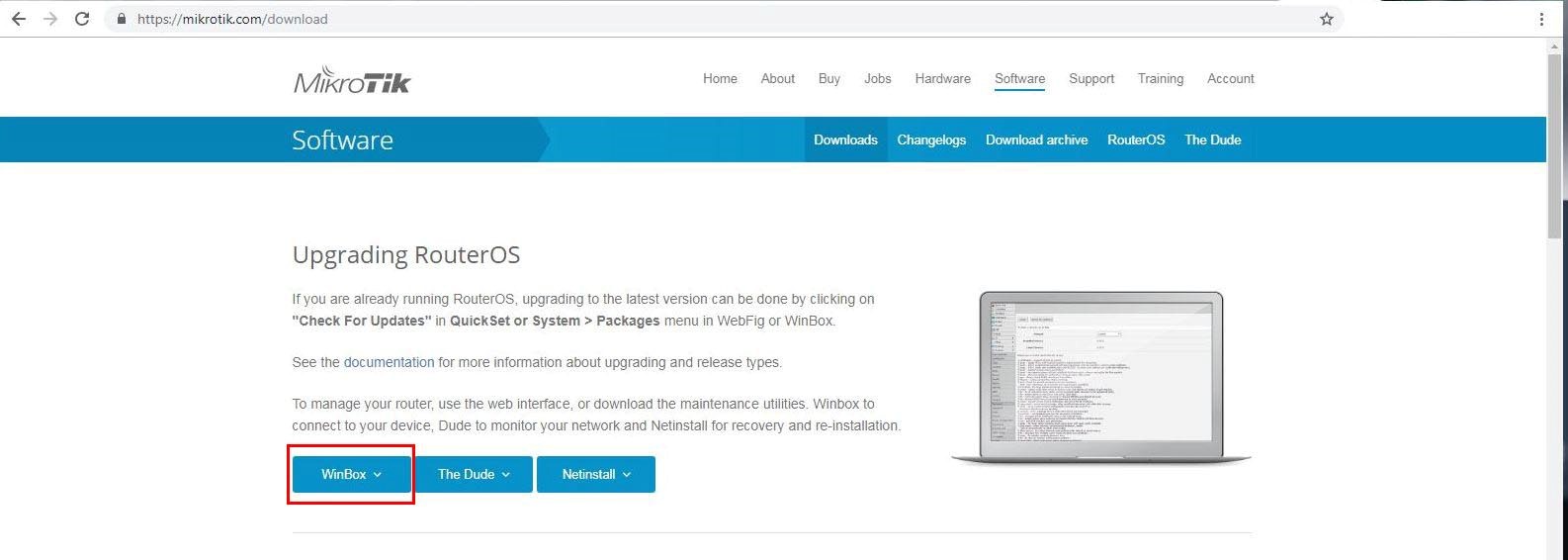

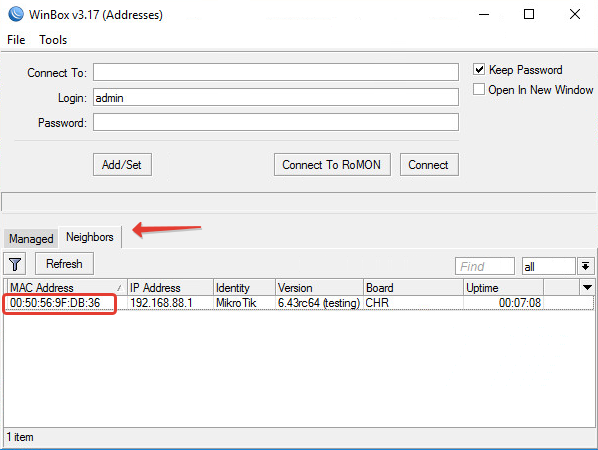

Для начала, нам понадобиться программа Winbox, эту программу нужно выкачивать только с официально сайта, и желательно пользоваться самой последней версией.

Заходим на сайт mikrotik.com, раздел Software:

Выбираем и скачиваем Winbox:

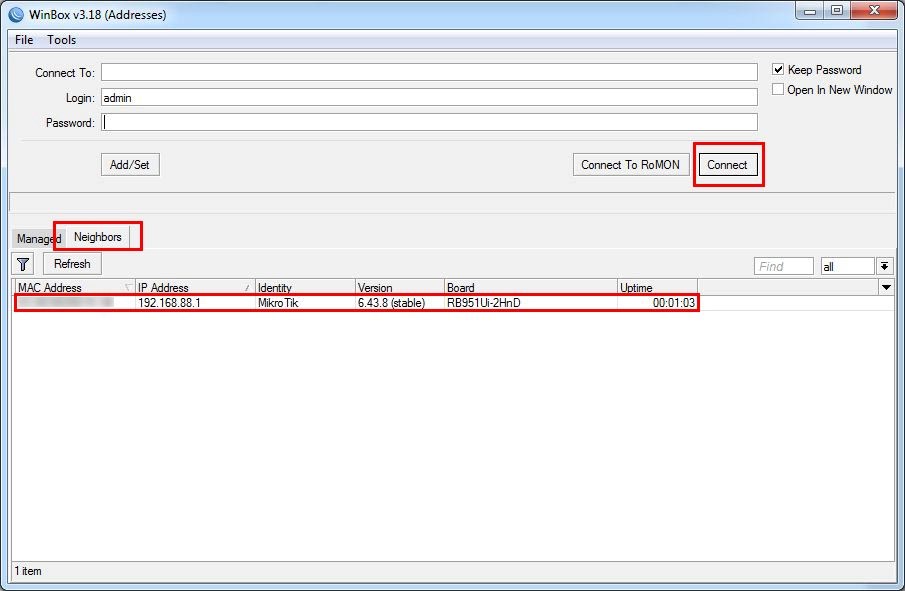

- Подключаем роутер кабелем Ethernet порт №2

- Включаем питание

- Запускаем Winbox

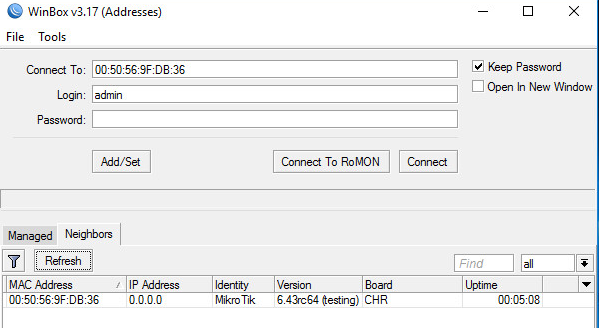

- Переходим во вкладку Neighbors, выбираем свой роутер,

- Нажимаем кнопку Connect (поле Login: admin, а поле Password: должно быть пуст):

Важно: запускать Winbox обязательно от имени администратора.

При первом запуске появляется уведомление о предустановленной конфигурации устройства, так как мы будем настраивать все вручную выбираем кнопку Remove Configuration:

В случае, когда уведомление не появилось или, машинально, нажали кнопку OK. Выбираем меню System — Reset Configuration, ставим галочки на против пунктов No Default Configuration и Do Not Backup и нажимаем кнопку Reset Configuration, ждем перегрузки.

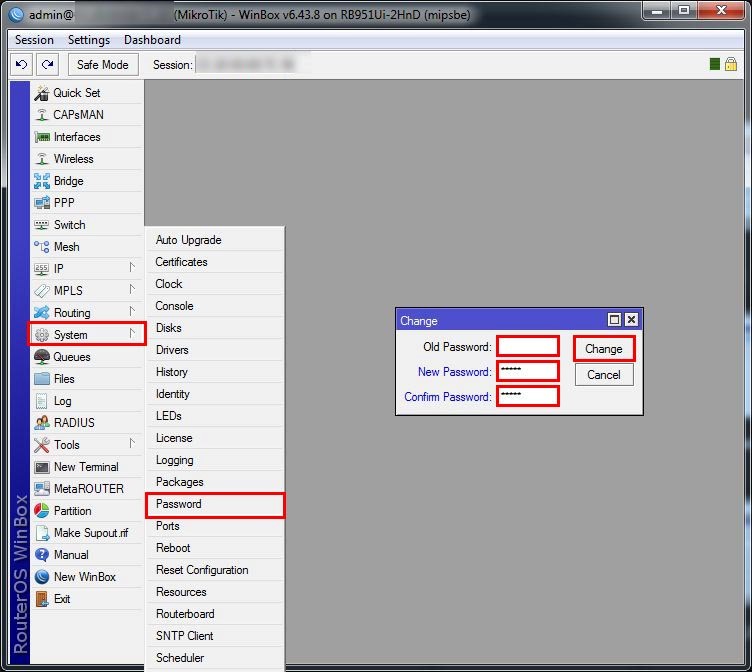

Перед началом настройки зададим пароль администратора нашего роутера:

- System — Password

- Поле текущего пароля оставляем пустым

- Пишем свой пароль

- Подтверждаем нажимаем кнопку Change.

Переходим во вкладку Ports нажимаем плюс и добавляем порты в бридж LAN, нажимаем ОК. К сожалению, нет возможность добавить все порты в бридж одновременно, поэтому эту процедуру нужно повторить для каждого порта отдельно.

Важно: ether1 в бридж LAN не добавляем так как он будет использоваться в роли WAN порта, для подключения к интернет провайдеру (не обязательно использовать ether1, Вы можете использовать любой другой порт).

Важно: Wi-Fi данного роутера отображается как wlan1 (не путать с WAN портом) и его тоже нужно добавить в наш бридж LAN.

Выбираем тип подключения к провайдеру (эта информация прописана в договоре с вашим интернет провайдером):

- Динамический (Automatic)

- Статический адрес (Static)

- PPPoE настройки.

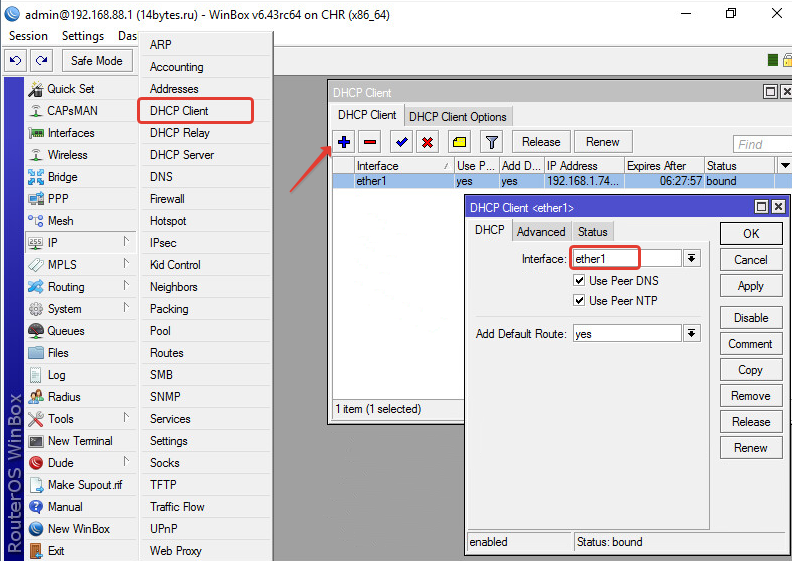

- Переходим: IP – DHCP Client (вкладка DHCP Client)

- Нажимаем плюс вкладка DHCP

- Выбираем интерфейс ether1

- Нажимаем ОК.

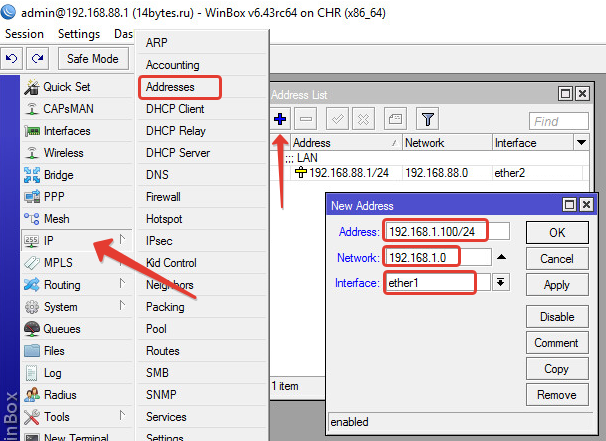

- Переходим: IP – Addresses

- Нажимаем плюс и прописываем IP адрес и маску сети, которую вам предоставил интернет провайдер,

- Выбираем интерфейс ether1

- Нажимаем ОК.

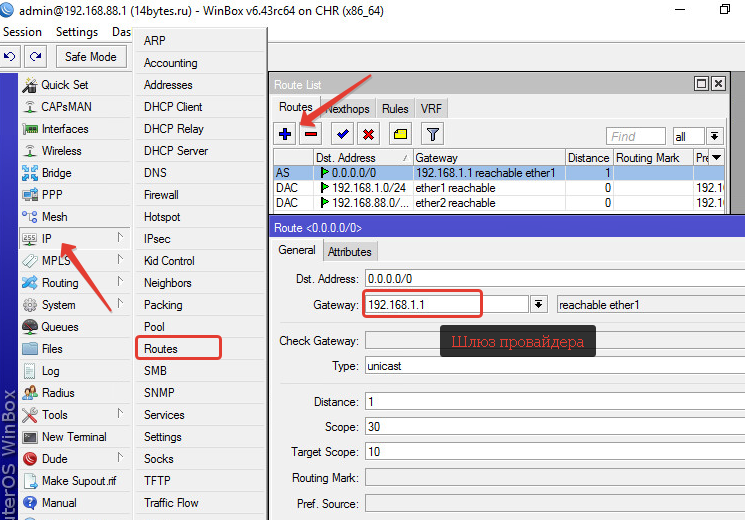

- Прописываем Gateway: IP – Routes (вкладка Routes)

- Нажимаем плюс и заполняем поле Gateway

- Нажимаем ОК

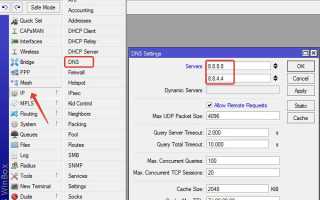

- В завершении добавляем DNS сервер

- IP – DNS заполняем поле Servers

- Нажимаем ОК

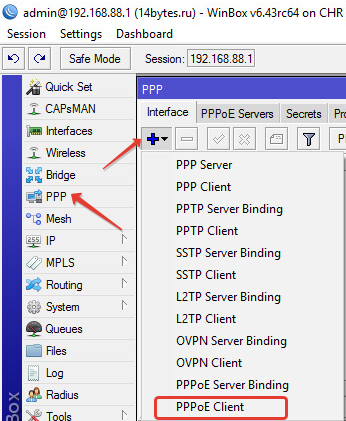

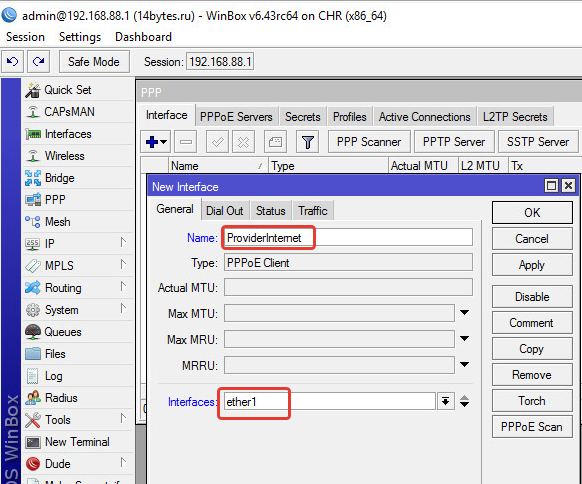

Настройка будет состоять из двух частей:

- Первая часть: нужно выполнить все настройки как при автоматическом получения адреса

- Вторая часть: создания соединения PPPoE:

- Нажимаем PPP во вкладке Interface

- Нажимаем плюс, выбираем PPPoE Client

- Во вкладке General называем соединение и выбираем интерфейс ether1

- Во вкладке Dial Out заполняем поля User и Password

- Нажимаем ОК

- IP – Addresses

- В меню Interface — выбираеем созданий нами бридж LAN.

- IP адрес локальной сети (Network): 192.168.5.0

Важно: Если не указать маску сети, то по умолчанию будет применена следующая маска 255.0.0.0, что в дальнейшем может привести к некорректной работе роутера.

- Устанавливаем диапазон IP адресов: IP – Pool

- Нажимаем ОК.

Важно: При указании диапазона IP адресов нужно полностью указывать первый и последний IP адрес.

- Меню IP – DHCP Server

- Переходим во вкладку Networks и нажимаем плюс

- Пишем IP адрес локальной сети (192.168.5.0)

- Gateway – IP адрес нашего роутера (192.168.5.1)

- Маску локальной сети (255.255.255.0)

- Нажимаем ОК

- Далее переходим во вкладку DHCP

- Нажимаем плюс и настраиваем параметры выдачи IP адресов

- Задаем название сервера Name

- Выбираем диапазона адресов который был создан ранее.

- Нажимаем ОК, тем самым завершая создание DHCP сервера.

Важно: в случае статического подключения к интернету провайдеру, DNS сервер уже настроен и это этап можно пропустить.

Для корректного отображения страниц в интернет браузере, нужно настроить такой параметр как DNS. IP – DNS, если у вас нет информации о DNS сервере вашего провайдера, прописываем в строке Servers IP адрес нашего роутера 192.168.5.1, а вторим можно указать публичный DNS например 8.8.8.8, и нажимаем ОК.

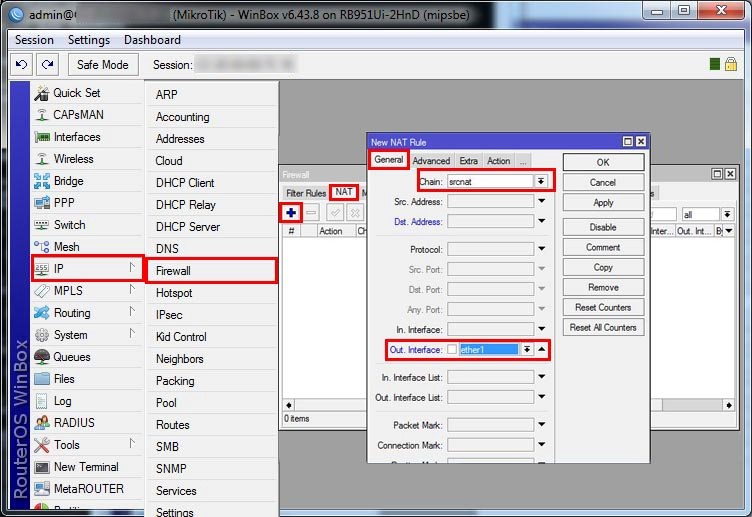

Для того что бы все устройства в локальной сети попали в интернет сеть, нужно создать правила для NAT, переходим IP – Firewall и во вкладке NAT нажимаем плюс и создаем следующее правило:

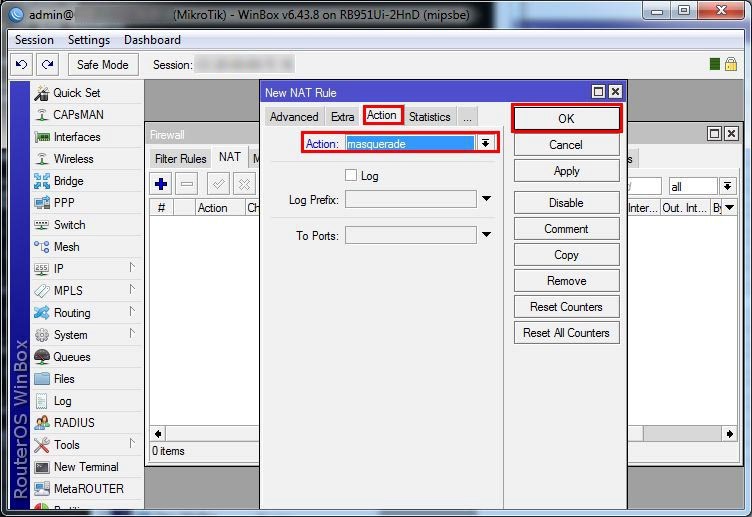

- Переходим во вкладку действий (Action) и применяем masquerade,

- Нажимаем ОК.

Если все шаги были выполнены правильно, то все оборудование в вашей локальной сети должны попасть в сеть интернет.

Переходим в меню Wireless, предустановленные настройки параметров беспроводной сети уже есть, их нудно слегка подправить и включить саму беспроводную сеть.

- Переходим во вкладку Security Profiles, кликаем два раза на уже существующий профиль и во вкладке General делаем следующие настройки:

- Можно поменять имя профиля или оставить имя default:

- Unicast Ciphers: aes ccm

- Group Ciphers: aes ccm

- WPA Pre-Shared Key: пароль для доступу ка беспроводной сети

- WPA2 Pre-Shared Key: пароль для доступу ка беспроводной сети

- Важно: для стабильной работы два последних пароля должны совпадать.

- Нажимаем кнопку ОК

- Переходим во вкладку Wireless и приступаем к настройкам:

- Mode: ap bridge (режим работы беспроводной точки доступа)

- Band: (выбираем стандарт работы в зависимости от подключаемых клиентов, для подключения всех устройств выбираем стандарт B/G/N)

- SSID: название вашей беспроводной сети

- Wireless Protocol: 802.11

- Security Profile: default (здесь выбираем настроенный ранее профайл с ключом шифрования)

- Нажимаем кнопку ОК

- Далее нажимаем на синю галочку и включаем беспроводный интерфейс

Wi-Fi роутеры Микротик у нас в каталоге:

Маршрутизатор MikroTik RBD52G-5HacD2HnD-TC «hAP ac²»Маршрутизатор MikroTik hAP lite (RB941-2nD)Маршрутизатор MikroTik RB2011UiAS-2HnD-INМаршрутизатор MikroTik hAP ac (RB962UiGS-5HacT2HnT)Маршрутизатор MikroTik hAP ac lite (RB952Ui-5ac2nD)Маршрутизатор MikroTik RB951Ui-2HnDМаршрутизатор MikroTik hAP (RB951Ui-2nD)Маршрутизатор MikroTik hAP lite ТС (RB941-2nD-TC)Маршрутизатор MikroTik hAP mini (RB931-2nD)Беспроводной маршрутизатор MikroTik RBD53iG-5HacD2HnD «hAP ac³»

Курсы по обслуживанию оборудования MikroTik в учебном центре DEPS:

Обслуживание оборудования MikroTik

Цель курса — освоение теоретических знаний и получение практических навыков работы с маршрутизаторами Mikrotik, работа которых основывается на операционной системе RouterOS, освоение навыков…

Администрирование роутеров Mikrotik

Этот курс расcчитан для сетевых инженеров, начинающих работу с оборудованием Mikrotik и стремящихся углубить свои знания; ИТ директоров, желающих получить представление о возможностях оборудования…

Построение мониторинга оборудования MikroTik на базе DUDE

Цель курса это обучение слушателя построению мониторинга оборудования MiktoTik на базе DUDE. В течении этого курса вы научитесь устанавливать базу The Dude , проводить базовые настройки и мониторинг…

Похожие материалы:

Ошибки в прошивках популярных роутеров обнаруживают регулярно. Однако просто найти баг недостаточно, его еще нужно обезвредить. Сегодня мы поговорим о том, как обезопасить себя от уже известных уязвимостей в RouterOS и защититься от тех, которые выявят в будущем.

INFO

Подробный рассказ об известных на сегодняшний день багах в RouterOS ты можешь найти в статье «Опасный MikroTik. Разбираемся в уязвимостях популярных роутеров».

Обновления

Несмотря на страшные описания и действительно большую опасность, которую таят в себе уязвимости, стоит отдать должное разработчикам MikroTik: они в кратчайшие сроки выпускают патчи. Многие дыры закрываются еще до их утечки в паблик, оставшиеся — в течение дня-двух. Поэтому первое, на что нужно обратить внимание, — актуальность версии RouterOS на твоем девайсе. Автоматически система не обновляется, поэтому за появлением новых версий нужно следить вручную. В разделе Software на сайте MikroTik лежат актуальные версии операционной системы и отдельных пакетов. Простейший способ обновиться: System → Packages → Check For Updates → Download and Install.

Те же действия можно выполнить, набрав в консольной строке роутера следующую команду: /system package update install.

Рекомендуем почитать:

Xakep #264. NFT

Доступны четыре ветки разработки: Long-term, Stable, Testing и Development. Для критичных систем рекомендуется ставить Long-term. Железка, которая может полежать пару минут в процессе обновления, достойна Stable, остальные ветки оставь для экспериментов на домашнем роутере. Перед обновлением внимательно читай Changelog. Иногда полностью перерабатываются некоторые части ОС, после чего они не способны работать со старой конфигурацией (так было, например, с bridge в 6.41).

Если ты счастливый владелец нескольких роутеров MikroTik, помни, что массовый апгрейд стандартными средствами невозможен, но можно воспользоваться The Dude или самописными скриптами.

Packages

Следующее, за что можно взяться для повышения безопасности, — отключить ненужную функциональность. Не используешь IPv6 — отключай, не нужен Wi-Fi — отключи весь модуль, отвечающий за него (все в том же меню System → Packages). Обрати внимание, что полностью удалить из системы можно только дополнительные пакеты, то есть те, что не входят в routeros-platformname.

Службы

Все угрозы для MikroTik работают, только если админ заранее не позаботился о безопасности. При элементарных настройках служб и файрвола роутер проработает годы без обновлений. В меню IP → Services отключи ненужные службы. Рекомендую открывать только SSH и Winbox с определенных адресов, остальное — disable. Того же самого эффекта можно добиться командой /ip service disable ftp.

Также проверь, не включены ли службы IP: Web Proxy, IP → UPnP, IP → Socks. Если они включены без твоего ведома, у меня для тебя плохие новости. Вот команды для отключения этих служб из командной консоли: /ip proxy, /ip upnp, /ip socks.

RouterOS имеет работающий по протоколу MNDP механизм обнаружения соседей. Знать соседей в своей сети — отличная идея, но вот светить моделью роутера и версией софта в окружающее пространство вряд ли хорошо с точки зрения безопасности.

Функция обнаружения соседей, как и многие другие фичи в RouterOS, использует в работе списки интерфейсов. В дефолтной конфигурации уже есть списки LAN, WAN, dynamic, all и none, но можно создать и свои списки со сложной структурой. Допускаются вложенные списки (include) и исключения (exclude). Настраиваются они в меню Interface → Interface Lists. Сначала создаем сам список (кнопка Lists), затем в основном меню добавляем в него интерфейсы. Команда для работы со списками выглядит так: /interface list.

INFO

В список dynamic входят динамические интерфейсы, такие как VPN-интерфейсы, PPPoE. None означает «ни одного», all — «все». В дефолтной конфигурации «домашних» роутеров в списке WAN будет ether1, в LAN — от ether2 до ether5, все Wireless-интерфейсы и bridge.

Как известно, подключиться к RouterOS можно не только по IP-адресу, но и по MAC. Также работает ping по MAC-адресу. За работу этих служб отвечает Tools → MAC Server. Он тоже использует в настройках списки интерфейсов. Стоит выделить отдельную группу интерфейсов под управление, а затем разрешить обнаружение соседей и MAC Server только ей.

Не отключай MAC Winbox и MAC Telnet совсем: однажды наступит момент, когда ты сломаешь себе доступ по Winbox и нужно будет воспользоваться подключением по MAC, поэтому лучше держать такой бэкдор для себя. К тому же MAC Telnet полезен, когда в сети появляется новая железка, у которой еще нет IP-адреса. Тогда ее удобно настраивать из консоли соседнего роутера.

WWW

На сайте производителя представлен полный список доступных сервисов. Можно пройтись по нему и проверить, не включено ли у тебя что-то лишнее.

Дефолтная конфигурация RouterOS с описанными выше дополнениями повысит безопасность роутера. Вообще, разработчики постарались сделать Default Configuration максимально универсальной и учли многие нюансы безопасности. Дальше мы рассмотрим дополнительный харденинг RouterOS.

Пользователи и группы

Если ИТ-отдел в твоей компании большой, в нем наверняка есть разделение ролей и обязанностей. К примеру, сотруднику техподдержки ни к чему права на создание VPN-соединений или просмотр пароля Wi-Fi, в то время как сетевики, естественно, должны иметь к ним доступ. RouterOS имеет достаточно гибкий механизм распределения прав. Права назначаются в группах, затем в нужную группу добавляется юзер. Управление группами доступно в меню System → Users, а также с помощью команды /user group.

Рассмотрим права групп подробнее:

- telnet, ssh, ftp, winbox, web, api, romon, dude, tikapp — понятны по названию. Разрешают юзеру подключаться по указанным протоколам;

- local — открывает доступ к роутеру через консоль. При отключении также заберет право открывать терминал внутри Winbox;

- reboot — право на перезагрузку;

- read, write — права на чтение или запись;

- sniff — права на исполнение встроенного аналога tcpdump (tools → sniffer);

- test — запуск инструментов траблшутинга (ping, traceroute, bandwidth-test, wireless scan, snooper);

- password — право менять собственный пароль;

- policy — право управлять учетными записями и группами.

Чувствительные данные

На группе настроек sensitive остановимся чуть подробнее. В RouterOS определены так называемые чувствительные данные. К ним относятся ключи Wi-Fi, IPSec, SNMP, пароли VPN-интерфейсов и серверов, пароли протоколов маршрутизации и другая информация, влияющая на безопасность.

В меню окна Winbox в разделе Settings есть флажок Hide Sensitive. Когда он включен, эта чувствительная информация закрыта звездочками и в терминале ее тоже не видно. Эдакая защита от разглашения паролей. С отключенной опцией Sensitive в настройках группы этот чекбокс не снимается, то есть право Sensitive разрешает пользователю видеть введенные пароли.

Port Knocking

Чуть выше мы говорили об ограничении доступа к управляющим службам роутера только с определенных адресов. Это очень важно: протокол Winbox далек от идеала и есть вероятность, что в нем еще будут находить дыры. Но часто приходится подсоединяться к роутеру из гостиниц или кафе, и невозможно предусмотреть все адреса, с которых подключишься.

Среди админов распространена техника Port Knocking. Изначально порт закрыт для всех. Но стоит снаружи выполнить какую-то последовательность действий, как для твоего IP открываются все порты для управления. Этот набор действий может быть очень сложным, и подобрать его нереально. Рассмотрим пример:

- изначально все порты управления закрыты для всех, кроме списка разрешенных;

- если на порт роутера 1234 попадает TCP-сегмент, затем два на порт 4321 и один на порт 5678, то адрес источника заносится в список разрешенных на сутки.

Реализовать эту последовательность действий поможет следующий скрипт.

/ip firewall filter add action=accept chain=input dst-port=22,8291 protocol=tcp src-address-list=mgmt_allow add action=drop chain=input dst-port=22,8291 protocol=tcp add action=add-src-to-address-list address-list=mgmt_stage1 address-list-timeout=1m chain=input connection-state=new dst-port=1234 protocol=tcp add action=add-src-to-address-list address-list=mgmt_stage2 address-list-timeout=1m chain=input connection-state=new dst-port=4321 protocol=tcp src-address-list=mgmt_stage1 add action=add-src-to-address-list address-list=mgmt_stage3 address-list-timeout=1m chain=input connection-state=new dst-port=4321 protocol=tcp src-address-list=mgmt_stage2 add action=add-src-to-address-list address-list=mgmt_allow address-list-timeout=1d chain=input connection-state=new dst-port=5678 protocol=tcp src-address-list=mgmt_stage3 Правила 3–6 (action=add-src-to-address-list) выполняют описанную выше логику. Первое правило разрешает доступ к управлению роутером только адресам из списка mgmt_allow, который заполняется на этапах 3–6. Второе правило запрещает доступ всем. Первые два правила вынесены наверх для того, чтобы избежать ненужного прохождения менеджмента трафика по четырем правилам с логикой и тем самым снизить нагрузку на CPU.

Но провернуть подобную операцию с Windows не так просто: из стандартного набора программ выпилили Telnet, а качать сторонний софт не всегда возможно. Зато любая ОС позволяет менять размер ICMP-пакета при пинге. Этим мы и воспользуемся. Изменим условия:

- изначально все порты управления закрыты для всех, кроме списка разрешенных;

- если на роутер попадает ICMP Request размером 345 байт, затем два размером 543 и один 678 байт, то адрес источника заносится в список разрешенных на сутки.

Для этого всего лишь поменяем предыдущие правила:

- Установим прокол ICMP.

- На вкладке Advanced зададим размер Packet Size.

INFO

Не забывай, что размер пакета, указанный в пинге, и размер пакета, долетевшего до роутера, — это разные значения. В Linux к ICMP прибавляется 28 байт заголовков, то есть, чтобы отправить пакет размером 345 байт, нужно в пинге указать размер 317. У Windows цифры другие — она по-своему считает заголовки.

Wireless

RouterOS поддерживает белые и черные списки Wi-Fi. Для этого есть список Wireless Access List. Просто добавь туда устройства, которые не имеют права подключаться к сети, а потом сними флажки Authentication и Forwarding. Еще для этих целей можно использовать команду /interface wireless access-list add.

Описанный выше случай будет работать как Blacklist. Чтобы преобразовать его в Whitelist, нужно поставить указанные флажки и изменить тип работы интерфейса Wireless с помощью команды /interface wireless set 0 default-authentication=no.

Флажок Authentication отвечает за аутентификацию клиентов. Если он установлен для определенного интерфейса, аутентификация разрешена всем, кроме тех устройств, которые перечислены в списке доступа без флажка. Если на интерфейсе флажок не установлен, то подключиться к сети могут лишь те, кто присутствует в списке доступа с флажком.

Настройка Forwarding отвечает за передачу данных между клиентами одной подсети. Обычно ее не стоит трогать, но, если ты строишь, к примеру, hotspot-сеть, клиенты которой будут ходить только во внешние сети (то есть внутреннее взаимодействие им не нужно), отключи данную опцию — это улучшит качество связи.

С помощью Wireless Access List можно настроить сложную логику работы клиентов: по уровню сигнала, времени суток, ограничить скорость каждого клиента или загнать его в определенный VLAN без дополнительных телодвижений. Очень рекомендую познакомиться с этим инструментом поближе.

INFO

А еще MikroTik умеет делать SSID в виде эмодзи, например так: ???. Для этого нужно перевести символы в Unicode с помощью инструмента вроде такого и вставить полученную строку в SSID.

Заключение

Мы рассмотрели минимум действий, которые помогут роутеру стать безопаснее, а админу спать спокойнее. Но у RouterOS под капотом еще очень много возможностей, и если не включать мозг при их настройке, то никакие статьи не уберегут тебя от взлома. Вообще, мозг — отличный инструмент. Им нужно пользоваться регулярно.

← Ранее Современная оперативная память по-прежнему уязвима перед атаками RowhammerДалее → Из-за опасного бага Avast отключает JavaScript-движок в своем антивирусе

Научиться настройке MikroTik можно на онлайн курсе по оборудованию этого производителя. Автор курса является сертифицированным тренером MikroTik. Подробней Вы можете прочитать в конце статьи.

Роутер MikroTik является довольно серьезным инструментом для решения сетевых задач в компаниях и даже небольших провайдерах. Для человека, впервые столкнувшегося с богатством функционала, первоначальная настройка сопряжена с определенными сложностями. В своей статье я пошагово опишу процесс первоначальной настройки маршрутизатора Микротик.

Содержание

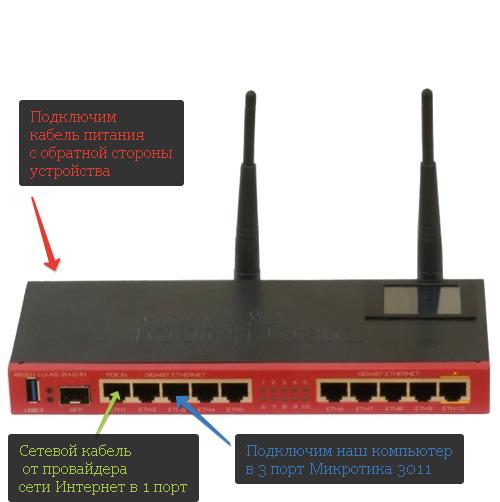

Подключение роутера MikroTik

Для подключения сетевого устройства к глобальной сети Интернет нам понадобится:

- Маршрутизатор MikroTik (для настройки используем Mikrotik RB3011UiAS-2HnD-IN). Он будет раздавать Интернет по кабелю, а также по Wi-Fi на ноутбук, смартфон, телевизор с Wi-Fi или планшет.

- Подключение от провайдера сети Интернет (Билайн, Онлайм, МГТС, Акадо, НэтБайНэт и другие);

- Ноутбук с WiFi-картой или компьютер с сетевой картой для подключения по RJ45;

Схема подключения роутера MikroTik:

- кабель провайдера интернета подключаем в первый порт роутера;

- компьютер подключаем к сетевому устройству сетевым кабелем в 3 порт, вы можете выбрать любой незанятый;

- ноутбук и другие беспроводные устройства подключим по Wi-Fi;

- блок питания включаем в разъем питания роутера MikroTik (находится на обратной стороне маршрутизатора).

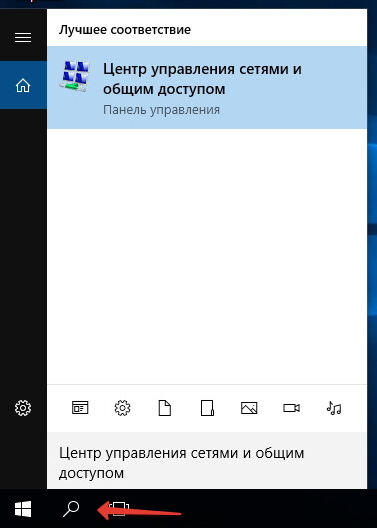

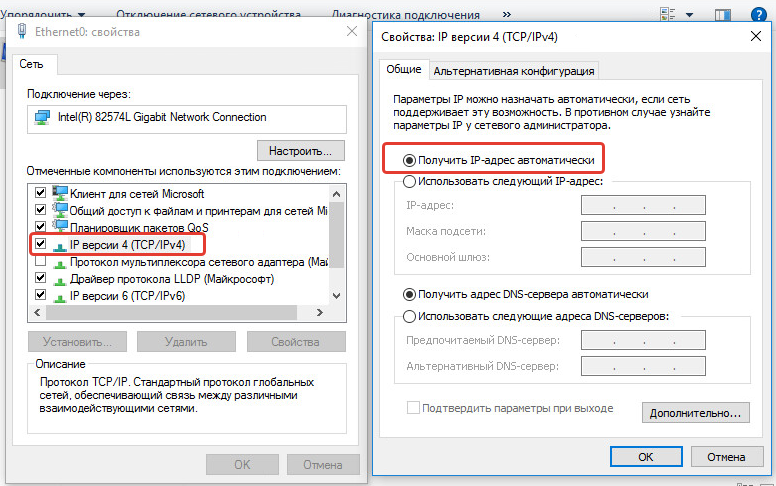

Настройка сетевой карты компьютера

Для упрощения настройки роутера MikroTik, сконфигурируем сетевую карту компьютера на получение автоматических настроек сети. Для этого в системе Windows 10 внизу слева в поисковой строке вобьем Центр управления сетями и общим доступом:

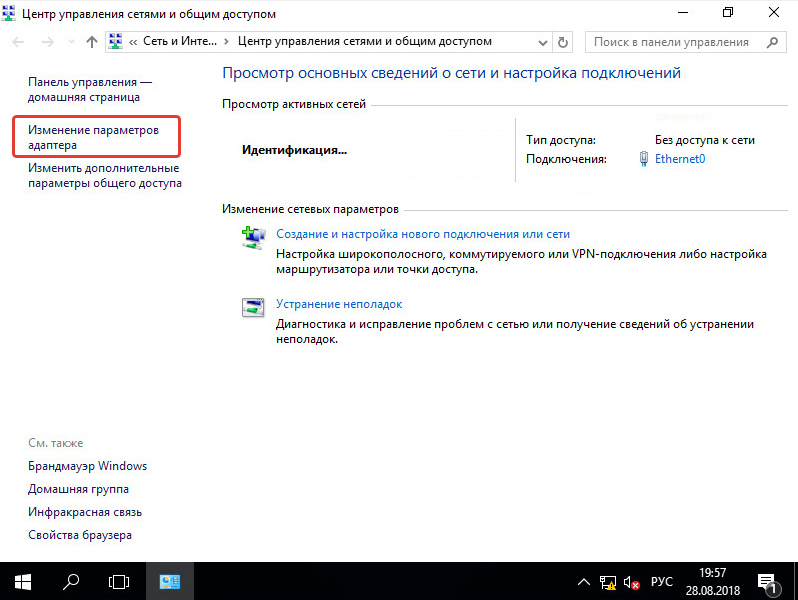

Выберем слева “Изменение параметров адаптера”:

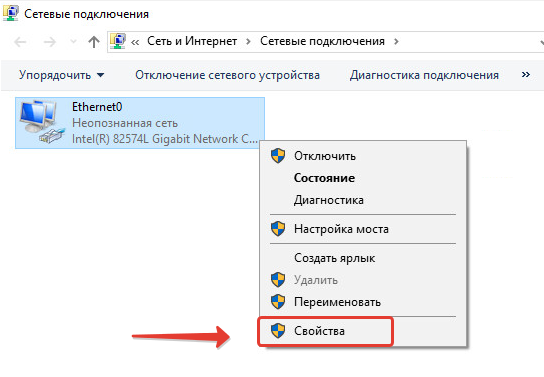

Нажимаем правой кнопкой мыши на Ethernet0 (в вашем случаем подключение может именоваться по-другому) и выбираем “Свойства”

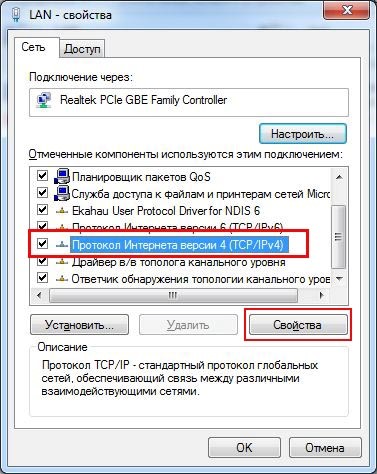

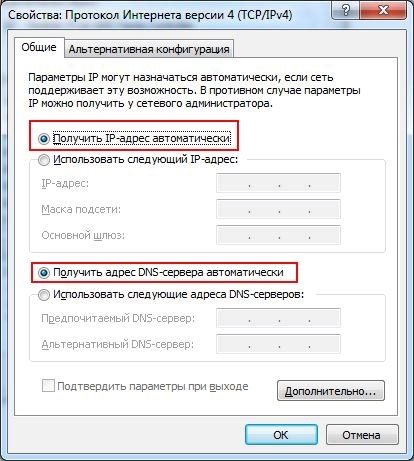

Нажимаем на IP версии 4 (TCP/IPv4) и кнопку “Свойства”. Выбираем «Получить IP-адрес автоматически» и нажимаете кнопку «OK».

Если сетевая карта не получает автоматически IP адрес из подсети 192.168.88.x, попробуйте его указать вручную (например: 192.168.88.2) или сбросить роутер Mikrotik к заводским настройкам.

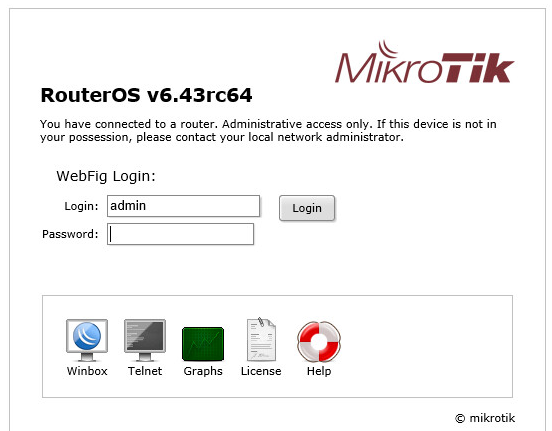

Вход в настройки маршрутизатора

Откройте любой браузер, например, Internet Explorer и введите адрес 192.168.88.1

Подключаемся к устройству с помощью сетевой утилиты WinBox:

- Нажимаем кнопку Neighbors для поиска с помощью широковещательных запросов устройств MikroTik в сети

- Выбираем в списке наш роутер

- Подключаемся по учетной записью admin с пустым паролем

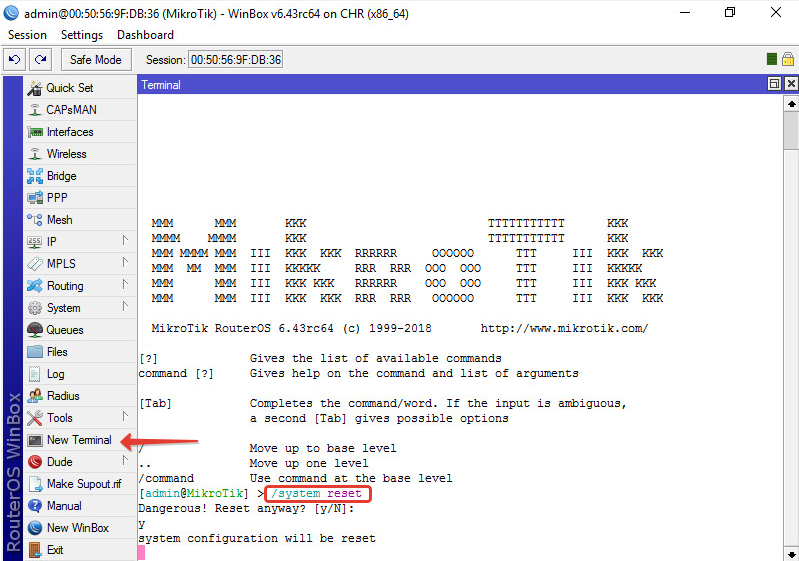

Сброс настроек маршрутизатора

Сбросим с помощью родной утилиты WinBox настройки сетевого устройства MikroTik:

- Выбираем слева меню New Terminal

- В терминале вводим команду system

- Потом вводим команду reset

- Соглашаемся для подтверждения сброса настроек

После перезагрузки устройства заходим еще раз в настройки MikroTik с помощью программы Winbox.

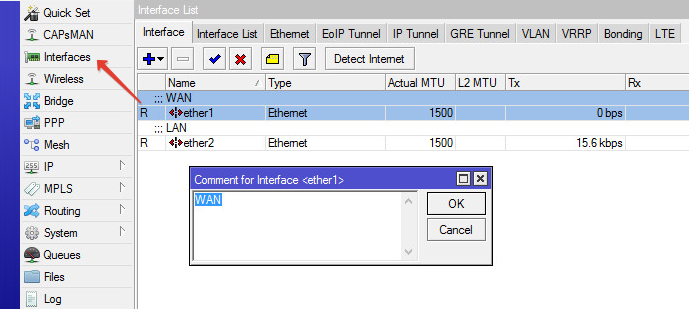

Описание сетевых интерфейсов

Конфигурация сетевых интерфейсов MikroTik будет выглядеть следующим образом: первый порт будет подключен к провайдеру (WAN порт), остальные порты будут работать в режиме свитча для подключения компьютеров локальной сети.

Чтобы не путать сетевые интерфейсы, опишем их с помощью комментариев.

Входим в настройки MikroTik с помощью программы Winbox.

Записываем для первого порта ether1 комментарий “WAN”:

- Открываем меню Interfaces;

- Выбираем первый интерфейс ether1;

- Нажимаем желтую кнопку Comment;

- В появившемся окне вводим комментарий “WAN”;

- Нажимаем кнопку OK.

Записываем для второго порта ether2 комментарий “LAN”:

- Выбираем первый интерфейс ether2;

- Нажимаем желтую кнопку Comment;

- В появившемся окне вводим комментарий “LAN”;

- Нажимаем кнопку OK.

- Описание LAN интерфейса MikroTik

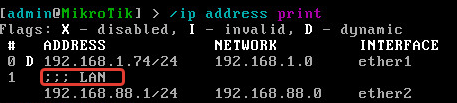

Прошу обратить внимание, в консоли после ввода команды /ip address print маркировка WAN не прописывается:

Настройка WAN интерфейса MikroTik

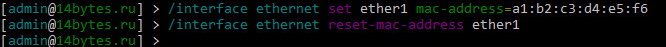

Изменение MAC адреса WAN порта

Если Ваш провайдер блокирует доступ к сети по MAC адресу, то необходимо сначала изменить MAC адрес WAN порта роутера MikroTik. В противном случае пропустите этот пункт.

для подключения к командной строке маршрутизатора буду использовать telnet клиент. В работе необходимо учитывать, что все данные по telnet протоколу передаются в открытом виде. Открываем в Windows командную строку и вводим следующую команду:

telnet 192.168.88.1

Пользователь, под которым мы будем заходить на сетевое устройство — admin; пароль — пустой.

Чтобы изменить MAC адрес порта MikroTik, открываем в программе Winbox меню New Terminal и вводим команду:

/interface ethernet set ether1 mac-address=a1:b2:c3:d4:e5:f6

где ether1 – имя WAN интерфейса, a1:b2:c3:d4:e5:f6 — MAC адрес, разрешенный на стороне провайдера.

Чтобы вернуть родной MAC адрес порта, нужно выполнить команду:

/interface ethernet reset-mac-address ether1

где ether1 – имя интерфейса.

Настройка Dynamic IP

Если интернет провайдер выдает Вам сетевые настройки автоматически, то необходимо настроить WAN порт роутера MikroTik на получение настроек по DHCP:

- Открываем меню IP

- Выбираем DHCP Client

- В появившемся окне нажимаем кнопку Add (синий плюс)

- В новом окне в списке Interface: выбираем WAN интерфейс ether1

- Нажимаем кнопку OK для сохранения настроек

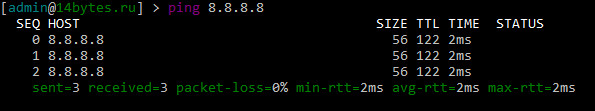

Есть ли связность с глобальной сетью Интернет?

С помощью командной строки проверяем доступность сервера Google DNS — в терминале вводим команду ping 8.8.8.8

Без настройки локальной сети и преобразования сетевых адресов NAT на маршрутизаторе MikroTik на клиентских компьютерах Интернет работать не будет.

Настройка статического IPv4 адреса на внешнем интерфейсе

В корпоративных сетях провайдеры обычно предлагают настраивать оборудование вручную, с помощью статических сетевых настроек. Пропишем настройки на внешнем WAN интерфейсе маршрутизатора вручную.

Настроим статический IP адрес и маску подсети внешнего интерфейса:

- Слева выбираем меню IP

- Переходим на строку Addresses

- В новом окне добавим новый адрес (синий плюс)

- В появившемся окне в поле Address: прописываем статический IP адрес / маску подсети;

- В списке Interface: выбираем WAN интерфейс ether1;

- Для сохранения настроек нажимаем кнопку OK.

Настоим адрес интернет шлюза MikroTik:

- Слева выбираем в меню IP

- Переходим на строку Routes;

- В новом окне добавим новый адрес (синий плюс)

- В появившемся в поле Gateway: прописываем IP адрес шлюза

- Нажимаем кнопку OK для сохранения настроек

Добавим адреса DNS серверов MikroTik:

- Слева выбираем в меню IP

- Переходим на строку DNS

- В появившемся окне заполняем поле Servers: выбрал Google DNS IPv4 8.8.8.8

- Нажимаем кнопку “вниз” (черный треугольник), чтобы добавить еще одно поле для ввода

- В новом поле добавляю IP адрес запасного DNS сервера Google 8.8.4.4

- Разрешаем обработку удаленных запросов Allow Remote Requests (позже необходимо будет закрыть доступ к DNS серверу для внешних клиентов)

- Сохраняем настройки — нажимаем OK.

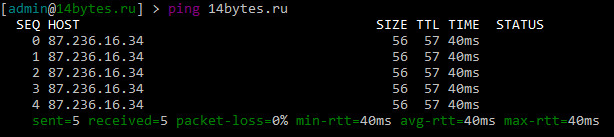

Открываем Terminal, чтобы проверить доступ к глобальной паутине по доменным именам

С помощью командной строки проверяем доступность WEB сервера, на котором расположен данный сайт 14bytes.ru — в терминале вводим команду ping 14bytes.ru

Пинги до WEB сервера доходят и возвращаются. Скорость оборота пакетов оставляет желать лучшего round–trip time, RTT составляет 40ms. Далековато я нахожусь от сервера. DNS преобразование имени в IP адрес вопросов не вызывает; сеть Интернет работает отлично. По умолчанию команда будет слать пакеты без ограничений. После отправки 5-ти пакетов понятно, что связность есть, остановил выполнение команды нажатием Ctrl+C.

Без настройки локальной сети и преобразования сетевых адресов NAT на маршрутизаторе MikroTik на клиентских компьютерах Интернет работать не будет.

Настройка PPPoE

При подключении к сети Интернет с помощью ADSL модема, к которому по сетевому кабелю подключен роутер MikroTik, предварительно необходимо настроить ADSL модем в режиме моста (Bridge) — прозрачного переброса пакетов между физическими интерфейсами.

Настроим клиентское PPPoE соединение на роутере MikroTik:

- Слева выбираем меню PPP

- С помощью синего плюса выбираем в списке PPPoE Client

- Пишем имя ProviderInternet

- Интерфейс, с помощью

Настраиваем параметры PPPoE соединения MikroTik:

Выбор интерфейса PPPoE MikroTik

- Name указываем имя соединения, в моем случае это ProviderInternet

- В списке Interfaces выбираем первый WAN порт ether1, который подключен к провайдеру

- Переходим на закладку Dial Out

- Для User указываем имя пользователя

- вводим пароль

- Выбираем опцию Use Peer DNS

- Нажимаем кнопку OK.

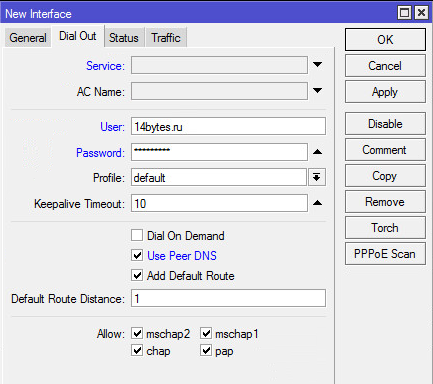

После создания PPPoE соединения напротив него должна появиться буква R, которая говорит о том, что соединение установлено.

PPPoE соединение на MikroTik установлено

Необходимо проверить работу PPPoE канала связи с сетью Интернет

С помощью командной строки проверяем доступность по PPPoE подключению WEB сервера, на котором расположен данный сайт 14bytes.ru — в терминале вводим команду ping 14bytes.ru

ICMP пакеты до WEB сервера доходят и возвращаются. Скорость оборота пакетов round–trip time, RTT составляет 40ms. После отправки 5-ти пакетов понятно, что связность есть, остановил выполнение команды нажатием Ctrl+C.

Без настройки локальной сети и преобразования сетевых адресов NAT на маршрутизаторе MikroTik на клиентских компьютерах Интернет работать не будет.

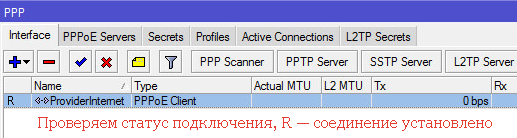

Настройка локальной сети MikroTik

Объединение Wi-Fi и проводных интерфейсов в локальную сеть

Переходите к следующему шагу в том случае, если Вы настраиваете маршрутизатор без модуля беспроводной сети WiFi. Например, MikroTik RouterBoard RB2011iLS-IN, MikroTik RouterBoard RB3011UiAS-RM, MikroTik RouterBoard RB1100AHx2, MikroTik RouterBoard RB1100AHx4.

Для объединения устройств, подключенных к Микротику по проводному соединению и беспроводным интерфейсам необходимо объединить их в единый шировещательный домен.

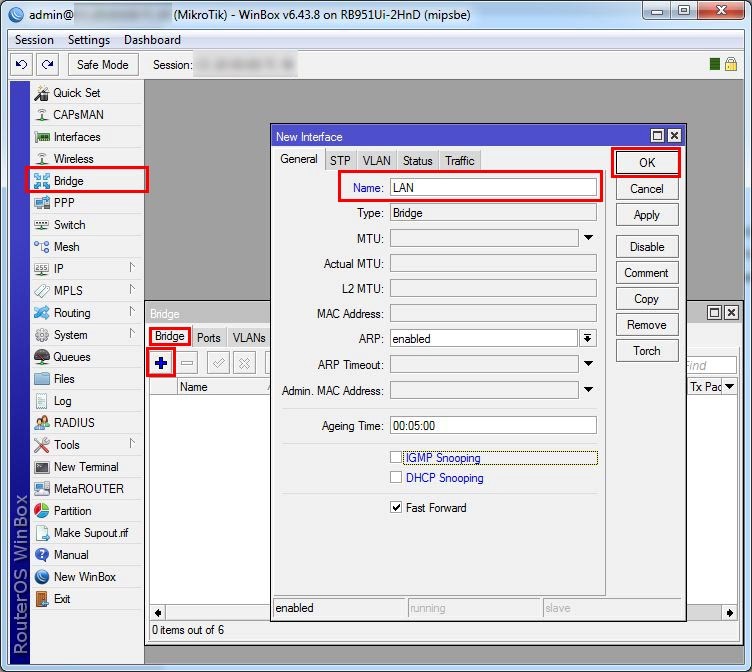

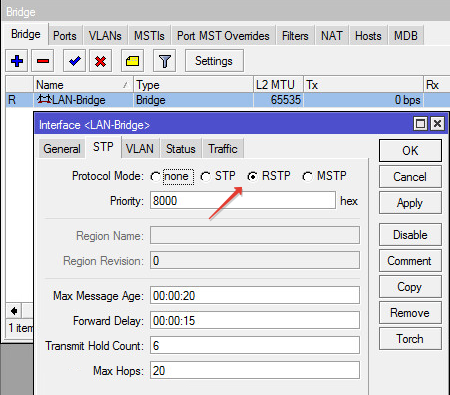

Создаем интерфейс мост LAN-Bridge:

- В меню слева выбираем пункт Bridge

- Добавляем новый мост с помощью синего плюса

- Присваиваем само документированное наименование LAN-Bridge

- Так как в режиме коммутации у нас могут возникать петли при некорректном подключении, то проверяем, что у нас выбран RSTP протокол защиты от петель.

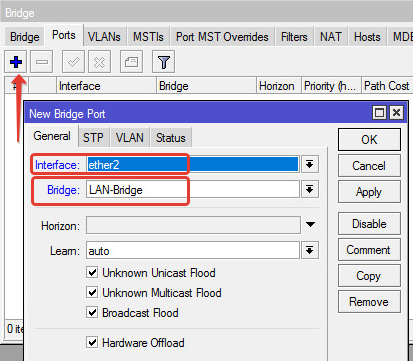

Ethernet интерфейсы необходимо добавить во вновь созданный мост LAN-Bridge:

- В окне выбираем вкладку Ports

- Добавляем новые порты с помощью синего плюса

- В списке Interface выбираем порт ether2

- В списке Bridge выбираем имя объединения LAN-Bridge

- Подтверждаем выбор нажатием на кнопку ОК

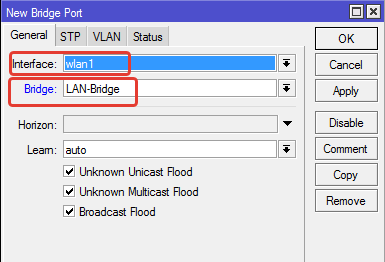

Wi-Fi интерфейс необходимо добавить во вновь созданный мост LAN-Bridge:

- В окне выбираем вкладку Ports

- Добавляем новые порты с помощью синего плюса

- В списке Interface выбираем порт ether2

- В списке Bridge выбираем имя объединения LAN-Bridge

- Подтверждаем выбор нажатием на кнопку ОК

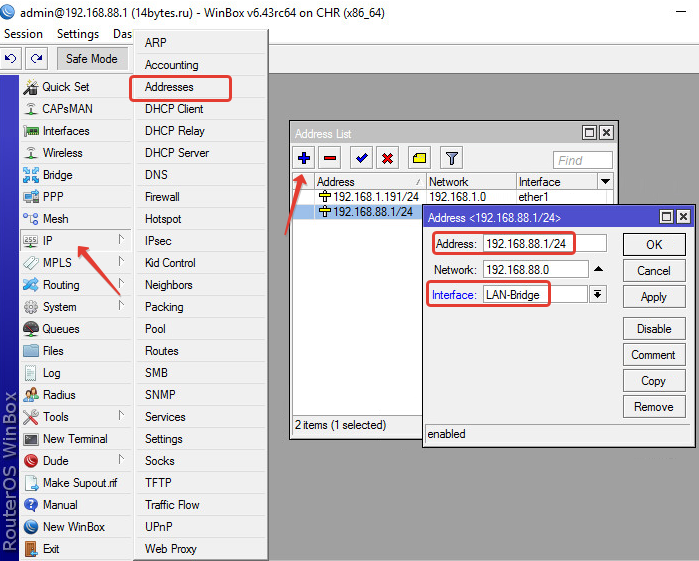

Пропишем IP адрес для локальной сети

Настроим IP адрес локальной сети MikroTik:

- В меню слева выбираем пункт IP

- Далее переходим на позицию Addresses

- Во вновь открывшемся окне добавляем новый адрес с помощью синего плюса

- Заполняем поля Address и Interface, в моем случае это будут 192.168.88.1/24 и LAN-Bridge соответственно.

- Подтверждаем настройку нажатием ОК

Настройка DHCP сервера

Если в вашей сети работает несколько устройств: компьютеры, принтеры, ноутбуки, телефоны; то разумным кажется не настраивать все устройства вручную. Здесь нам поможет сервис для автоматической настройки сетевых устройств DHCP.

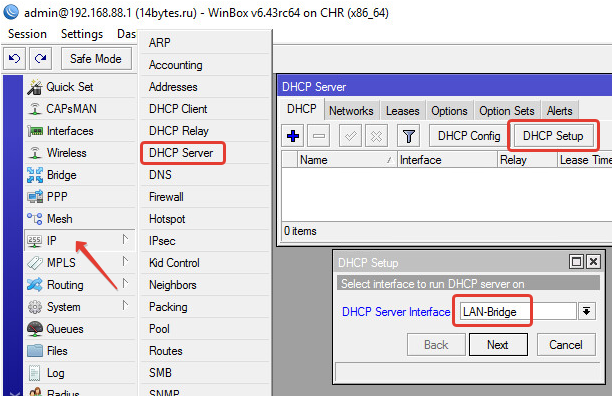

Настройка DHCP сервера MikroTik

Слева в меню выбираем пункт меню IP, переходим на DHCP Server и выбираем настройку нового сервера DHCP Setup. Раздавать сетевые настройки будем на мосту LAN-Bridge:

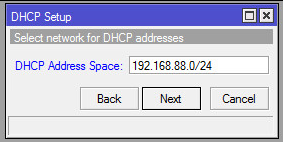

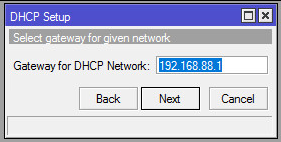

Прописываем адрес сети 192.168.88.0 с маской 24. Для клиентских устройств будет доступно 2^8-2=254 адреса, что вполне достаточно для небольшой сети. Более подробную информацию по быстрому расчету Вы сможете найти в статье “Быстрый и надежный расчет IPv4 сети”

Указываем адрес Микротика в качестве шлюза для пересылки запросов в другие сети

Relay запросы от других серверов от других устройств передавать не будем

Оставим резерв на будущее, вдруг мы захотим прописать на серверах статические адреса, и получаем диапазон с 192.168.88.21 по 192.168.88.254

Для преобразования имен в IP адреса буду использовать DNS сервера от Google

Так как сеть у нас смешанная из проводных и беспроводных клиентов, то выбираем время аренды сетевых настроек равное 1 дню

Подтверждение успешной настройки DHCP сервера

Активируем беспроводной интерфейс WiFi на маршрутизаторе Микротик

- Открываем меню Wireless

- Выбираем Wi-Fi интерфейс wlan1

Создаем пароль для подключения к точке доступа MikroTik:

- Открываем вкладку Security Profiles

- Нажимаем кнопку Add (синий плюс)

- В новом окне в поле Name: указываем имя профиля безопасности

- Для лучшей безопасности оставляем только регистрацию по протоколу WPA2 PSK

- В поле WPA2 Pre-Shared Key вводим пароль для доступа к Wi-Fi точке

Рекомендую формировать пароль минимум 10 знаков с ипользованием букв, цифр и спецсимволов

Настраиваем режим работы, диапазон, SSID и профиль безопасности wlan1 интерфейса

На закладке WiFi Interfaces двойным нажатием кнопкой мыши на WiFi интерфейсе wlan1 переходим в его настройки. Выбираем вкладку Wireless, далее прописываем следующие параметры соединения:

- Mode: выбираем режим работы ap bridge (точка доступа в режиме моста)

- Band: выбираем в каких стандартах будет работать WiFi точка 2GHz-B/G/N (если выбрать G-диапазон принудительно, соседские точки будут вынуждены снизить свою скорость)

- SSID: прописываем имя точки доступа

- Security Profile выбираем имя профиля безопасности, в котором мы создавали пароль для доступа к WiFi точке

Настройка окончена, нажимаем кнопку ОК

Настройка выполнена, подключаем клиентов к Микротику по WiFi.

Без настройки локальной сети и преобразования сетевых адресов NAT на маршрутизаторе MikroTik на клиентских компьютерах Интернет работать не будет.

Настройка преобразования сетевых адресов NAT

Для того, чтобы каждый компьютер мог обмениваться с другими устройствами в сети Интернет ему нужен “белый” IP адрес, коих всего в мире насчитывается 2^32=4294967296, но если исключить зарезервированные сети, то и того меньше. Так для выхода в сеть Интернет обычно провайдеры предоставляют ограниченное количество IPv4 адресов, то был разработан механизм подмены NAT внутренних IP адресов из сетей: 10.0.0.0/8, 172.16.0.0/12 и 192.168.0.0/24 на внешний IP адрес. Собственно данную полезную функцию мы и включим на нашем роутере MikroTik.

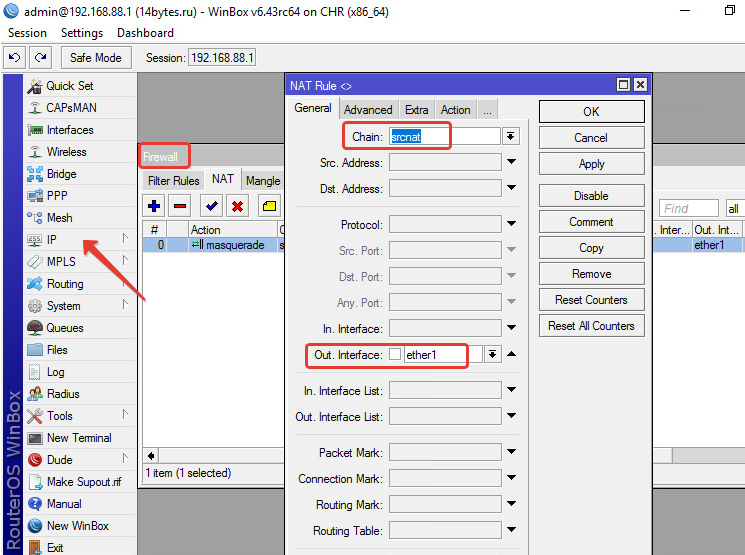

Добавим трансляцию адресов NAT на маршрутизаторе:

- В меню слева найдем пункт IP, далее перейдем на строку Firewall

- Выберем вкладку NAT

- Нажмем синий плюс и пропишем настройки правила: Chain — srcnat, Out. Interface — ether1 (интерфейс подключения к сети провайдера сети Интернет)

- На вкладке Action выбираем masquerade

С помощью командной строки можно включить NAT довольно быстро

ip firewall nat add chain=srcnat out-interface=ether1 action=masquerade

В качестве исходящего соединения для PPPoE указываем имя PPPoE интерфейса.

Проверим работу на нашем компьютере с установленной операционной системой Microsoft Windows 10

Первоначальная настройка роутера MikroTik выполнена успешно. Следующий этап предполагает настройку безопасности устройства: изменение пароль у учетной записи admin, прописывание правил для межсетевого экрана Firewall, отключение поиска соседей на внешнем интерфейсе WAN и многое другое.

С базовыми принципами настройки периметра маршрутизатора Микротик Вы можете ознакомиться при переходе по ссылке: https://14bytes.ru/nastrojka-mikrotik-bazovye-printsypy-zashchity/

MikroTik: куда нажать, чтобы заработало? При всех своих достоинствах, есть у продукции компании MikroTik один минус – много разобщенной и далеко не всегда достоверной информации о ее настройке. Рекомендуем проверенный источник на русском языке, где все собрано, логично и структурировано – видеокурс «Настройка оборудования MikroTik». В курс входит 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект. Все материалы остаются у вас бессрочно. Начало курса можно посмотреть бесплатно, оставив заявку на странице курса. Автор курса является сертифицированным тренером MikroTik.

Используемые источники:

- https://deps.ua/knowegable-base-ru/primery-tehnicheskih-reshenij/66995.html

- https://xakep.ru/2020/03/12/good-mikrotik/

- https://14bytes.ru/router-mikrotik-pervonachalnaya-nastroika/

Безграничные возможности маршрутизаторов Mikrotik. Чем хороша Mikrotik Router OS.

Безграничные возможности маршрутизаторов Mikrotik. Чем хороша Mikrotik Router OS.

Как правильно настроить Wi-Fi на роутере MikroTik?

Как правильно настроить Wi-Fi на роутере MikroTik?

Микротик — настройка Wi-Fi, пошаговая инструкция, как усилить сигнал

Микротик — настройка Wi-Fi, пошаговая инструкция, как усилить сигнал

Точка доступа MikroTik SXT LTE kit

Точка доступа MikroTik SXT LTE kit MikroTik: Пример настройки клиента PPPoE в WinBox

MikroTik: Пример настройки клиента PPPoE в WinBox MikroTik настройка Firewall: Правильная настройка безопасности роутера

MikroTik настройка Firewall: Правильная настройка безопасности роутера Системное администрирование и мониторинг Linux/Windows серверов и видео CDN

Системное администрирование и мониторинг Linux/Windows серверов и видео CDN