Содержание

WPA шифрование подразумевает использование защищенной сети Wi-Fi. Вообще, WPA расшифровывается как Wi-Fi Protected Access, то есть защищенный доступ к Wi-Fi.

Большинство системных администраторов умеют настраивать этот протокол и знают о нем достаточно много.

Но и обычные люди могут узнать достаточно много о том, что же такое WPA, как его настроить и как использовать.

Правда, в интернете можно найти множество статей по этому поводу, из которых невозможно ничего понять. Поэтому сегодня мы будем говорить простым языком о сложных вещах.

Содержание:

Немного теории

Итак, WPA – это протокол, технология, программа, которая содержит в себе набор сертификатов, используемых при передаче сигнала Wi-Fi.

Если проще, эта технология позволяет использовать различные методы аутентификации для защиты Wi-Fi сети.

Это может быть электронный ключ, он же – специальное свидетельство о праве использования данной сети (дальше мы об этом поговорим).

В общем, при помощи этой программы использовать сеть смогут только те, кто имеет на это право и это все, что Вам нужно знать.

Для справки: Аутентификация – это средство защиты, которое позволяет установить подлинность лица и его право на доступ к сети, при помощи сопоставления сообщенных им и ожидаемых данных. </em></p>

К примеру, человек может проходить аутентификацию, когда прикладывает свой палец к сканнеру отпечатка пальца. Если он просто вводит логин и пароль, это только авторизация.

Но отпечаток пальца позволяет проверить, действительно ли заходит этот человек, а не кто-то взял его данные и вошел с их помощью.

Рис. 1. Сканер отпечатка пальца на смартфоне

Так вот, в компьютерных сетях также используются определенные способы подтверждения того, что доступ к сети получает именно то устройство, которое имеет на это право.

В WPA есть собственный набор таких способов. О них мы поговорим далее, а перед этим уточним несколько важных моментов.

Читайте также:PPTP соединение – что это такое и безопасно ли его использовать?

Лучшие советы: Как увеличить скорость интернета через wifi роутер

VPN – что это такое? — Описание и настройка сервера

Что нужно знать о WPA?

- Данную технологию могут использовать не все устройства, а только те, которые поддерживают ее на программном уровне. То есть если производитель заложил в устройство функцию поддержки WPA, значит, его можно использовать.

- WPA является наследием WEP, другой технологии, в которой не было аутентификации как таковой.

- WPA использует специальные ключи, которые рассылаются всем устройствам, которые будут иметь право подключаться к сети. А дальше все просто:

- сигнал попадает на новое устройство и запрашивает у него ключ;

- если устройство дает ключ, то подключается к сети;

- а если не дает, сигнал об этом отправляется на центральное устройство и подключение не происходит.

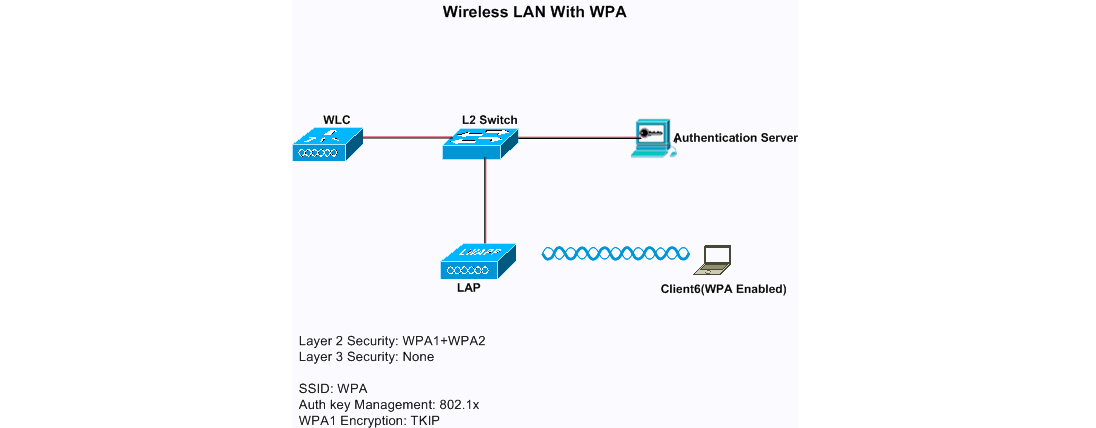

Если Вы когда-то работали с Cisco Pocket Tracer (симулятор построения сетей от этой фирмы), то принцип работы данной технологии Вы сможете понять, если посмотрите на рисунок 2.

Предупреждение! В принципе, если Вы никогда не работали с Cisco Pocket Tracer, не заморачивайтесь. И без этой схемы Вам все будет понятно.

Там есть LAP – прибор, который осуществляет удаленное управление и передает сигнал клиенту, то есть компьютеру, который использует сигнал Wi-Fi.

А также на схеме есть WLC – контроллер беспроводной локальной сети. Справа расположен сервер аутентификации.

Все это соединяет обычный Switch (устройство, которое просто соединяет различные сетевые устройства). С контроллера посылается ключ на сервер аутентификации, запоминается там.

Клиент при попытке подключиться к сети должен передать на LAP ключ, который он знает. Этот ключ попадает на сервер аутентификации и сравнивается с нужным ключом.

Если ключи совпадают, сигнал свободно распространяется к клиенту.

Рис. 2. Примерная схема WPA в Cisco Pocket Tracer

Вы не устали?

Тогда пойдем дальше.

Составляющие WPA

Как мы говорили выше, WPA использует специальные ключи, которые генерируются при каждой попытке начать передачу сигнала, то есть включить Wi-Fi, а также меняются раз в некоторое время.

В WPA входит сразу несколько технологий, которые и помогают генерировать и передавать эти самые ключи.

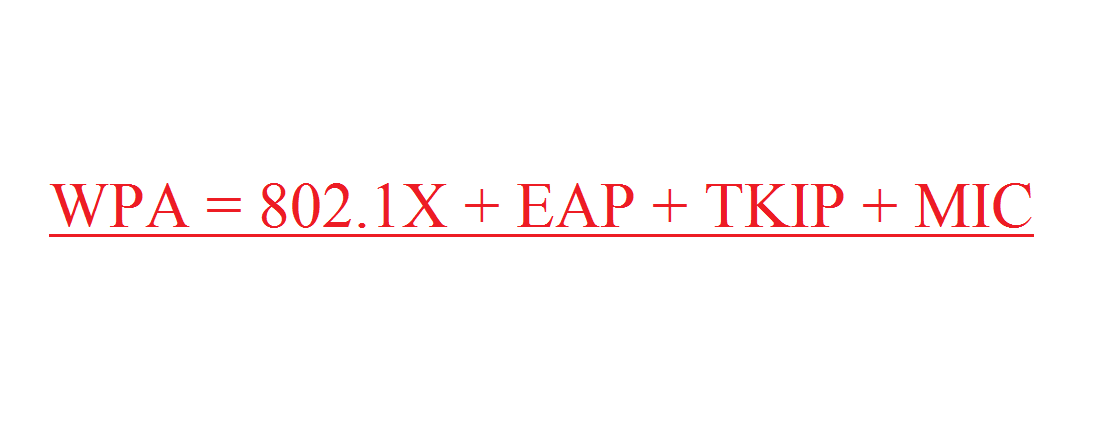

Ниже, на рисунке, показана общая формула, в которую входят все составляющие рассматриваемой технологии.

Рис. 3. Формула с составляющими WPA

А теперь рассмотрим каждую из этих составляющих по отдельности:

- 1X – это стандарт, который используется для генерирования того самого уникального ключа, с помощью которого в дальнейшем и происходит аутентификация.

- EAP – это так называемый расширяемый протокол аутентификации. Он отвечает за формат сообщений, с помощью которых передаются ключи.

- TKIP – протокол, который позволил расширить размер ключа до 128 байт (раньше, в WEP, он был лишь 40 байт).

- MIC – механизм проверки сообщений (в частности, они проверяются на предмет целостности). Если сообщения не отвечают критериям, они отправляются обратно.

Стоит сказать, что сейчас уже есть WPA2, в котором, кроме всего вышесказанного, используются также CCMP и шифрование AES.

Мы не будем сейчас говорить о том, что это такое, но WPA2 надежнее, чем WPA. Это все, что Вам точно нужно знать.

Еще раз с самого начала

Итак, у Вас есть Wi-Fi. В сети используется технология WPA.

Чтобы подключиться к Wi-Fi, каждое устройство должно предоставить сертификат пользователя, а если проще, то специальный ключ, выданный сервером аутентификации.

Только тогда он сможет использовать сеть. Вот и все!

Теперь Вы знаете, что же такое WPA. Теперь поговорим о том, чем хороша и чем плоха эта технология.

Преимущества и недостатки WPA шифрования

К преимуществам данной технологии стоило бы отнести следующее:

- Усиленная безопасность передачи данных (в сравнении с WEP, предшественником, WPA).

- Более жесткий контроль доступа к Wi-Fi.

- Совместимость с большим количеством устройств, которые используются для организации беспроводной сети.

- Централизованное управление безопасностью. Центром в этом случае является сервер аутентификации. За счет этого злоумышленники не имеют возможности получить доступ к скрытым данным.

- Предприятия могут использовать собственные политики безопасности.

- Простота в настройке и дальнейшем использовании.

Конечно же, есть у данной технологии и недостатки, причем они зачастую оказываются весьма значительными. В частности, речь идет вот о чем:

- Ключ TKIP можно взломать максимум за 15 минут. Об этом заявила группа специалистов в 2008 году на конференции PacSec.

- В 2009 году специалистами из Университета Хиросимы был разработан метод взлома любой сети, где используется WPA, за одну минуту.

- С помощью уязвимости, названной специалистами Hole196, можно использовать WPA2 со своим ключом, а не с тем, который требуется сервером аутентификации.

- В большинстве случаев любое WPA можно взломать с помощью обычного перебора всех возможных вариантов (брут-форс), а также при помощи так называемой атаки по словарю. Во втором случае используются варианты не в хаотическом порядке, а по словарю.

Конечно, чтобы воспользоваться всеми этими уязвимостями и проблемами, необходимо иметь особенные знания в области построения компьютерных сетей.

Большинству рядовых пользователей все это недоступно. Поэтому Вы можете особо не переживать о том, что кто-то получит доступ к Вашему Wi-Fi.

Рис. 4. Взломщик и компьютер

Вам это может быть интересно:

Какой Интернет лучше подключить для дома. Обзор всех возможных вариантов

MTU в роутере — что это? Увеличиваем скорость Интернета

Как изменить ip адрес компьютера в локальной сети и в интернете?

О настройке WPA шифрования

Для пользователя настройка выглядит очень просто – он выбирает технологию WPA для шифрования пароля, с помощью которого он будет подключаться к сети.

Точнее, он использует WPA-PSK, то есть WPA не с ключом, а с паролем. Для этого он заходит в настройки роутера, находит там тип сетевой аутентификации и задает пароль.

Если более подробно, эта процедура выполняется следующим образом:

- Чтобы зайти в настройки роутера, в своем браузере, в адресную строку введите 192.168.0.1 или же 192.168.1.1. Если Вы ничего не меняли в этом окне, то логин и пароль будут одинаковыми – «admin» и «admin».

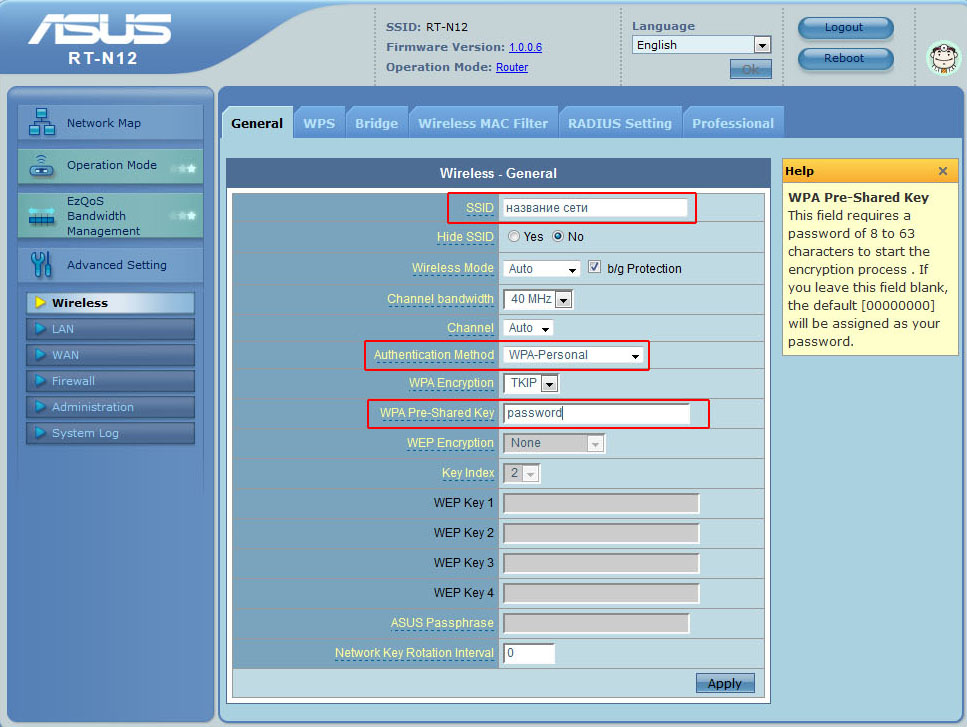

- Дальше найдите пункт, касающийся метода аутентификации. К примеру, если используется Asus RT-N12, этот пункт находится в разделе «Advanced Settings» и в подразделе «Wireless» (это в меню слева). WPA выбирается возле надписи «Authentication Method».

- А также важными параметрами указываются «WPA Pre-Shared Key», то есть пароль для подключения к сети и «SSID», то есть название сети.

Рис. 5. Окно настройки роутера

Как можно заметить на рисунке 5, там есть также поле «WPA Encryption». Обычно эти два параметра (и «Authentication Method») указываются вместе.

Под параметром «Encryption» подразумевается тип шифрования. Существует всего два типа, которые используются вместе с WPA – TKIP и AES.

А также используются комбинации этих двух типов.

Что касается выбора типа шифрования, то вот Вам инструкции по этой теме:

- Если Вам действительно важна защищенность Вашей сети, используйте AES. При этом не применяйте никакие комбинации с TKIP.

- Если Вы используете устаревшие устройства, которые не поддерживают WPA2, лучше использовать TKIP.

- Для домашней сети вполне подойдет и TKIP. Это создаст меньшую нагрузку на сеть, но и снизит ее защищенность.

Никаких других советов в этом случае быть не может. У TKIP безопасность слабее и этим все сказано.

Собственно, это все, что можно сказать о WPA шифровании.

Выше мы говорили о том, что у данной технологии есть достаточно много уязвимостей. Ниже Вы можете видеть, как они используются для взлома сети.

Наше сообщество специализируется на продуктах и технологиях Microsoft, по большей части на темах, интересных IT-специалистам — быстрое развертывание инфраструктуры, автоматизация управления инфраструктурой, администрирование сетей, информационная безопасность. Не оставлены без внимаия и темы, интересные разработчикам — новейшие платформы Windows 8, Windows Phone 7 и Windows 10.

Мы проводим мероприятия, посвященные продуктам и технологиям Microsoft в МГУПИ, как в формате очных мероприятий, так и онлайн-семинары.

Наша команда

- Львов Никита Обращаться по общим вопросам, вопросам сотрудничества, организации IT-мероприятий, и прочим. Microsoft Certified Technology Specialist, Microsoft Student Partner. Кафедра ПР-7. Ауд. 212 Электронная почта: black__master@live.ru Lync: nikita.lvov@studentpartner.com Skype: black___master ICQ: 398773348

- Красовская Наталья Microsoft Student Partner Volunteer Кафедра ИТ-5 Обращаться по вопросам и предложениям касательно работы веб-сайта, а также оформления сопроводительного медиаконетента мероприятий

- Бубнов Дмитрий Microsoft Student Partner Volunteer Кафедра ИТ-5 Обращаться по вопросам фотовидео поддержки мероприятий, а также маркетинга мероприятий

- Мальцева Дарья Кафедра ИТ-5 Обращаться по вопросам SEO, маркетинга, и информационных рассылок

- Хрузина Мария Обращаться по вопросам получения бесплатного ПО Кафедра ИТ-6 Skype: it-bel4onok

Лучшие публикации наших авторов

Общие сведения о беспроводных сетях. Обзор уязвимостей в WEPТеоретические основы защиты WPAWPA2Практические основы защиты WPAWPA2Развертывание ОС Windows 8Windows Server 2012Windows Server 2012Развертывание ОС Windows 7Windows Server 2008R2Введение в Windows PEОбзор технологии Windows PE 4.0Windows Deployment Services. Часть 4Установка Windows PE на жесткий диск компьютераСоздание типового файла ответовБазовая архитектура технологий, используемых при развертывании с использованием Windows SIMИспользование утилиты DISM для работы с WIM-файлами на низком уровнеWindows Deployment Services. Часть 3.Использование утилиты DISM для управления компонентами образа ОСРабота с утилитой ImageX. Часть 1Windows Deployment Services. Часть 1.Создание программной точки доступа Wi-Fi на основе компьютера с Windows 7Создание настраиваемой сборки Windows PEАрхитектура и принцип действия WIM-файловИспользование VHD в ОС Windows 7-Server2008R2Windows Deployment Services. Часть 2.Использование Sysprep для подкотовки компьютера к передаче заказчикуРазвертывание мультисистемой конфигурации ОС Windows 7 и Windows 8Развертываем Windows по сети с использованием Windows Deployment ServicesПеренос системы Windows 8 из одного расположения в другоеWindows System Image ManagerСоздание настроенного образа операционной системы для работы с Windows To GoWindows Automated Installation Kit. Сценарии использованияПовышение гибкости развертывания различных конфигураций Windows Server 2012Работа с утилитой ImageX. Часть 2.Работа с программой установки setup.exeПодробное рассмотрение пакета Windows ADKОбзор нововведений в средства развертывания Windows 8Развёртывание операционных систем, начиная с Windows Vista при помощи флэш-накопителя

В целях обеспечения максимальной безопасности, производительности и надежности мы рекомендуем следующие настройки для маршрутизаторов Wi-Fi, базовых станций или точек доступа, используемых в сочетании с продуктами Apple.

Эта статья адресована главным образом сетевым администраторам и всем, кто управляет собственными сетями. Если вы пытаетесь подключиться к сети Wi-Fi, то найдете полезную информацию в одной из этих статей.

- Mac: Подключение к сети Wi-Fi и Устранение проблем с Wi-Fi.

- iPhone, iPad, iPod touch: Подключение к сети Wi-Fi и Устранение проблем с Wi-Fi.

О предупреждениях, связанных с обеспечением конфиденциальности и безопасности Если на вашем устройстве Apple отображается предупреждение о конфиденциальности или низком уровне защиты сети Wi-Fi, использование которой может привести к раскрытию информации о вашем устройстве. Apple рекомендует подключаться только к сетям Wi-Fi, которые отвечают стандартам безопасности, описанным в данной статье, или превосходят их.

Прежде чем менять настройки маршрутизатора

- Сохраните резервную копию настроек вашего маршрутизатора на случай, если потребуется восстановить их.

- Обновите программное обеспечение на ваших устройствах. Крайне важно установить последние обновления системы безопасности, чтобы ваши устройства максимально эффективно работали вместе.

- Сначала установите последние обновления прошивки для вашего маршрутизатора.

- Затем обновите программное обеспечение на других устройствах, таких как компьютер Mac и iPhone или iPad.

- На каждом устройстве, которое вы ранее подключали к сети, может потребоваться забыть сеть, чтобы устройство использовало новые настройки маршрутизатора при подключении к сети.

Настройки маршрутизатора

Для обеспечения защищенного подключения ваших устройств к сети примените эти параметры последовательно к каждому маршрутизатору и точке доступа Wi-Fi, а также к каждому диапазону двухканального, трехканального или другого многоканального маршрутизатора.

Безопасность

Выберите значение WPA3 Personal, чтобы обеспечить максимальный уровень безопасности Выберите значение WPA2/WPA3 Transitional для совместимости со старыми устройствами

Настройки безопасности определяют тип аутентификации и шифрования, используемых вашим маршрутизатором, а также уровень защиты конфиденциальности данных, передаваемых по соответствующей сети. Какую бы настройку вы ни выбрали, всегда устанавливайте надежный пароль для подключения к сети.

- WPA3 Personal — это самый безопасный на сегодняшний день протокол, доступный для подключения устройств к сети Wi-Fi. Он работает со всеми устройствами, поддерживающими Wi-Fi 6 (802.11ax), а также некоторыми устройствами более ранних моделей.

- WPA2/WPA3 Transitional — это смешанный режим, при котором используется WPA3 Personal с устройствами, поддерживающими данный протокол, при этом для устройств более ранних моделей доступен протокол WPA2 Personal (AES).

- WPA2 Personal (AES) подойдет вам, если у вас нет возможности использовать один из более безопасных режимов. В этом случае также рекомендуем выбрать AES в качестве типа шифрования, если он доступен.

Избегайте использования слабых параметров безопасности на вашем маршрутизаторе

Не создавайте и не объединяйте сети, использующие старые или устаревшие протоколы безопасности. Они больше не являются защищенными, снижают надежность и пропускную способности сети и могут приводить к отображению предупреждений, связанных с безопасностью вашего устройства.

- Смешанные режимы WPA/WPA2

- WPA Personal

- WEP, в том числе WEP Open, WEP Shared, WEP Transitional Security Network или Dynamic WEP (WEP с поддержкой 802.1X)

- TKIP, включая любые значения параметров безопасности, содержащие слово TKIP

Кроме того, мы настоятельно не рекомендуем вам использовать параметры, отключающие функции защиты сети, такие как «Без защиты», «Открытая» или «Незащищенная». Деактивация функций защиты отключает аутентификацию и шифрование и позволяет любому устройству подключаться к вашей сети, получать доступ к ее общим ресурсам (включая принтеры, компьютеры и интеллектуальные устройства), использовать ваше интернет-соединение, следить за тем, какие веб-сайты вы посещаете, и контролировать другие данные, передаваемые через вашу сеть или интернет-соединение. Такое решение сопряжено с риском, даже если функции безопасности отключены временно или для гостевой сети.

Имя сети (SSID)

Задайте единое, уникальное имя (с учетом регистра)

Имя сети Wi-Fi или SSID (идентификатор набора услуг) — это имя, которое ваша сеть использует для сообщения о своей доступности другим устройствам. То же имя находящиеся поблизости пользователи видят в списке доступных сетей своего устройства.

Используйте уникальное для вашей сети имя и убедитесь, что все маршрутизаторы в вашей сети используют одно и то же имя для каждого поддерживаемого ими диапазона. Например, не рекомендуется использовать такие распространенные имена или имена по умолчанию, как linksys, netgear, dlink, wireless или 2wire, а также присваивать разные имена диапазонам 2,4 ГГц и 5 ГГц.

Если вы не воспользуетесь данной рекомендацией, устройства не смогут должным образом подключиться к вашей сети, всем маршрутизаторам в вашей сети или всем доступным диапазонам ваших маршрутизаторов. Более того, устройства, которые подключаются к вашей сети, могут обнаружить другие сети с таким же именем, а затем автоматически пытаться подключиться к ним.

Скрытая сеть

Задайте значение: «Отключено»

Маршрутизатор можно настроить так, чтобы он скрывал свое имя сети (SSID). Ваш маршрутизатор может некорректно использовать обозначение «закрытая» вместо «скрытая» и «транслируется» вместо «не скрытая».

Скрытие имени сети не предотвращает ее обнаружение и не защищает ее от несанкционированного доступа. В связи с особенностями алгоритма, который устройства используют для поиска сетей Wi-Fi и подключения к ним, использование скрытой сети может привести к разглашению идентифицирующей информации о вас и используемых вами скрытых сетях, таких как ваша домашняя сеть. При подключении к скрытой сети на вашем устройстве может отображаться предупреждение об угрозе конфиденциальности.

В целях обеспечения безопасности доступа к вашей сети рекомендуем использовать соответствующие настройки безопасности.

Фильтрация MAC-адресов, аутентификация, контроль доступа

Задайте значение: «Отключено»

Включите эту функцию для настройки маршрутизатора таким образом, чтобы он допускал подключение к сети исключительно устройств с определенными MAC-адресами (управление доступом к среде). Включение данной функции не гарантирует защиты сети от несанкционированного доступа по следующим причинам.

- Она не препятствует сетевым наблюдателям отслеживать или перехватывать трафик сети.

- MAC-адреса можно легко скопировать, подделать (имитировать) или изменить.

- Чтобы защитить конфиденциальность пользователей, некоторые устройства Apple используют разные MAC-адреса для каждой сети Wi-Fi.

В целях обеспечения безопасности доступа к вашей сети рекомендуем использовать соответствующие настройки безопасности.

Автоматическое обновление прошивки

Задайте значение: «Включено»

Если возможно, настройте маршрутизатор таким образом, чтобы производилась автоматическая установка обновлений программного обеспечения и прошивки по мере их появления. Обновления прошивки могут повлиять на доступные вам настройки безопасности и обеспечивают оптимизацию стабильности, производительности и безопасности вашего маршрутизатора.

Радиорежим

Задайте значение: «Все» (рекомендуется),или «Wi-Fi 2 – Wi-Fi 6» (802.11a/g/n/ac/ax)

Эти параметры, доступные отдельно для диапазонов 2,4 ГГц и 5 ГГц, определяют, какие версии стандарта Wi-Fi маршрутизатор использует для беспроводной связи. Более новые версии предлагают оптимизированную производительность и поддерживают одновременное использование большего количества устройств.

В большинстве случаев оптимальным решением является включение всех режимов, доступных для вашего маршрутизатора, а не какого-то ограниченного набора таких режимов. В таком случае все устройства, в том числе устройства более поздних моделей, смогут подключаться к наиболее скоростному поддерживаемому ими радиорежиму. Это также поможет сократить помехи, создаваемые устаревшими сетями и устройствами, находящимися поблизости.

Диапазоны

Включите все диапазоны, поддерживаемые вашим маршрутизатором

Диапазон Wi-Fi подобен улице, по которой перемещаются данные. Чем больше диапазонов, тем больше объем передаваемых данных и производительность вашей сети.

Канал

Задайте значение: «Авто»

Каждый диапазон вашего маршрутизатора разделен на несколько независимых каналов связи, подобных полосам движения на проезжей части. Когда установлен автоматический выбор канала, ваш маршрутизатор выбирает оптимальный канал Wi-Fi за вас.

Если ваш маршрутизатор не поддерживает автоматический выбор канала, выберите тот канал, который лучше всего работает в вашей сетевой среде. Это зависит от помех Wi-Fi в вашей сетевой среде, в том числе от помех, создаваемых любыми другими маршрутизаторами и устройствами, использующим тот же канал. Если у вас несколько маршрутизаторов, настройте каждый так, чтобы он использовал отдельный канал, особенно если маршрутизаторы расположены близко друг к другу.

Ширина канала

Задайте значение: «20 МГц» для диапазона 2,4 ГГц Задайте значение: «Авто» или«каналы любой ширины (20 МГц, 40 МГц, 80 МГц)» для диапазона 5 ГГц

Настройка ширины канала определяет ширину полосы пропускания, доступную для передачи данных. Более широкие каналы отличаются более высокой скоростью, однако они в большей степени подвержены помехам и могут мешать работе других устройств.

- 20 МГц для диапазона 2,4 ГГц помогает избежать проблем с производительностью и надежностью, особенно вблизи других сетей Wi-Fi и устройств 2,4 ГГц, включая устройства Bluetooth.

- Режимы «Авто» или «Каналы любой ширины» для диапазона 5 ГГц обеспечивают наилучшую производительность и совместимость со всеми устройствами. Помехи, создаваемые беспроводными устройствами, не являются актуальной проблемой в диапазоне 5 ГГц.

DHCP

Задайте значение: «Включено», если ваш маршрутизатор является единственным DHCP-сервером в сети

DHCP (протокол динамической конфигурации хоста) назначает IP-адреса устройствам в вашей сети. Каждый IP-адрес идентифицирует устройство в сети и позволяет ему обмениваться данными с другими устройствами в сети и через Интернет. Сетевому устройству нужен IP-адрес, подобно тому как телефону нужен номер телефона.

В вашей сети может быть только один DHCP-сервер. Если DHCP-сервер включен более чем на одном устройстве (например, на кабельном модеме и маршрутизаторе), конфликты адресов могут помешать некоторым устройствам подключаться к Интернету или использовать сетевые ресурсы.

Время аренды DHCP

Задайте значение: «8 часов» для домашних или офисных сетей; «1 час» для точек доступа или гостевых сетей

Время аренды DHCP — это время, в течение которого IP-адрес, назначенный устройству, зарезервирован для этого устройства.

Маршрутизаторы Wi-Fi обычно имеют ограниченное количество IP-адресов, которые они могут назначать устройствам в сети. Если это число исчерпано, маршрутизатор не может назначать IP-адреса новым устройствам, и эти устройства не могут связываться с другими устройствами в сети и в Интернете. Сокращение времени аренды DHCP позволяет маршрутизатору быстрее восстанавливать и переназначать старые IP-адреса, которые больше не используются.

NAT

Задайте значение: «Включено», если ваш маршрутизатор является единственным устройством, реализующим функцию NAT в сети

NAT (преобразование сетевых адресов) — это преобразование адресов в Интернете в адреса в вашей сети. NAT можно сравнить с почтовым отделом компании, который распределяет отправления в адрес сотрудников, направленные по почтовому адресу компании, по кабинетам этих сотрудников внутри здания.

В большинстве случаев NAT требуется включить только на маршрутизаторе. Если функция NAT включена более чем на одном устройстве (например, на кабельном модеме и маршрутизаторе), «дублирование NAT» может привести к потере устройствами доступа к определенным ресурсам в локальной сети или в Интернете.

WMM

Задайте значение: «Включено»

WMM (Wi-Fi multimedia) определяет приоритет сетевого трафика для повышения производительности различных сетевых приложений, таких как видео и голосовая связь. На всех маршрутизаторах, поддерживающих Wi-Fi 4 (802.11n) или более поздней версии, функция WMM должна быть включена по умолчанию. Отключение WMM может повлиять на производительность и надежность устройств в сети.

Функции устройства, которые могут влиять на соединения Wi-Fi

Эти функции могут повлиять на настройку маршрутизатора или подключенных к нему устройств.

Частный адрес Wi-Fi

Если вы подключаетесь к сети Wi-Fi с iPhone, iPad, iPod touch или Apple Watch, ознакомьтесь с инструкцией по использованию частных адресов Wi-Fi в iOS 14, iPadOS 14 и watchOS 7.

Службы геолокации

Убедитесь, что на вашем устройстве включены службы геолокации для сети Wi-Fi, поскольку разрешенные каналы Wi-Fi и уровни мощности беспроводного сигнала в каждой стране или регионе определяются местными нормативно-правовыми актами. Службы геолокации помогают гарантировать, что ваше устройство сможет надежно видеть ближайшие устройства и подключаться к ним, а также надежную работу Wi-Fi при использовании функций, зависящих от Wi-Fi, например AirPlay или AirDrop.

На компьютере Mac:

- Перейдите в меню Apple () > «Системные настройки» и откройте вкладку «Защита и безопасность».

- Щелкните значок замка

в углу окна, затем введите пароль администратора.

- На вкладке «Конфиденциальность» выберите «Службы геолокации», в затем «Включить службы геолокации».

- Прокрутите список программ и служб до конца, затем нажмите кнопку «Подробнее» рядом с пунктом «Системные службы».

- Выберите сеть Wi-Fi, затем нажмите «Готово».

На iPhone, iPad или iPod touch:

- Перейдите в раздел «Настройки» > «Конфиденциальность» > «Службы геолокации».

- Включите параметр «Службы геолокации».

- Перейдите в конец списка, затем нажмите «Системные службы».

Автоподключение при использовании с беспроводными сетями Wi-Fi, обслуживаемыми операторами сотовой связи

Беспроводные сети Wi-Fi — это общедоступные сети, созданные вашим оператором беспроводной связи и его партнерами. Ваш iPhone или другое сотовое устройство Apple обрабатывают их как известные сети и автоматически подключаются к ним.

Если вы видите «Предупреждение об угрозе конфиденциальности» под названием сети вашего оператора в настройках Wi-Fi, идентифицирующая информация о вашем сотовом устройстве может быть разглашена, если ваше устройство подключится к вредоносной точке доступа, имитирующей Wi-Fi вашего оператора. Чтобы избежать этого, вы можете запретить вашему iPhone или iPad автоматически подключаться к сети Wi-Fi вашего оператора:

- Выберите «Настройки» > Wi-Fi.

- Нажмите

рядом с сетью оператора сотовой связи.

- Отключите автоподключение.

Информация о продуктах, произведенных не компанией Apple, или о независимых веб-сайтах, неподконтрольных и не тестируемых компанией Apple, не носит рекомендательного или одобрительного характера. Компания Apple не несет никакой ответственности за выбор, функциональность и использование веб-сайтов или продукции сторонних производителей. Компания Apple также не несет ответственности за точность или достоверность данных, размещенных на веб-сайтах сторонних производителей. Обратитесь к поставщику за дополнительной информацией.

Дата публикации: 26 апреля 2021 г.Используемые источники:

- http://geek-nose.com/wpa-shifrovanie/

- http://mgupi-it.ru/tech/wireless/wifisecurity_part2.html

- https://support.apple.com/ru-ru/ht202068

Защита и безопасность WiFi сети

Защита и безопасность WiFi сети

Защита wpa2 psk как отключить на андроиде

Защита wpa2 psk как отключить на андроиде WIFI WPS WPA TESTER: под пристальным взглядом WiFiGid

WIFI WPS WPA TESTER: под пристальным взглядом WiFiGid

в углу окна, затем введите пароль администратора.

в углу окна, затем введите пароль администратора.

Что нужно использовать для более быстрой работы Wi-Fi сети: AES или TKIP?

Что нужно использовать для более быстрой работы Wi-Fi сети: AES или TKIP? Максимальная защита Wi-Fi сети и роутера от других пользователей и взлома

Максимальная защита Wi-Fi сети и роутера от других пользователей и взлома WPS - что такое и как настроить? Как настроить WPS на роутере? Настройка Wi-Fi с помощью WPS.

WPS - что такое и как настроить? Как настроить WPS на роутере? Настройка Wi-Fi с помощью WPS.