Содержание

- 1 Для чего нужно открывать порты на роутере?

- 2 Что такое проброс портов на маршрутизаторе?

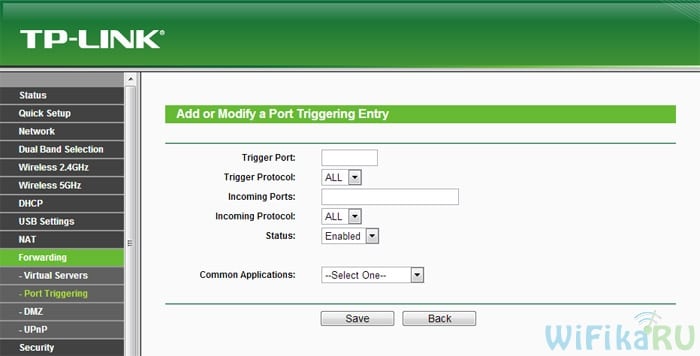

- 3 Как пробросить порты на роутере TP-Link — NAT переадресация

- 4 Почему не открываются порты на роутере TP-Link — возможные проблемы

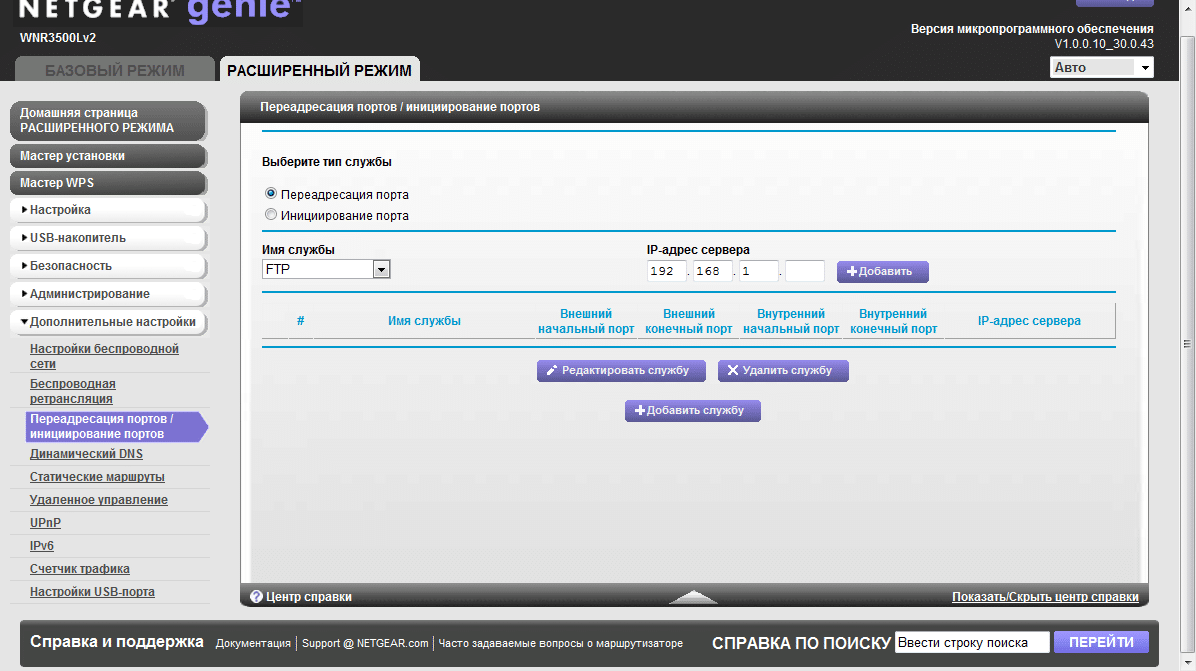

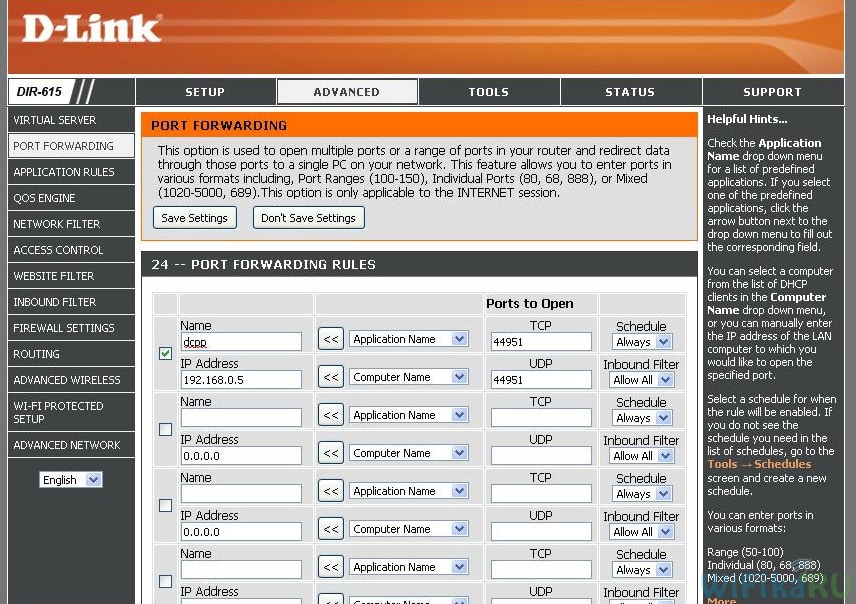

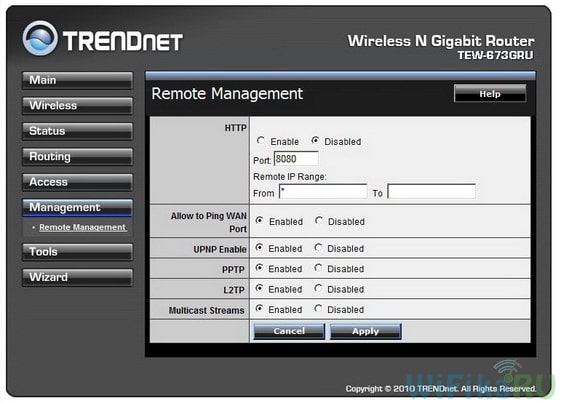

- 5 Переадресация портов на роутерах других фирм

- 6 Для чего это нужно?

- 7 Настройка проброса одного порта

- 8 Проброс диапазона портов

- 9 Проброс всех портов и всех протоколов на локальный ip

- 10 MikroTik NAT. Общая информация

- 11 Destination NAT

- 12 MikroTik проброс портов по туннелю L2TP

- 13 Source NAT

- 14 Netmap

Содержание

Для чего нужно открывать порты на роутере?

Вопрос, который чаще всего задают новички, — для чего вообще необходимо перенаправление портов?

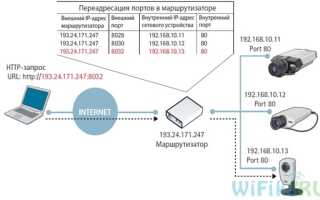

Открыть порты на роутере и выполнить их проброс нужно в том случае, если мы хотим с одного устройства в локальной сети получить доступ к какому-то конкретному сетевому приложению, запущенному на другом. Например, транслировать изображение с IP камеры на ноутбук. Или подключиться к игровому серверу, запущенному на одном из компьютеров.

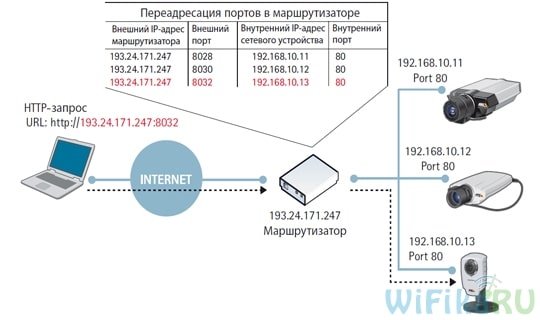

Если мы наберем в браузере IP адрес роутера TP-Link http://192.168.0.1, то попадем на страницу панели администратора. Однако мы знаем, что маршрутизатор назначает такие же адреса всем остальным устройствам внутри локальной сети — компьютерам, ноутбукам, смартфонам, сетевым камерам, ТВ приставке и так далее. У каждого из них есть свой IP адрес.

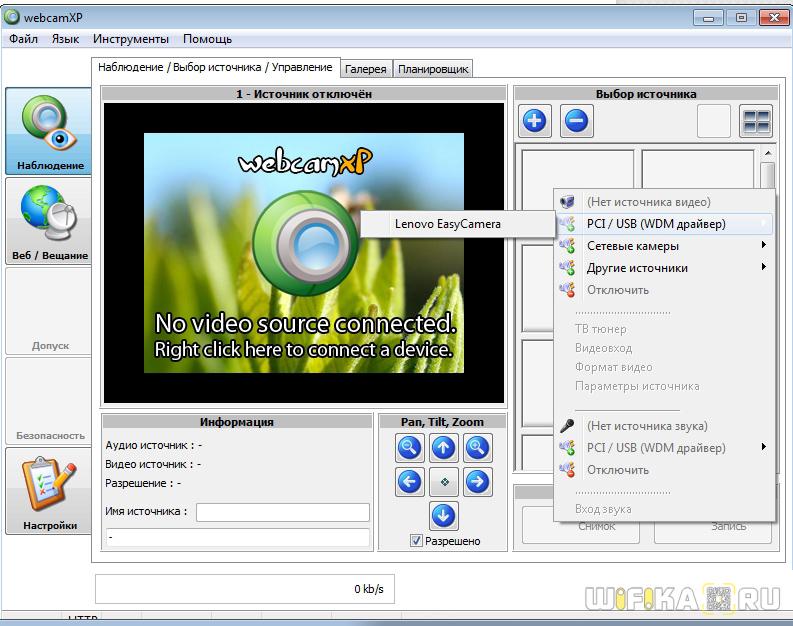

- Представим, что у нас есть веб-камера, подключенная к компьютеру, с которой транслируется изображение по локальной сети через специальную программу (я разбирал такую схему видеонаблюдения в одной из статей)

- Если мы захотим посмотреть на ноутбуке картинку с нее, то первым делом напрашивается ввести в браузере ip адрес самого компьютера, например «192.168.0.20» (как узнать IP своего компьютера читайте здесь).

- Однако в этом случае мы просто попадем в его открытые для общего доступа папки, но никакого видео с камеры не увидим

Как же объяснить другому ноутбуку, с которого мы хотим подключиться к веб-камере, что мы хотим попасть именно на эту самую программу онлайн трансляции видео, запущенную на другом компьютере?

Здесь нам на помощь приходит как раз функция перенаправления портов на wifi роутере. Приведу аналогию с улицей и домами. Вася, Петя и Лена живут в одном доме на одной и той же улице, но в разных квартирах. Если бы у всех ребят в адресе был только дом и улица, то невозможно было бы понять, в какой именно квартире живет каждый из них.

Соответственно, если курьеру на упаковке указать только дом и улицу, то он будет ходить к каждому из жильцов, но не знать точно, кому адресуется посылка. Номер квартиры точно укажет, куда именно ее нужно отнести.

В нашем случае:

- дом и улица — это IP адрес

- номер квартиры — порт

- курьер, которому нужно указать на коробке полный адрес получателя — это роутер, на котором настроен проброс портов.

Что такое проброс портов на маршрутизаторе?

Проброс портов (Port Forwarding) — это закрепление за той или иной программой, запущенной на каком-либо из устройств, которое подключено к wifi роутеру, определенного порта для подключения к ней с другого компьютера, ноутбука или смартфона.

Именно определенный закрепленный за конкретным приложением порт определяет, к какой именно программе, запущенной на данном компьютере, мы хотим получить удаленный доступ с другого устройства. На одном и том же ПК может быть одновременно запущено несколько ресурсов для общего сетевого использования — файловое хранилище, игровой сервер, видеонаблюдение и т.д. У всех у них будет один и тот же IP адрес, который принадлежит данному ПК. А порты — разные.

То есть:

- IP адрес — это идентификатор устройства в локальной сети

- Порт — ID конкретного приложения, которое на этом устройстве запущено

Но wifi роутер по умолчанию не знает, какой именно порт использует ваша программа на компьютере. Поэтому ему нужно «объяснить», то есть открыть порт и прописать в настройках перенаправление (проброс) на нужное приложение при обращении к определенному компьютеру.

Как пробросить порты на роутере TP-Link — NAT переадресация

Итак, на практике для проброса портов на ТП-Линк нам необходимо сделать две вещи:

- Определить в настройках этой программы порт компьютера, на котором она будет работать

- Задать перенаправление этого порта и открыть его для внешнего подключения в настройках непосредственно роутера

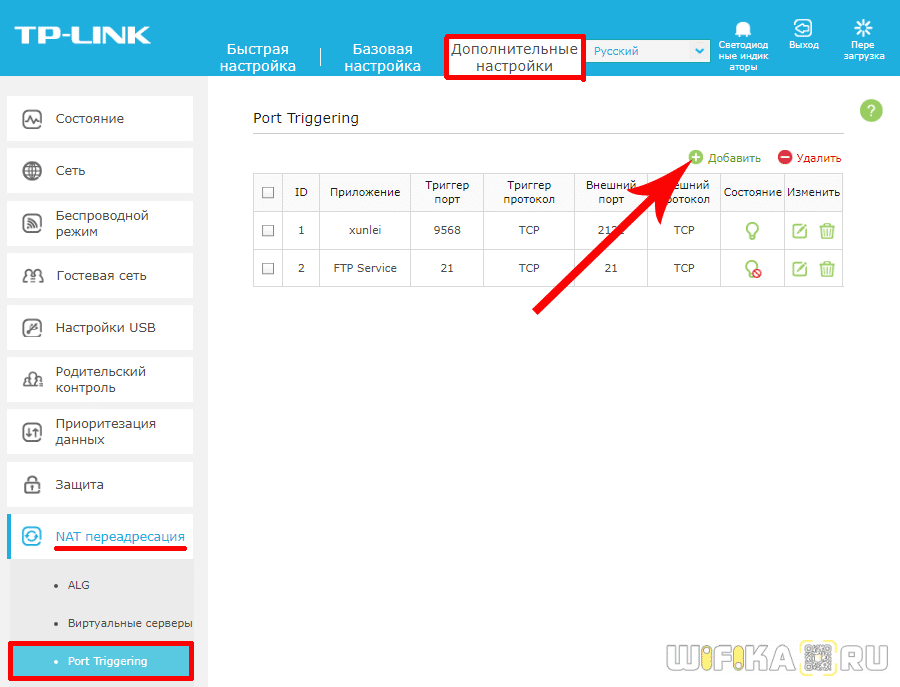

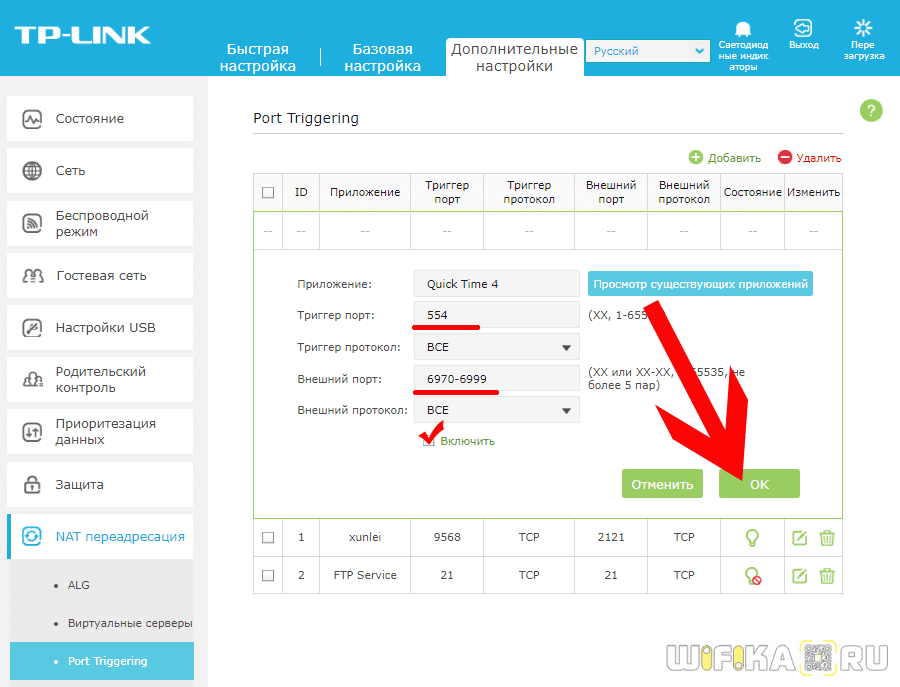

Для того, чтобы открыть порт на роутере TP-Link, необходимо зайти в меню «Дополнительные настройки — NAT-переадресация». Здесь данная функция называется «Port Triggering». Для добавления нового перенаправления нажимаем на ссылку «Добавить +»

Ваше мнение — WiFi вреден?Да24.03%Нет75.97%Проголосовало: 10888

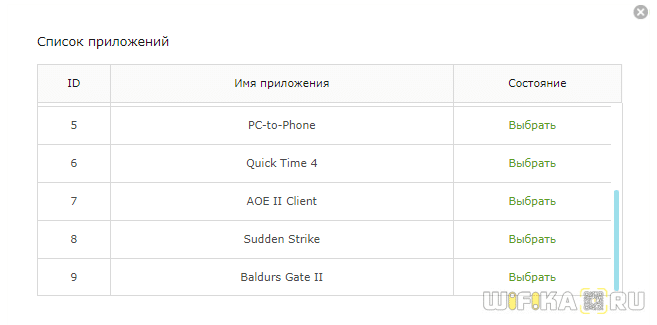

Здесь удобно реализована функция выбора из уже работающих на компьютере программ — нажимаем на «Просмотр существующих приложений» и кликаем по тому, к которому нужно получить внешний доступ.

Маршрутизатор автоматически подставит внутренний и внешний порт, который по умолчанию задан для переадресации на этой программе. Можно оставить все, как есть, проверить наличие галочки на пункте «Включить» и добавить это условие кнопкой «ОК»

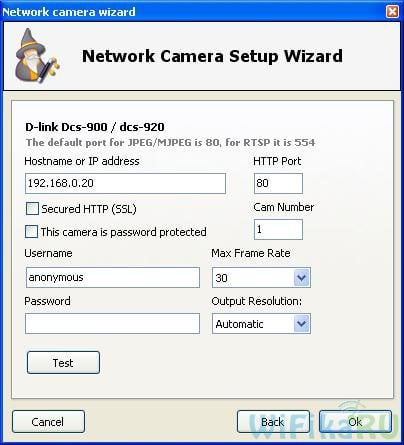

Вернемся к примеру с веб-камерой. В моем случае она использует порт «80», то есть нам нужно его открыть и пробросить на роутере. IP компьютера имеет значение «192.168.0.20».

В результате выполненного перенаправления на TP-Link при вводе в браузер адреса «http://192.168.0.20:80» мы попадаем в панель управления веб-камерой.

Почему не открываются порты на роутере TP-Link — возможные проблемы

Даже если вы сделаете все правильно, то есть вероятность столкнуться с ошибкой, что порты на роутере TP-Link не открываются — почему?

Если при обращении к внутреннему устройству через интернет вы попадаете на главную страницу админки роутера TP-Link, то попробуйте поменять WEB-порт (http-порт) и медиа-порт на другие значения и пробросить их. Также учтите, что проверять работу проброса портов следует только из внешней сети интернет, а не с устройства, входящего в вашу локальную сеть.

Если при обращении к внутреннему устройству через интернет вообще ни чего не происходит, то проверьте:

- Отключены ли антивирусные средства (файрволл, брандмауэр) или в них должны быть настроены исключения на подключение к вашим портам.

- Также есть вероятность, что при отсутствии внешнего статического IP при использовании сервиса DDNS провайдер запретил использовать некоторые порты.

- Следующее, что имеет смысл проверить — включена ли функция NAT для того соединения, через которое вы получаете интернет от провайдера.

- В сетевых настройках устройства/компьютера, на который осуществляется проброс портов, необходимо, чтобы IP-адрес шлюза по умолчанию был равен LAN IP-адресу роутера (по умолчанию 192.168.1.1). Это актуально, если на устройстве/компьютере вы указываете вручную сетевые настройки. Если же устройство/компьютер является DHCP-клиентом, т.е. получает автоматически IP-адрес, маску подсети, шлюз по умолчанию и DNS-адреса, в этом случае шлюз по умолчанию будет равен LAN IP-адресу роутера.

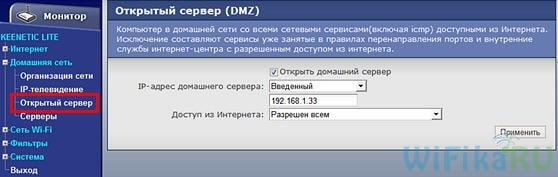

- Возможно также часть проблем удастся устранить путем включения функции открытого DMZ сервера. Его работа будет заключаться в том, чтобы перенаправлять абсолютно все внешние запросы из интернета на один и тот же определенный IP адрес внутри вашей локальной сети.

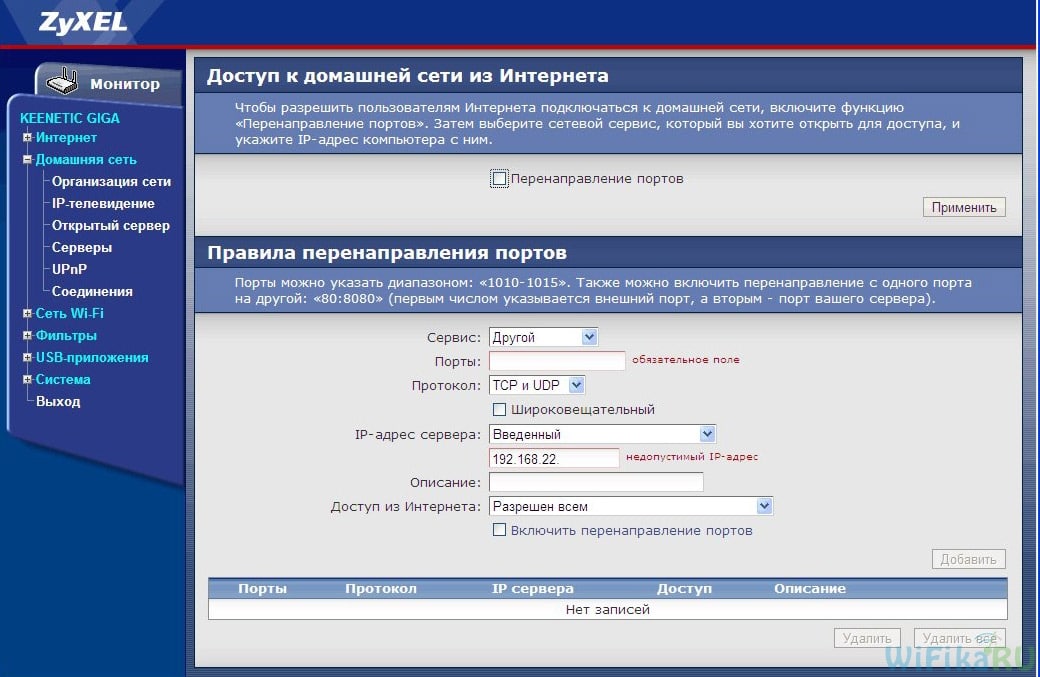

Переадресация портов на роутерах других фирм

Цены в интернете

АлександрВыпускник образовательного центра при МГТУ им. Баумана по специальностям «Сетевые операционные системы Wi-Fi», «Техническое обслуживание компьютеров», «IP-видеонаблюдение». Автор видеокурса «Все секреты Wi-Fi»Содержание

Для чего это нужно?

По умолчанию устройства, работающие за НАТом не доступны из интернета. Проброс портов на маршрутизаторах, нужен для того, что бы получить доступ к ресурсам локальной сети из интернета, например, получить доступ к

- Удаленному рабочему столу по rdp

- К локальному ftp или web серверу

- Для доступа к ip камере

- для доступа к видеорегистратору

- Доступ к другим ресурсам, находящимся внутри сети.

Настройка проброса одного порта

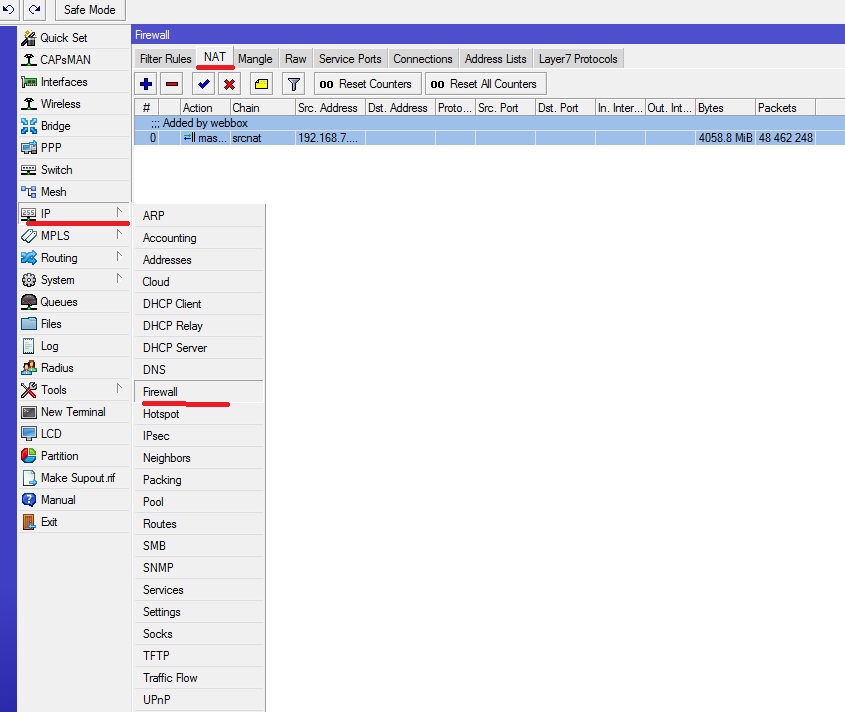

Для начала подключитесь к Mikrotik через winbox. Затем перейдите на вкладку IP-Firewall-NAT

Нужно разобраться с MikroTik, но не определились с чего начать? В курсе «Настройка оборудования MikroTik» все по порядку. Подойдет и для начала работы с этим оборудованием, и для того, чтобы систематизировать знания. Это видеокурс из 162 уроков и 45 лабораторных работ, построен на официальной программе MTCNA. Проходить можно, когда удобно и пересматривать по необходимости – материалы курса выдаются бессрочно. Также есть 30 дней на личные консультации с автором. На пробу выдают 25 уроков бесплатно, заказать их можно на странице курса.

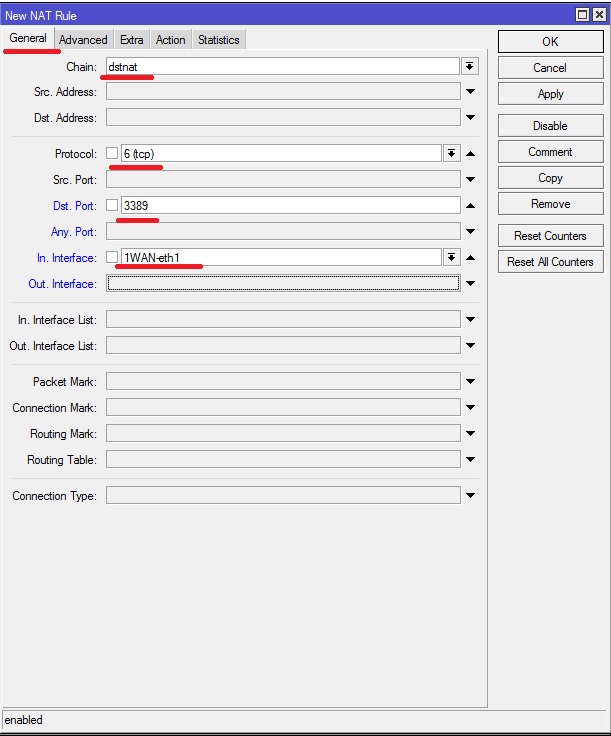

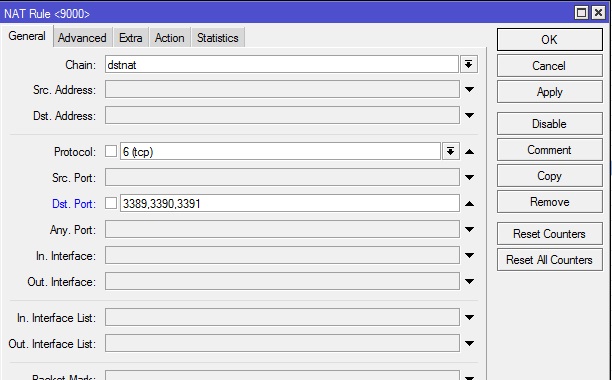

Нажмите на синий плюсик в верхнем меню вкладки. И заполняем необходимые настройки. Первым делом заполняем вкладку General. На рисунке показаны минимальные настройки для проброса одного порта, например, нам нужно настроить подключение к rdp серверу через Mikrotik.

Chain-канал приемник, есть два параметра srcnat-из локальной сети в интернет и dstnat из интернета в локальную сеть. Нам нужно dstanat

Src. Address — адрес с которого принимать запрос, например мы хотим разрешить подключение только с одного адреса, тогда нам нужно прописать в этом поле этот адрес. Если ничего не указано, то запросы будут приниматься со всех адресов

Dst. Address— адрес назначения (всегда ip маршрутизатора).

Protocol— Обязательное поле, указываем протокол работы, http, udp и т.д.

Src.Port– Порт источника с которого идет запрос, для нас это не важно

Dst.Port— обязательный параметр, указывает на каком порту роутер будет принимать запрос, здесь может быть указан абсолютно любой, например для rdp не обязательно указывать 3389, для безопасности лучше указать другой порт, например 33389.

Any.Port– объединяет два предыдущего параметра, если здесь будет что то указано, то это скажет маршрутизатору что src и dst порт равен указанному.

In.Interface– интерфейс на котором настроен внешний ip адрес Микротика

Out. Interface – интерфейс подключения компьютера, на который идет проброс, заполнять необязательно

Более тонкие настройки, которые редко используются

In.Interface List, Out. InterfaceList– принимает значение all т.е. использовать любой интерфейс, в принципе то же самое, что если не заполнять поля In и Out Interface

PacketMark, ConnectionMark, RoutingMark– Пробрасывать маркированные пакеты, маркировка происходит на вкладке firewall/mangle.

ConnectionType — Пакет относится к определенному типу соединения, включенному на закладке Firewall/Service Ports, sip, ftp и т.д.

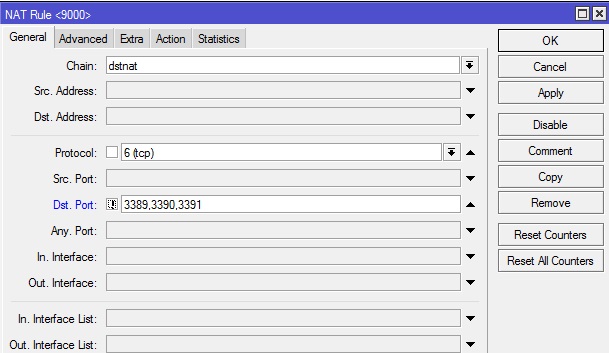

Обратите внимание, что перед полем можно поставить восклицательный знак, это означает отрицание

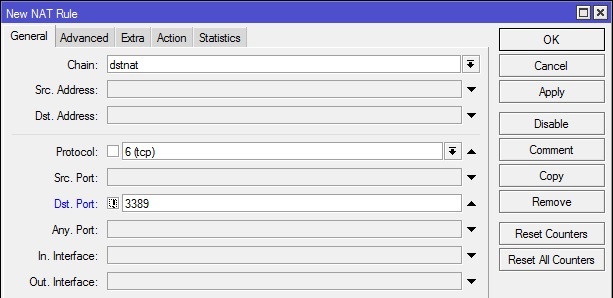

Данные настройки означают, что будут приниматься запросы на все порты кроме 3389.

После заполнения всех необходимых полей переходим на вкладку Action.

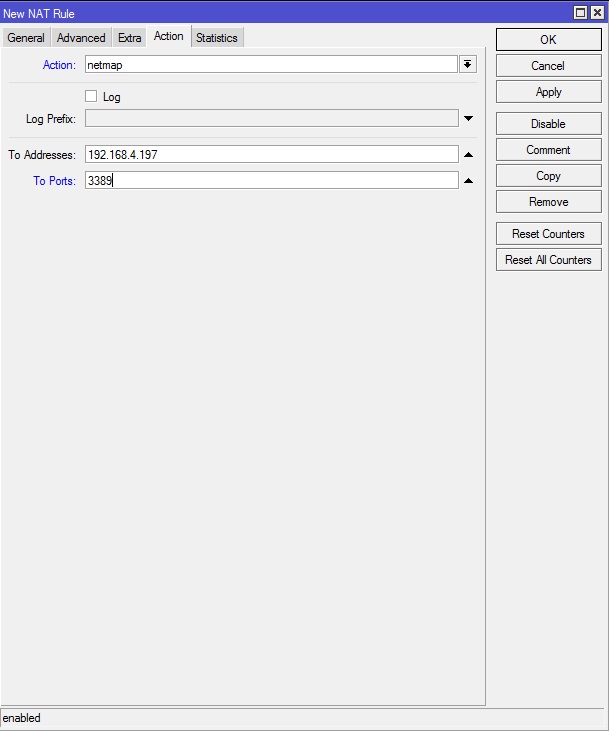

Action – действие которое нужно выполнить, в нашем случае это или dst-nat или netmap, отличие рассмотрим ниже, я ставлю netmap как более новый и улучшенный.

ToAddress – ip локального компьютера на который идет проброс

ToPorts – Порт на котором работает сервис, например для rdp 3389, для ftp 21. Если dst port на вкладке general совпадает с данным параметром, то можно это поле не заполнять

После всех настроек нажимаем кнопку «ОК» И во вкладке NAT появится новое правило, если все сделано правильно, то все должно работать.

Проброс диапазона портов

Если на маршрутизаторе Микротик надо сделать проброс не один, а несколько портов на локальный компьютер, то в качестве Dst.Ports указываем эти значения через запятую.

В этом случае будут приниматься пакеты из диапазона 3389-3391

Можно использовать оператор отрицания

Здесь будут приниматься пакеты в диапазоне с 1 по 3388 и с 3392 по 65536

Если же данного инструмента нам недостаточно, например надо пробросить udp для asterisk в диапазоне с 10000 по 20000, что не совсем удобно сделать вышеуказанными способами, то на помощь нам придет маркировка пакетов, переходим на вкладку firewall-Mangle.

нажимаем на плюс добавить правило. И заполняем необходимые поля

Chain – цепочка, может принимать следующие параметры

PREROUTING — Маркирует пакет до принятия решения о маршрутизации.

INPUT — Маркирует пакет, предназначенный самому хосту.

FORWARD — Маркирует транзитные пакеты.

OUTPUT — Маркирует пакеты, исходящие от самого хоста.

POSTROUTING — Маркирует все исходящие пакеты, как сгенерированные самим хостом, так и транзитные.

Нам нужно промаркировать пакет до того как он будет обработан правилами роутера, выбираем prerouting

Все остальные поля идентичны полям из правила NAT, только в Dst.Port уже можно указать диапазон.

Затем переходим на вкладку Action

Action ставим маркировку пакетов, mark packet

NewPacketMark – название маркировки, вводим удобное имя.

После чего нажимаем кнопку «ОК»

Теперь переходим во вкладку NAT и добавляем новое правило

Выбираем только канал приемник Chain dstnat и пункт Packet Mark, который создали выше. Затем переходим на вкладку Action

Указываем действие netmap или dst-nat

ToAdresses — ip локального компьютера

Если хотим перенаправлять диапазон порт в порт, то поле To Ports не заполняем, если нужно перенаправлять с диапазона на один порт, то в To Ports указываем нужное значение.

Проброс всех портов и всех протоколов на локальный ip

Иногда нужно пробросить все порты и все протоколы на локальный ip, в этом случае нужно использовать netmap. По-простому, netmap это маршрутизация сеть в сеть. Работает так же как DMZ на домашних роутерах типа dlink или tplink.

Для настройки также заходим в NAT, Нажимаем добавить правило и заполняем поля как показано на рисунке

Выбираем только канал dstnat, после чего переходим на вкладку Action

Здесь Action ставим netmap и указываем адрес назначения

Все. Теперь все запросы на внешний ip будут перенаправляться на указанный локальный ip.

Обучающий курс по настройке MikroTik

Нужно разобраться с MikroTik, но не определились с чего начать? В курсе «Настройка оборудования MikroTik» все по порядку. Подойдет и для начала работы с этим оборудованием, и для того, чтобы систематизировать знания. Это видеокурс из 162 уроков и 45 лабораторных работ, построен на официальной программе MTCNA. Проходить можно, когда удобно и пересматривать по необходимости – материалы курса выдаются бессрочно. Также есть 30 дней на личные консультации с автором. На пробу выдают 25 уроков бесплатно, заказать их можно на странице курса.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Из этой статьи мы узнаем, как настроить на MikroTik проброс портов и NAT (трансляция сетевых адресов) для доступа хостов локальной сети в интернет. Для примера выполним проброс портов через туннель между двумя MikroTik. А также продемонстрируем реализацию перенаправление трафика на маршрутизатор.

Освоить MikroTik вы можете с помощью онлайн-курса «Настройка оборудования MikroTik». В курсе изучаются все темы из официальной программы MTCNA. Автор – официальный тренер MikroTik. Материал подходит и тем, кто уже давно работает с оборудованием MikroTik, и тем, кто еще не держал его в руках. В состав входят 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Поговорим о настройке Masquerade, выясним, когда рекомендуется использовать Srcnat вместо Masquerade. Рассмотрим пример, где объединим две разные сети, IP-адреса которых совпадают, с помощью Netmap.

Содержание

MikroTik NAT. Общая информация

NAT (Network Address Translation) – преобразование сетевых адресов. Главное назначение NAT – это экономия белых IP-адресов и повышение безопасности сети за счет ограничения обращений к внутренним хостам LAN снаружи и возможности скрыть сервисы с помощью подмены портов.

«Классический» NAT предполагает, что количество одновременных выходов в интернет из локальной сети за “натом” ограничено количеством свободных портов TCP/UDP. Благодаря этому множество устройств может одновременно выйти в интернет через один белый IP.

По умолчанию для LAN сети, находящейся за “натом”, доступ в интернет есть, а из глобальной сети в NAT-сеть попасть нельзя. За исключением случаев проброса портов.

Настройка NAT на MikroTik подразделяется на два типа:

- Destination NAT – изменение IP-адреса назначения и выполнение обратной функции для ответа. Преобразование адреса получателя называется dst-nat;

- Source NAT – изменение IP-адреса источника и выполнение обратной функции для ответа. Преобразование адреса источника называется src-nat.

Все остальные действия – производные от dst-nat и src-nat.

NAT обрабатывает только первый пакет соединения (connection-state=new).

Схематично принцип работы NAT можно изобразить так:

Destination NAT

Цепочка Dstnat при настройке NAT на MikroTik служит для изменения IP-адреса и/или порта назначения и выполнения обратной функции для ответа.

Практически применяется в следующих случаях:

- Чтобы выполнить на MikroTik проброс портов в локальную сеть, для доступа извне.

- Перенаправление любого DNS-трафика через маршрутизатор.

Стандартные действия возможные для цепочки dst-nat:

- dst-nat – преобразование адреса и/или порта получателя;

- redirect – преобразование адреса и/или порта получателя на адрес маршрутизатора.

Давайте практически разберем, как выполняется настройка NAT на MikroTik для цепочки dstnat.

Проброс портов на MikroTik

Пример проброса порта для RDP

Как говорилось ранее, в MikroTik проброс портов делается при помощи создания правил для цепочки dstnat. В качестве примера выполним проброс порта RDP соединения для доступа к внутреннему компьютеру локальной сети.

Так как стандартный порт 3389 для RDP подключения является известным и часто подвергается атакам, то пробросить его напрямую будет не очень хорошей идеей. Поэтому скроем данный сервис с помощью подмены порта.

Для этого откроем:

- IP=>Firewall=>NAT=> “+”.

На вкладке “General” укажем цепочку правил, протокол, протокол подключения и входящий интерфейс:

Где:

- Chain: dstnat – цепочка правил для IP-адреса назначения;

- Protocol: 6 (tcp) – протокол;

- Dst. Port: 47383 – номер порта по которому будем обращаться к роутеру;

- In. Interface – входящий WAN-интерфейс (у меня это ether1, у вас может быть другой).

При пробросе портов на MIkroTik надо обязательно указать входящий интерфейс. Иначе возможны проблемы.

Следующим шагом откроем вкладку “Action”:

- Для поля “Action” указываем значение dst-nat;

- To Addresses – указываем внутренний IP хоста, к которому хотим получить доступ по RDP;

- To Ports – порт на который будут перенаправляться запросы.

Как итог все запросы, приходящие на внешний IP роутера по порту 47383, будут пересылаться на внутренний адрес локальной сети 192.168.12.100 порт 3389 (RDP).

Следующим примером мы постараемся показать, как настроить на MikroTik проброс портов для видеосервера с установленным ПО “Линия”.

Проброс порта на MikroTik для видеорегистратора напрямую, настраивается аналогичным образом.

Предположим, что есть Видеосервер с ПО “Линия” к которому необходимо получить доступ извне. Для начала откроем настройки программного обеспечения “Линия”, чтобы узнать порт Веб-сервера:

Чтобы получить доступ к видеосерверу, необходимо пробросить порт 9786. Откроем Winbox и добавим правило:

Распространенной ошибкой при пробросе портов на MikroTik является то, что не указывают входящий интерфейс.

Откроем пункт меню “Action”:

- Указываем действие dst-nat;

- To Addresses – внутренний IP видеосервера или видеорегистратора.

Проброс портов для нескольких внешних IP

Чтобы сделать проброс портов для нескольких WAN, то необходимо создать Interface List и добавить в него нужные интерфейсы. Далее укажем созданный лист в параметре In. Interface List. Покажем это на примере:

Создадим новый лист для интерфейсов “ISP”:

- Interfaces;

- Interface List => Lists => “+”.

- Name: ISP – произвольное имя для Interface List.

Следующим шагом добавим нужные WAN интерфейсы:

Повторить данный шаг для всех WAN-интерфейсов.

Модернизируем ранее созданное правило проброса порта для RDP соединения, указав лист “ISP” для настройки In. Interface List:

Так можно настроить проброс портов на MikroTik для нескольких WAN.

Как защитить проброшенные порты вы можете узнать изучив статью MikroTik настройка Firewall.

Перенаправление трафика на маршрутизатор

С помощью действия redirect возможно перенаправление трафика на Микротик. Практическое применение данного действия мы рассмотрим, выполнив переадресацию запросов DNS.

Перенаправим весь DNS-трафик на маршрутизатор. Следовательно, пользователи компьютеров в LAN, какие бы настройки DNS ни указывали локально, будут считать, что им отвечает DNS-сервер, которому сделан запрос, но фактически ответ будет приходить от маршрутизатора.

Для этого выполним настройку NAT на MikroTik следующим образом.

- Откроем: IP=>Firewall=>NAT=> “+”.

Добавим запись:

Перейдем в пункт меню “Action” и укажем действие redirect:

MikroTik проброс портов по туннелю L2TP

Рассмотрим пример проброса портов между двумя устройствами Mikrotik, которые объединены туннелем L2TP. Есть два роутера, один из них выходит в интернет по «серому IP», а второму провайдер выдает «белый IP». Попробуем пробросить порт до компьютера, который находится за роутером с приватным адресом, через Микротик с публичным IP-адресом. Чтобы лучше понять задачу, нарисуем схему:

Нам нужно пробросить порт до компьютера (WS01), через GW1.

Предполагается, что роутеры соединены, как показано в статье: настройка туннеля MikroTik между офисами l2tp.

Для этого зайдем на маршрутизатор GW2 и выполним маркировку соединений для «Input»:

- IP => Firewall => Mangle => «+».

Переходим во вкладку «Action»:

Аналогичным образом промаркируем соединения цепочки «forward»:

Пункт меню «Action»:

Следующим шагом, на основании соединений сделаем маркировку маршрутов:

Маркировка маршрута цепочки «prerouting»:

В итоге правила «Mangle» у нас должны выглядеть так:

Осталось добавить маршрут по умолчанию для пакетов маркированных как пришедшие из туннеля. Для этого открываем:

- IP => Routes => «+».

Настройка GW2 закончена. Переходим к конфигурированию GW1, выполнив проброс порта до хоста 192.168.13.48:

Настройка проброса порта на MikroTik через туннель L2TP закончена.

Source NAT

Основное назначение Source NAT MikroTik – изменение IP-адреса и/или порта источника и выполнение обратной функции для ответа.

Самое распространенное применение – это выход множества ПК в интернет через один белый IP-адрес.

Стандартные действия для цепочки src-nat:

- src-nat – преобразование адреса и/или порта отправителя;

- masquerad – преобразование адреса отправителя на адрес исходящего интерфейса и порта на случайный порт.

Настройка MikroTik NAT для доступа в интернет

Настройка NAT для статического WAN

Если мы получаем статический IP от провайдера, то рекомендуем для настройки NAT на MikroTik использовать правило src-nat. Это позволит устройствам из LAN выходить в глобальную сеть интернет. Откроем:

- IP=>Firewall=>NAT=> “+”.

- Chain: srcnat – указываем цепочку;

- Out. Interface – задаем исходящий WAN-интерфейс.

Откроем вкладку “Action”:

- Action: src-nat;

- To Addresses – Внешний IP WAN интерфейса.

Настройка NAT для динамического WAN

Если мы получаем динамический IP от провайдера, то необходимо использовать правило Masquerade.

Masquerade – это частный случай src-nat для ситуаций, когда внешний IP-адрес может динамически изменяться.

Тогда настройка NAT на MikroTik будет выглядеть следующим образом:

Правило src-nat/masquerade должно стоять первым в списке.

Использование masquerade вместо src-nat может вызвать проблемы:

- С телефонией;

- Большая нагрузка ЦП, если создано много PPPoE соединений.

- Проблемы с установкой соединения при 2 и более WAN-каналов.

Рекомендуем, при получении статического IP от провайдера, использовать правило scr-nat.

Если у вас несколько внешних интерфейсов, то рекомендуется добавлять условие, выделяя трафик по адресу источника:

Где Src. Address – локальная подсеть.

NAT loopback (Hairpin NAT)

Настройка Hairpin NAT MikroTik предназначена, чтобы организовать доступ из LAN к ресурсу в LAN по внешнему IP-адресу WAN. Чтобы подробно описать данную настройку и разобраться в проблеме, рассмотрим пример:

Если хост локальной сети (Ws01) обращается к серверу, находящемуся в этой же сети по внешнему IP, то сервер, получив запрос, зная, что данное устройство находится в одной LAN с IP 192.168.12.10 отвечает ему напрямую. Хост не принимает данный ответ, так как не обращался к серверу по айпи 192.168.12.100.

Правило Hairpin NAT MikroTik для статического WAN

Чтобы избежать проблему, описанную выше, выполним настройку hairpin NAT на MikroTik. При получение статического айпи от поставщика интернет-услуг, советуем использовать правило Src-nat:

Для значений Src. Address и Dst. Address указываем локальную подсеть.

Далее открыв вкладку “Action”:

- Действие: src-nat;

- To Addresses – указываем свой WAN-IP

NAT Loopback при динамическом WAN

При получении динамического IP-адреса от провайдера, для правила NAT loopback нужно использовать masquerade:

- Выбираем цепочку srcnat;

- Для значений Src. Address и Dst. Address указываем локальную подсеть;

- Out. Interface – назначаем bridge;

Затем откроем пункт меню “Action”:

Назначим действие(Action) – маскарад.

Поставим созданное правило вторым:

При этом необходимо учитывать то, что при этом проброс портов должен быть выполнен с параметром dst-address.

Покажем пример такого правила:

На этом настройка Hairpin NAT на MikroTik выполнена. Теперь мы сможем обращаться к внутренним ресурсам сети по внешнему IP.

Netmap

Действие Netmap служит для создания связки из IP-адресов (1:1 NAT). На практике применяется для решения следующих задач:

- сделать IP-адрес или группу адресов доступными из интернета по белому IP. (принцип 1:1);

- объединить разные сети с одинаковыми адресами сетей.

Далее мы покажем примеры конфигурации MikroTik реализующие задачи, описанные выше используя netmap.

Проброс всех портов и протоколов на локальный IP

Для случая, когда нам нужно на MikroTik пробросить все порты и сервисы до компьютера, который находится за “натом”, чтобы обращаться к нему по белому IP, воспользуемся действием Netmap:

На вкладке “Action”, выберем действие netmap и укажем айпи хоста, доступ к которому хотим получить:

Как объединить разные сети с одинаковой IP-адресацией

Предположим, что у нас есть два филиала с одинаковыми адресами подсетей 192.168.12.0/24, которые надо объединить.

Чтобы избежать проблем с маршрутизацией нам необходимо:

- Филиал № 1 подменить сеть 192.168.12.0/24 на 192.168.30.0/24;

- Филиал № 2 подменить сеть 192.168.12.0/24 на 192.168.40.0/24.

Для этого откроем конфигурацию GW1 (Филиал №1) и добавим правила:

- IP=>Firewall=>NAT=> “+”.

Где:

- Srcnat – цепочка источника;

- 192.168.12.0/24 – локальная подсеть;

Далее открыв пункт меню “Action”, выберем действие netmap:

- Action: netmap – выбираем действие;

- To Addresses: 192.168.30.0/24 – Подсеть на которую подменяем текущую адресацию.

Теперь создадим цепочку dstnat:

Далее:

Разместим эти правила первыми:

Переходим к конфигурированию GW2 (Филиал №2).

Открыв меню NAT, добавляем цепочку srcnat:

Осталось добавить цепочку dstnat:

И также разместим эти правила первыми:

Также надо учитывать, что на обоих маршрутизаторах должна быть настроена маршрутизация до удаленной сети.

Надеюсь, статья была для вас полезна. Если остались вопросы, то пишите в комментарии, постараемся оперативно ответить.

Освоить MikroTik вы можете с помощью онлайн-курса «Настройка оборудования MikroTik». В курсе изучаются все темы из официальной программы MTCNA. Автор – официальный тренер MikroTik. Материал подходит и тем, кто уже давно работает с оборудованием MikroTik, и тем, кто еще не держал его в руках. В состав входят 162 видеоурока, 45 лабораторных работ, вопросы для самопроверки и конспект.

Используемые источники:

- https://wifika.ru/probros-portov-perenapravlenie-pereadresaciya.html

- https://itproffi.ru/probros-portov-na-marshrutizatore-mikrotik-probros-diapazona-portov/

- https://smartadm.ru/mikrotik-probros-portov-nastrojka-nat/

MikroTik: Пример настройки клиента PPPoE в WinBox

MikroTik: Пример настройки клиента PPPoE в WinBox

Безграничные возможности маршрутизаторов Mikrotik. Чем хороша Mikrotik Router OS.

Безграничные возможности маршрутизаторов Mikrotik. Чем хороша Mikrotik Router OS.

Как правильно настроить Wi-Fi на роутере MikroTik?

Как правильно настроить Wi-Fi на роутере MikroTik?

Точка доступа MikroTik SXT LTE kit

Точка доступа MikroTik SXT LTE kit MikroTik настройка Firewall: Правильная настройка безопасности роутера

MikroTik настройка Firewall: Правильная настройка безопасности роутера Микротик — настройка Wi-Fi, пошаговая инструкция, как усилить сигнал

Микротик — настройка Wi-Fi, пошаговая инструкция, как усилить сигнал Настройка роутера MikroTik hAP Lite TC

Настройка роутера MikroTik hAP Lite TC