Содержание

- 1 SSID WiFi: как узнать имя сети Вай Фай, что это такое

- 2 Что это и зачем используется

- 3 Ищем SSID WiFi в роутере

- 4 Ищем SSID WiFi на телефоне

- 5 Как скрыть SSID WiFi

- 6 Инструкция: где и как узнать пароль от своего WiFi роутера

- 7 Как узнать стандартный пароль от своего роутера

- 8 Что делать, если пароль не подходит

- 9 Обучающее видео: Что делать если не получается зайти в настройки роутера

- 10 Wi-Fi с логином и паролем для каждого пользователя или делаем WPA2-EAP/TLS подручными средствами / Habr

SSID WiFi: как узнать имя сети Вай Фай, что это такое

Нужно разобраться, как узнать SSID WiFi – эта информация непременно пригодится каждому продвинутому пользователю, который любит пользоваться интернетом. В этом обзоре вы найдете подробные инструкции и полезные советы, которые сможете применить на практике.

Что это и зачем используется

Чтобы понять, что такое SSID сети WiFi, нужно изучить простейший пример. Если рядом с вами работает несколько точек раздачи беспроводного интернета – как вы узнаете, какой вариант выбрать? Именно здесь пригодится ССИД или Service Set Identifier.

SSID WiF

— это имя (идентификатор) беспроводной сети

Подключение напрямую осуществляется только с помощью кабеля, при использовании беспроводного соединения можно увидеть массу точек доступа. Теперь вы понимаете, что такое имя сети Вай Фай? Все верно, это эквивалент названия.

- Задается администратором при настройке беспроводного подключения;

- Иногда назначается автоматически;

- Представляет собой буквенно-цифровой идентификатор;

- Максимальная длина – 32 символа;

- В обычном режиме транслируется в широковещательном, доступном для всех формате.

Определились, что означает SSID сети Вай Фай – пора поговорить о ом, как увидеть значение и поменять его при необходимости.

Ищем SSID WiFi в роутере

Пришла пора поговорить о том, как узнать SSID сети WiFi в роутере (или точке доступа). Алгоритм достаточно прост – необходимо осуществить несколько простых действий. Первое, что нужно сделать, чтобы узнать название своей WiFi сети – подключить ноутбук или компьютер к устройству с помощью кабеля LAN.

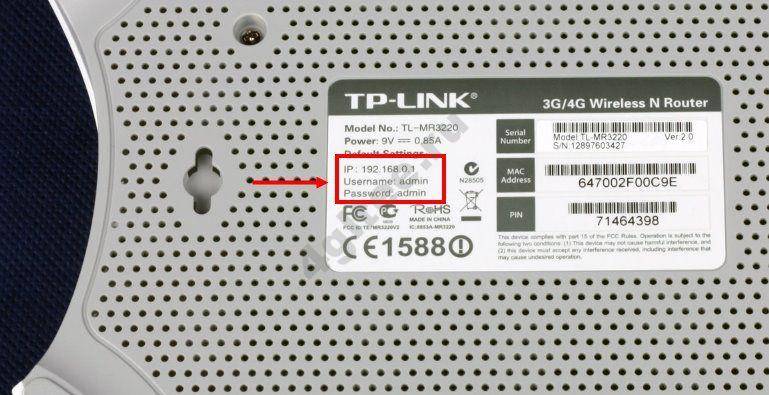

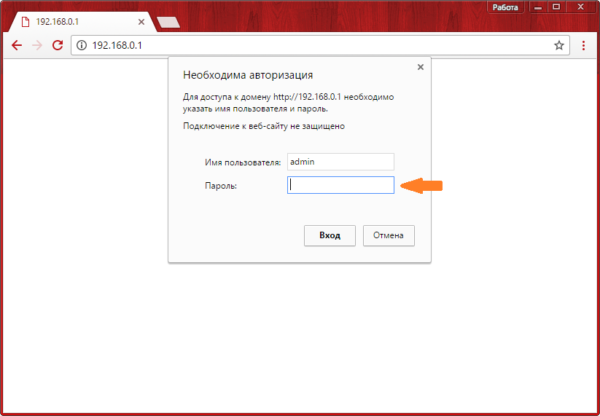

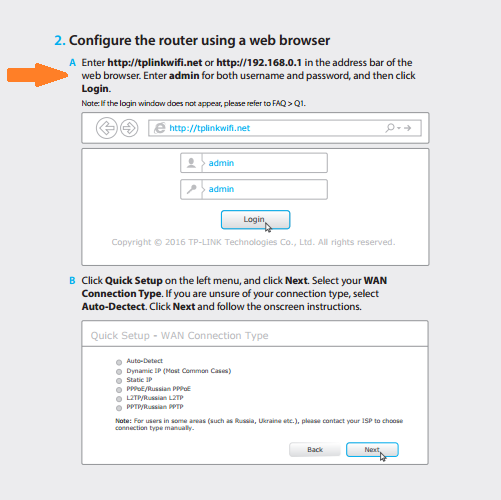

Теперь входим в веб-интерфейс. Чаще всего используются стандартные данные для входа – это айпи 192.168.1.1

или 192.168.0.1

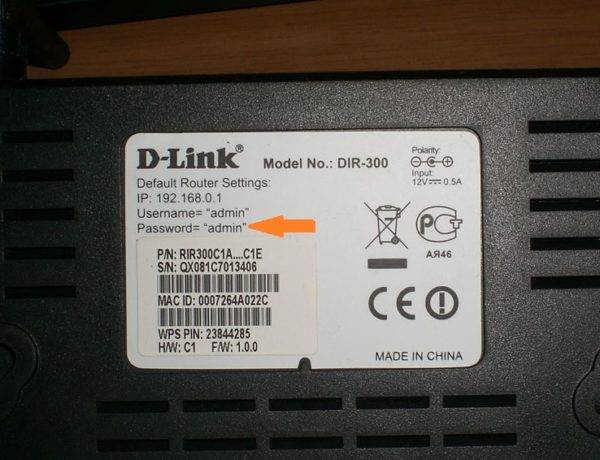

. Увидеть информацию можно на специальной наклейке с обратной стороны роутера – там же есть логин и пароль. Если вы их не меняли, используйте приведенные стандартные значения.

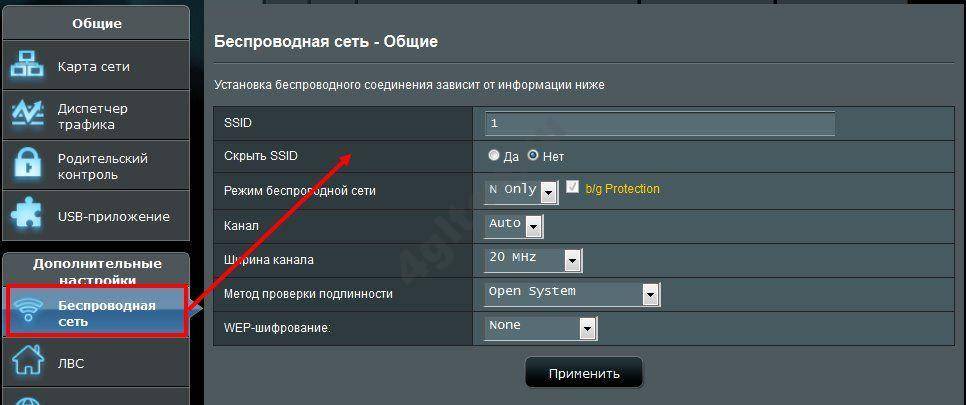

- Откройте любой браузер и введите адрес;

- Авторизуйтесь для входа в панель управления;

- Откройте раздел «Беспроводная сеть» или «WiFi/Wireless»

; - Перейдите к блоку «Основные настройки»

; - Найдите строчку с соответствующим названием (может быть обозначена как «Network Name»

); - Именно здесь находится искомая информация.

Как видите, все достаточно просто. Теперь вы сможете получить важную информацию, при необходимости скрыть ее – но об этом чуть позже. А теперь поговорим о том, как узнать SSID WiFi на телефоне, если доступа к роутеру и ноутбуку нет.

Ищем SSID WiFi на телефоне

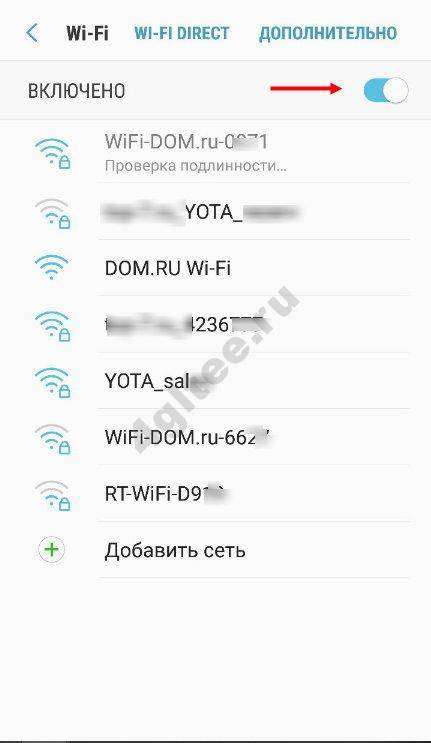

Узнать имя Вай Фай сети на телефоне не представляет труда. Сначала откройте настройки смартфона, а затем сделайте следующее:

- Выберите раздел с беспроводными подключениями;

- Переведите тумблер в положение «Включено»

; - Появится список доступных подключений. Название сети – и есть искомый идентификатор.

Как посмотреть ССИД точки доступа на телефоне

Если вы не можете понять, какой именно идентификатор относится к вашей точке доступа на смартфоне, необходимо сделать следующее:

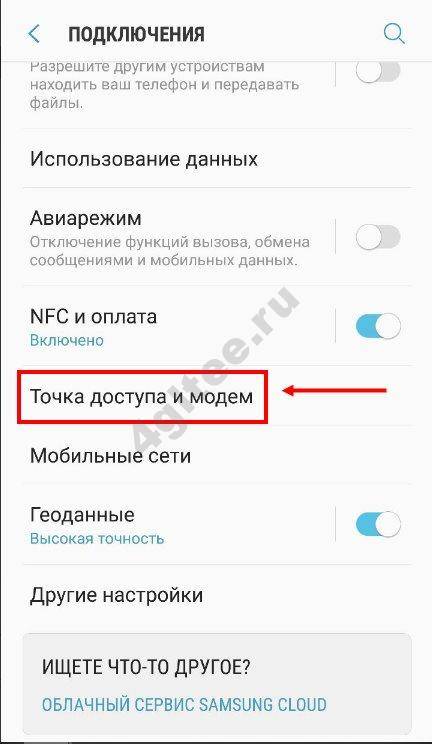

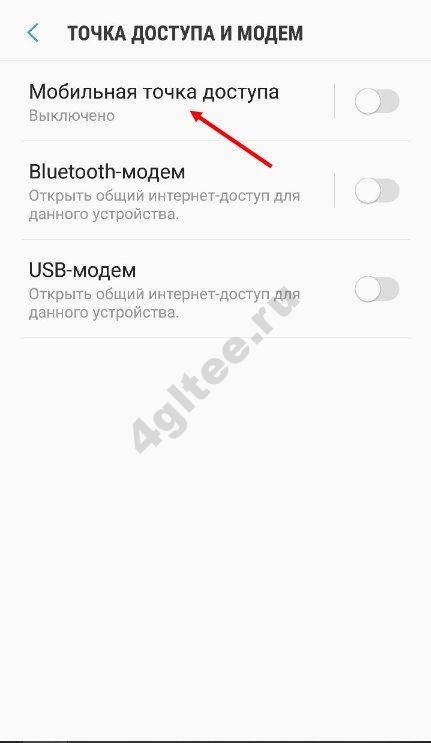

- Откройте настройки смартфона;

- Перейдите к параметрам сети;

- Выберите раздел «Модем и точка доступа»

; - Откройте параметры, чтобы просмотреть название сети.

Готово! Не забывайте, в инструкции даны примерные названия пунктов меню, на практике они могут отличаться в зависимости от модели смартфона.

Давайте обсудим, можно ли спрятать идентификатор SSID WiFi от посторонних глаз, чтобы обезопасить подключение.

Как скрыть SSID WiFi

Вы уже знаете, как узнать имя сети WiFi на телефоне. Пора поговорить о том, как скрыть это значение от посторонних пользователей, чтобы усилить сетевую безопасность и закрыть доступ к личной информации третьим лицам. Скрыть значение несложно – справится даже новичок. Поговорим о том, как это сделать?

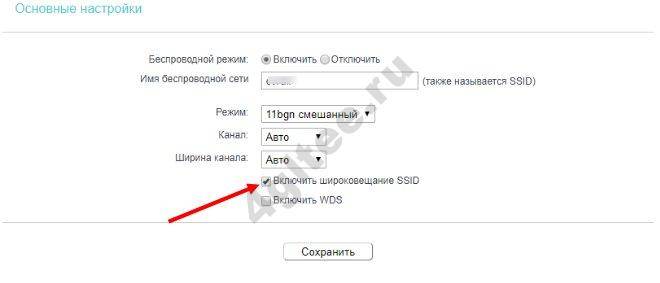

- Войдите в веб-интерфейс способом, уже рассказанным выше;

- Откройте основные настройки беспроводной сети;

- Выберите пункт «Скрыть беспроводное подключение»

и установите галочку; - На некоторых устройствах используется противоположный способ – нужно снять отметку со строчки «Включить широковещание ССИД»

.

Результат один – точка доступа прекращает раздавать идентификатор SSID WiFi, пользователь не сможет его увидеть. Для подключения придется вводить код вручную.

Как узнать идентификатор скрытой сети

А что делать, если вы увидели скрытую сеть WiFi, как узнать SSID в таком случае? Небольшая хитрость есть – при необходимости вы можете воспользоваться нашей инструкцией, чтобы получить доступ к рабочему роутеру.

- Подготовьте ноутбук с Ethernet-портом и соединительный кабель с RJ

(Registered Jack) 45; - Подключите ноутбук к роутеру кабелем;

- После осуществления соединения войдите в браузер;

- Введите адрес для входа в веб-интерфейс – его можно найти на наклейке, которая размещена с обратной стороны устройства;

- Введите пароль и логин для входа – они указаны на той же наклейке. Можно использовать стандартные значения «Admin»;

- Требуемую информацию вы увидите на главной странице или в разделе «Настройка».

Вы смогли изучить, что такое SSID Wi Fi сети, как его узнать или спрятать. Будьте бдительны, думайте о безопасности устройства и личных данных – если нужно, пользуйтесь нашими полезными советами.

Инструкция: где и как узнать пароль от своего WiFi роутера

При настройке любого роутера требуется авторизация в панели управления. Как правило, она осуществляется в браузере, после перехода по IP-адресу маршрутизатора. В редких случаях настройка WiFi производится с помощью отдельной программы, запрашивающей имя пользователя и пароль от роутера.

Важно!

Роутеры отдельных производителей не имеют пароля по умолчанию. Для входа в веб-интерфейс таких устройств поле для ввода пароля необходимо оставить пустым.

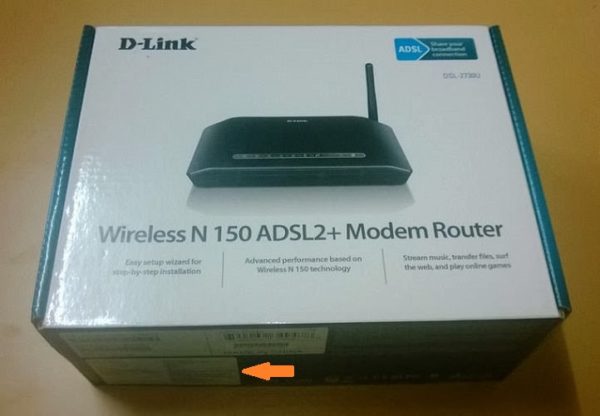

Самое частое расположение пароля роутера — наклейка с нижней стороны корпуса. Как правило, кроме пароля там указано имя пользователя, которое потребуется ввести при входе в панель управления. Пароль написан в поле «Password».

Не спутайте пароль от роутера и стандартный пароль от беспроводной сети. Это разные вещи. Первый используется исключительно для настройки маршрутизатора, второй — для подключения устройств к вашей WiFi.

Если имя пользователя и пароль от роутера указаны в кавычках, их ввод не требуется. При входе в панель управления маршрутизатором необходимо вводить значение, указанное внутри кавычек. Кавычки не вводятся.

В случае, когда на маршрутизаторе нет наклейки с паролем, она может находиться на коробке от устройства. Проверьте наличие стикера на упаковке. Обычно он размещён на боковой или нижней стороне.

Важно!

Иногда стикер с логином и паролем поставляется на отдельном вкладыше, чтобы пользователь мог наклеить его самостоятельно. Проверьте наличие вкладыша в комплектации роутера.

Как узнать стандартный пароль от своего роутера

Пароль для входа в веб-интерфейс можно узнать в инструкции к устройству. Если в упаковке не было инструкции в бумажном или электронном виде (на диске), вы сможете скачать её на сайте производителя. Адрес веб-сайта можно узнать на отдельном вкладыше находящемся внутри коробки.

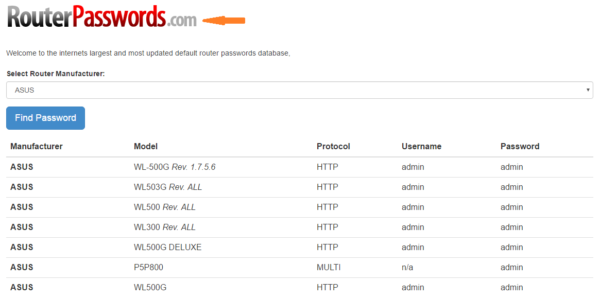

На случай, если узнать пароль обычными методами не удалось, существуют специализированные сайты, где собраны пароли от различных моделей роутеров. Наиболее популярный из них — ресурс routerpasswords.com. Чтобы узнать пароль от своего WiFi роутера, выберите фирму-производителя из выпадающего списка «Select Router Manufacturer» и нажмите кнопку «Find Password».

В таблице отобразятся модели маршрутизаторов выбранного производителя, добавленные на сайт. В графе «Username» указано стандартное имя пользователя, а в столбце «Password» вы сможете узнать пароль от модели своего роутера.

Обратите внимание!

Если модель вашего устройства отсутствует в списке, попробуйте воспользоваться паролем от другого роутера этого же производителя.

Что делать, если пароль не подходит

В случае, когда авторизация при вводе стандартного пароля безуспешна, проверьте, правильно ли выбрана раскладка клавиатуры и не включен ли режим Caps Lock. Если проблема возникает по другой причине, пароль от вашего WiFi устройства мог быть изменён на нестандартный. Узнать новый пароль вы сможете у специалиста, настраивавшего роутер ранее. Если первичная настройка маршрутизатора выполнялась провайдером, изменённые данные могут быть указаны в вашем договоре на подключение к Интернету.

Если узнать новый пароль не удалось, рекомендуется восстановить заводские настройки роутера. Для этого найдите кнопку «Reset» с обратной стороны вашего маршрутизатора. Если она не выходит за пределы корпуса роутера, для нажатия используйте тонкий предмет (скрепку, зубочистку). Нажмите кнопку и удерживайте в течение 10-15 секунд. Когда настройки будут сброшены и роутер снова загрузится, вы сможете войти в панель управления под стандартным паролем.

Важно!

К заводским установкам возвращается не только пароль от роутера, но и все остальные параметры. После сброса настроек не забудьте произвести повторную конфигурацию и установить защиту беспроводного режима. Не забудьте также изменить стандартный пароль для входа в роутер, чтобы настройки сети не могли изменить посторонние.

Обучающее видео: Что делать если не получается зайти в настройки роутера

Wi-Fi с логином и паролем для каждого пользователя или делаем WPA2-EAP/TLS подручными средствами / Habr

заблокировать. Это даст вам гибкость в управлении учетками, а пользователи будут очень довольны. Мы сделаем удобную схему, применяемую в корпоративных сетях, но полностью из подручных средств с минимальными финансовыми и аппаратными вложениями. Ее одобрит служба безопасности и руководство. Когда-то давно инженерами IEEE был придуман стандарт 802.1x. Этот стандарт отвечает за возможность авторизации пользователя сразу при подключении к среде передачи данных. Иными словами, если для соединения, например, PPPoE, вы подключаетесь к среде(коммутатору), и уже можете осуществлять передачу данных, авторизация нужна для выхода в интернет. В случае же 802.1x вы не сможете делать ничего, пока не авторизуетесь. Само конечное устройство вас не допустит. Аналогичная ситуация с Wi-Fi точками доступа. Решение же о допуске вас принимается на внешнем сервере авторизации. Это может быть RADIUS, TACACS, TACACS+ и т.д.

Терминология

Вообще авторизация пользователя на точке может быть следующих видов:

- Open — доступна всем

- WEP — старое шифрование. Уже у всех плешь проедена о том, что его ненадо использовать вообще

- WPA — Используется TKIP в качестве протокола шифрования

- WPA2 — Используется шифрование AES

А теперь рассмотрим варианты того, как точка доступа узнает сама, можно ли предоставлять пользователю доступ к сети или нет:

- WPA-PSK, WPA2-PSK — ключ к доступу находится в самой точке.

- WPA-EAP, WPA2-EAP — ключ к доступу сверяется с некоторой удаленной базой данных на стороннем сервере

Также существует довольно большое количество способов соедининея конечного устройства к серверу авторизации (PEAP, TLS, TTLS…). Я не буду их здесь описывать.

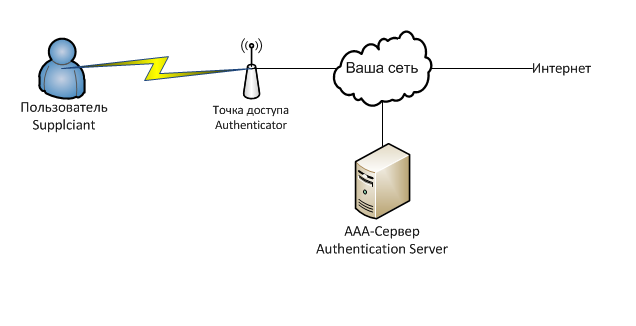

Общая схема сети

Для наглядного понимания приведем общую схему работы нашей будущей схемы:

- Точка доступа Ubiquiti NanoStation M2

- Сервер Gentoo и Freeradius

- Клиентское оборудование с установленным програмным обеспечением Windows 7, Android, iOS

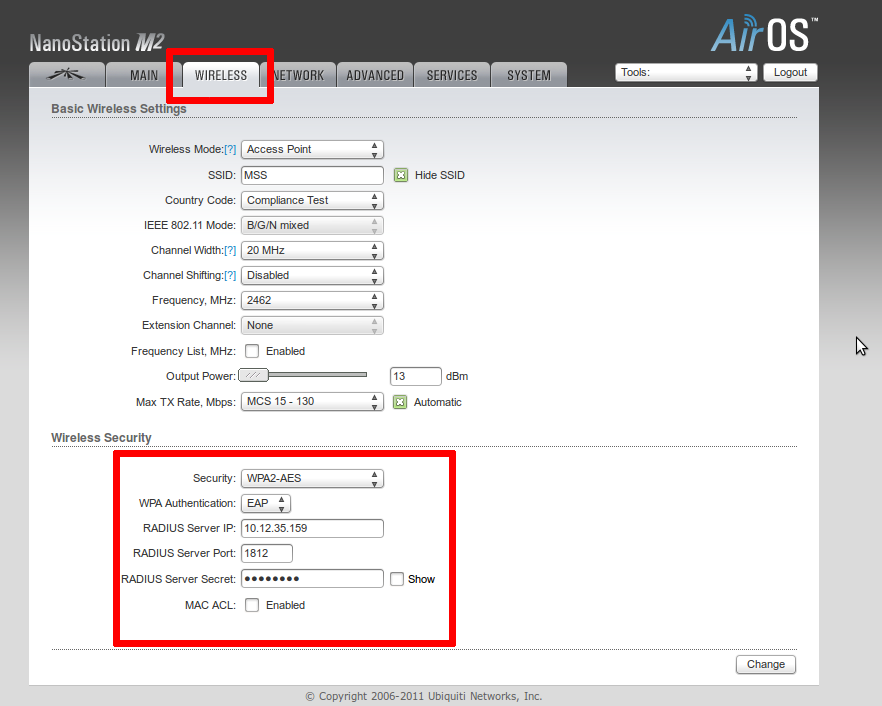

Настройка точки доступа

Главное, чтоб точка поддерживала нужный способ аутентификации. Оно может называться по разному в разных устройствах: WPA-EAP, WPA2 Enterprise и т.д. Во всяком случае выбираем аутентификацию, устанавливаем IP-адрес и порт RADIUS-сервера и ключ, который мы вводили в clients.conf при настройке Freeradius. Приведу картинку с настроенной точки Ubiquiti. Помечено галкой то, что нужно менять.

RADIUS-сервер

Зайдем на наш компьютер с Linux и установим RADIUS-сервер. Я брал freeradius, и ставил я его на gentoo. К моему удивлению, в рунете нет материалов, относящихся к настройке Freeradius 2 для наших целей. Все статьи довольно стары, относятся к старым версиям этого програмного обеспечения.

root@localhost ~ # emerge -v freeradius

Все:) RADIUS-сервер уже может работать:) Вы можете проверить это так:

root@localhost ~ # radiusd -fX

Это debug-mode. Вся информация вываливается на консоль. Приступем к его настройке. Как это водится в Linux, настройка выполняется через конфигурационные файлы. Конфигурационные файлы хранятся в /etc/raddb. Сделаем подготовительные действия — скопируем исходные конфиги, почистим конфигурация от всякого мусора.

root@localhost ~ # cp -r /etc/raddb /etc/raddb.olg root@localhost ~ # find /etc/raddb -type f -exec file {} ; | grep 'text' | cut -d':' -f1 | xargs sed -i '/^ *t* *#/d;/^$/d'

Далее добавим клиента — точку доступа. Добавляем в файлик /etc/raddb/clients следующие строки:

root@localhost ~ # cat /etc/raddb/clients.conf | sed '/client test-wifi/,/}/!d' client test-wifi { ipaddr = 192.168.0.1 #IP адрес точки, которая будет обращаться к радиусу secret = secret_key #Секретный ключик. Такой же надо будет поставить на Wi-Fi точке. require_message_authenticator = no #Лучше так, с каким-то D-Linkом у меня не получилось иначе }

Далее добавляем домен для пользователей. Сделаем дефолтовый.

root@localhost ~ # cat /etc/raddb/proxy.conf | sed '/realm DEFAULT/, /^}/!d' realm DEFAULT { type = radius authhost = LOCAL acchost = LOCAL }

И, наконец, добавляем пользователей в файл /etc/raddb/users:

root@localhost ~ # cat /etc/raddb/users | sed '10,$!d' user1 Cleartext-Password := "password1" user2 Cleartext-Password := "password2" user3 Cleartext-Password := "password3"

Ух, можно стартовать!

root@localhost ~ # radiusd -fX

Наш сервер запущен и ждет подключений!

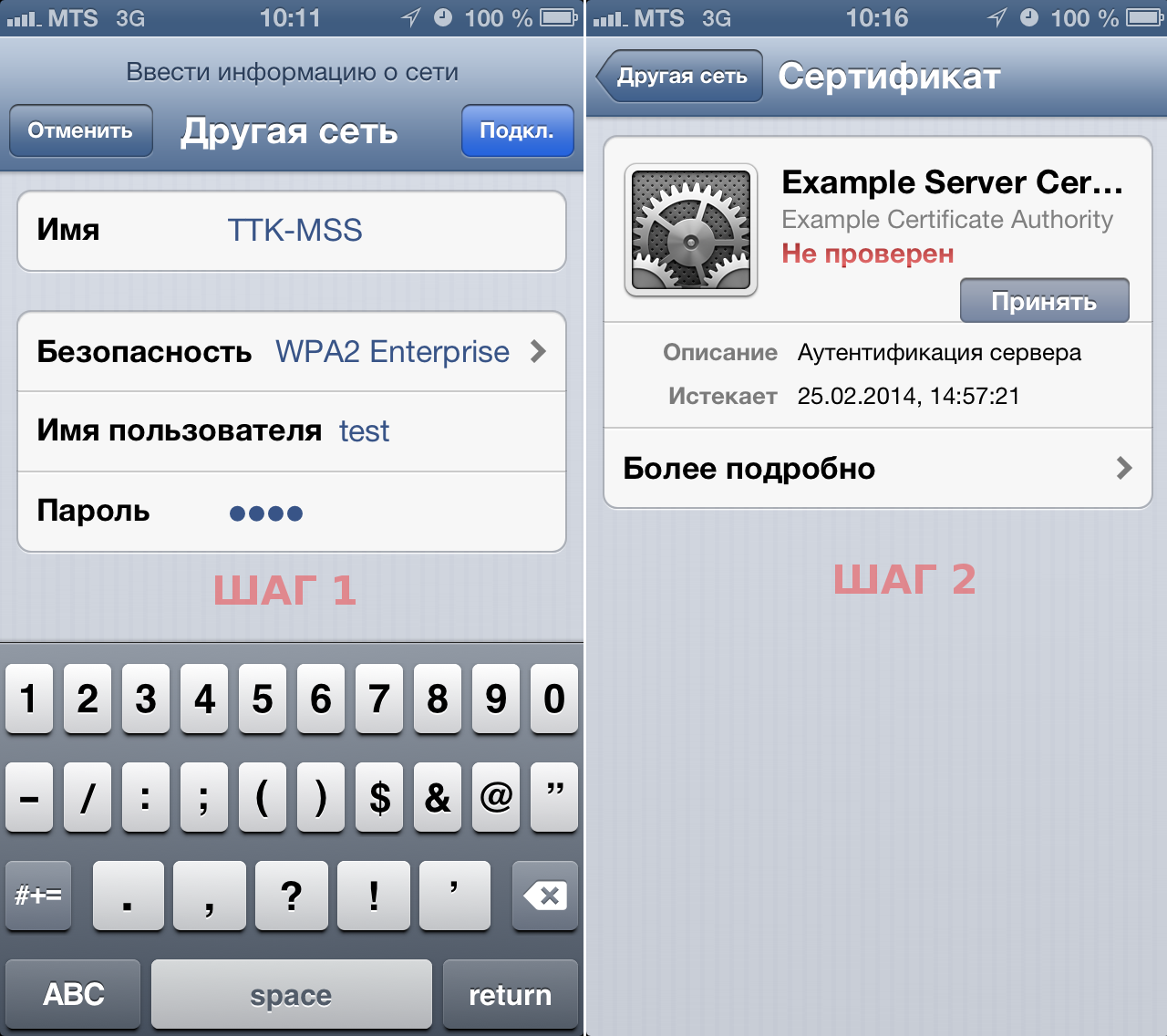

Настройка клиентов

Пробежимся по настройке основных пользовательских устройств. У наших сотрудников есть клиенты, работающие на Android, iOS и Windows 7. Оговоримся сразу: так как мы используем самосозданные сертификаты, то нам нужно несколько раз вносить всевозможные исключения и подтверждать действия. Если бы мы пользовали купленные сертификаты, возможно, все было бы проще. Всех проще дело обстоит на iOS-устройствах. Вводим логин и пароль, нажимаем «Принять сертификат», и вперед.

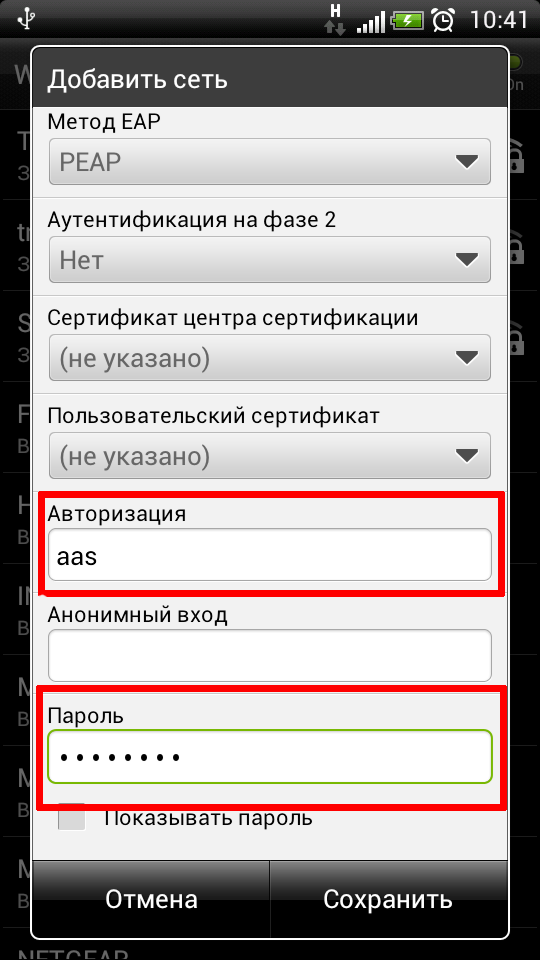

Чуть сложнее выглядит, но на практике все тоже просто на Android. Там немного больше полей для ввода.

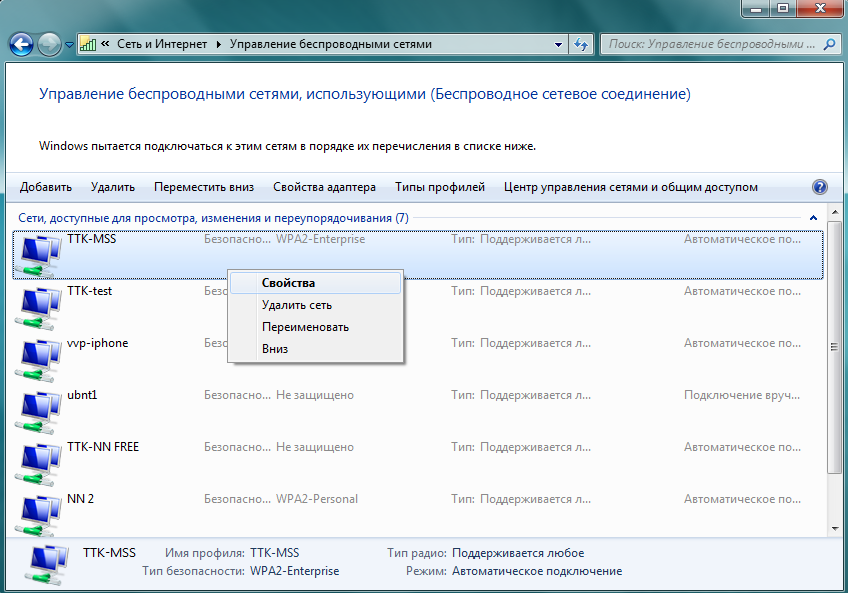

Ну и на Windows 7 приедтся немного понастраивать. Осуществим следующие шаги: Идем в центр беспроводных подключений.

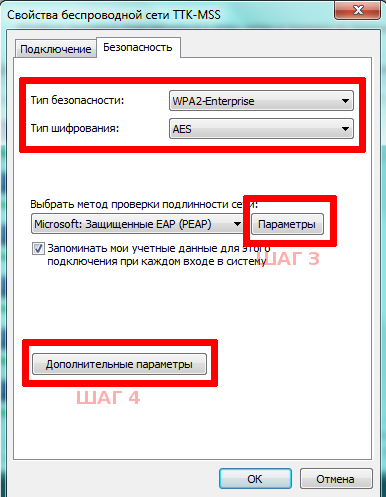

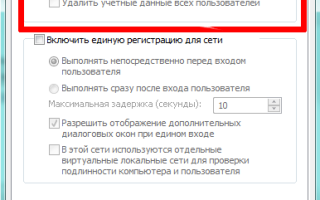

- Устанавливаем необходимые параметры в свойствах Вашего беспроводного подключения

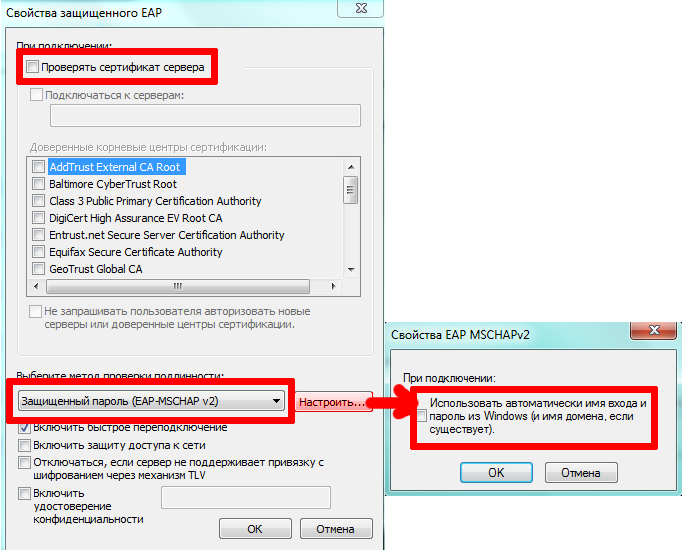

- Устанавливаем необходимые параметры в расширенных настройках EAP

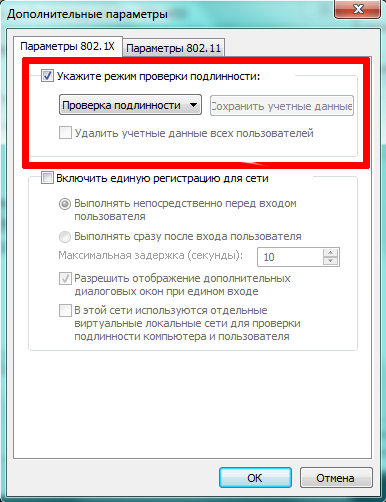

- Устанавливаем необходимые параметры в расширенных настройках Дополнительных параметрах

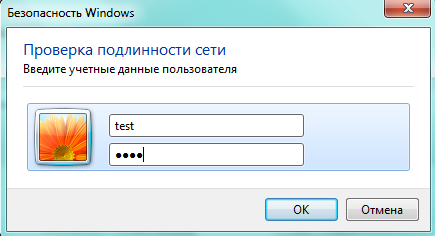

- Подключаемся в панели задач к Wi-Fi сети и вводим логин-пароль, наслаждаемся доступом к Wi-Fi

Далее представлю скриншоты диалоговых окон специально для похожих на меня людей, у которых глаза разбегаются от диалоговых окон Windows.

Шаг 2

Шаг 2 Шаг 3

Шаг 3 Шаг 4

Шаг 4 Шаг 5

Шаг 5

Теперь осталась одна проблема — если вы захотите добавить-удалить нового пользователя, то вам придется изменить users и перезапустить radius. Чтобы этого избежать подключим базу данных и сделать свой собственный мини-биллинг для пользователей. Используя БД, вы всегда сможете набросать простенький скрипт для добавления, блокировки, изменения пароля пользователя. И все это произойдет без останова всей системы. Для себя я использовал Postgres, вы же можете выбрать по своему усмотрению. Я привожу базовую настройку Postgres, не углубляясь в различные права доступа, пароли и прочие хитрости и удобства. Для начала создаем саму базу данных:

root@localhost ~ # psql -U postgres radius_wifi=> create user radius_wifi with password 1111; radius_wifi=> create database radius_wifi with owner=radius_wifi; radius_wifi=> q

Далее надо создать нужные таблицы. Вообще с Freeradius идет документация по схемам таблиц для различных баз данных, правда в различных дистрибутивах находятся они в разных местах. У меня лично это лежит в /etc/raddb/sql/postgresql/schema.sql. Просто вставьте эти строки в psql, либо просто запустите

root@localhost ~ # cat /etc/raddb/sql/postgresql/schema.sql | psql -U radius_wifi radius_wifi

На всякий случай добавлю сюда схему для Postgres:

root@localhost ~ # cat /etc/raddb/sql/postgresql/schema.sql | sed '/^--/d;//*/d;/*/d;/^$/d;' CREATE TABLE radacct ( RadAcctId BIGSERIAL PRIMARY KEY, AcctSessionId VARCHAR(64) NOT NULL, AcctUniqueId VARCHAR(32) NOT NULL UNIQUE, UserName VARCHAR(253), GroupName VARCHAR(253), Realm VARCHAR(64), NASIPAddress INET NOT NULL, NASPortId VARCHAR(15), NASPortType VARCHAR(32), AcctStartTime TIMESTAMP with time zone, AcctStopTime TIMESTAMP with time zone, AcctSessionTime BIGINT, AcctAuthentic VARCHAR(32), ConnectInfo_start VARCHAR(50), ConnectInfo_stop VARCHAR(50), AcctInputOctets BIGINT, AcctOutputOctets BIGINT, CalledStationId VARCHAR(50), CallingStationId VARCHAR(50), AcctTerminateCause VARCHAR(32), ServiceType VARCHAR(32), XAscendSessionSvrKey VARCHAR(10), FramedProtocol VARCHAR(32), FramedIPAddress INET, AcctStartDelay INTEGER, AcctStopDelay INTEGER ); CREATE INDEX radacct_active_user_idx ON radacct (UserName, NASIPAddress, AcctSessionId) WHERE AcctStopTime IS NULL; CREATE INDEX radacct_start_user_idx ON radacct (AcctStartTime, UserName); CREATE TABLE radcheck ( id SERIAL PRIMARY KEY, UserName VARCHAR(64) NOT NULL DEFAULT '', Attribute VARCHAR(64) NOT NULL DEFAULT '', op CHAR(2) NOT NULL DEFAULT '==', Value VARCHAR(253) NOT NULL DEFAULT '' ); create index radcheck_UserName on radcheck (UserName,Attribute); CREATE TABLE radgroupcheck ( id SERIAL PRIMARY KEY, GroupName VARCHAR(64) NOT NULL DEFAULT '', Attribute VARCHAR(64) NOT NULL DEFAULT '', op CHAR(2) NOT NULL DEFAULT '==', Value VARCHAR(253) NOT NULL DEFAULT '' ); create index radgroupcheck_GroupName on radgroupcheck (GroupName,Attribute); CREATE TABLE radgroupreply ( id SERIAL PRIMARY KEY, GroupName VARCHAR(64) NOT NULL DEFAULT '', Attribute VARCHAR(64) NOT NULL DEFAULT '', op CHAR(2) NOT NULL DEFAULT '=', Value VARCHAR(253) NOT NULL DEFAULT '' ); create index radgroupreply_GroupName on radgroupreply (GroupName,Attribute); CREATE TABLE radreply ( id SERIAL PRIMARY KEY, UserName VARCHAR(64) NOT NULL DEFAULT '', Attribute VARCHAR(64) NOT NULL DEFAULT '', op CHAR(2) NOT NULL DEFAULT '=', Value VARCHAR(253) NOT NULL DEFAULT '' ); create index radreply_UserName on radreply (UserName,Attribute); CREATE TABLE radusergroup ( UserName VARCHAR(64) NOT NULL DEFAULT '', GroupName VARCHAR(64) NOT NULL DEFAULT '', priority INTEGER NOT NULL DEFAULT 0 ); create index radusergroup_UserName on radusergroup (UserName); CREATE TABLE radpostauth ( id BIGSERIAL PRIMARY KEY, username VARCHAR(253) NOT NULL, pass VARCHAR(128), reply VARCHAR(32), CalledStationId VARCHAR(50), CallingStationId VARCHAR(50), authdate TIMESTAMP with time zone NOT NULL default 'now()' );

Отлично, база подготовлена. Теперь законфигурим Freeradius. Добавьте, если ее там нет, в /etc/raddb/radiusd.conf строку

$INCLUDE sql.conf

Теперь отредактируйте /etc/raddb/sql.conf под вашу реальность. У меня он выглядит так:

root@localhost ~ # cat /etc/raddb/sql.conf sql { database = "postgresql" driver = "rlm_sql_${database}" server = "localhost" login = "radius_wifi" password = "1111" radius_db = "radius_wifi" acct_table1 = "radacct" acct_table2 = "radacct" postauth_table = "radpostauth" authcheck_table = "radcheck" authreply_table = "radreply" groupcheck_table = "radgroupcheck" groupreply_table = "radgroupreply" usergroup_table = "radusergroup" deletestalesessions = yes sqltrace = no sqltracefile = ${logdir}/sqltrace.sql num_sql_socks = 5 connect_failure_retry_delay = 60 lifetime = 0 max_queries = 0 nas_table = "nas" $INCLUDE sql/${database}/dialup.conf }

Добавим несколько новых пользователей test1, test2, test3, и… заблокируем test3

root@localhost ~ # psql -U postgres radius_wifi=> insert into radcheck (username, attribute, op, value) values ('test1', 'Cleartext-Password', ':=', '1111'); radius_wifi=> insert into radcheck (username, attribute, op, value) values ('test2', 'Cleartext-Password', ':=', '1111'); radius_wifi=> insert into radcheck (username, attribute, op, value) values ('test3', 'Cleartext-Password', ':=', '1111'); radius_wifi=> insert into radcheck (username, attribute, op, value) values ('test3', 'Auth-Type', ':=', 'Reject');

Ну, перезапускаем freeradius и пробуем подключиться. Должно все работать! Конечно биллинг получился ущербный — у нас нигде не хранится информации по аккаунтингу(учету действий пользователя), но и нам здесь этого не надо. Чтобы вести аккаунтинг, необходимы еще и Wi-Fi точки подорооже, чем 3 тыс. рублей. Но уже и так мы с легкостью управлять пользователями. В последнем разделе мы собрали собственный небольшой биллинг! Остается для полноты картины привернуть какой-нибудь WEB-интерфейс управления Базой Данных, добавить обязательное изменение пароля раз в месяц по крону. А если еще разориться сертификат и контроллер Wi-Fi точек доступа, то у вас в руках есть полноценная корпоративная беспроводная сеть. Но даже без этих затрат и при малых усилиях с Вашей стороны сделав своим пользователям такой доступ, они вам скажут огромное спасибо. Старая, но частично актуальная инструкция на ixbtWIKI FreeRadiusИспользуемая точка Wi-Fi Ubiquiti Nanostation M2

664

Идентификаторы базовых наборов услуг (BSSID)

Идентификаторы базовых наборов услуг (BSSID)

Как подключиться к скрытой wifi сети

Как подключиться к скрытой wifi сети

Что делать, если ПК не подключается к беспроводной сети автоматически?

Что делать, если ПК не подключается к беспроводной сети автоматически?

Повысит ли безопасность сети Wi-Fi включение WPA2-AES и WPA2-TKIP

Повысит ли безопасность сети Wi-Fi включение WPA2-AES и WPA2-TKIP Что такое PIN-код, когда я подключаюсь к моему беспроводному маршрутизатору в Windows 7

Что такое PIN-код, когда я подключаюсь к моему беспроводному маршрутизатору в Windows 7 Делаем точку доступа wifi на своём компьютере без всяких сторонних программ

Делаем точку доступа wifi на своём компьютере без всяких сторонних программ