Материал из Xgu.ru

Перейти к: навигация, поиск

- Короткий URL: l2security

- Автор: Наташа Самойленко

Эта страница посвящена обзору различных способов и средств обеспечения безопасности работы сети на канальном уровне.

[править] Введение

Безопасность канального уровня можно считать синонимом безопасности локальной сети. Как правило, атаки на канальном уровне предполагают, что атакующий находится в локальной сети, либо есть некий посредник, который умышленно или неумышленно помогает выполнению атак.

Задача атакующего получить доступ к определенным ресурсам, информации или, как минимум, нарушить нормальную работу сети.

Опасность проблем в безопасности на канальном уровне заключается в том, что взломав сеть на канальном уровне, атакующий может перешагнуть через средства защиты на более высоких уровнях.

Например, в сети настроены ACL на сетевых устройствах или файрвол для разграничения доступа пользователей к ресурсам в сети. Но, например, выполняя подмену IP-адреса в пакете, атакующий свободно проходит через настроенные правила, так как он выглядит как легитимный пользователь.

Как правило, атаки выполняются в комплексе, а не по одной. Удачное выполнение атаки может быть не целью, а средством получить что-то большее.

Например, атака ARP-spoofing позволяет атакующему перехватывать весь трафик между интересующим ресурсом и каким-то пользователем (или подменять его). Однако, выполнить эту атаку можно только в пределах широковещательного сегмента сети. Если в сети присутствует коммутатор Cisco с настройками по умолчанию, то можно поднять тегированный канал между компьютером атакующего и коммутатором и получить таким образом доступ к другим широковещательным сегментам сети. В таком случае выполнить ARP-spoofing можно в каждом из доступных сегментов.

[править] Атаки на канальном уровне сети

В зависимости от результата, который будет получен, атаки можно разделить на такие несколько типов (выделенные типы атак не охватывают все возможные атаки):

- Человек посередине (Man in the middle, MitM) — атакующий находится между двумя жертвами и либо прослушивает трафик, который передается между ними, либо перехватывает его и подменяет. При этом, для жертв атаки, никаких видимых признаков атаки нет;

- Отказ в обслуживании (DoS) — атака на какой-то ресурс системы с целью довести его до отказа. На канальном уровне есть ряд атак, которые позволяют получить односторонний доступ к какому-то участку сети. Этого как раз достаточно для такого вида атаки;

- Несанкционированный доступ к сети или участкам сети — используя какие-то недостатки в протоколах, получения доступа к тем участкам сети, которые теоретически должны были быть недоступны. И, возможно, выполнение других типов атак в этих участках сети;

- Нарушение работы сети или её участков — некоторые недостатки протоколов канального уровня не могут использоваться предсказуемым образом. То есть, нет возможности как-то преднамерено повлиять на их поведение. Но есть возможность нарушить их нормальную работу и таким образом нарушить работу участка сети или всей сети.

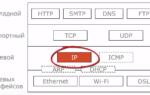

Не все протоколы, которые будут рассматриваться, относятся к канальному уровню. Однако, именно особенности работы этих протоколов на канальном уровне, дают возможность манипулировать этими протоколами. Поэтому часто соответствующие атаки и средства защиты относят к канальному уровню сети.

Распространенные атаки канального уровня:

| Канальный уровень | ||

|---|---|---|

| Основные понятия | Коммутация • MAC-адрес • Сетевой интерфейс • CAM-таблица • VLAN • Broadcast • Multicast • Unicast • ifconfig • QinQ |  |

| Петли коммутации и борьба с ними | ||

| Ключевые понятия | Широковещательный шторм • Петля коммутации • Остовное дерево | |

| Протоколы | STP • RSTP • MSTP • PVST • PVST+ | |

| Настройка STP на | коммутаторах Cisco • коммутаторах ProCurve | |

| Агрегирование каналов | ||

| Ключевые понятия | Агрегирование каналов • EtherChannel | |

| Протоколы | LACP • PAgP | |

| Настройка в | Linux • FreeBSD • NetBSD • OpenBSD • Mac OS X • Solaris • Windows • маршрутизаторах Cisco • коммутаторах Cisco • коммутаторах ProCurve | |

| Протокол ARP | ||

| Ключевые понятия | Протокол ARP • ARP-таблица • Статический ARP • Proxy ARP | |

| Программы | arp • arping • arp-sk • arpmap | |

| Виртуальные и программные коммутаторы, мосты и сетевые интерфейсы | ||

| Компоненты | tap-интерфейс • dummy-интерфейс • Мост в Linux • Мост в FreeBSD • vde • OpenVPN Bridge | |

| Программы | brctl (man) • ebtables | |

| Безопасность | ||

| Программы и библиотеки | Wireshark • Scapy | |

| MAC | MAC-spoofing • Port security • Поиск по MACу • MAC-spoofing в виртуальной машине | |

| ARP | ARP-spoofing • ettercap • arpwatch (man) • remarp • Dynamic ARP Protection |

Категории: Незавершённая статья | Автор Наташа Самойленко | Канальный уровень | БезопасностьДомойРемонт компьютера и настройка WindowsИнтернет и локальные сетиКанальный уровень модели OSI

Рассмотрим канальный уровень модели OSI. Если сравнить сетевой уровень с системой международной почты, а физический уровень с тележками, на которых почта развозится по офису, то канальный уровеньможно уподобить системе внутренней почты организации. Этот уровень предоставляет средства адресации и отправки почты любому сотруднику в офисе, а также возможность выяснить, кто находится в офисе в данный момент.

Ethernet располагается на этом уровне модели OSI, обеспечивающем стандартную систему адресации для всех устройств Ethernet. Эти адреса называют адресами управления доступа к среде передачи (Media Access Control – MAC). Каждому устройству Ethernet присваивается глобально-уникальный адрес из шести байт, обычно записываемый в шестнадцатеричном формате хх:хх:хх:хх:хх:хх. Эти адреса иногда называют также аппаратными, потому что они уникальны для каждого аппаратного устройства и хранятся в нем в интегральных схемах памяти. MAC- адреса можно рассматривать как номера системы социального страхования для устройств, потому что каждое устройство должно иметь уникальный MAC-адрес.

В заголовках Ethernet содержатся адреса отправителя и получателя, с помощью которых маршрутизируются пакеты Ethernet. Среди адресов Ethernet есть также специальный широковещательный адрес, состоящий из одних двоичных единиц (ff:ff:ff:ff:ff:ff). Любой пакет Ethernet, отправленный на этот адрес, будет послан всем подключенным к сети устройствам.

MAC-адреса не должны меняться, но IP-адреса могут изменяться систематически. IP действует на более верхнем уровне, и аппаратные адреса не должны его интересовать, но необходимо каким-то образом связать эти две схемы адресации. Применяемый для этого метод называют протоколом определения адресов (Address Resolution Protocol – ARP).

Фактически в ARP есть четыре типа разных сообщений, но наиболее важны два – запроса и ответа ARP. Запрос ARP – это сообщение, посылаемое по широковещательному адресу, содержащее IP-адрес и MAC-адрес отправителя и по существу говорящее: «Эй, есть здесь кто-нибудь вот с таким IP-адресом? Если есть, ответьте мне, пожалуйста, и сообщите свой MAC-адрес». Ответ ARP – это соответствующее сообщение, отправляемое по указанному MAC-адресу (и IP-адресу), в котором говорится: «Вот мой MAC-адрес, а этот IP-адрес принадлежит мне». В большинстве реализаций пары адресов MAC/IP, полученные из ответов ARP, временно кэшируются, чтобы не посылать запросы и ответы ARP для каждого отдельного пакета.

⇐ ПредыдущаяСтр 8 из 24Следующая ⇒

Единицей информации канального уровня (Data Link)является кадр (frame).

Кадр – это логически организованная структура, в которую можно помещать данные (взаимосвязь кадра и пакета представлена в разделе 3.1). Задача канального уровня передавать кадры от сетевого уровня к физическому уровню.

На физическом уровне просто пересылаются биты. При этом не учитывается, что в некоторых сетях, в которых линии связи используются попеременно несколькими парами взаимодействующих компьютеров, физическая среда передачи может быть занята. Поэтому одной из задач канального уровня является проверка доступности среды передачи. Другой задачей канального уровня является реализация механизмов обнаружения и коррекции ошибок.

Канальный уровень обеспечивает корректность передачи каждого кадра, помещая специальную последовательность бит, в начало и конец каждого кадра, чтобы отметить его, а также вычисляет контрольную сумму, суммируя все байты кадра определенным способом и добавляя контрольную сумму к кадру. Когда кадр приходит, получатель снова вычисляет контрольную сумму полученных данных и сравнивает результат с контрольной суммой из кадра. Если они совпадают, кадр считается правильным и принимается. Если же контрольные суммы не совпадают, то фиксируется ошибка.

Задача канального уровня – брать пакеты, поступающие с сетевого уровня и готовить их к передаче, укладывая в кадр соответствующего размера. Этот уровень обязан определить, где начинается и где заканчивается блок, а также обнаруживать ошибки передачи.

На этом же уровне определяются правила использования физического уровня узлами сети. Электрическое представление данных в ЛВС (биты данных, методы кодирования данных и маркеры) распознаются на этом и только на этом уровне. Здесь обнаруживаются и исправляются (путем требований повторной передачи данных) ошибки.

Канальный уровень обеспечивает создание, передачу и прием кадров данных. Этот уровень обслуживает запросы сетевого уровня и использует сервис физического уровня для приема и передачи пакетов.

Спецификации IEEE 802.Х делят канальный уровень на два подуровня:

— LLC (Logical Link Control) – управление логическим каналом осуществляет логический контроль связи. Подуровень LLC обеспечивает обслуживание сетевого уровня и связан с передачей и приемом пользовательских сообщений.

— MAC (Media Assess Control) – контроль доступа к среде. Подуровень MAC регулирует доступ к разделяемой физической среде (передача маркера или обнаружение коллизий или столкновений) и управляет доступом к каналу связи. Подуровень LLC находится выше подуровня MAC.

Канальный уровень определяет доступ к среде и управление передачей посредством процедуры передачи данных по каналу. При больших размерах передаваемых блоков данных канальный уровень делит их на кадры и передает кадры в виде последовательностей. При получении кадров уровень формирует из них переданные блоки данных. Размер блока данных зависит от способа передачи, качества канала, по которому он передается.

В локальных сетях протоколы канального уровня используются компьютерами, мостами, коммутаторами и маршрутизаторами. В компьютерах функции канального уровня реализуются совместными усилиями сетевых адаптеров и их драйверов.

Канальный уровень может выполнять следующие виды функций:

— организация (установление, управление, расторжение) канальных соединений и идентификация их портов;

— организация и передача кадров;

— обнаружение и исправление ошибок;

— управление потоками данных.

Обеспечение прозрачности логических каналов (передачи по ним данных, закодированных любым способом).

Наиболее часто используемые протоколы на канальном уровне включают:

— HDLC (High Level Data Link Control) протокол управления каналом передачи данных высокого уровня, для последовательных соединений;

— IEEE 802.2 LLC (тип I и тип II) обеспечивают MAC для сред 802.x;

— Ethernet сетевая технология по стандарту IEEE 802.3 для сетей, использующая шинную топологию и коллективный доступ с прослушиванием несущей и обнаружением конфликтов;

— Token Ring сетевая технология по стандарту IEEE 802.5, использующая кольцевую топологию и метод доступа к кольцу с передачей маркера;

— FDDI (Fiber Distributed Date Interface Station) сетевая технология по стандарту IEEE 802.6, использующая оптоволоконный носитель;

— X.25 международный стандарт для глобальных коммуникаций с коммутацией пакетов;

— Frame relay сеть, организованная из технологий Х25 и ISDN.

Дата добавления: 2018-02-15; просмотров: 395; Мы поможем в написании вашей работы!

⇐ Предыдущая3456789101112Следующая ⇒

- http://xgu.ru/wiki/%d0%91%d0%b5%d0%b7%d0%be%d0%bf%d0%b0%d1%81%d0%bd%d0%be%d1%81%d1%82%d1%8c_%d0%ba%d0%b0%d0%bd%d0%b0%d0%bb%d1%8c%d0%bd%d0%be%d0%b3%d0%be_%d1%83%d1%80%d0%be%d0%b2%d0%bd%d1%8f

- http://about-windows.ru/nastrojka-windows/set-i-internet/kanalnyj-uroven-modeli-osi/

- https://studopedia.net/1_43745_urovni-modeli-osi-kanalniy-uroven-data-link.html

Сетевая Модель OSI — разберем каждый из 7 уровней

Сетевая Модель OSI — разберем каждый из 7 уровней TCP/IP vs. OSI: Какие Различия у Этих Двух Моделей?

TCP/IP vs. OSI: Какие Различия у Этих Двух Моделей? Пошаговая инструкция по объединению сетей с помощью L2TP и L2TP/IPSec на Mikrotik

Пошаговая инструкция по объединению сетей с помощью L2TP и L2TP/IPSec на Mikrotik

Сетевой протокол. Сетевая операционная система

Сетевой протокол. Сетевая операционная система Что интересного можно собрать, получив доступ к чужому Mac на минуту

Что интересного можно собрать, получив доступ к чужому Mac на минуту Как поменять ip адрес в локальной сети и в интернете? Простые способы

Как поменять ip адрес в локальной сети и в интернете? Простые способы Как узнать MAC адрес роутера

Как узнать MAC адрес роутера