Содержание

- 1 Оглавление

- 2 Нужна настройка Mikrotik?

- 3 Бесшовный роуминг Wi-Fi MikroTik: от админа для чайников

- 4 Кто нам поможет – CAPsMAN

- 5 Важно – перед настройкой

- 6 Базовая настройка

- 7 Включение CAPsMAN

- 8 Настройка модуля – управляющее устройство

- 9 Точка доступа – управляющее устройство

- 10 Точка доступа – клиенты

- 11 Проверка

- 12 Однакиш Юрий

- 13 Ремонт компьютеров в Гагарин, установка Windows в Гагарин, ремонт ноутбуков, удаление вирусов, видеонаблюдение, локальные сети, монтаж, настройка, обслуживание

- 14 Технология CAPsMAN от Mikrotik: бесшовный роуминг Wi-Fi своими руками.

Настройка Mikrotik контроллера CAPsMAN для бесшовного Wifi роуминга на примере RouterBOARD 2011UiAS-2HnD-IN

Начиная с версии 6.11 в Router OS появился функционал по управлению точками доступа. Теперь нет необходимости настраивать по отдельности каждую точку, достаточно настроить контроллер и подключать к нему управляемые точки доступа. В результате очень быстро и просто мы имеем бесшовный wifi роуминг на множество точек, позволяющих покрыть единой сетью wifi практически любой по площади объект.

Содержание:

- 1 Активируем функцию контроллера wifi на Mikrotik RouterBOARD 2011UiAS-2HnD-IN

- 2 Настраиваем CAPsMAN на wifi контроллере Mikrotik RouterBOARD 2011UiAS-2HnD-IN

- 3 Подключаем управляемые wifi точки доступа

Для примера возьмем трехэтажный коттедж с подвалом и расположим на каждом этаже по точке, решив таким образом проблему единой wifi сети в коттедже. В моем распоряжении оказались 4 новых точки доступа RouterBOARD 2011UiAS-2HnD-IN, с ними я и буду работать.

Активируем функцию контроллера wifi на Mikrotik RouterBOARD 2011UiAS-2HnD-IN

Начнем настройку точек доступа. Первым делом после запуска роутера я удаляю конфигурацию по-умолчанию, сбрасываю настройки в дефолтные и объединяю все порты + wifi в bridge1. Подробнее о начальной настройке микротиков я рассказал отдельно, рекомендую ознакомиться.

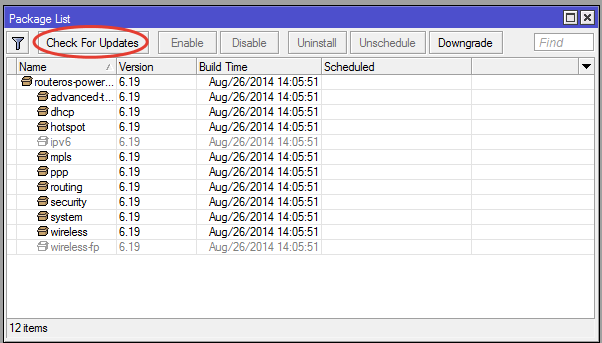

Для активации функции контроллера необходимо установить обновление системы до последней, либо до любой, от 6.11 и выше. Чтобы обновить систему идем в раздел System — Packages и жмем Check For Updates. Роутер должен иметь доступ в интернет для обновления.

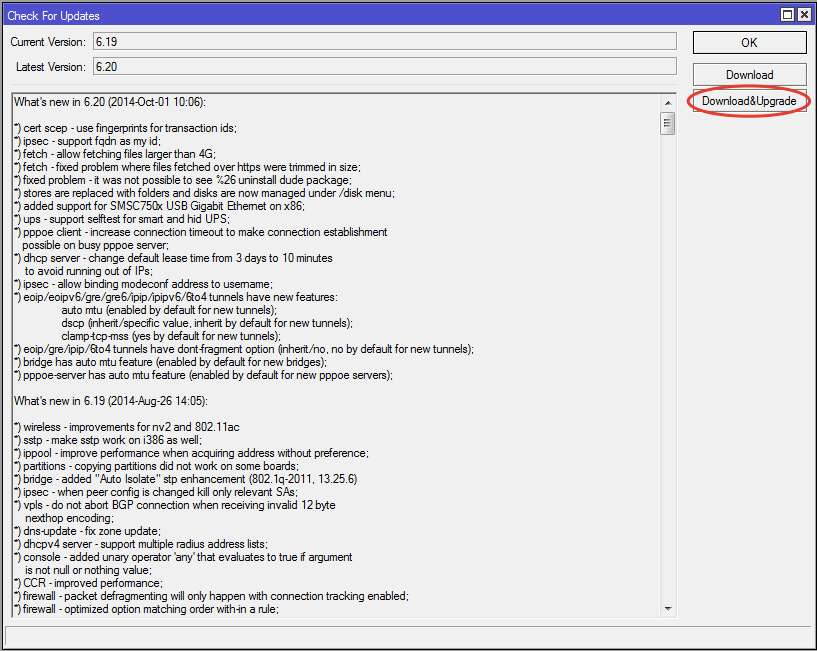

Видим доступные обновления и нажимаем Download & Upgrade. Роутер скачает прошивку, обновит ее и перезагрузится.

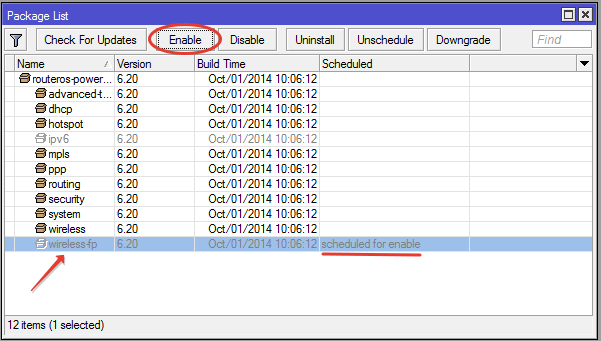

Теперь надо активировать пакет, содержащий необходимый нам функционал. По-умолчанию он отключен. Для включения идем опять в System — Packages и выбираем пакет wireless-fp, нажимаем enable. Пакет помечается как активный, но включится только после перезагрузки роутера.

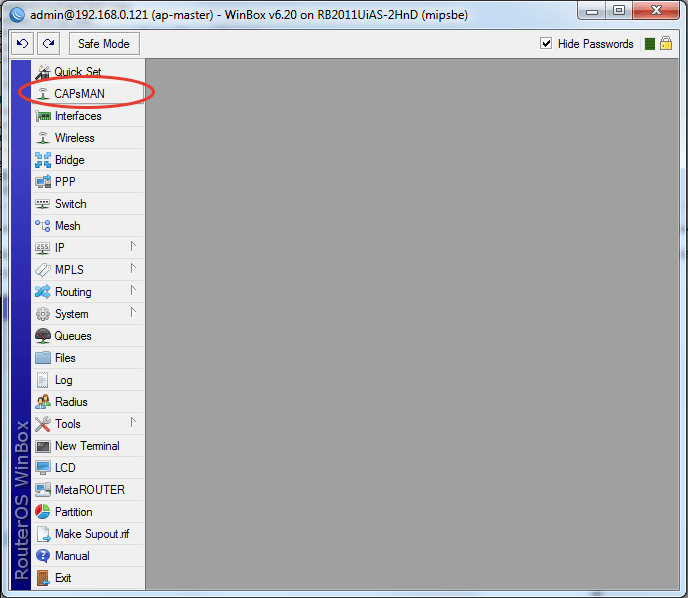

Перезагружаем роутер. Пакет wireless-fp активируется, а wireless деактивируется. Теперь у нас появляется новый пункт настроек CAPsMAN:

В этом разделе осуществляются все настройки управляемых точек доступа. Принцип действия следующий. Вы создаете необходимые конфигурации wifi для точек доступа, потом в настройках беспроводных интерфейсов точек указываете, что настройки хранятся на контроллере. После подключения к контроллеру, точки получают ту или иную конфигурацию, при этом управление настроек с самих устройств становится невозможным. Конфигурации для разных точек могут быть разные.

Мы рассмотрим самый простой вариант: один контроллер и управляемые им точки доступа с единой конфигурацией. Настроив одну точку и сохранив ее конфигурацию, можно распространить настройку на сколь угодно много точек. Все они, по мере подключения, будут подключаться к контроллеру и применять необходимые настройки wifi.

Я расположил Mikrotik, который будет выполнять роль контроллера на одном этаже здания, управляемые точки установил на остальных. Задача получить полное покрытие всех этажей единой сетью wifi. При этом, находясь на одном из этажей, есть прием сигнала с обоих точек, с той которая на этом же этаже уверенный мощный сигнал, с другого этажа очень слабый, на грани возможности использования. Подключенные к сети устройства должны автоматически переключаться на ту точку доступа, у которой увереннее сигнал. Забегая вперед скажу, что так и будет. Настроив все должным образом я получал переключение к разным точкам при перемещении с этажа на этаж. Итак, приступим к настройке.

Настраиваем CAPsMAN на wifi контроллере Mikrotik RouterBOARD 2011UiAS-2HnD-IN

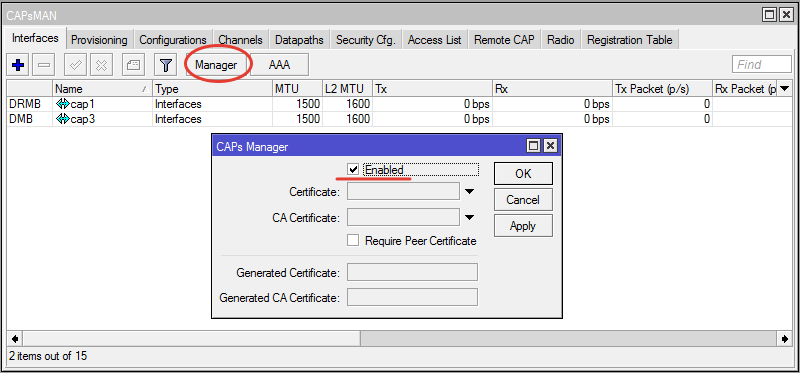

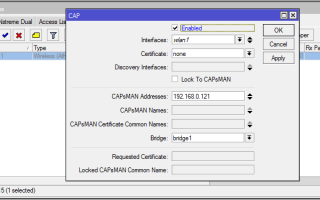

Для удобства, я назвал контроллер ap-master, а управляемые точки ap-1, ap-2, ap-3. Первым делом включаем на контроллере непосредственно функционал контроллера. Для этого заходим в CAPsMAN, нажимаем на Manager и ставим галочку Enable. Остальные пункты не трогаем.

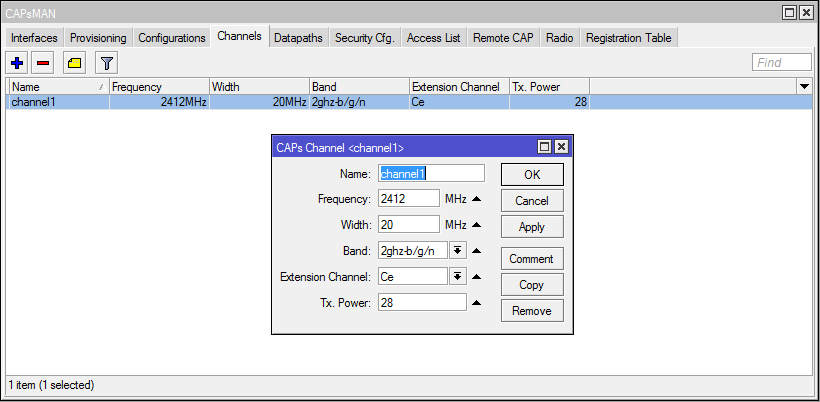

Теперь здесь же открываем закладку Channels и создаем настройки канала:

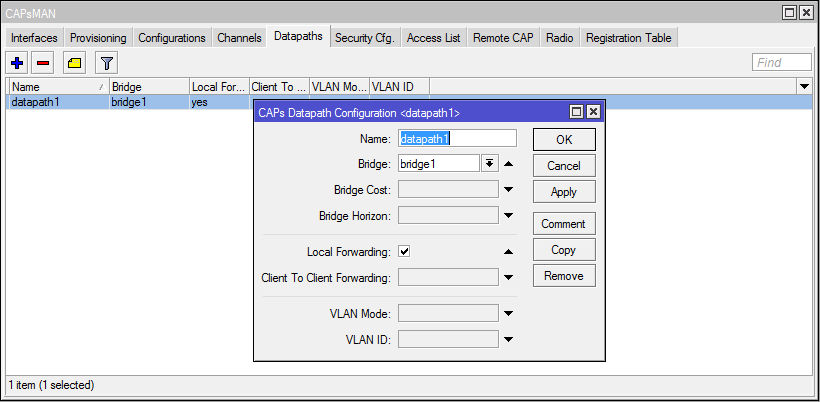

Потом в Datapaths и создаем настройки:

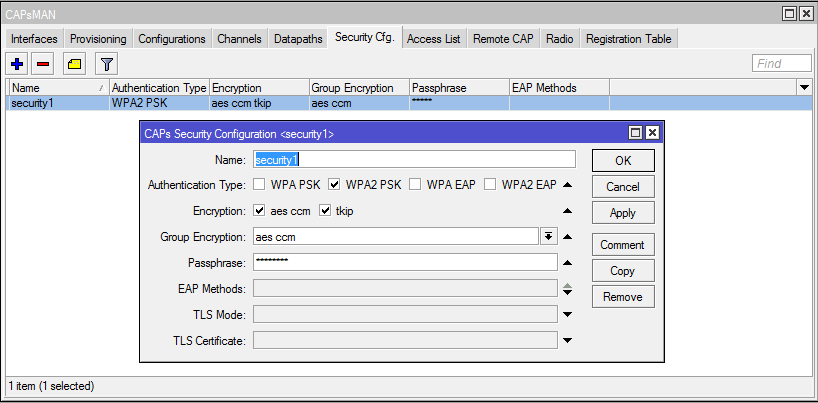

Далее создаем настройки Security Cfg.:

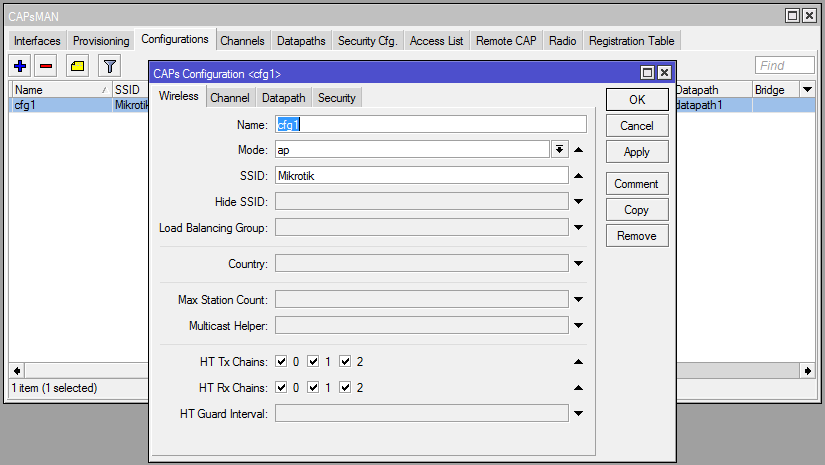

Мы задали основные настройки. Теперь объединим их все в единую конфигурацию. Делается это в закладке Configurations. Создаем там новую конфигурацию. Указываем SSID нашей wifi сети. Для активации обоих антенн роутера отмечаем галками пункты HT Tx Chains и HT Rx Chains. На остальных трех вкладках указываем созданные нами ранее конфигурации. Остальные поля не трогаем, они будут заполнены автоматически на основе настроек.

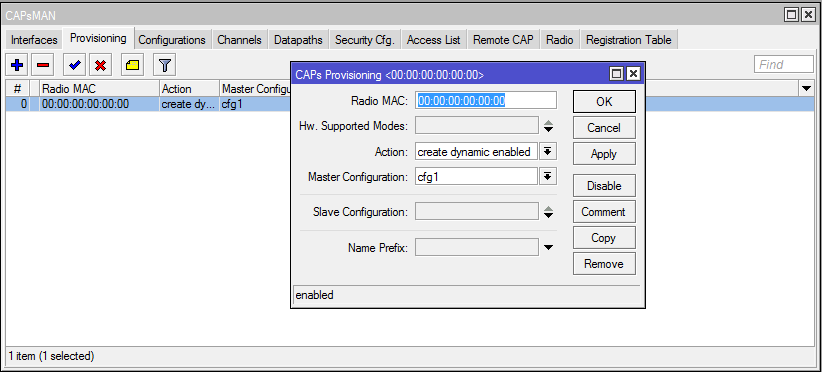

После создания конфигурации, создаем правило ее распространения. У нас случай самый простой, единая конфигурация для всех точек. Идем во вкладку Provisioning и создаем правило. Поле Radio MAC оставляем по-умолчанию, в Action выбираем create dynamic enabled, в Master Configuration выбираем ранее созданную конфигурацию.

Подключаем управляемые wifi точки доступа

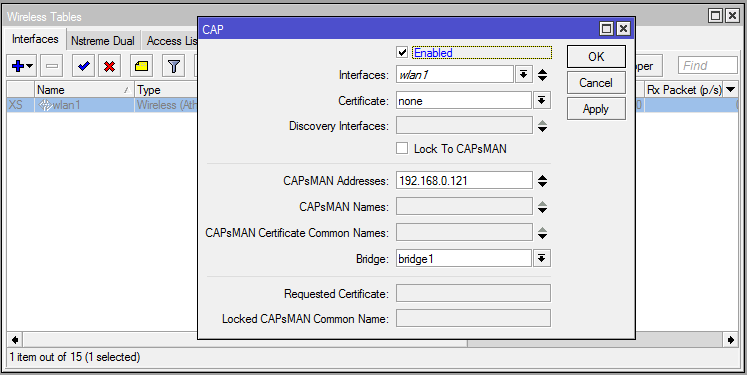

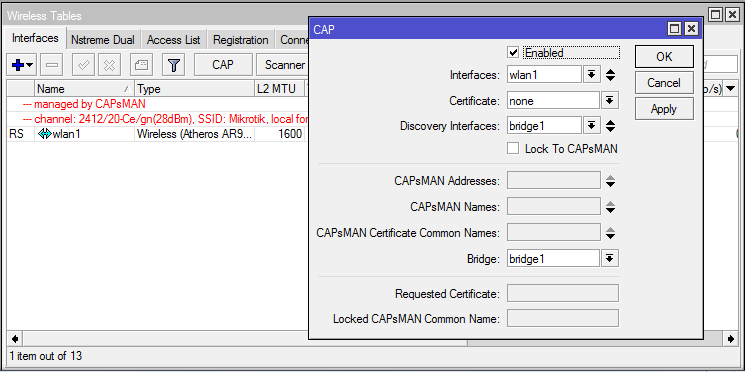

С настройками закончили. Теперь надо подключить точки доступа. ap-master выступает в качестве контроллера сети и одновременно с этим является управляемой точкой. Указываем его wifi интерфейсу брать настройки с контроллера. Для этого идем в раздел Wireless, нажимаем CAP, ставим галочку Enabled. В поле CAPsMAN Addresses вводим IP адрес контроллера, то есть адрес этой же точки. Обращаю внимание на то, что при подключении других точек, не являющихся одновременно контроллером, эти настройки будут немного другими. Указываем в поле Bridge Остальные поля не трогаем. Жмем ОК.

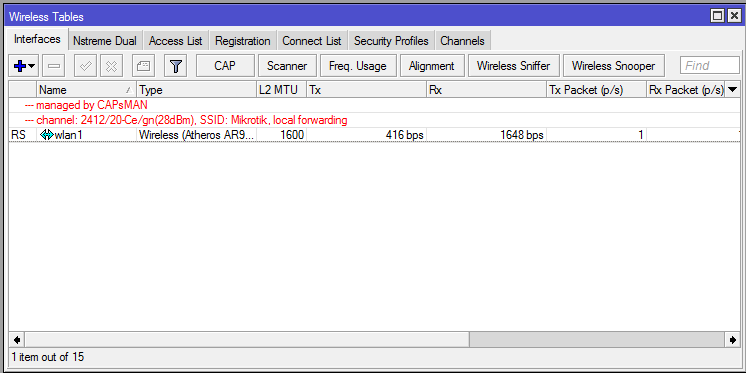

Wifi адаптер подключился к контроллеру и взял необходимые настройки. Об этом свидетельствуют две красные строчки, появившиеся после подключения.

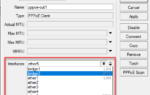

Wifi сеть с контроллером создана, к ней можно подключиться и пользоваться. Подключим к ней теперь еще одну точку. Обновляем ее до последней версии, соединяем кабелем с контроллером, назначаем адрес, проверяем связь обоих роутеров друг с другом. Если все в порядке, то подключаем точку к контроллеру. Идем в раздел Wireless, жмем CAP. В поле Discovery Interface указываем bridge1. Как я уже писал раньше, у меня в бридж объединены все порты + wifi. В поле Bridge тоже указываем bridge1.

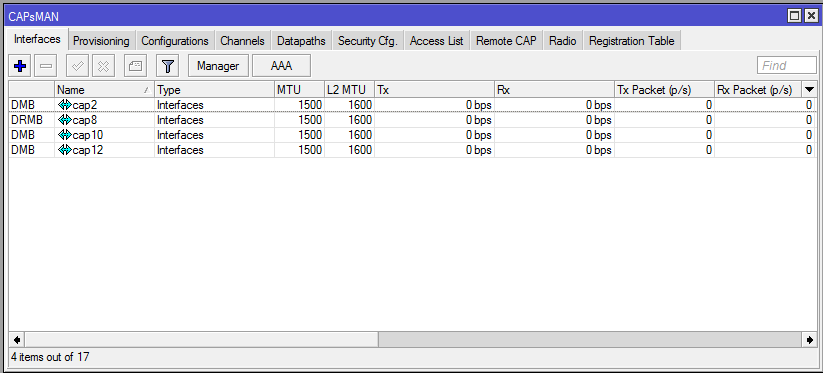

Точка доступа подключится к контроллеру, возьмет настройки и начнет раздавать wifi. Таким же образом настраиваем и подключаем остальные 2 точки. В итоге получаем такую картину:

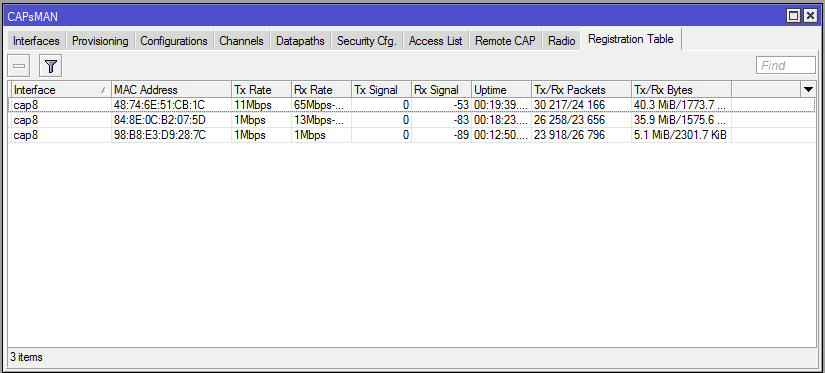

У нас 4 виртуальных интерфейса, соответствующие каждому wifi адаптеру управляемых точек доступа. Здесь можно управлять настройками этих точек. К примеру, создать разные конфигурации и здесь их распределить между точками. Распределять можно и в автоматическом режиме, на основе MAC адресов. Делается это во вкладке Provisioning. На вкладке Registration Table отображается информация от подключенных к wifi устройствам, с указанием интерфейсов, к которым они подключены:

На вкладке Radio можно увидеть соответствие точек созданным виртуальным интерфейсам:

Собственно, на этом настройка закончена. После окончания я, вооружившись смартфоном с софтом по анализу wifi сетей, походил по зданию и убедился, что во всем здании функционирует единая wifi сеть и происходит автоматическое переключение от одной точки к другой при значительном ухудшении сигнала от предыдущей точки. За информацию спасибо: http://serveradmin.ru

Краткое описание: В данной статье рассматриваетcя схема с повышенным уровнем безопасности беспроводных сетей на оборудовании Mikrotik capsman.

Поддержи автора статьи, просмотри рекламу ↓↓↓

Оглавление

- Замена сетевого оборудования на Mikrotik

- Выбор центрального шлюза

- Перевод всех сервисов

- Немного о Radius

- Центральный свитч

- Замена точек доступа

- Ссылка-1, ссылка-2, ссылка-3 на проект

Нужна настройка Mikrotik?

Настройка сервисов на маршрутизаторах Mikrotik: подключение интернета, DHCP, brige, VLAN, WiFi, Capsman, VPN, IpSec, PPTP, L2TP, Mangle, NAT, проброс портов, маршрутизация(routing), удаленное подключение и объединение офисов. → Полный список возможностей оборудования Mikrotik

Настройка MikroTik Capsman используя WinBox и терминал

Замена сетевого оборудования на Mikrotik

В какой-то момент времени сеть начала сбоить со всех сторон — её «штормило», потеря пакетов до шлюза провайдера 35-40%. И ни какого инструмента для лечения или диагностики кроме reset. Было решено это наследие заменить на популярный сейчас продукт Mikrotik. Инсталляция была в таком порядке: замена шлюза—>перевод всех сервисов—>добавление центрального свича—>замена всех точек доступа. И конечно же хотелось посмотреть в работе такие сервисы как:

- Capsman. По сути реализация бесшовного роуминга.

- Hotspot. Гостевая сеть с просмотром рекламы. Мелочь, но в какой-то момент и этим можно похвастаться при посещении клиента.

- Radius авторизация. Это удобно с точки зрения IT и имеет ряд преимуществ со стороны безопасности.

Выбор центрального шлюза

В этой модели я присмотрелся уже давно, с какой стороны не подойти ну прям идеальное решение для офиса. Речь идет о RB3011UiAS-RM. Визуально и аппаратно данная модель разделена на 2 части, поэтому левую я отдал всем WAN-ам, а правую — LAN-ам. Роутер отлично вписался в интерьер моего серверного шкафа и отлично справляется с корпоративной нагрузкой. В сети обычно у меня 150-180 подключений. Ранее использовал модели: hEX lite, RB952Ui, RB750Gr3, CCR1009-7G-1C-PC.

Перевод всех сервисов

Поддержи автора статьи, просмотри рекламу ↓↓↓

Миграция была плавной и начало ей положил популярный сервис DHCP. Далее по списку: линк провайдера, ipsec, vpn сервер, capsman, hotspot, разная маршрутизация, балансировка и наблюдение за трафиком, фаервол и прочие мелочи. Машина заработала без сбоев, только иногда нужно вспоминать о наличие «Safe Mode» и новый рекорд UpTime точно будет моим. Обширная статья по настройке.

Немного о Radius

Центральный свич

По сути его могло и не быть ни в проекте ни в описании, но он есть. Этот модель CRS125-24G-1S-RM, в которую сводилась вся сеть(центральный ведь): uplink-и, все сервера, точки доступа и отдельные станции. И вроде бы все как у всех, но очень хотелось наблюдать за всеми штормами из-под winbox-а, без web-морд подвисших маршрутизаторов. Из всех управляемых свичей работать с Mikrotik-ом в разы приятней. Это как планка, ниже которой больше не хочется опускаться.

Замена точек доступа

Одной из главный целей этого непопулярного расточительства была безопасность. Она крутилась не только вокруг парольного доступа, но и затрагивала множество мобильных устройств, которые тесно интегрировались в повседневную жизнь. Все мы пережили wannacry и petya.a и имея успешный опыт в предотвращении буйства этих вирусов в сети, следующим шагом было однозначно урезание контактов с мольными девайсами. Было создано 3 сети:

- Гостевая. Сам hotspot — доступ в интернет после просмотра рекламы. Доступ только к WAN, урезание скорости до 5мбс на всю подсеть и низкий приоритет трафика.

- Сеть для мольных устройств. Имеет парольный доступ, доступ только к WAN, урезание скорости до 20мбс и средний приоритет трафика.

Поддержи автора статьи, просмотри рекламу ↓↓↓

- Сеть для устройств предприятия.Самая безопасная сеть: имеет 2 уровня авторизации такие как привязку по mac-у и radius доступ. Хочу отметить, что для доменных ПК срабатывает прозрачная авторизация(начиная с windows 7), а не доменным нужно дополнительно устанавливать сертификат. Такую сеть можно смело назвать более защищенной чем обычный LAN доступ по патч-корду, мы имеем дело только с разрешенными и только с администрируемыми устройствами. Как правило это обычные ПК с правами «Пользователей» и наличием обновляемого антивируса. Остальные характеристики: 20мбс с самым высоким приоритетом трафика, есть доступ к LAN.

Приоритет для трафика распределялся каскадно, по эффективности использования канала это лучше чем резервирование. Управление точками доступа через центральный роутер используя Capsman. Там прописаны все правила для каждого подключения. Hotspot по аналогии. Реализация была интересной, а результат отличным — я перестал заходить в winbox и смотреть как же нагружены точки доступа, как распределяется уровни сигнала, сколько сегодня подключено клиентов. Схема выглядит очень презентабельно для системной интеграции и сколько я не пытался найти в ней изъяны, у меня ни чего не выходило. Применялись железки: cAP lite, Wap, Metal 52 ac. По выбору AP работает метол — лучше заинсталить 2-ве слабые точки вместо 1-ой мощной. Гигант Metal 52 ac со своими 1300мвт не оправдал надежд.

Mikrotik Install Complete.

С успешным реализованным проектом можно ознакомиться по ссылка-1, ссылка-2, ссылка-3

Поддержи автора статьи, просмотри рекламу ↓↓↓

Бесшовный роуминг Wi-Fi MikroTik: от админа для чайников

Привет! Эта статья будет посвящена созданию бесшовного Wi-Fi MikroTik. Одно дело, когда ты ставишь дома простой усилитель или готовый MESH комплект – и оно все работает как дважды-два уже из коробки. Другое дело – поковыряться в настройках, дабы прокачать свой скил сисадмина. У Mikrotik на этот счет есть свой взгляд, и здесь все действительно классно.

Нашли ошибку? Есть способ проще? Важное замечание? Добро пожаловать в наши комментарии! Помоги будущим читателям найти ответ на свой вопрос.

- Кто нам поможет – CAPsMAN

- Важно – перед настройкой

- Базовая настройка

- Включение CAPsMAN

- Настройка модуля – управляющее устройство

- Точка доступа – управляющее устройство

- Точка доступа – клиенты

- Проверка

Кто нам поможет – CAPsMAN

Для Микротика КАПсМЭН – настоящий супергерой. Они его даже рисуют вот так:

CAPsMAN – контроллер, который управляет точками доступа, и создает на их основе ту самую бесшовную сеть (в их терминологии популярно – бесшовный роуминг). Теперь, где бы вы ни были – будь-то в собственном замке, на виноградных плантациях, простом крестьянском коттедже или же в душном офисе, все точки доступа, управляемые этим контроллером, будут выглядеть как одна. Ваш смартфон или ноутбук больше не будет прыгать от одной точки к другой – все уже продумано за него.

Раньше подобную настройку можно было провести тоже без проблем – с помощью тех же MESH решений. Но с выходом CAPsMAN все изменилось – теперь пришла новая эра в центральном управлении сетью. В этой статье будет настроен центральный контроллер и две точки доступа, получающие всю информацию через него. Если нужно больше – все в ваших руках.

Для любителей чего подлиннее и с презентациями, предлагаю к просмотру следующее видео:

Важно – перед настройкой

Перед тем, как начать, привожу несколько важных тезисов, чтобы не было каких-то проблем:

- Перед началом работы обновите везде RouterOS – его поддержка появилась с версии 6.22rc7 (речь идет про версию v2 – на ранней останавливаться не будем, ибо здесь гораздо меньше багов).

- Необходимый уровень лицензии на устройствах – не ниже 4.

- Соединение в сеть контроллера идет через витую пару. При этом контролируемые точки можно соединять по витой паре в цепи между собой.

Вступление заканчиваем, самое время сходить на официальный сайт, и проверить обновления прошивок под свое оборудование! На процессе обновления здесь останавливаться не буду.

Базовая настройка

На моментах входа останавливаться не будем – все здесь грамотные. Если нет – ищите через поиск на нашем сайте нужные инструкции, или запросите их в комментариях. Для справки – никаких веб-интерфейсов, только WinBox. Переходим к базовой настройке роутера, который и будет управлять всеми точками доступа.

- На вкладке быстрой настройки переводим интерфейсы Ethernet в режим моста:

- Теперь, в теории, по-хорошему надо объединить все порты и Wi-Fi в единый мост – чтобы сторонние точки могли подключаться любым способом и видеть друг друга. Так и сделаем. Переходим во вкладку Interface и добавляем свой новый интерфейс:

- А теперь все что есть, через вкладку Ports завязываем на наш новосозданный интерфейс:

Действия повторить на главном роутере и на всех точках доступа в сети.

Управляющему роутеру здесь задали адрес 192.168.88.1. Остальные распределяем на свое усмотрение.

Включение CAPsMAN

Если вы успешно обновились до самой последней версии – обычно там уже все включено. Но для того, чтобы сократить лишние вопросы, нужно проверить, что модуль капсмэна был активирован.

Расположение: System – Packages – wireless-cm2 (в новых – просто wireless)

Активируем, перезагружаем, проверяем и переходим к непосредственной настройке.

Настройка модуля – управляющее устройство

Теперь идем в настройки нашего центрального роутера и начинаем остраивать наш контроллер.

- Включаем контроллер:

- Там же переходим во вкладочку Channels, и задаем некоторые параметры Wi-Fi сети (задаем наш канал):

- Datapaths – выбираем наш созданный мост:

Читайте также: Класс гибкости провода пугв

- Security – задаем пароль нашей сети Wi-Fi:

- Configuration – Wireless – режим работы, SSID, каналы передачи:

- Configuration – Channel – задаем здесь наш созданный канал.

- Configuration – Datapath – задаем наш созданный ранее Datapath.

- Configuration – Security – задаем наш созданный ранее Т.е. этими вкладками соединяем все созданное ранее в единую конфигурацию.

- Возвращаемся на уровень выше: CAPsMAN – Provisioning. Здесь зададим конфигурации развертывания нашей общей сети.

Настройки контроллера завершены, остается перейти к точкам доступа.

Точка доступа – управляющее устройство

Одно дело, что наш роутер MikroTik выступает контроллером, но бонусом он еще может сам создать точку доступа и быть частью единой сети. Настройкой этой точки мы и займемся здесь. Т.к. точка доступа и контроллер расположены на одном устройстве, то настройки будут немного различаться. Поэтому выносим это все в отдельный раздел.

Меню: Wireless – CAP – включаем, задаем адрес сервер и выбираем наш мост:

Все, эта точка управляется контроллером CAPsMAn:

Точка доступа – клиенты

Теперь переходим к клиентам. Тоже ничего особенно сложного.

Внимание! Перед этой процедурой не забудьте выполнить подготовительные мероприятия (писал выше) – обновить прошивки, включить модуль, задать IP. Остальное все сделает наш CAP.

Меню: Wireless – CAP – включаем, но вместо задания IP сервера, просто передаем интерфейсы, через которые он буде тискать контроллер CAPsMAn:

В настройках появляется сообщение об успешной активации CAPsMAn:

Проверка

Самое простое, что можно сделать – зайти в наш управляющий роутер и в меню CAP посмотреть подключенные устройства. Выглядит это примерно так:

На этом можно статью и заканчивать. Если вы хотели создать на базе этой сети свои отдельные правила DHCP, NAT или завести сюда интернет – пришло самое время, но эта статья не об этом. Так что удачной настройки! Но если вдруг что-то пойдет не так, пишите комментарии.

Источник

Однакиш Юрий

Ремонт компьютеров в Гагарин, установка Windows в Гагарин, ремонт ноутбуков, удаление вирусов, видеонаблюдение, локальные сети, монтаж, настройка, обслуживание

Технология CAPsMAN от Mikrotik: бесшовный роуминг Wi-Fi своими руками.

Эта статья описывает общие принципы работы, а также способы настройки оборудования для построения Wi-Fi сети с бесшовными роумингом на основе технологии CAPsMAN от Mikrotik.

Controlled Access Point system Manager (CAPsMAN) – менеджер системы управляемых точек доступа. Суть работы технологии заключается в покрытии больших площадей единой сетью Wi-Fi с помощью множества точек доступа и безболезненное переключение от точки к точке без потери сети. Ключевым моментом является то, что для поднятия системы не требуется дополнительного оборудования – контроллером может выступать любая из точек в составе сети, с которой может происходить управление всеми остальными точками. Условием использования данной технологии является, собственно, наличие беспроводного оборудования Mikrotik с RouterOS v6.11 и выше, CAPsMAN v2 доступен в версии RouterOS v6.22 и выше. На самом контроллере наличие беспроводного интерфейса не является обязательным.

Возможность создать беспроводные сети с бесшовным роумингом была и раньше. Она реализовалась с помощью построения MESH-сетей. Главными отличиями CAPsMAN являются простота настройки, удобство администрирования, централизованное управление.

Настройка

Настройку устройств на базе RouterOS можно осуществить несколькими способами:

Настройка через Web-интерфейс или Webfig. По умолчанию IP-адресом устройства является 192.168.88.1. Также возможно, что при включении устройство идет без адреса, тогда нужно сбросить устройство до заводских настроек с помощью клавиши Reset, которая находиться на корпусе возле LAN-разъема. Сброс настроек Mikrotik осуществляется зажатием клавиши Reset на выключенном устройстве, затем включение устройства и удержание клавиши до тех пор, пока не “моргнут” светодиодные индикаторы.

Webfig. Главная страница

Окно консольного режима

И третий и, пожалуй, самый удобный способ настройки – это настройка Mikrotik через утилиту Winbox. На примере использования этой утилиты буду производить настройку роутеров. Эту утилиту Вы можете скачать на официальном сайте Mikrotik или через Web-интерфейс устройства.Итак, скачав Winbox и сбросив точку на настройки по-умолчанию приступаем к настройке. Первым делом контролируем настройки сетевого подключения. Необходимо находиться в одной подсети с точкой доступа, чтобы настроить её через Winbox. Так как по-умолчанию у точки адрес 192.168.88.1, то компьютеру присваиваем адрес в диапазоне от 192.168.88.2 до 192.168.88.254, например 192.168.88.2.Подробно о том, как надо настраивать сетевые параметры ПК можно почитать в статье “Настройка роутера”Читайте также: Как сварить два алюминиевых провода

Теперь запускаем скачанную программу Winbox.

Окно запуска Winbox

Адрес можно ввести вручную, но лучше выбрать из списка, нажав на кнопку “…”

Затем вводим пароль и нажимаем Connect. Можно также поставить галочки “Сохранить пароль” или “Безопасное подключение”, но это не обязательно. Можно также сохранить текущую группу адрес, логин, пароль, чтобы в дальнейшем не вводить.

Подключившись, нужно произвести начальную настройку точки, сменив ip-адрес, задав пароль и идентификатор точки. Настройку адреса можно провести через меню IP – Addresses, но проще все начальные настройки провести в пункте меню Quick Set. В моем случае я выбираю WISP AP (wireless interface service provider access point) в режиме работы Bridge, задаю настройки сети, пароль и идентификатор, и все в одном окне. Внимание! После смены ip-адреса точка снова станет недоступна, нужно будет сменить адрес ПК обратно для работы с точкой.

После настройки базовых параметров время обновить прошивку. Заходим на сайт Mikrotik, и в разделе “downloads” скачиваем самую новую версию прошивки.

Раздел загрузки на сайте Mikrotik

Для установки переходим в раздел меню System – > Packages, после чего откроется окно Package List. Для установки обновления просто перетаскиваем загруженный с сайта Mikrotik пакет прямо в окно Winbox|Package List. Откроется окно прогресса загрузки архива. По окончанию загрузки необходимо перезагрузить устройство. Сделать это можно либо отключением питания, либо через меню System -> Reboot.

После перезагрузки опять заходим в раздел меню System – > Packages, после чего контролируем, чтобы был включен CAPsMANv2. Для этого в списке Package List находим строку wireless-2 – пакет должен быть активирован (текст черного, а не серого цвета), а пакет wireless-fp – напротив деактивирован. Если это не так, то выделяем нужный пакет и сверху кнопками Enable/Disable выполняем необходимые действия. После активация/деактивации пакетов нужна перезагрузка оборудования.

После выполненных действий переходим в раздел меню CAPsMAN. В открывшемся окне на вкладке Iinterfaces находим кнопку Manager. По нажатию кнопки откроется окно CAPs Manager, в котором ставим галочку напротив Enabled, тем самым активирую CAPsMAN.

При использовании технологии CAPsMAN все устройства (в том числе и контроллер), входящие в систему, используют определенные настройки беспроводной сети, хранящиеся на контроллере системы. Может быть использована одна конфигурация настроек для всех устройств, либо различные конфигурации настроек для определенных устройств.

И нашим следующим шагом будет настройка нашего подключения. Здесь у нас есть возможность пойти двумя путями: либо настроить все параметры и внести их в одни файл конфигурации, либо создать настройки безопасности, настройки подключения и прочее в раздельно в соответствующих вкладках окна CAPsMAN, а в настройках конфигурации собрать все эти параметры в одно. Чем удобен второй подход, это возможностью создать сколько угодно различных вариаций конфигурирования беспроводного соединения, и менять настройки конфигурации в считанные секунды. Для меня удобен второй вариант, его и буду описывать.

Начнем настройку со вкладки Channels. Открываем вкладку, нажимаем +, открывается окна настройки канала связи: Name – название Frequency – частота в MHz Width – полоса канала (при выставлении большей частоты нужно учитывать, что старые адаптеры сетей Wi-Fi могут не работать) Band – режим работы Extension Channel – нестандартные настройки ширины и частоты канала (возможность установки нестандартной частоты с шагом в кГц для устройств, это поддерживающих). По умолчанию не используется. Tx. Power – мощность передатчика в Dbm

После ввода значений нажимаем ОК и у нас появляется строка с нашими настройками.

Далее переходим на вкладку Datapaths. Опять нажимаем плюсик и начинаем настройку: Name – наименование Bridge – выбираем, к какому мосту подключиться наш CAPsMAN в качестве порта. Bridge Cost и Bridge Horizon – по умолчанию не используем Local Forwarding – параметр управления трафиком. Если активирован то всем трафиком клиентов управляет точка. Если деактивирован, то весь трафик передаётся на контроллер и управляется им. Client To Client Forwarding – активирует трафик между клиентами точки

Читайте также: Провод с хлопчатобумажной изоляцией

Нажимаем ОК и переходим на вкладку Security Cfg. Здесь мы настраиваем параметры безопасности нашего подключения. Снова нажимаем + и преступаем к настройке: Name – наименование настройки Authentication Type – тип аутентификации. Можно использовать одновременно несколько типов аутентификации. Encryption – тип шифрования. Предпочтительно использовать тип шифрования AES, тип шифрования TKIP использовать в случае не совместимости оборудования с AES (характеризуется проблемами в работе, либо невозможностью подключения). Group Encryption – устанавливает тип шифрования для групп, работающих по протоколу Ди́ффи-Хе́ллмана (DH aka Oakley). Passphrase – кодовая фраза EAP Methods – выбор типа авторизации EAP. Настраивается при использовании данной технологии. EAP Radius accounting – настройка при использовании Radius TLS Mode – использование сертификатов TLS Certificate – выбор сертификата при активации в предыдущем пункте

Последним шагом будет сборка конфигурации в единое целое. Для этого переходим на вкладку Configurations, нажимаем плюсик и вводим: Name – наименование конфигурации Mode – режим работы ap (access point) SSID – название нашей будущей Wi-Fi сети Hide SSID – будет ли наша сеть скрытой Load Balancing Group – по умолчанию оставляем пустым Country – обычно оставляю по умолчанию, но если в процессе работы начинаются проблемы, тогда эту настройку нужно править. Данная проблема описана здесь. Также ставим все галки в HT. В остальных вкладках выбираем ранее созданные настройки и нажимаем ОК.

Настройка конфигурации подключения

Основные настройки CAPsMAN закончены, теперь нужно настроить правила распространения этих настроек на точки в сети. Для этого переходим во вкладку Provisioning. Распространение настроек может происходить либо с помощью сертификатов, либо по MAC-адресу точки, причем для разных точек мы можем распространять разные конфигурации. RadioMAC – вводим МАС-адрес ТД или все нули, если конфигурация распространяется на все точки доступа Action – выбираем действие после подключения для радио интерфейса Master Configuration – выбор основной конфигурации настроек для распространения Slave Configuration – выбор второстепенной конфигурации для распространения Name Format – формат наименования создаваемых CAP интерфейсов Name Perfix – перфикс для имен созданных интерфейсов

На этом настройка контроллера закончена, переходим к настройке точек доступа. Если наш контроллер сам является точкой доступа, то начнем настройку с него. Для это переходим в раздел Wireless, во вкладке interfaces нажимаем кнопку CAP, и в открывшемся окне производим следующие настройки: Ставим галочку Выбираем интерфейс wlan1 в поле В поле CAPsMAN Addresses ставим адрес контроллера сети (в данном случае свой) В поле Bridge выбираем наш бридж. Нажимаем ОК.

Настройка подключения к контроллеру CAPsaMAN

После подключения всех точек у вас должна быть примерно такая (в зависимости от количества точек) картина:

Процесс настройки завершен. Данная сеть легко масштабируется, также легко перенастраивается под различные конфигурации. При невысокой стоимости оборудования предложение от Mikrotik бесспорно является одним из лучших предложений на рынке.

Все удачи в настройке и спасибо за внимание!

Источник

</li>Используемые источники:

- http://info-business.pro/nastrojka-mikrotik-kontrollera-capsman-routerboard-2011uias-2hnd-in/

- https://topnet.com.ua/mikrotik-capsman-nastrojka-wifi/

- https://vdn-plus.ru/mikrotik-capsman-bez-provodov/

Быстрая настройка роутера MikroTik RB951G-2HnD

Быстрая настройка роутера MikroTik RB951G-2HnD

Защищаем MikroTik. Хитрости безопасной настройки роутера

Защищаем MikroTik. Хитрости безопасной настройки роутера

Cоздание гостевой сети Wi-Fi с ограничением скорости на маршрутизаторе Mikrotik

Cоздание гостевой сети Wi-Fi с ограничением скорости на маршрутизаторе Mikrotik

Пошаговая инструкция по объединению сетей с помощью L2TP и L2TP/IPSec на Mikrotik

Пошаговая инструкция по объединению сетей с помощью L2TP и L2TP/IPSec на Mikrotik Как настроить IPTV Ростелеком с приставкой и без приставки

Как настроить IPTV Ростелеком с приставкой и без приставки Настройка IPTV-телевидения (multicast)

Настройка IPTV-телевидения (multicast) Включаем и настраиваем раздачу Wi-Fi с Андроид-устройства

Включаем и настраиваем раздачу Wi-Fi с Андроид-устройства