Содержание

В этой статье мы рассмотрим резервирование и балансировку трафика сразу от 4х мобильных операторов. В качестве 4G роутеров будем использовать 4 профессиональных 4G роутера Tandem-4GL-OEM.

Бывают случаи, когда резервирование интернета только одним каналом недостаточно, как раз для такого случая мы рассмотрим резервирование и балансировку сразу от четырех независимых каналов интернет.

В качестве интернет каналов у нас будут взяты 4 LTE-роутера Tandem-4GL-OEM со встроенным промышленным 4G/3G модемом. Тем самым получится чрезвычайно надежное интернет соединение. Роутеры Tandem-4GL-OEM установили в герметичный корпус с вырезами под антенны и гермовводами для подключения питания и сетевых кабелей. Таким образом данный бокс может быть размещен на улице, тем более что роутеры Tandem-4GL-OEM работают при температуре от -40 до +60 °С.

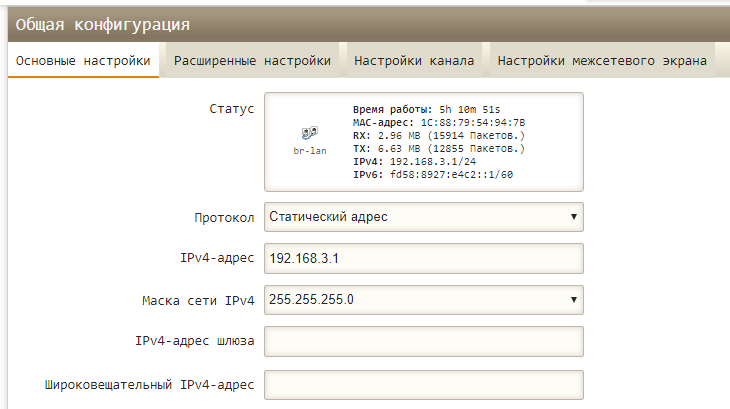

На каждом из 4х роутеров Tandem-4GL-OEM необходимо настроить уникальный IP-адрес. Мы настроили адреса 192.168.1.1, 192.168.2.1, 3.1 и 4.1

Каждый из 4 роутеров — провайдеров раздает IP-адреса собственным DHCP-сервером, поэтому на Микротике нам нужно будет настроить 4 порта — DHCP-клиента.

Если Вы — опытный настройщик Mikrotik и не нуждаетесь в настройке с ноля, сразу переходите к пункту 7.

Перейдем к настройке Mikrotik

1. Подключение к роутеру Mikrotik.

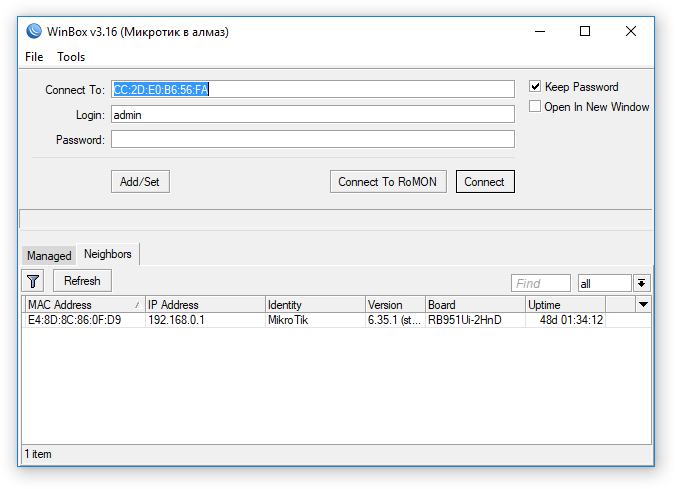

Подключимся к роутеру с помощью Winbox по MAC-адресу

2. Сброс настроек роутера

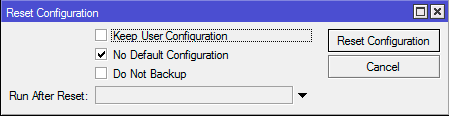

Настройку роутера будем осуществлять «с ноля» поэтому для начала сбросим предустановленные настройки:

- Откройте меню System — Reset Configuration;

- Поставьте галочку No Default Configuration;

- Нажмите Reset Configuration.

Переподключитесь к Mikrotik с помощью Winbox.

3. Настроим LAN порт и Wi-Fi. 4 порта Mikrotik будут задействованы под разных провайдеров, а 1 будет использован для локальной сети. Для локальной сети выберем порт 2, объединим его и Wi-Fi в единую сеть LAN.

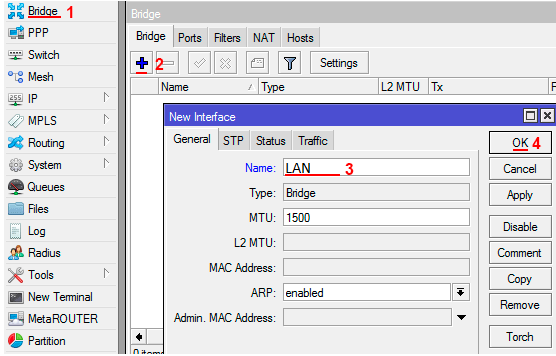

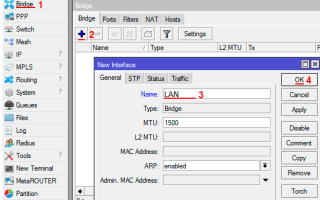

Для этого создадим интерфейс Bridge и добавим в него интерфейсы ethe2 и wlan1.

Открываем меню Bridge, нажимаем +, в поле Name прописываем имя интерфейса, нажимаем ОК.

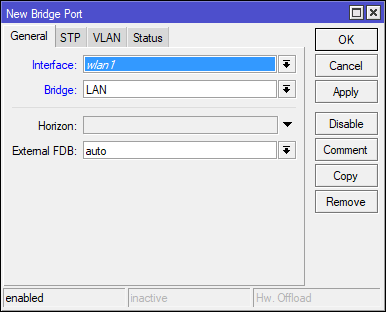

Переходим во вкладку Ports меню Bridge. Добавим порт ether2 и wlan1.

- Для этого нажимаем +;

- В списке Interface выберите ether2;

- В списке Bridge выберите интерфейс bridge-local, нажмите ОК.

- То же самое проделываем для интерфейса wlan1

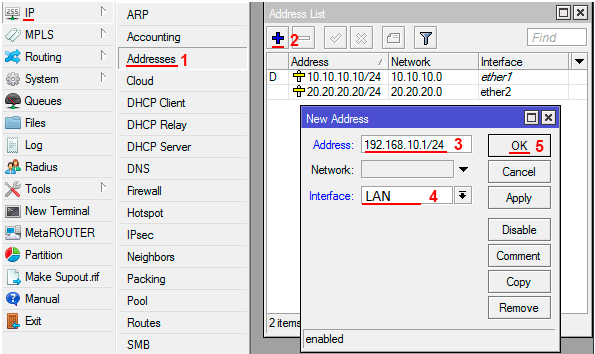

4. Назначаем IP-адрес интерфейсу LAN:

- Откройте меню IP — Addresses;

- Нажмите кнопку +;

- В поле Address введите IP-адрес и маску локальной сети 192.168.10.1/24;

- В списке Interface выберите интерфейс локальной сети LAN, нажмите ОК.

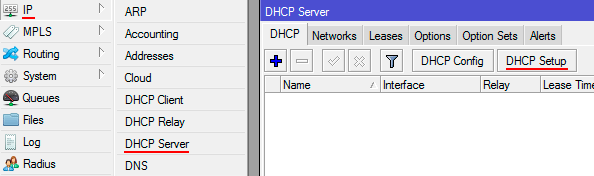

5. Настраиваем DHCP сервер локальной сети.

Чтобы компьютеры, подключенные к роутеру, получали сетевые настройки автоматически, настроим DHCP сервер:

Откройте меню IP — DHCP Server и нажмите кнопку DHCP Setup

- В первом окне выбираем интерфейс LAN, нажимаем Next;

- Во втором окне настраивается сеть для раздачи DHCP, оставим без изменения, Next;

- В третьем окне указывается адрес шлюза, оставляем без изменения, Next;

- Диапазон IP адресов, можно оставить без изменения, Next;

- Время аренды DHCP, можно оставить без изменения, Next, OK.

6. Настройка Wi-Fi

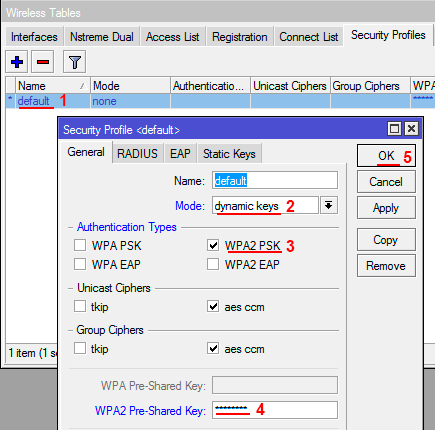

Создаем пароль для подключения к точке доступа MikroTik:

- Откройте вкладку Security Profiles и сделайте двойной щелчок левой кнопкой мыши по default;

- В появившемся окне в списке Mode выберите dynamic keys;

- Поставьте галочку напротив регистрации по протоколу WPA2 PSK;

- В поле WPA2 Pre-Shared Key введите пароль для подключения к Wi-Fi точке; OK.

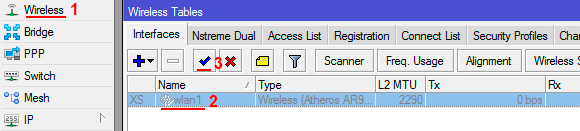

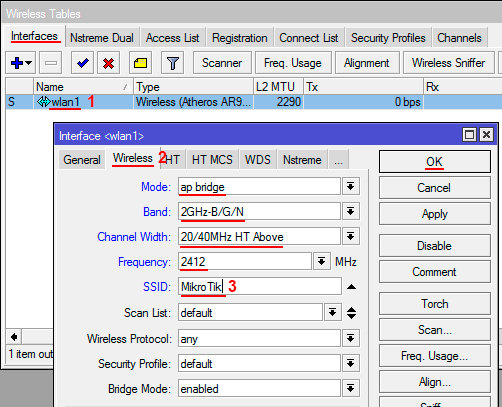

Настраиваем параметры Wi-Fi точки MikroTik:

- Откройте вкладку Interfaces и сделайте двойной щелчок левой кнопкой мыши на Wi-Fi интерфейсе wlan1, чтобы зайти в его настройки;

- Перейдите на вкладку Wireless, в списке Mode выберите режим работы ap bridge;

- В поле SSID укажите имя Wi-Fi сети, ОК. Также можете настроить другие параметры.

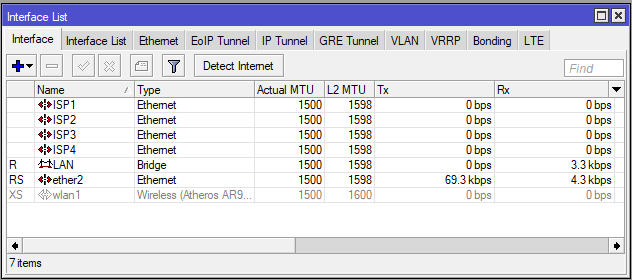

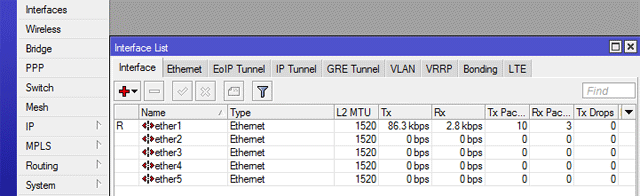

7. Даем название интернет-портам

Удобнее каждому из интернет-портов дать имена отличные от ether1, ether3…

Для этого перейдите в меню Interfaces, щелкните на интерфейс ether1 и в поле name вкладки General измените имя на ISP1.

Повторите для остальных интернет-портов, называя их ISP2, ISP3, ISP4. LAN-порт ether2 оставим без изменения.

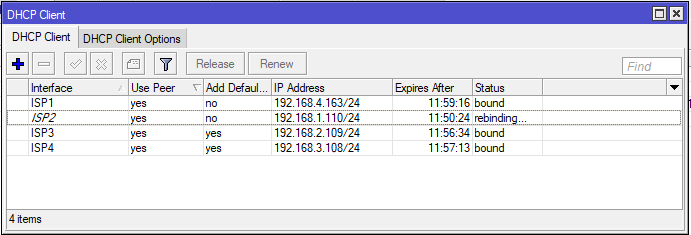

8. Настройка портов интернета

Настраиваем 1-й, 3-й, 4-й и 5-й порты на динамическое получение сетевых настроек от провайдера по DHCP.

- Откройте меню IP — DHCP Client;

- Нажмите кнопку Add (синий крестик);

- В появившемся окне в списке Interface выберите интерфейс ISP1;

- Add Default Route выберите No; ОК;

- Повторяем для остальных портов ISP.

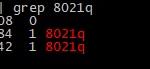

Если каждый из интернет-каналов уже подключен в соответствующий порт, то в поле IP Address мы увидим IP, который роутер-провайдер выдал интерфейсу Микротика.

9. Настройка Firewall NAT.

Перейдем в меню IP — Firewall, на вкладку NAT.

Для подмены IP адресов при направлении от клиента Микротика к роутеру-провайдеру, нам нужно создать следующее правило:

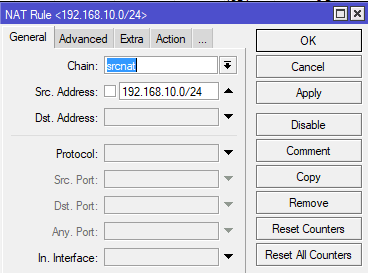

- Нажимаем + чтобы добавить правило

- На вкладке General в поле Chain вводим srcnat, в поле Src. Address — IP адреса нашей сети LAN 192.168.10.0/24

- На вкладке Action выбираем masquerade

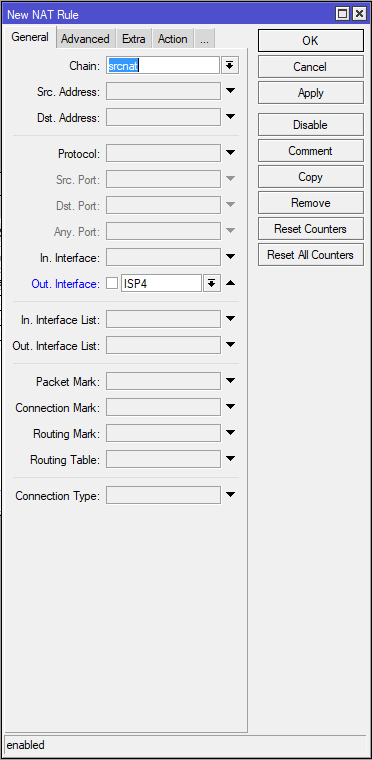

Здесь же нам нужно создать еще несколько NAT правил для каждого интернет интерфейса (ISP1-4)

- Снова нажимаем +

- На вкладке General в поле Chain вводим srcnat, в поле Out. Interface — ISP1

- На вкладке Action выбираем masquerade

- Повторяем для остальных ISP.

10. Настройка Firewall Mangle. Маркировка трафика.

Переходим на вкладку mangle. Здесь нам нужно создать правила для маркировки трафика с разных интерфейсов. Это нужно для того, чтобы не обрывать сессии при загрузке с одного из каналов.

- Жмем + чтобы создать правило

- На вкладке General в поле Chain вводим Input

- В поле In Interface — ISP1

- Переходим на вкладку Action

- В поле Action выбираем Mark_connection

- В поле New Connection Mark вписываем cin_ISP1

- Ставим галочку Passtrough

- Повторяем для остальных интерфейсов ISP

Мы настроили маркировку входящего трафика. Теперь нам нужно промаркировать исходящий.

- Снова добавляем новое правило +

- На вкладке General в поле Chain выбираем output

- В поле Connection mark: cin_ISP1

- Переходим на вкладку Action

- В поле Action выбираем Mark_routing

- В поле New Connection Mark вписываем rout_ISP1

- Убираем галочку Passtrough

- Повторяем для остальных интерфейсов ISP

Осталось создать еще одно правило для внутрисетевого трафика

- Снова добавляем новое правило +

- На вкладке General в поле Chain выбираем prerouting

- В поле Src. Address: IP адреса нашей сети LAN: 192.168.10.0/24

- Переходим на вкладку Action

- В поле Action выбираем mark_routing

- В поле New connection mark вводим mixed

- Ставим галочку Passthrough — OK

В итоге у нас должно получиться 9 правил:

11. Настройка маршрутов.

Перейдем в меню IP-Routes. Добавим default gateway в каждую из промаркированных таблиц маршрутизации.

- Жмем +

- На вкладке General в поле Dst. Address вводим адрес 0.0.0.0/0 — это будет означать выход в интернет

- в поле Gateway вводим IP первого роутера — провайдера, у нас это 192.168.1.1

- В Поле Check Gateway выбираем ping — для проверки интернет-порта

- Type — unicast

- Distance: 1

- Routing Mark: rout_ISP1

- Остальные поля должны заполниться по умолчанию, на всякий случай сверяем с рисунком

- Повторяем для остальных интернет-портов, важно чтобы соответствующий IP роутера-провайдера соответствовал номеру ISP

- Добавляем еще один маршрут +

- в поле Dst. Address вводим адрес 0.0.0.0/0

- В поле Gateway нужно добавить 4 IP-адреса всех наших провайдеров. Добавлять адрес можно черным треугольником справа

- Distance: 1

- Routing Mark: mixed

- Сверяем параметры с рисунком — ОК

В итоге получили 5 новых правил маршрутизации, 1 создается автоматически

На этом настройка завершена. Микротик периодически переключает основной шлюз на разных операторов, тем самым распределяя нагрузку, при этом не разрывает текущие сессии. Получается чрезвычайно надежный канал связи. Выход из строя любого из провайдеров никак не повлияет на работу. Единственный вариант пропадания интернета в таком решении — одновременный отказ всех четырех операторов, что крайне маловероятно.

Технологию VLAN используют для изоляции клиентского трафика или трафика разных беспроводных базовых станций. Это позволяет уменьшить широковещательный трафик в сети и увеличить пропускную способность.

Виртуальный интерфейс VLAN работает точно также как и физический интерфейс. VLAN интерфейс можно привязать к физическому Ethernet порту, Bridge интерфейсу и даже EoIP туннелю.

Допустим, на первый порт роутера MikroTik приходит пять вланов со следующими номерами:

- 10 — предназначен для управления маршрутизатором;

- 20 — трафик для 2-го LAN порта;

- 30 — трафик для 3-го LAN порта;

- 40 — трафик для 4-го LAN порта;

- 50 — трафик для 5-го LAN порта.

Наша задача настроить роутер и решить следующие задачи:

- Чтобы повысить безопасность сети, управление маршрутизатором должно выполняться только через VLAN с номером 10.

- Трафик из VLAN с номерами 20, 30, 40, 50 должен выдаваться без тегирования в соответствующие сетевые порты.

Приступим к выполнению поставленных задач. Зайдите в настройки MikroTik и откройте меню Interface. Здесь отображаются пять сетевых портов ether1–ether5.

Перейдите на вкладку VLAN и добавьте пять VLAN интерфейсов:

- vlan_10 с VLAN ID:10 на порту ether1

- vlan_20 с VLAN ID:20 на порту ether1

- vlan_30 с VLAN ID:30 на порту ether1

- vlan_40 с VLAN ID:40 на порту ether1

- vlan_50 с VLAN ID:50 на порту ether1

На вкладке Interface в списке появились новые вланы, которые привязаны к интерфейсу ether1. Для управления роутером через VLAN 10, нужно присвоить влану IP-адрес:

- Откройте меню IP→Address и нажмите красный плюсик;

- В поле Address введите IP-адрес, например 10.10.10.10/24;

- В списке Interface выберите интерфейс vlan_10.

- Нажмите кнопку OK.

Чтобы на IP-адрес управления 10.10.10.10/24 можно было попасть из любого места сети, настроим маршрутизацию:

- Откройте меню IP→Route и нажмите красный плюсик;

- В поле Dst. Address введите адрес 0.0.0.0/0;

- В поле Gateway укажите IP-адрес шлюза — это адрес центрального маршрутизатора в вашей сети, например 10.10.10.1;

- Нажмите OK.

На этом первую задачу управления роутером только через VLAN с номером 10 мы решили. Приступим к решению второй задачи.

Чтобы трафик из VLAN интерфейсов с номерами 20, 30, 40, 50 выдавался в соответствующие LAN порты без тегирования, нужно создать бридж интерфейсы и объединить в них соответствующие вланы и сетевые порты.

Сначала создадим четыре бридж интерфейса:

- Откройте меню Bridge и нажмите красный плюсик;

- В поле Name укажите название бридж интерфейса, например bridge_50 — это бридж для влана 50;

- Нажмите кнопку OK;

- Добавьте по аналогии интерфейсы bridge_20, bridge_30 и bridge_40.

Теперь нужно добавить в каждый бридж, соответствующий сетевой порт и VLAN интерфейс:

- В интерфейс bridge_20 добавляем порты ether2 и vlan_20

- В интерфейс bridge_30 добавляем порты ether3 и vlan_30

- В интерфейс bridge_40 добавляем порты ether4 и vlan_40

- В интерфейс bridge_50 добавляем порты ether5 и vlan_50

Добавление портов в бриджи выполняется следующим образом:

- Перейдите на вкладку Ports и нажмите красный плюсик;

- В списке Bridge выберите имя бридж интерфейса bridge_50;

- В списке Interface выберите соответствующий сетевой порт ether5;

- Нажмите OK;

- Нажмите еще раз красный плюсик для добавления VLAN интерфейса в bridge_50;

- В списке Bridge выберите имя бридж интерфейса bridge_50;

- В списке Interface выберите соответствующий VLAN интерфейс vlan_50;

- Нажмите OK.

Добавьте по аналогии порты в бриджи bridge_20, bridge_30 и bridge_40.

На этом мы решили вторую задачу, и трафик из каждого VLAN интерфейса будет выдаваться без тегирования в соответствующий сетевой порт маршрутизатора.

Усложним задачу. Теперь нам нужно в каждый сетевой порт выдавать VLAN с номером 10 для управления устройством. Для этого создаем на каждом бридже VLAN с номером 10:

- Bridge_20 — vlan2_10

- Bridge_30 — vlan3_10

- Bridge_40 — vlan4_10

- Bridge_50 — vlan5_10

В разделе Bridge создадим еще один интерфейс и назовем его bridge1_10.

Перейдите на вкладку Ports и добавьте в интерфейс bridge1_10 следующие порты:

- Vlan_10

- Vlan2_10

- Vlan3_10

- Vlan4_10

- Vlan5_10

Теперь VLAN с номером 10 будет доступен на всех сетевых портах маршрутизатора MikroTik.

Когда у вас есть любой интерфейс с установленным IP-адресом, и вы добавляете этот интерфейс в бридж, то на нем перестает работать IP-адрес. Поэтому для управления микротиком через IP-адрес 10.10.10.10/24 нужно его перенести с интерфейса vlan_10 на bridge1_10:

- Перейдите в меню IP -Address и откройте настройки интерфейса vlan_10;

- В списке Interface укажите интерфейс bridge1_10.

- Нажмите кнопку OK.

Теперь со всех портов через VLAN 10 можно получить доступ к настройке маршрутизатора по IP-адресу 10.10.10.10/24.

В заключении добавим, что MikroTik поддерживает создание вложенных вланов Q-in-Q, т.е. можно создавать влан во влане. Поддерживается 10 и более вложенных VLAN, однако с каждым вложением размер MTU уменьшается на 4 байта. Поэтому не рекомендуем делать более 2-4 вложений.

Источник http://www.technotrade.com.ua/Articles/vlan_traffic_isolation_on_mikrotik_2013-11-04.php

Оборудование Микротик предлагает гибкую настройку телефонных систем, использующих SIP. Модели производителя известны надежностью – для работы системы достаточно единоразовой настройки.

Оборудование Mikrotik

Оборудование латвийской компании Mikrotik занимается маршрутизацией потоков данных для их своевременной доставки между абонентами локальной и глобальной сетей. Устройства Mikrotik работают с голосовой связью Voice IP через протокол передачи трафика Session Initiation Protocol.

Преимущества и недостатки программно-аппаратных комплексов компании рассмотрим в таблице.

| Преимущества | Недостатки |

| Дешевле аналогов других брендов | Может не подойти для очень больших сетей |

| Единая программная оболочка для всего набора устройств с одинаковыми принципами настройки | Не поддерживает методы шифрования по Российскому ГОСТу. |

| Документы и ПО для обновления оборудования есть в открытом доступе – не нужно даже создавать аккаунт на вебсайте производителя | Сложен в первичной настройке |

| Подходит для систем с разным числом подсетей и пользователей | |

| Предлагает расширенный функционал | |

| Бренд известен надежностью программно-аппаратных предложений – один раз правильной настроили и забыли |

Настройка роутера Mikrotik

Перед настройкой Mikrotik Routerboard подключите его к нужной сети и подсоедините устройство для запуска WEB-интерфейса, например, ноутбук. Для разных моделей компания использует одну и туже операционную систему, поэтому процесс настройки для разной маршрутизирующей техники будет отличаться только в деталях.

Для управления Routerboard на ОС Windows понадобится специальная программа – Winbox. Скачайте её с официального сайта производителя по ссылке.

Для авторизации вам понадобится IP-адрес системы, логин с паролем для авторизации. Они указаны на корпусе устройства и в технической документации. Как правило, нужные данные единообразны:

- IP-адрес: 192.168.88.1;

- логин: admin;

- пароль: отсутствует.

Для простоты воспользуйтесь режимом быстрой конфигурации «Quick Set». Кнопку для входа ищите слева вверху. Далее следуйте инструкции:

- Найдите раздел «System».

- Проверьте и установите имеющиеся обновления системы с помощью кнопки «Check for updates».

- Настройте беспроводной доступ в блоке «Wireless». Вас интересуют графы с SSID, паролем, методом шифрования и аутентификации. Поля с частотой (frequency), необходимой шириной полосы канала (Channel Width) и диапазоном частот (Band) оставьте нетронутыми, если не знаете, что туда вводить.

- Блок «Configurations» нужен, чтобы правильно организовать общение роутера с внешней сетью, чаще всего – интернетом. Здесь важны имя пользователя, пароля и наименование используемой технологии подключения. Их назначают при составлении договора с провайдером о поставке услуг связи.

- В блоке Local укажите набор возможных внутренних адресов и выберите состояние функций подмены IP NAT и автоматической раздачи адресов абонентам DHCP.

- Не забудьте сменить авторизационные данные для входа в маршрутизатор, иначе вас будет легче взломать. Для этого замените нужные поля в нижнем правом углу.

- По окончанию настроек нажмите «ОК» справа вверху.

После перезагрузки система должна заработать корректно. Проверьте это, зайдя в интернет с абонентского устройства или запустив классические команды для проверки соединения, такие как: ping и tracert.

Настройка DHCP сервера

Dynamic Host Configuration Protocol нужен, чтобы распространять между абонентами информацию об адресах и иных параметрах соединения. В предыдущем разделе мы включили нужную опцию. Чтобы настроить DHCP для работы с SIP-телефонами:

- Войдите в консоль управления SIP-телефонами.

- Скопируйте значение графы «Local Provisioning URL».

- Войдите в систему настройки через Winbox.

- Перейдите по пунктам меню IP – DHCP Server – Options.

- Создайте новую опцию со следующими значениями граф:

- Name: произвольно;

- Code: 66;

- Value: ранее скопированное значение в одинарных кавычках;

- Нажмите «ОК» в открытом окне.

Чтобы завершить процесс настройки DHCP, перейдите в раздел Network из подменю DHCP Server. Следуйте инструкции:

- Укажите верные значения DNS Server и Domain. Как правило, сервером для получения доменных имен, является сам роутер.

- Укажите адрес сервера, для синхронизации локальных часов через поле «Network Time Protocol Server (NTP)».

- Укажите значение «Provisioning» в графе «DHCP Options».

- Нажмите «OK».

После этого приступайте к конфигурации системы NAT.

Создание правил сетевого экрана и NAT

NAT используют для того, чтобы ограниченное число внешних адресов локальной сети не мешало данным доходить до неограниченного числа нужных адресатов. NAT подменяет внутренний адрес пользователя на внешний и наоборот. Система позволяет избежать путаницы.

Для эффективной работы SIP нужно внести новые правила. Для этого:

- Войдите в настройки маршрутизирующего устройства.

- Пройдите по пунктам меню IP – Firewall – NAT.

- Узнайте данные IP-адресов, используемых протоколов и необходимых портов для подключения к серверам IP-телефонии.

- Создавайте правила, нажимая на кнопку со значком в виде «+». Она находится слева вверху.

- Вводите данные, собранные на шаги 3 во вкладках «General» и «Action». Первая нужна для того, чтобы указать общие настройки. Во второй выберите нужное действие – «dst-nat», локальный адрес сервера Voice IP и его порт. Не забудьте включить чекбокс напротив надписи ««Passthrough», чтобы допустить обработку данных дальше по сети.

Важно верно установить маркировку на исходящие соединения:

- установите connection Mark: no-mark;

- поставьте на новые соединения пометку new.

Для упрощенных очередей трафика с помощью Simple Queues маркировку входящих соединений не делают.

Для выбора приоритета пакетов трафика, введите следующие настройки:

- priority – указывайте цифру от 1 до 3 для указания уровня приоритизации;

- max-Limit – максимальный размер передаваемой информации;

- limit At – минимальная скорость работы сети;

- packet Marks – для того, чтобы отфильтровывать телефонные разговоры установите значение SIP-Trunk;

- queues Type – разновидность очереди, лучше выставите значение pcq для входящего и исходящего трафика отдельно.

Процесс правильной маркировки и приоритизации смотрите на видео

Отключение SIP ALG на Mikrotik

Шлюз прикладного уровня Application Level Gateway нужен для того, чтобы Voice IP контент безошибочно работал с технологией подмены IP-адресов NAT. Если данное взаимодействие работает некорректно, возможно одностороннее пропадание связи. Это происходит из-за того что абонент, использующий NAT+ALG, затерялся среди подменных адресов.

Часть SIP-клиентов и моделей оборудования не нуждается в ALG. В этом случае отключите шлюз прикладного уровня. Для этого достаточно одной текстовой команды:

/ip firewall service-port disable sip

Также ALG можно выключить через Winbox в разделе Firewall Service Ports пункта меню IP. Для этого используйте кнопку верхней панели инструментов в виде красного креста.

Проброс портов SIP на Mikrotik

Кроме IP-адресов для передачи данных используют локальные и глобальные порты. Процесс их сопоставления для транспортировки информации называют пробросом.

Проброс портов входит в настройку сетевого экрана, его получится реализовать текстовыми командами.

Сначала определим время ожидания отклика нужных портов – timeout. Сделаем его равным 5 минутам с помощью команды:

/ip firewall service-port set sip disabled=no ports=5060, 5061 sip-direct-media=yes sip-timeout=5m

Убедитесь, что в настройках открыты нужные порты:

- №№ 4569, 5060, 5070, 5090 для передачи данных с помощью протоколов транспортного уровня User Datagram Protocol и Transmission Control Protocol;

- №443 для работы через протокол прикладного уровня HyperText Transfer Protocol Secure.

- №№1000-20000 для транспортировки информации с помощью протокола UDP.

Перечисленные протоколы и порты задействованы для работы Voice IP с разными SIP-клиентами. Чтобы открыть закрытые порты следуйте инструкции:

- Войдите в настройки маршрутизирующего устройства.

- Поочередно нажимайте на кнопки меню IP, Firewall.

- Откройте вкладку Service Ports.

- Добавьте необходимые данные в список.

Настройку правил ретрансляции портов на аппаратуре Микротик смотрите на видео

Проблемы в эксплуатации

О списке проблемных моментов и возможных решениях читайте в таблице ниже.

| Проблема | Решение |

| Регулярные потери Интернет-соединения | Перезагрузите роутер и очистите список сессий User Datagram Protocol.

Если программно запустить очистку не получается, воспользуйтесь одной из представленных команд:

Вызывать периодические потери подключения может система упрощенной передачи трафика FastPath. Отключите её из web-интерфейса или с помощью команды. </ul> |

| Не хватает мощностей аппаратуры Mikrotik | Установить дополнительные сервера |

| Собеседник не слышит вас | Отключите Session Initiation Protocol Application Level Gateway |

Аппаратура Mikrotik предлагает интересное соотношение цены и качества. Оборудование не намного дороже предназначенного для личного пользования. При этом, модели дают явно не домашний набор функций. Оптимальный выбор для малого и среднего бизнеса.

Используемые источники:

- https://micro-drive.ru/stati/balansirovka-i-rezervirovanie-interneta-ot-4x-operatorov-na-mikrotik

- https://www.skleroznik.in.ua/2014/06/11/izolyaciya-trafika-na-mikrotik-s-pomoshhyu-vlan/

- https://ip-telefonya.ru/soft/router-mikrotik-dlya-sip-telefonii

Что такое VLAN: логика, технология и настройка. Реализация VLAN в устройствах CISCO

Что такое VLAN: логика, технология и настройка. Реализация VLAN в устройствах CISCO

Безграничные возможности маршрутизаторов Mikrotik. Чем хороша Mikrotik Router OS.

Безграничные возможности маршрутизаторов Mikrotik. Чем хороша Mikrotik Router OS.

Как правильно настроить Wi-Fi на роутере MikroTik?

Как правильно настроить Wi-Fi на роутере MikroTik? Заметки о кошководстве :)

Заметки о кошководстве :) Точка доступа MikroTik SXT LTE kit

Точка доступа MikroTik SXT LTE kit Как сделать настройку IPTV на роутере TP-Link

Как сделать настройку IPTV на роутере TP-Link