Содержание

- 1 Как появилось вредоносное ПО

- 2 Виды компьютерных вирусов

- 3 Лекция 10 «Компьютерные вирусы»

- 4 Контрольные вопросы

- 5 Список рекомендованной литературы

- 6 Другие лекции

- 7 Общие сведения

- 8 Классификация

- 9 Механизм распространения компьютерных вирусов

- 10 Последствия заражений компьютерными вирусами

- 11 Самые распространенные вирусы

- 12 Защита от вирусов

- 13 Ссылки

Что такое компьютерный вирус знает маломальский пользователь интернет ресурсов. Заражение может произойти в самый неожиданный момент в условиях полной защищенности, как кажется пользователю. Однако создатели вредоносного ПО вышли на такой уровень, что обойти даже, казалось бы, самую надежную защиту, для них плевое дело.

И можно считать, что повезло, если вирус, возможно истребить путем простой очистки ПК антивирусом, потому что все большее распространение приобретает вредоносное программное обеспечение для истребления которого приходится пользоваться сторонними программами или даже радикальным способом переустановки операционной системы.

Как появилось вредоносное ПО

Первая вредоносная программа появилась как результат эксперимента и доказывала возможность воспроизведения компьютерного кода без человеческого вмешательства. Официальным создателем признан сотрудник компании по развитию информационных технологий Боб Томас. Программа, которую он написал, получила официальное название «ползун» или «creeper», предназначением которой было заражение компьютеров работающих на основе операционной системы TENEX. Когда система успешно проводила атаку на компьютер, на нем появлялась соответствующая надпись о заражении. Впоследствии, в качестве противоядия была написана нейтрализующая действие вируса утилита, которая искореняла вирусное ПО.

Официальное название компьютерный вирус получил еще в 1980х годах в Южной Калифорнии, США. Прародителями термина «компьютерный вирус» стали Леонард Элдман и Фредерик Коэн. В то время часто проводилась аналогия между компьютерным вирусом и биологическим, потому как для излечения одного и другого требуется специально созданное противоядие. Начиная с 1987 года, началось массовое внедрение вредоносных программ, прогресс которых идет семимильными шагами и в наше время.

Виды компьютерных вирусов

Виды компьютерных вирусов можно выделить в зависимости от способа воздействия на систему ПК:

- загрузочные вирусы;

- файловые вирусы;

- загрузочно-файловые вирусы;

- сетевые вирусы.

Собственно, исходя из названий того или иного типа вирусов можно понять смысл их действия. Загрузочный вирус поражает сектора хранения данных, такие как жесткий диск, карта памяти, диск. Файловый вирус поражает непосредственно информационные файлы определенного типа, с расширением Com и Ex. Загрузочно-файловый вирус действует комплексно и поражает сразу и файлы и сектора хранения ПК. Наконец, сетевые вирусы призваны заражать систему путем воздействия через компьютерную сеть.

Кроме способа воздействия можно разделить вирусы по принципу действия:

- троян;

- червь;

- шпион;

- зомби;

- программа-банер.

Троян получил свое название благодаря выражению «троянский конь». Смысл его заключается в способности маскировки среди других, безвредных программ. Такой вирус может достаточно долго храниться на устройстве до его обнаружения и проявляется только при запуске программы, в которой он расположился. Троян далеко не безобидный вирус, который имеет множество разновидностей и возможностей поражения самого сердца ПК.

Смысл червя в создании копий уже имеющихся файлов на портативном устройстве. Таким образом, происходит загрязнение системы большим количеством информации, вследствие чего система работает медленно. Способности к маскировке среди безопасных файлов у червя нет.

Шпион очень опасное вредоносное ПО, которое предназначено для похищения секретной информации с компьютера, такой как пароли, шифры, адреса. С помощью этого вируса, можно завладеть деньгами на банковском счету, а также добраться до информации ограниченной для распространения.

Вирус зомби отдает власть управления компьютером в лапы злоумышленников, которые могут воспользоваться ею для распространения информации на другие объекты под видом добропорядочного объекта, который не несет никакой угрозы.

Большое распространение в последнее время получила программа-банер. При заражении этим вирусом, блокируется доступ к использованию ПК и пользователю предъявляются обвинения в различных нарушениях, например, в просмотре файлов запрещенной тематики, за которые якобы предусмотрено наказание вплоть до лишения свободы. Чаще всего, предлагается оплатить некую сумму денег для разблокировки компьютера.

Какие компьютерные вирусы могут попасть на портативный компьютер предугадать заранее нельзя никаким образом, поэтому нужно владеть полной информацией о возможных атаках.

Любое вирусное ПО наносит тот или иной вред портативному устройство и нельзя смотреть на это спустя рукава и надеяться на авось. Если не принимать меры для ликвидирования угрозы могут пострадать не только данные, хранящиеся на ПК, но и другие пользователи. Надо понимать, что защита от компьютерных вирусов в виде антивируса не может гарантировать 100% защиты от внешнего воздействия.

↑—>

Лекция 10 «Компьютерные вирусы»Компьютерный вирус — это небольшая программа, написанная программистом высокой квалификации, способная к саморазмножению и выполнению разных деструктивных действий. На сегодняшний день известно свыше 50 тыс. компьютерных вирусов. Существует много разных версий относительно даты рождения первого компьютерного вируса. Однако большинство специалистов сходятся на мысли, что компьютерные вирусы, как таковые, впервые появились в 1986 году, хотя исторически возникновение вирусов тесно связано с идеей создания самовоспроизводящихся программ. Одним из «пионеров» среди компьютерных вирусов считается вирус «Brain», созданный пакистанским программистом по фамилии Алви. Только в США этот вирус поразил свыше 18 тыс. компьютеров. В начале эпохи компьютерных вирусов разработка вирусоподобных программ носила чисто исследовательский характер, постепенно превращаясь на откровенно вражеское отношение к пользователям безответственных, и даже криминальных «элементов». В ряде стран уголовное законодательство предусматривает ответственность за компьютерные преступления, в том числе за создание и распространение вирусов. Вирусы действуют только программным путем. Они, как правило, присоединяются к файлу или проникают в тело файла. В этом случае говорят, что файл заражен вирусом. Вирус попадает в компьютер только вместе с зараженным файлом. Для активизации вируса нужно загрузить зараженный файл, и только после этого, вирус начинает действовать самостоятельно. Некоторые вирусы во время запуска зараженного файла становятся резидентными (постоянно находятся в оперативной памяти компьютера) и могут заражать другие загружаемые файлы и программы. Другая разновидность вирусов сразу после активизации может быть причиной серьезных повреждений, например, форматировать жесткий диск. Действие вирусов может проявляться по разному: от разных визуальных эффектов, мешающих работать, до полной потери информации. Большинство вирусов заражают исполнительные программы, то есть файлы с расширением .EXE и .COM, хотя в последнее время большую популярность приобретают вирусы, распространяемые через систему электронной почты. Следует заметить, что компьютерные вирусы способны заражать лишь компьютеры. Поэтому абсолютно абсурдными являются разные утверждения о влиянии компьютерных вирусов на пользователей компьютеров. Основные источники вирусов:

Основные ранние признаки заражения компьютера вирусом:

Признаки активной фазы вируса:

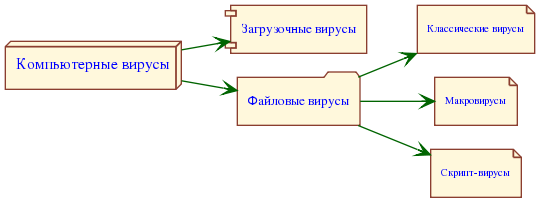

Существует очень много разных вирусов. Условно их можно классифицировать следующим образом: 1) загрузочные вирусы или BOOT-вирусы заражают boot-секторы дисков. Очень опасные, могут привести к полной потере всей информации, хранящейся на диске; 2) файловые вирусы заражают файлы. Делятся на:

3) загрузочно-файловые вирусы способные поражать как код boot-секторов, так и код файлов; 4) вирусы-невидимки или STEALTH-вирусы фальсифицируют информацию прочитанную из диска так, что программа, какой предназначена эта информация получает неверные данные. Эта технология, которую, иногда, так и называют Stealth-технологией, может использоваться как в BOOT-вирусах, так и в файловых вирусах; 5) ретровирусы заражают антивирусные программы, стараясь уничтожить их или сделать нетрудоспособными; 6) вирусы-черви снабжают небольшие сообщения электронной почты, так называемым заголовком, который по своей сути есть Web-адресом местонахождения самого вируса. При попытке прочитать такое сообщение вирус начинает считывать через глобальную сеть Internet свое ‘тело’ и после загрузки начинает деструктивное действие. Очень опасные, так как обнаружить их очень тяжело, в связи с тем, что зараженный файл фактически не содержит кода вируса. Если не принимать меры для защиты от компьютерных вирусов, то следствия заражения могут быть очень серьезными. В ряде стран уголовное законодательство предусматривает ответственность за компьютерные преступления, в том числе за внедрение вирусов. Для защиты информации от вирусов используются общие и программные средства. К общим средствам, помогающим предотвратить заражение и его разрушительных последствий относят:

К программным средствам защиты относят разные антивирусные программы (антивирусы). Антивирус — это программа, выявляющая и обезвреживающая компьютерные вирусы. Следует заметить, что вирусы в своем развитии опережают антивирусные программы, поэтому даже в случае регулярного пользования антивирусов, нет 100% гарантии безопасности. Антивирусные программы могут выявлять и уничтожать лишь известные вирусы, при появлении нового компьютерного вируса защиты от него не существует до тех пор, пока для него не будет разработан свой антивирус. Однако, много современных антивирусных пакетов имеют в своем составе специальный программный модуль, называемый эвристическим анализатором, который способен исследовать содержимое файлов на наличие кода, характерного для компьютерных вирусов. Это дает возможность своевременно выявлять и предупреждать об опасности заражения новым вирусом. Различают такие типы антивирусных программ:1) программы-детекторы: предназначены для нахождения зараженных файлов одним из известных вирусов. Некоторые программы-детекторы могут также лечить файлы от вирусов или уничтожать зараженные файлы. Существуют специализированные, то есть предназначенные для борьбы с одним вирусом детекторы и полифаги, которые могут бороться с многими вирусами; 2) программы-лекари: предназначены для лечения зараженных дисков и программ. Лечение программы состоит в изъятии из зараженной программы тела вируса. Также могут быть как полифагами, так и специализированными; 3) программы-ревизоры: предназначены для выявления заражения вирусом файлов, а также нахождение поврежденных файлов. Эти программы запоминают данные о состоянии программы и системных областей дисков в нормальном состоянии (до заражения) и сравнивают эти данные в процессе работы компьютера. В случае несоответствия данных выводится сообщение о возможности заражения; 4) лекари-ревизоры: предназначены для выявления изменений в файлах и системных областях дисков и, в случае изменений, возвращают их в начальное состояние. 5) программы-фильтры: предназначены для перехвата обращений к операционной системе, которые используются вирусами для размножения и сообщают об этом пользователя. Пользователь может разрешить или запретить выполнение соответствующей операции. Такие программы являются резидентными, то есть они находятся в оперативной памяти компьютера. 6) программы-вакцины: используются для обработки файлов и boot-секторов с целью предупреждения заражения известными вирусами (в последнее время этот метод используется все чаще). Следует заметить, что выбор одного «наилучшего» антивируса крайне ошибочное решение. Рекомендуется использовать несколько разных антивирусных пакетов одновременно. Выбирая антивирусную программу следует обратить внимание на такой параметр, как количество распознающих сигнатур (последовательность символов, которые гарантированно распознают вирус). Второй параметр — наличие эвристического анализатора неизвестных вирусов, его присутствие очень полезно, но существенно замедляет время работы программы. На сегодняшний день существует большое количество разнообразных антивирусных программ. Рассмотрим коротко, распространенные в странах СНГ. DRWEBОдин из лучших антивирусов с мощным алгоритмом нахождения вирусов. Полифаг, способный проверять файлы в архивах, документы Word и рабочие книги Excel, выявляет полиморфные вирусы, которые в последнее время, получают все большее распространение. Достаточно сказать, что эпидемию очень опасного вируса OneHalf остановил именно DrWeb. Эвристический анализатор DrWeb, исследуя программы на наличие фрагментов кода, характерных для вирусов, разрешает найти почти 90% неизвестных вирусов. При загрузке программы, в первую очередь DrWeb проверяет самого себя на целостность, после чего тестирует оперативную память. Программа может работать в диалоговом режиме, имеет удобный настраиваемый интерфейс пользователя. ADINFАнтивирус-ревизор диска ADINF (Avanced DiskINFoscope) разрешает находить и уничтожать, как существующие обычные, stealth- и полиморфные вирусы, так и совсем новые. Антивирус имеет в своем распоряжении лечащий блок ревизора ADINF — Adinf Cure Module — что может обезвредить до 97% всех вирусов. Эту цифру приводит «Диалогнаука», исходя из результатов тестирования, которое происходило на коллекциях вирусов двух признанных авторитетов в этой области — Д.Н.Лозинского и фирмы Dr.Sоlомоn’s (Великобритания). ADINF загружается автоматически в случае включения компьютера и контролирует boot-сектор и файлы на диске (дата и время создания, длина, контрольная сумма), выводя сообщения про их изменения. Благодаря тому, что ADINF осуществляет дисковые операции в обход операционной системы, обращаясь к функциям BIOS, достигаются не только возможность выявления активных stеаlth-вірусів, но и высокая скорость проверки диска. Если найден boot-вирус, то ADINF просто восстановит предшествующий загрузочный сектор, который хранится в его таблице. Если вирус файловый, то здесь на помощь приходит лечащий блок Adinf Cure Module, который на основе отчета основного модуля о зараженных файлах сравнивает новые параметры файлов с предыдущими, хранящиеся в специальных таблицах. При выявлении расхождений ADINF восстанавливает предыдущее состояние файла, а не уничтожает тело вируса, как это делают полифаги. AVPАнтивирус AVP (AntiVirus Program) относится к полифагам, в процессе работы проверяет оперативную память, файлы, в том числе архивные, на гибких, локальных, сетевых и CD-ROM дисках, а также системные структуры данных, такие как загрузочный сектор, таблицу разделов и т.д. Программа имеет эвристический анализатор, который, по утверждениям разработчиков антивируса способен находить почти 80% всех вирусов. Программа AVP является 32-разрядным приложением для работы в среде операционных систем Windows 98, NT и 2000, имеет удобный интерфейс, а также одну из самых больших в мире антивирусную базу. Базы антивирусов к AVP обновляются приблизительно один раз в неделю и их можно получить с Internеt. Эта программа осуществляет поиск и изъятие разнообразнейших вирусов, в том числе:

Кроме того, программа AVP осуществляет контроль файловых операций в системе в фоновом режиме, выявляет вирус до момента реального заражения системы, а также определяет неизвестные вирусы с помощью эвристического модуля. Контрольные вопросыСписок рекомендованной литературыДругие лекцииЛекция 1″ Предмет и основные понятия информатики»Лекция 2 «Системы исчисления»Лекция 3 «Архитектура вычислительной системы. Классификация компьютеров»Лекция 4 «Персональный компьютер: системная плата»Лекция 5 «Персональный компьютер: внешняя память»Лекция 6 «Персональный компьютер: стандартные устройства ввода-вывода»Лекция 7 «Персональный компьютер: периферийные устройства ввода-вывода»Лекция 8 » Программное обеспечение»Лекция 9 «Сжатие данных»Лекция 10 «Компьютерные вирусы» |

Материал из Letopisi.Ru — «Время вернуться домой»Перейти к: навигация, поиск

Общие сведения

Компьютерный вирус - это программа, способная создавать свои дубликаты (не обязательно совпадающие с оригиналом) и внедрять их в вычислительные сети и/или файлы, системные области компьютера и прочие выполняемые объекты. При этом дубликаты сохраняют способность к дальнейшему распространению.

Жизненный цикл компьютерного вируса

Основная черта компьютерного вируса — это способность к саморазмножению.

Классификация

Ныне существует немало разновидностей вирусов, различающихся по основному способу распространения и функциональности. Если изначально вирусы распространялись на дискетах и других носителях, то сейчас доминируют вирусы, распространяющиеся через Интернет. Растёт и функциональность вирусов, которую они перенимают от других видов программ. В настоящее время не существует единой системы классификации и именования вирусов. Принято разделять вирусы:

- по поражаемым объектам;

- по поражаемым операционным системам и платформам (DOS,Microsoft Windows, Unix, Linux);

- по технологиям, используемым вирусом (полиморфные вирусы, стелс-вирусы, руткиты);

- по языку, на котором написан вирус (ассемблер, высокоуровневый язык программирования, скриптовый язык и др.);

- по дополнительной вредоносной функциональности (бэкдоры, кейлогеры, шпионы, ботнеты и др.).

Пример классификации: по поражаемым объектам

Механизм распространения компьютерных вирусов

Основные цели любого компьютерного вируса — это распространение на другие ресурсы компьютера и выполнение специальных действий при определенных событиях или действиях пользователя (например, 26 числа каждого четного месяца или при перезагрузке компьютера).

Механизм

Вирусы распространяются, копируя свое тело и обеспечивая его последующее исполнение: внедряя себя в исполняемый код других программ, заменяя собой другие программы, прописываясь в автозапуск и другое. Вирусом или его носителем может быть не только программы, содержащие машинный код, но и любая информация, содержащая автоматически исполняемые команды — например, пакетные файлы и документы Microsoft Word и Excel, содержащие макросы. Кроме того, для проникновения на компьютер вирус может использовать уязвимости в популярном программном обеспечении (например, Adobe Flash, Internet Explorer, Outlook), для чего распространители внедряют его в обычные данные (картинки, тексты, и т. д.) вместе с эксплоитом, использующим уязвимость.

Каналы распространения

| Дискеты | Флеш-накопители (флешки) | Электронная почта | Системы обмена мгновенными сообщениями | Веб-страницы |

|---|---|---|---|---|

| Самый распространённый канал заражения в 1980-90 годы. Сейчас практически отсутствует из-за появления более распространённых и эффективных каналов и отсутствия флоппи-дисководов на многих современных компьютерах | Использование этого канала обусловлено возможностью создания на накопителе специального файла autorun.inf, в котором можно указать программу, запускаемую Проводником Windows при открытии такого накопителя. Флешки — основной источник заражения для компьютеров, не подключённых к Интернету | Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты. В некоторых письмах могут содержаться действительно только ссылки, то есть в самих письмах может и не быть вредоносного кода, но если открыть такую ссылку, то можно попасть на специально созданный веб-сайт, содержащий вирусный код | Также распространена рассылка ссылок на якобы фото, музыку либо программы, в действительности являющиеся вирусами, по ICQ и через другие программы мгновенного обмена сообщениями | В этом случае используются уязвимости программного обеспечения, установленного на компьютере пользователя, либо уязвимости в ПО владельца сайта (что опаснее, так как заражению подвергаются добропорядочные сайты с большим потоком посетителей), а ничего не подозревающие пользователи, зайдя на такой сайт, рискуют заразить свой компьютер |

Последствия заражений компьютерными вирусами

Последствия инфицирования компьютера вредоносной программой могут быть как

явными

, так и

неявными

. К неявным обычно относят заражения программами, которые по своей сути являются вирусами, однако из-за ошибок в своем коде или нестандартному программному обеспечению целевого компьютера, вредоносную нагрузку выполнить не могут. При этом свое присутствие в системе они никак не выражают. Класс явных последствий с ростом числа вирусов постоянно увеличивается. Можно выделить следующие действия:

-

Несанкционированная рассылка электронных писем.

Ряд вирусов после заражения компьютера ищут на жестком диске файлы, содержащие электронные адреса и без ведома пользователя начинают рассылку по ним инфицированных писем.

-

Кража конфиденциальной информации.

Очень часто главной целью вирусной атаки является кража конфиденциальной информации — такой как номера кредитных карт, различные пароли, секретные документы. То есть после инфицирования вирус ищет файлы, содержащие информацию, для кражи которой он предназначен, и передает ее хозяину. Это может происходить путем отправки выбранных данных в электронном сообщении на определенный адрес или прямой пересылки их на удаленный сервер.

-

Несанкционированное использование сетевых ресурсов.

Существуют вирусы, которые после заражения без ведома пользователя подключаются к различным платным службам с использованием личных данных, найденных на компьютере. Впоследствии жертве приходится оплачивать не заказанные ею услуги, а злоумышленник обычно получает процент от этого счета.

-

Удаленное управление компьютером.

После того, как произошло заражение, некоторые вирусы передают своему хозяину инструменты для удаленного управления инфицированным компьютером — открывают бекдоры (от англ. backdoor — черный ход). Обычно это выражается в возможности удаленно запускать размещенные на нем программы, а также загружать из Интернет по желанию злоумышленника любые файлы. Пользователь, чей компьютер заражен вирусом удаленного управления, может ничего и не подозревать. Свое присутствие такие программы обычно выражают только в использовании части ресурсов зараженного компьютера для своих нужд — в основном процессора и оперативной памяти. Такие компьютеры часто называют машинами-зомби.

-

Ботнеты.

Группа компьютеров, которыми централизованно управляет один злоумышленник, называется ботнетом. Число таких компьютеров в Интернет на сегодняшний день достигает нескольких миллионов и продолжает увеличиваться каждый день.

-

Несанкционированная атака на чужой сервер.

Последнее время вирусописатели используют ботнеты для организации так называемых DoS-атак. DoS (от англ. Denial of Service) — это построенное на принципе отказа в обслуживании нападение на удаленный сайт. Это означает, что каждый инфицированный компьютер периодически (с интервалом обычно порядка 1 секунды) посылает произвольный запрос на получение информации с заданного злоумышленником сайта. Все веб-сайты рассчитаны на определенное число запросов в единицу времени, поэтому резкое увеличение нагрузки практически всегда выводит сервер из строя. Атака, которая производится одновременно с большого количества компьютеров, называется распределенной DoS-атакой или DDoS (от англ. Distributed Denial of Service).

-

Рассылка спама.

Под этим термином обычно понимается ненужная, нежелательная, не запрошенная получателем корреспонденция. Обычно это рассылки рекламного характера. Спам может приходить как по электронной почте, так и в виде других сообщений, например на мобильный телефон в виде SMS. Поскольку электронных адресов в Интернет очень много, рассылка спама занимает много ресурсов. Поэтому злоумышленники часто используют для этих целей ботнеты.

-

Фишинг.

Фактически фишинг — это метод кражи чужой информации. Суть его заключается в подделке известного сайта и рассылке электронных писем-приглашений зайти на него и ввести свою конфиденциальную информацию. Например, создается точная копия сайта какого-либо банка и с помощью спам-технологий рассылается письмо, максимально похожее на настоящее, с уведомлением о сбое в программном обеспечении и просьбой зайти на сайт и заново ввести свои данные. Тут же, в письме приводится адрес сайта — естественно, поддельный, но также максимально похожий на правду. Существует международная организация, ведущая учет фишинговым инцидентам — Anti-Phishing Working Group (www.antiphishing.org).

-

Уничтожение информации.

Большинство современных вредоносных программ если и несут в себе процедуры уничтожения информации на компьютере-жертве, то только в качестве дополнительной, неосновной функции. Однако для многих пользователей это наиболее явное и болезненное последствие — удаленным и не подлежащим восстановлению может оказаться любой файл на жестком диске, как детские фотографии, так и только что законченная курсовая работа или книга.

-

Мистификации.

Иногда на электронную почту или по другим каналам приходят так называемые предупреждения о новых вирусах. Обычно они содержат призывы не ходить по приведенным ссылкам, проверить свой компьютер на наличие на нем вируса указанным в сообщении методом или предостережение не принимать почту с определенными параметрами. Чаще всего это просто мистификация. Вреда, если не предпринимать указанные действия и не пересылать всем друзьям и знакомым, нет.

Самые распространенные вирусы

Черви

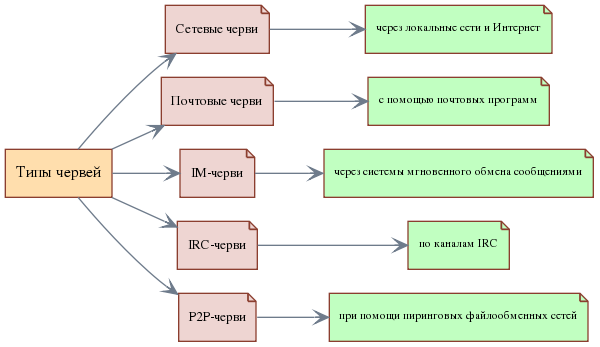

В отличие от вирусов черви — это вполне самостоятельные программы. Главной их особенностью также является способность к саморазмножению, однако при этом они способны к самостоятельному распространению с использованием сетевых каналов. Для подчеркивания этого свойства иногда используют термин «сетевой червь».

Червь (сетевой червь) - это вредоносная программа, распространяющаяся по сетевым каналам и способная к самостоятельному преодолению систем защиты компьютерных сетей, а также к созданию и дальнейшему распространению своих копий, не обязательно совпадающих с оригиналом.

Типы червей в зависимости от способа проникновения в систему

После проникновения на компьютер, червь должен активироваться — иными словами запуститься. По методу активации все черви можно разделить на две большие группы — на тех, которые требуют активного участия пользователя и тех, кто его не требует. На практике это означает, что бывают черви, которым необходимо, чтобы владелец компьютера обратил на них внимание и запустил зараженный файл, но встречаются и такие, которые делают это сами, например, используя ошибки в настройке или бреши в системе безопасности операционной системы. Отличительная особенность червей из первой группы — это использование обманных методов. Это проявляется, например, когда получатель инфицированного файла вводится в заблуждение текстом письма и добровольно открывает вложение с почтовым червем, тем самым его активируя. В последнее время наметилась тенденция к совмещению этих двух технологий — такие черви наиболее опасны и часто вызывают глобальные эпидемии. Сетевые черви могут кооперироваться с вирусами — такая пара способна самостоятельно распространяться по сети (благодаря червю) и в то же время заражать ресурсы компьютера (функции вируса).

Трояны

Троян (троянский конь) - программа, основной целью которой является вредоносное воздействие по отношению к компьютерной системе.

Классификация троянов по типу вредоносной нагрузки

Трояны или программы класса троянский конь, в отличие от вирусов и червей, не обязаны уметь размножаться. Это программы, написанные только с одной целью — нанести ущерб целевому компьютеру путем выполнения несанкционированных пользователем действий: кражи, порчи или удаления конфиденциальных данных, нарушения работоспособности компьютера или использования его ресурсов в неблаговидных целях.

Некоторые трояны способны к самостоятельному преодолению систем защиты компьютерной системы, с целью проникновения в нее. Однако в большинстве случаев они проникают на компьютеры вместе с вирусом либо червем — то есть такие трояны можно рассматривать как дополнительную вредоносную нагрузку, но не как самостоятельную программу. Нередко пользователи сами загружают троянские программы из Интернет.

Как уже говорилось выше, проникать в систему трояны могут двумя путями — самостоятельно и в кооперации с вирусом или сетевым червем. В первом случае обычно используется маскировка, когда троян выдает себя за полезное приложение, которое пользователь самостоятельно копирует себе на диск (например, загружает из Интернет) и запускает. При этом программа действительно может быть полезна, однако наряду с основными функциями она может выполнять действия, свойственные трояну. После проникновения на компьютер, трояну необходима активация и здесь он похож на червя — либо требует активных действий от пользователя или же через уязвимости в программном обеспечении самостоятельно заражает систему.

Отдельно отметим, что существуют программы из класса троянов, которые наносят вред другим, удаленным компьютерам и сетям, при этом не нарушая работоспособности инфицированного компьютера. Яркие представители этой группы — организаторы DDoS-атак.

Защита от вирусов

Антивирусные программы - это программы, основной задачей которых является защита именно от вирусов, или точнее, от вредоносных программ.

Правила работы за компьютером

Из всех методов антивирусной защиты можно выделить две основные группы:

- Сигнатурные методы — точные методы обнаружения вирусов, основанные на сравнении файла с известными образцами вирусов

- Эвристические методы — приблизительные методы обнаружения, которые позволяют с определенной вероятностью предположить, что файл заражен

Ссылки

Используемые источники:

- https://it-delo.by/kompyuternyie-virusyi/

- http://tech-lyceum.ru/tehnologia/informatika/lecture10.htm

- http://letopisi.org/index.php/%d0%9a%d0%be%d0%bc%d0%bf%d1%8c%d1%8e%d1%82%d0%b5%d1%80%d0%bd%d1%8b%d0%b5_%d0%b2%d0%b8%d1%80%d1%83%d1%81%d1%8b

Что такое компьютерный вирус? Виды компьютерных вирусов. Защита от компьютерных вирусов

Что такое компьютерный вирус? Виды компьютерных вирусов. Защита от компьютерных вирусов Что делать, если вместо текста иероглифы (в Word, браузере или текстовом документе)

Что делать, если вместо текста иероглифы (в Word, браузере или текстовом документе)

Как удалить вирус, создающий ярлыки файлов и папок на флешке, карте памяти или USB диске

Как удалить вирус, создающий ярлыки файлов и папок на флешке, карте памяти или USB диске

Компьютер не видит флешку: почему это происходит и что делать

Компьютер не видит флешку: почему это происходит и что делать Svchost.exe грузит оперативную память в Windows 7 или 10: 7 шагов до быстрого компьютера

Svchost.exe грузит оперативную память в Windows 7 или 10: 7 шагов до быстрого компьютера Типы компьютерных сетей (классификация компьютерных сетей)

Типы компьютерных сетей (классификация компьютерных сетей) Основные компоненты и разновидности компьютерных сетей

Основные компоненты и разновидности компьютерных сетей