Содержание

- 1 Блокировка через файл Hosts

- 2 Через DNS

- 3 В браузерах

- 4 C помощью брандмауэра Windows или стороннего файервола

- 5 На роутере

- 6 Средствами родительского контроля

- 7 С помощью статических маршрутов

- 8 С использованием локальных политик IP-безопасности (IPSec)

- 9 Как запретить доступ в интернет | Windows

- 10 Настройка сетевого подключения

- 11 Настройка брандмауэра

Использованием Интернета в ненадлежащих целях «грешат» и взрослые. Ошибки офисных работников нередко возникают потому, что 50% времени они заняты не делом, а социальными сетями.

Решить проблему радикально помогает только одно средство — блокировка нежелательных ресурсов. Читайте, как заблокировать сайт от детей и нерадивых взрослых восемью проверенными способами.

Содержание

Блокировка через файл Hosts

Метод блокировки веб-ресурсов через Hosts — локальную базу IP-адресов и сопоставленных им доменных имен, рассчитан на самых неопытных. Так как про Hosts сегодня знают даже младшие школьники, для многих не составит труда обнулить настройку и свести ваши старания на нет. Поэтому вам следует предпринять и меры по ее защите. Например:

- Создать для пользователя, которому вы собираетесь закрыть доступ к нежелательным сайтам, учетную запись с ограниченными правами. Тогда он не сможет ничего исправить в файле Hosts при всем желании.

- Использовать хитрости для сокрытия блокирующих записей.

Сама технология блокировки очень проста:

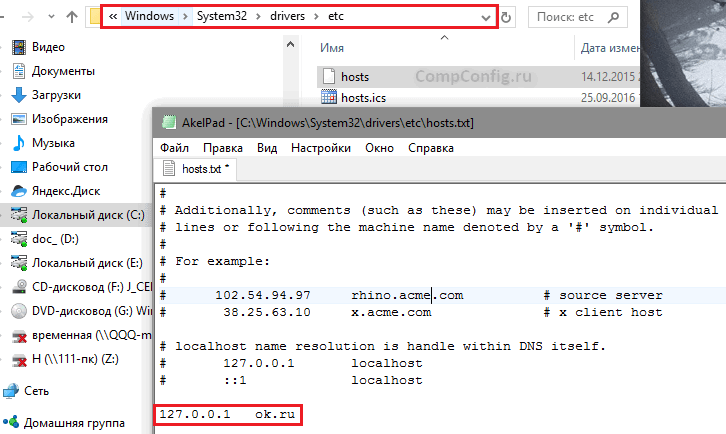

- Авторизуемся в Windows под учеткой администратора.

- Заходим в папку %Windir%System32driversetc, находим файлик без расширения с именем «Hosts» и открываем с помощью Блокнота или замещающей его программы. Чтобы не было проблем с сохранением изменений, можно сделать так: запустить Блокнот Windows (файл notepad.exe, находится в папке Windows) с правами админа, через меню «Файл» — «Открыть» перейти к Hosts и загрузить его в программу.

- В любое место файла с новой строки добавляем запись 127.0.0.1 сайт, где вместо «сайт» прописываем адрес блокируемого ресурса.

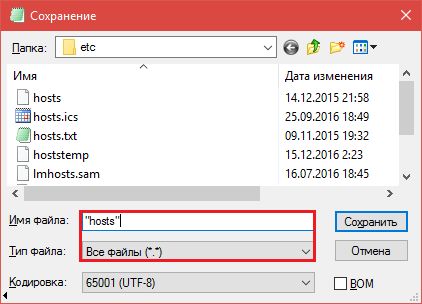

- Сохраняем файл на прежнем месте. Чтобы блокнот не приписал ему расширение txt, имя «hosts», пишем в кавычках, а из типов файла выбираем «все файлы».

После этого сайт перестанет открываться в браузерах, так как компьютер будет искать его не в Интернете, а на самом себе.

Хитрости, которые помешают пользователю удалить вашу запись в Hosts

Первый вариант — это сокрытие самой записи в файле. Сделать ее невидимой невозможно, но между комментариями (строчками, начинающимися с #) и ней можно вставить 2-3 сотни пустых строк. Пользователь при открытии файла, скорее всего, не обратит внимание на полосу прокрутки документа и не увидит вашу запись, так как она будет далеко внизу.

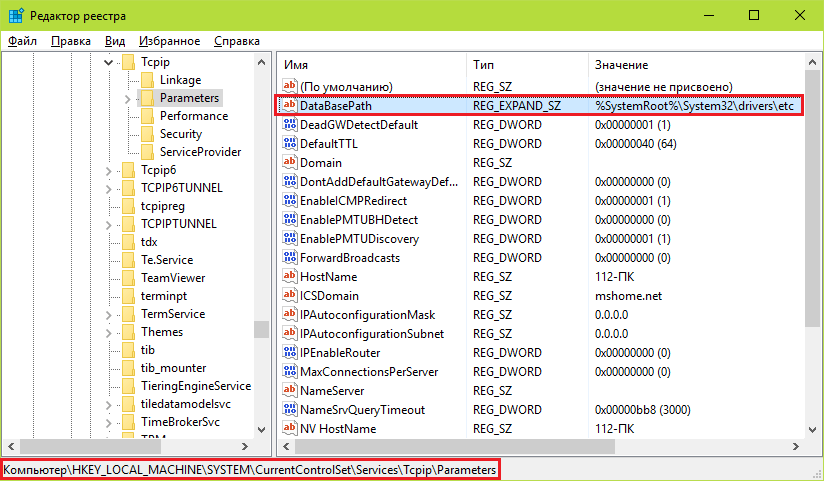

Второй вариант — это перемещение файла Hosts в другое, более укромное место. Куда его поместить, решайте сами, но чтобы система его не потеряла, придется внести небольшую правку в реестр. Откройте в редакторе RegEdit ветку HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParameters и в значении параметра DataBasePath пропишите новый путь к Hosts.

Через DNS

Трафик компьютера, подключенного к Интернету, проходит через сервера DNS (которые, как и hosts, сопоставляют имена веб-сайтов их ИП-адресам). Кроме DNS, предоставленных провайдером, вы можете использовать другие, например, бесплатные публичные.

Некоторые публичные ДНС имеют систему фильтрации контента, то есть не загружают на компьютер сайты с определенным содержимым.

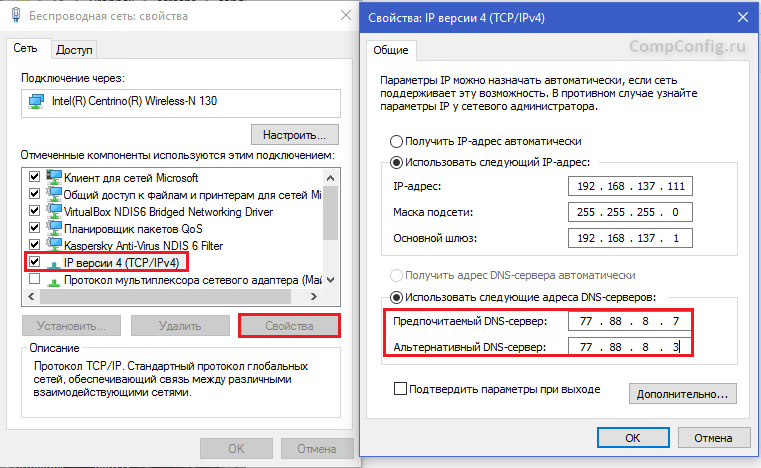

К сожалению, блокировать ресурсы по своему выбору с помощью ДНС нельзя, но если вы хотите закрыть доступ к контенту для взрослых или к потенциально вредоносным веб-сайтам, способ весьма эффективен. Чтобы им воспользоваться, достаточно прописать в свойствах подключения и протокола версии IPv4 нужные DNS-адреса.

В этом примере использованы публичные ДНС Яндекс с фильтром взрослого контента.

Есть и другие варианты блокировок:

- Яндекс: 77.88.8.88 (основной) и 77.88.8.2 (альтернативный) — фильтрация фишинга и мошеннических ресурсов.

- Norton ConnectSafe (Symantec): 198.153.192.40 (основной) и 198.153.194.40 (альтернативный) — фильтрация фишинга, мошенничества, вредоносных программ.

- Norton ConnectSafe: 198.153.192.50 и 198.153.194.50 — то же плюс фильтр контента для взрослых.

- Norton ConnectSafe: 198.153.192.60 и 198.153.194.60 — то же плюс блокировка любой «недетской» тематики.

В браузерах

Современные браузеры содержат в себе много полезного, но функций блокировки сайтов по выбору пользователя в большинстве из них нет. Осталась она, пожалуй, только в Internet Explorer.

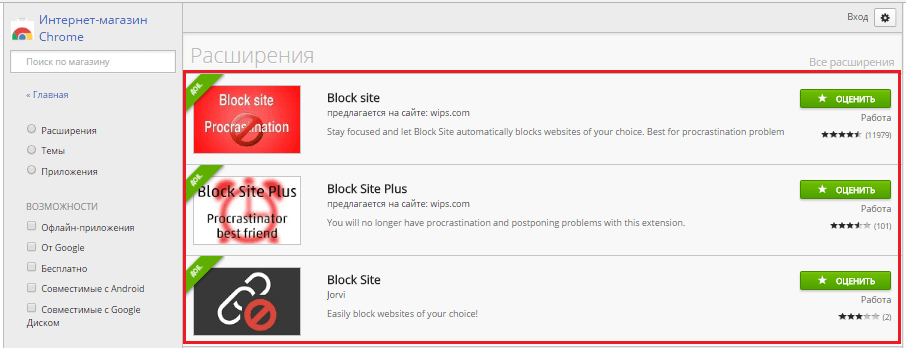

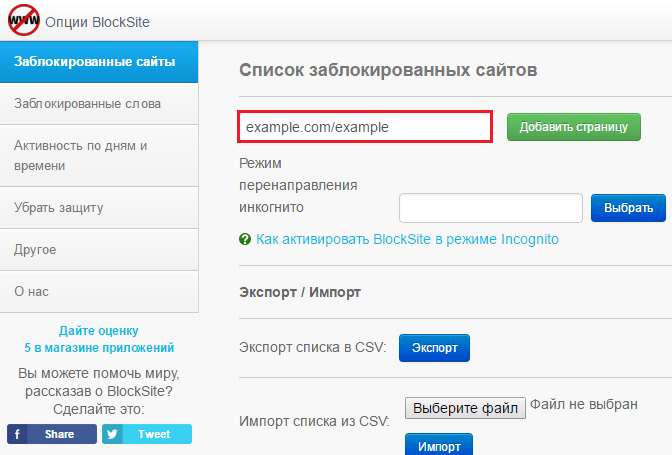

Чтобы возможность блокировать сайты появилась в вашем любимом браузере, достаточно установить в него специальное расширение, например, Block Site. Эта ссылка ведет в магазин Chrome, откуда вы можете скачать такой плагин (даже не один, а три с похожим именем) для Google Chrome и Яндекс.Браузер.

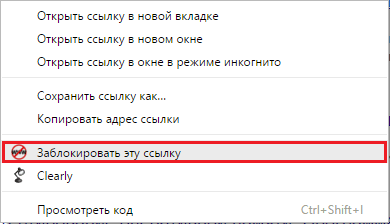

Принцип работы подобных расширений очень прост. Они добавляют функцию блокировки в контекстное меню. Щелкнув правой кнопкой мыши по любой ссылке (в том числе на скачивание файла) и выбрав команду «Заблокировать», вы занесете сайт в черный список. Причем целиком, а не отдельную страницу.

Некоторые из представленных расширений позволяют также пополнять черный список вручную и создавать пользовательские фильтры для блокировки по содержимому.

Плагины с функциями блока веб-ресурсов выпускаются не только для Chrome, но и для Opera, Mozilla Firefox и других, менее популярных браузеров.

C помощью брандмауэра Windows или стороннего файервола

Брандмауэр Windows может блокировать веб-сайты только по IP-адресам. Это не самый лучший способ, так как один IP иногда делят между собой несколько ресурсов, а большие порталы, такие как ВКонтакте и Одноклассники, занимают целые диапазоны адресов. Сторонние файерволы настраиваются более гибко — позволяют закрыть доступ даже к единственной странице. Для этого достаточно указать в программе ее URL, а не IP, что гораздо удобнее для пользователя.

Поскольку каждый файервол настраивается по-своему, а рассмотреть их все мы не можем, изучим принцип настройки универсального средства — брандмауэра Windows 10.

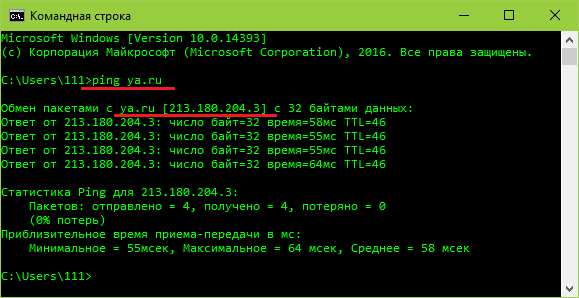

Для создания правила блокировки сначала определим IP сайта. Для этого удобно использовать команду ping_URL (например, «ping ya.ru») или whois-сервисы.

Далее пошагово:

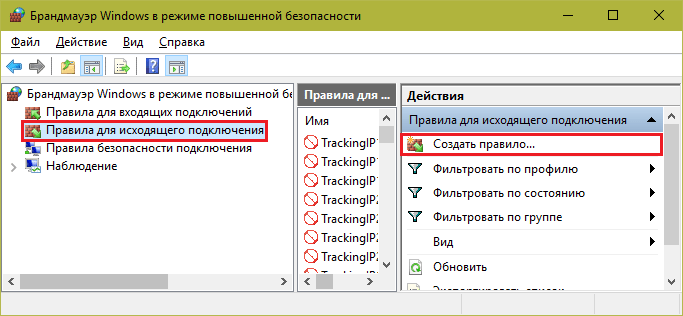

- Откроем брандмауэр. В левой панели выберем «Правила исходящих подключений», а в списке «Действия» — «Создать правило».

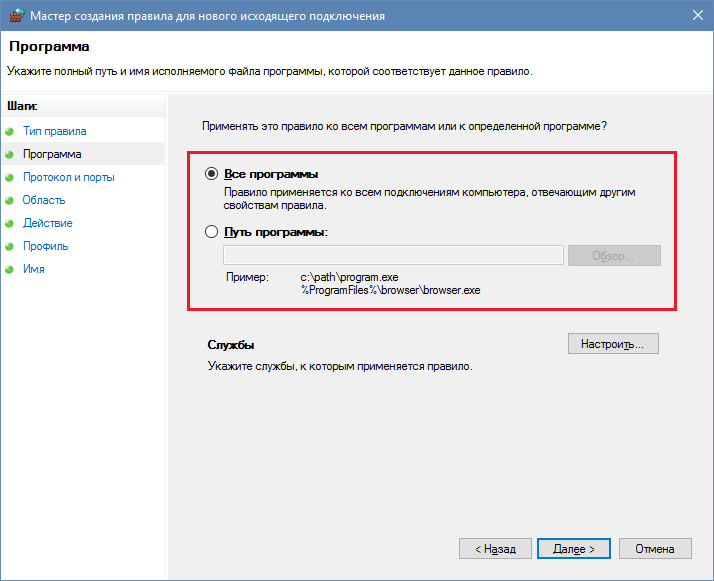

- В следующем окне отметим «Все программы» (если сайт должен блокироваться во всех браузерах) или «Путь программы» (если в одном). При выборе второго варианта укажем путь к исполняемому файлу браузера.

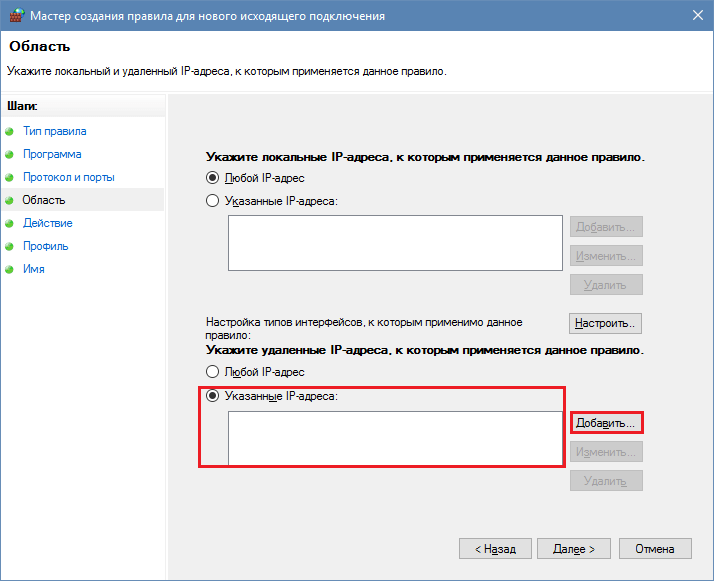

- Следующее окно пропустим. После него нам предстоит указать IP, подлежащий блокировке. Отметим в нижней части окна «Область» пункт «Указанные IP-адреса» и нажмем «Добавить». Верхнее поле не трогаем, так как оно предназначено для создания правил в локальных сетях.

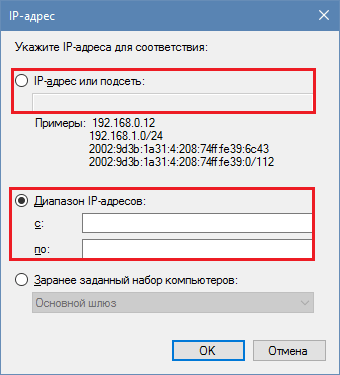

- Пропишем ИП-адрес или диапазон адресов веб-сайта и щелкнем ОК.

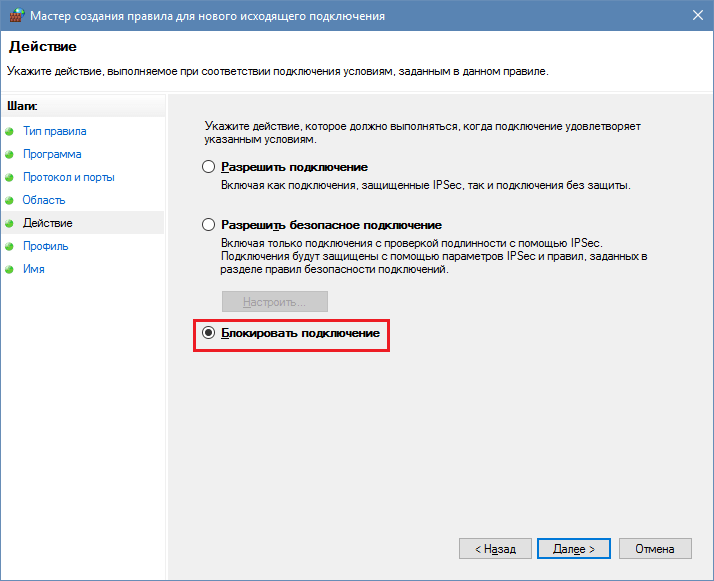

- Далее выберем «Блокировать подключение».

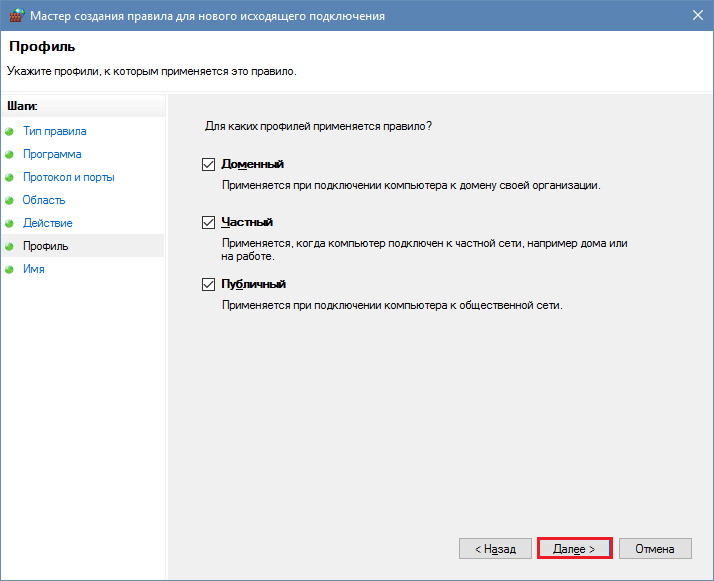

- Отметим сетевые профили, для которых собираемся использовать правило.

- И последним шагом присвоим правилу имя.

После нажатия «Готово» правило вступит в действие.

На роутере

Настройки контроля доступа на роутерах разных моделей неодинаковы, но их алгоритм во многом схож. Разберемся, как блокировать доступ к нежелательным сайтам на примере TP-Link.

Контроль доступа TP-Link (и не только) работает в режиме черного и белого списков. В первом случае доступ разрешается к любым веб-ресурсам, кроме указанных. Во втором — запрещается ко всем, кроме, опять же, указанных. Рассмотрим в качестве примера создание черного списка, так как он используется чаще.

- Заходим в админ-панель, открываем раздел «Контроль доступа» и нажимаем «Мастер настройки».

- В новом окне выбираем режим «IP-адрес», указываем имя узла, для которого создаем правило, и прописываем его IP или диапазон адресов.

- Далее выбираем режим «Доменное имя», пишем произвольное имя цели (для чего создается правило) и перечисляем запрещенные сайты.

- Следующим этапом создаем расписание блокировки.

- Потом задаем имя правила, проверяем все параметры и нажимаем «Завершить».

- Последний шаг — выбор режима фильтрации (в нашем случае — запретить пакетам с указанных доменов проходить через маршрутизатор) и сохранение правила. Также не забываем отметить «Включить управление контролем доступа к Интернет».

На этом настройка закончена.

Средствами родительского контроля

Родительский контроль сегодня встраивают куда только можно. Он есть во многих роутерах, антивирусных программах и даже в самих операционных системах. До выхода Windows 7 родительский контроль был отдельной системной функцией. В Windows 10 он стал «семейной безопасностью с настройками через сайт Microsoft», однако суть его от этого не поменялась. Родители по-прежнему имеют возможность ограничивать с его помощью доступ ребенка к сетевым ресурсам.

Впрочем, что мы всё о Windows да о Windows? Давайте рассмотрим, как работает родительский контроль в Касперском Интернет Секьюрити.

- Настройка ограничений выполняется через специально выделенный раздел.

- Первое, что предстоит сделать после захода в него, это установить пароль на отключение функции и изменение настроек.

- Дальше вам откроется список учетных записей пользователей, для которых можно задействовать родительский контроль. Нажмите возле выбранной учетки «Настроить ограничения».

- Ограничения доступа к веб-контенту устанавливаются в разделе «Интернет». В наличии 2 режима блокировки: сайты для взрослых (черный список) и все сайты, кроме разрешенных (белый список).

- При выборе режима черного списка вы можете задать категории контента, подлежащего блокировке, но без указаний конкретных сайтов. При выборе режима белого списка разрешенные сайты необходимо добавить в исключения. Всё остальное будет блокироваться.

Ползунок включения/выключения контроля находится вверху окна настроек в списке пользователей.

С помощью статических маршрутов

Статический (постоянный) маршрут — это жестко заданный путь следования пакетов от одного сетевого узла к другому. Например, от вашего компьютера к серверу, на котором хостится веб-сайт. Прописав в реестре Windows или в настройках роутера ложный маршрут к интернет-ресурсу (точнее, к его IP-адресу), вы сделаете так, чтобы он не открывался.

Как это выполнить:

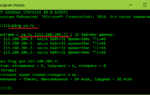

- Определите с помощью команды ping_URL IP-адрес нужного сайта.

- Не закрывая командной строки (она должна быть запущена от админа), выполните еще одну инструкцию: route -p add IP_целевого_сайта mask 255.255.255.0 192.168.1.0 metric 1.

Ответ «Ок» означает, что маршрут к сайту 213.180.193.3 создан. Теперь на этом компьютере ya.ru открываться не будет.

В реестре Windows все статические маршруты находятся в разделе HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParametersPersistentRoutes.

Чтобы убрать оттуда запись, ставшую ненужной, и возобновить доступ к сайту, щелкните по записи правой кнопкой мышки и выберите «Удалить». Или выполните в командной строке инструкцию route — f. Последний способ удаляет все существующие постоянные маршруты. Если хотите убрать только один из них, выполните команду route delete IP_целевого_узла, например, route delete 213.180.193.3. После этого сайт ya.ru снова станет доступным.

С использованием локальных политик IP-безопасности (IPSec)

Использование для ограничения доступа в Интернет политики безопасности IP (IPSec) — способ нетривиальный. О существовании такой возможности знают очень немногие (в отличие от Hosts), и тот, для кого вы заблокируете некий веб-ресурс, ни за что не догадается, как вы это сделали.

С помощью IPSec можно блокировать как отдельный IP сайта, так и пул адресов. Единственный недостаток этого метода в том, что оснастка управления политиками есть не во всех редакциях Windows. Так, в домашних выпусках она отсутствует.

Создание политики IP-безопасности может показаться сложным, но только в первый раз. После нескольких попыток оно не будет отнимать у вас больше 2-3 минут. Тем более, что каждый шаг настройки сопровождает Мастер.

- Итак, для доступа к оснастке откройте в панели управления раздел «Администрирование», щелкните «Локальная политика безопасности» и выберите «Политики IP-безопасности на локальном ПК».

- Нажмите правой кнопкой мышки на пустую область правой половины окна «Локальных политик» и выберите «Создать политику ИП-безопасности». Запустится первый Мастер настройки.

- В открывшемся далее окошке укажите имя новой политики и кратко опишите ее назначение. Можно оставить эти поля по умолчанию, но лучше заполнить, чтобы потом не запутаться.

- Следом нажмите «Далее», ничего не меняя.

- Завершите работу Мастера, отметив «Изменить свойства» и щелкнув «Готово».

- В окошке свойств будущей политики IPSec кликните «Добавить». Это запустит следующий Мастер — создания правил IP-безопасности.

- В окне «Конечная точка туннеля» оставьте всё как есть.

- В разделе «Тип сети» выберите «Все подключения».

- В «Списке IP-фильтров» (их только предстоит создать) кликните «Добавить». Следом — дайте вашему списку имя и снова нажмите «Добавить». Запустится третий Мастер — IP-фильтров.

- Первым делом дайте новому фильтру описание (удобнее всего указать URL блокируемого сайта).

- Источником трафика укажите «Мой IP адрес».

- Назначением — «Определенный IP или подсеть». Ниже пропишите адрес блокируемого сайта или подсети.

- В разделе «Тип протокола» отметьте «Любой».

- Последним шагом нажмите «Изменить свойства» и «Готово». Осталось совсем немного.

- Подтвердите параметры нового фильтра.

- Если хотите создать еще один, щелкните в следующем окне кнопку Добавить. Иначе — нажмите «ОК». Это запустит Мастер настройки действий фильтров.

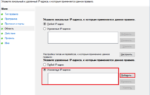

- В «Списке ИП-фильтров» отметьте только что созданный и кликните «Далее».

- Дайте имя и описание тому, что он будет делать (блокировать сайт).

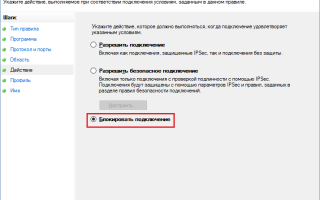

- В параметрах действия укажите «Блокировать».

- Завершающий шаг этапа — «Изменение свойств» и завершение работы мастера.

- Теперь снова проверьте и подтвердите настройку.

- Последний рывок — создать правила безопасности. Этим займется пятый Мастер.

- По окончанию его работы опять измените свойства и нажмите «Готово».

- Проверьте и подтвердите параметры нового правила.

- И напоследок — все свойства политики. Она создана и отображается в списке раздела.

- Осталось привести политику в действие. Кликните по ней правой кнопкой мышки и выберите «Назначить».

В разделе «Свойства» вы сможете в дальнейшем изменять любые параметры политики, а через контекстное меню — отключать, переименовывать и удалять.

Как запретить программе доступ в интернет?

Я думаю каждый встречался с такой проблемой, например, когда вы активируете какую либо программу с помощью crack или ключа, после чего вам нужно в обязательном порядке запретить ей выход в интернет, для того, что бы она не обновлялась и не передавала никакие данные, иначе активация слетит и программа станет снова не рабочей.

Что бы этого не происходило, нужно запретить программе доступ в интернет.

Как же это сделать с помощью стандартных средств Windows?

Заходим в пуск — панель управления, далее переходим в категорию «Система и безопасность»,

затем заходим в раздел «Брандмауэр Windows» и в левой графе выбираем пункт «Дополнительные параметры».

Откроется окно с настройками Брандмауэра.

Теперь переходим в пункт «Правила для входящих подключений», после чего нажимаем на вкладку «Действие» и выбираем «Создать правила».

Сейчас мы будем создавать правила для того чтобы запретить программе доступ в Интернет.

Итак, у вас должно открыться окно с созданием правила, выставляем такие настройки:

1.Тип правил — Для программы.

2.Программа — указываем путь к ней.

3.Действие — ставим галочку напротив «Блокировать подключение».

4.Профиль — тут ничего не изменяем, нажимаем далее.

5.Имя — даем имя нашему правилу. Имя может быть любым.

После проделанных операций, Брандмауэр будет блокировать доступ в интернет нашей программе.

Внимание, Брандмауэр должен быть обязательно включен!

Как запретить доступ в интернет | Windows

На прошлом вебинаре задали вопрос «Как ограничить доступ к сети интернет для разных компьютеров»?.

Давайте попробуем решить данный вопрос

Хотите получать свежие новости через ВК? Не вопрос, жми по ссылке: IT-Skills | Запишись в ИТ качалку

Лично я бы выбрал один из следующих способов:

— Настройка файла HOSTS – благодаря чему, мы можем указывать на какие сайты можно ходить, а на какие нет. Об этом я уже снимал видео.

— Используя прокси-сервер или файервол, который устанавливается на пути между интернетом и локальной сетью и в зависимости от настроек, выдает тем или иным пользователям и компьютерам доступ в интернет. Про подобную систему я так же рассказывал в видео по программе IDECO UTM, более подробно понять, как это работает вы, можете посмотрев данное видео.

— Настройка антивируса – как правило в современных корпоративных антивирусных решениях есть модуль, отвечающий за интернет контроль, настроив который мы можете так же ограничивать доступ к сайтам.

— Настройка сетевого подключения

— Настройка брандмауэра Windows

Вот как раз о последних двух, мы сейчас поговорим более подробно…

Настройка сетевого подключения

Если у вас интернет раздает сервер, то в сетевых настройках мы указываем IP адрес сервера, который раздает интернет. И указываем мы его в качестве шлюза.

Как работает шлюз?

Есть сервер с двумя сетевыми картами, одна смотрит в локальную сеть, вторая в сеть интернет. И все настроено так, что, если какой-то компьютер в локальной сети хочет выйти в сеть интернет, он отправляет свой запрос на ШЛЮЗ, т.е. как раз на этот сервер, который имеет выход в сеть интернет. Тот в свою очередь перенаправляет запрос на внешнюю сетевую кару, потом Интернет и уже нужную информацию обратным путем Интернет – Внешняя сетевая кара – Локальная сетевая карта – Компьютер пользователя.

В итоге, если мы просто оставим пустой строку с указанием ШЛЮЗА, то компьютеры в локальной сети не будут знать, через кого выходить в интернет, а значит будут изолированы от внешней среды. Однако смогут пользоваться локальными сетевыми ресурсами

Давайте проверим.

Заходим на клиентский компьютер Изменить сетевые настройки Если мы под обычным пользователем, не администратором, то для изменения настроек потребуется указать логин и пароль администратора. Это тоже важный момент, так как если пользователь будет администратором на своем компьютере, он сможет ввести адрес ШЛЮЗА и интернет у него появится.

Но, тут еще один нюанс, так как у меня поднят сервер DHCP, а он автоматически прописывает адрес ШЛЮЗА, то нам необходимо исключить из настроек те IP адреса, которые предназначены для компьютеров, без выхода в интернет. Иначе, он может назначить какой-нибудь машине такой же адрес и будет конфликт IP адресов. (Диспетчер серверов Средства DHCP Область ПКМ Свойства Смотрим какой вообще диапазон и можем его изменить Пул адресов ПКМ Диапазон исключения… Добавить 150-200)

При данной настройке у нас получится следующее, те кто выходит в интернет будут иметь адреса 100-150, остальные 150-200, но все настройки нам придется прописывать вручную.

Проверяем, включаем DHCP интернет есть, вбиваем вручную без ШЛЮЗА, интернета нет.

Настройка брандмауэра

В данном случае, мы создадим правило, запрещающее отправлять запросы по протоколам http и https, через которые пользователь получает данные из браузера (Этот компьютер Панель управления Брандмауэр Дополнительные параметры Правила исходящего подключения ПКМ Создать правило Для порта Определенные удаленные порты 80, 8080, 443 Блокировать подключение Все профили Блокировка интернета Готово)

Проверить на Edge и iexplorer.

Данное правило можно раскидать по компьютерам через групповую политику, если у вас есть домен.

При таким методе, вы отключаете пользователя от возможности просматривать интернет страницы, но сохраняется возможность работать с почтовыми программами, так как они работают по другим протоколам.

А это довольно часто требуется, чтобы пользователи работали с почтой, но не могли ходить по разным сайтам.

Но, через данный запрет мы запрещаем пользоваться любыми интернет ресурсами по указанным протоколам. Так что, если у вас в сети поднят локальный веб-сервер, допустим для доступа к 1С через браузер, то работа с ним также будет запрещена.

Так что самый надежный и более гибкий способ, это использование прокси-сервера, там можно настроить куда более универсальные правила.

Используемые источники:

- https://compconfig.ru/internet/kak-zablokirovat-dostup-na-sajt.html

- http://www.gamer.ru/everything/kak-zapretit-programme-dostup-v-internet

- https://sys-team-admin.ru/videouroki/administrirovanie/235-kak-zapretit-dostup-v-internet-windows.html

Как заблокировать программе доступ в интернет windows 10

Как заблокировать программе доступ в интернет windows 10

Как запретить программе выход в интернет разными способами

Как запретить программе выход в интернет разными способами

Как запретить доступ к сайтам на Wi-Fi роутере? Или разрешаем доступ только к некоторым сайтам

Как запретить доступ к сайтам на Wi-Fi роутере? Или разрешаем доступ только к некоторым сайтам

Исправить ошибку err connection reset в соединении. Устранить ERR_CONNECTION_REFUSED ВКонтакте

Исправить ошибку err connection reset в соединении. Устранить ERR_CONNECTION_REFUSED ВКонтакте Как можно заблокировать тикток на роутерах разных моделей, инструкция

Как можно заблокировать тикток на роутерах разных моделей, инструкция Как можно заблокировать тикток на роутерах разных моделей, инструкция

Как можно заблокировать тикток на роутерах разных моделей, инструкция Как можно заблокировать тикток на роутерах разных моделей, инструкция

Как можно заблокировать тикток на роутерах разных моделей, инструкция