Содержание

- 1 Kali Linux Nethunter — Почувствуйте себя хакером

- 2 aircrack-ng — Взломщик для профессионалов

- 3 Shark For Root — Поиск уязвимостей в беспроводных сетях

- 4 Zanti — Контроль доступа и не только

- 5 Reaver — Как узнать пароль от сети Wi-Fi

- 6 WPA WPS Tester — Не только взлом, но и защита

- 7 Кто отвечает за идентификацию

- 8 Идентификация по номеру телефона

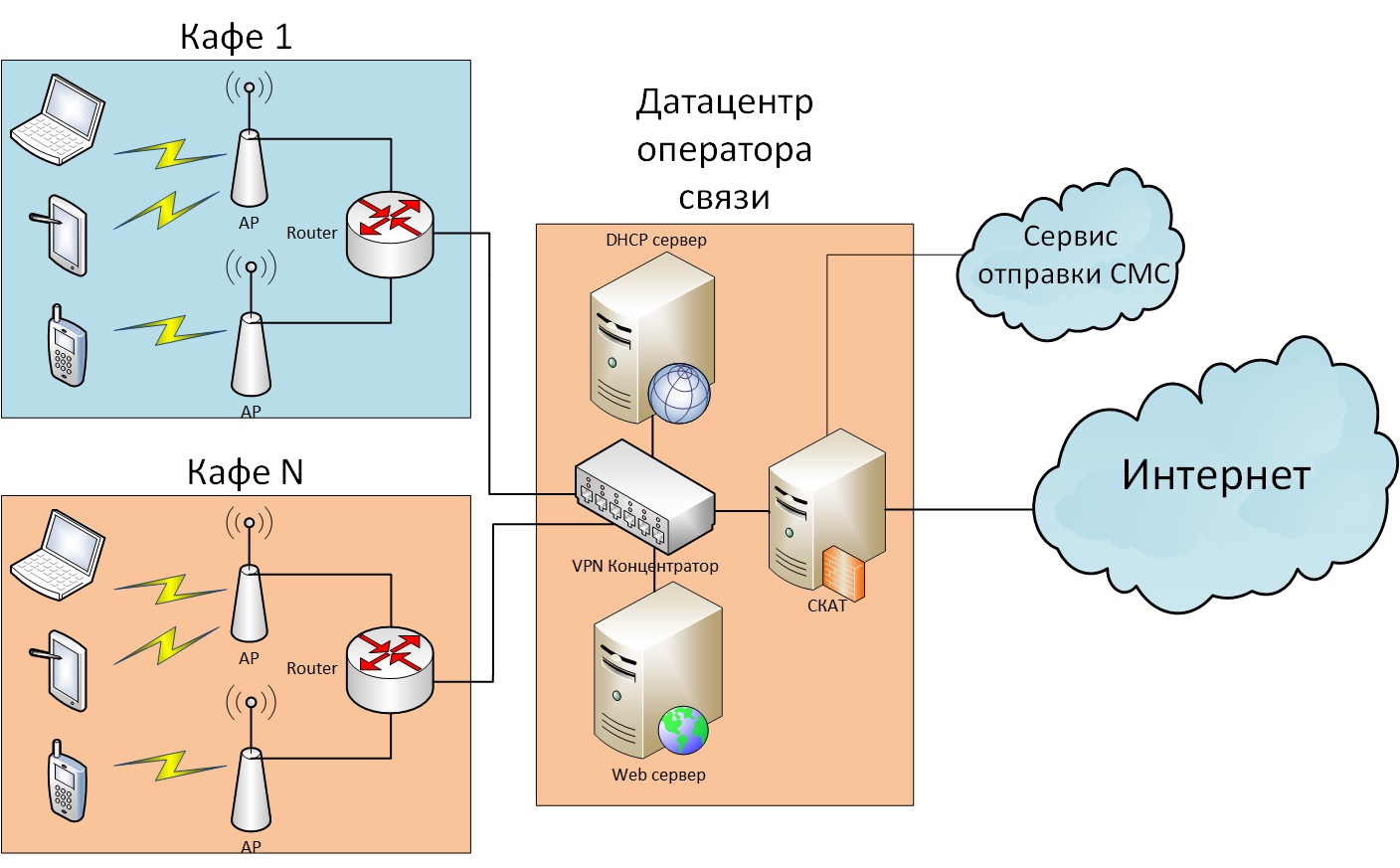

- 9 Схема идентификации оператором по номеру телефона

- 10 Настройка оборудования

- 11 Принцип работы

- 12 Подключение

- 13 Вайфай — это не особо безопасно

- 14 Защиты нет: открытая сеть

- 15 Пароль есть, защиты нет: WEP

- 16 Какая-никакая защита: WPA2

- 17 Как ещё можно защититься

- 18 Скорость работы и расстояние

- 19 Правда ли, что от вайфая может быть онкология или отставание в умственном развитии ребёнка?

1 24.09.2019

В одном из наших предыдущих материалов мы уже рассказывали вам о лучших хакерских приложениях. Чтобы не пропускать такие материалы — подпишитесь на наш канал в Телеграм, если эта тема вам интересна. Сегодня же мы хотели бы продолжить разговор, посвятив его доступу к Wi-Fi сетям. Но сразу оговоримся. Мы никого не призываем вламываться в личное пространство других людей. Вся информация предоставлена для того, чтобы вы знали больше о безопасности и не дали себя подловить. В крайнем случае, ее можно использовать для доступа к своей сети, если вы вдруг забыли от нее пароль.

Android-смартфон способен на многое. В том числе и на то, чтобы взломать беспроводную сеть

Kali Linux Nethunter — Почувствуйте себя хакером

Kali Linux Nethunter является первой в своем роде платформой для работы с Wi-Fi под Android с открытым исходным кодом. Используя это приложение, интерфейс которого, к сожалению, сложно назвать простым и понятным, можно получить полный доступ к беспроводным сетям и даже узнать некоторую информацию об устройствах, которые подключены к Wi-Fi.

Скачать: Kali Linux Nethunter

aircrack-ng — Взломщик для профессионалов

Популярный инструмент для работы с сетями aircrack-ng является одним из тех, элементы которого очень часто заимствовали другие разработчики подобного софта. При этом основное предназначение программы — совсем не взлом, а защита беспроводных каналов связи. Но без специальных знаний за программу лучше не браться. Она разработана явно не для новичков. Работа aircrack-ng нацелена на поиск уязвимостей и «слабых мест» в беспроводных сетях, что позволит вам улучшить безопасность и предотвратить хакерские атаки в дальнейшем.

Скачать: aircrack-ng

Shark For Root — Поиск уязвимостей в беспроводных сетях

Shark For Root — это Android-версия популярного пакета Wireshark с открытым исходным кодом, который обычно используется для анализа сетевого трафика и разработки протоколов безопасности. Обратите внимание, что вам понадобится Wireshark на вашем настольном компьютере, чтобы начать работу, так как приложение на смартфоне работает в паре со «старшим братом», дополняя его функциональность.

Скачать: Shark For Root

Zanti — Контроль доступа и не только

Этот простой в использовании мобильный инструментарий может быть использован для оценки безопасности сети WiFi, поиска уязвимостей и, конечно же, для проникновения в сети. Встроенный сканер WiFi показывает точки доступа, отмечая те из них, доступ к которым можно получить довольно легко. Вы также можете использовать приложение, чтобы «отрезать» входящий или исходящий трафик и оставить тем самым сеть без доступа в интернет.

Скачать: Zanti

Reaver — Как узнать пароль от сети Wi-Fi

Reaver — это приложение для взлома паролей сетей WiFi, которое при этом довольно несложно использовать. Reaver обнаруживает беспроводные маршрутизаторы с поддержкой протоколов WPS и WPA/WPA2. Всю информацию вы получаете на довольно информативном графическом интерфейсе. Если вдруг вы забыли пароль от своей домашней сети, а сбрасывать настройки роутера не хочется, то попробуйте Reaver

Скачать: Reaver

WPA WPS Tester — Не только взлом, но и защита

WPA WPS Tester в противовес предыдущей программе представляет собой инструмент для поиска уязвимостей в протоколах WPS и WPA/WPA2. Оно может не только «подобрать пароль» к сети, но и позволяет узнать, насколько сеть защищена от взлома, сканируя как входящие и исходящие пакеты, так и сами беспроводные устройства на предмет наличия уязвимостей вроде бэкдоров.

Скачать: WPA WPS Tester

23.12.2016 | Владимир Хазов

Анонимный и бесконтрольный доступ в сеть интернет может стать угрозой для государства и его жителей, именно поэтому Постановление правительства №758, вступившее в силу 13 августа 2014 года, обязало владельцев публичных заведений, которые предоставляют бесплатный доступ к Wi-Fi, идентифицировать пользователей. Согласно постановлению и разъяснениям Минкомсвязи, идентификация может быть выполнена тремя способами: по документу, удостоверяющему личность (например, паспорту), номеру мобильного телефона или учетной записи на сайте Госуслуг.

Кто отвечает за идентификацию

Проводить идентификацию пользователя, регистрировать его устройство в сети и следить за временем рабочей сессии должен владелец заведения, предоставляющий доступ к открытой Wi-Fi сети. Ответственность и штраф (до 50 000 рублей для ИП и до 200 000 рублей для юридических лиц) за невыполнение требований постановления ложится также на него.

Существуют 3 основных способа организации идентификации:

- Установка специального оборудования (роутера, прокси-сервера) в сети Wi-Fi заведения.Такой способ чаще всего применяется владельцами гостиниц, где для идентификации гостя в сети используется номер комнаты, к которому привязаны его паспортные данные.

- Использование готового решения от фирмы посредника, которая предоставляет оборудование и сервис по идентификации по номеру телефона.Этот способ может применяться владельцами небольших кафе и ресторанов, но имеет ограничение по масштабированию и требует заключения отдельного договора и ежемесячной платы за сервис.

- Предоставление услуги идентификации оператором связи, с которым заключен договор на предоставление доступа в интернет. Наиболее универсальный и доступный вариант, так как не требует дополнительных затрат на оборудование, может оплачиваться по основному договору предоставления доступа к сети интернет и не имеет ограничений по числу абонентов бесплатного Wi-Fi.

Напомню, что идентификация может осуществляться тремя способами — по документу, удостоверяющему личность (паспорт, водительские права и т.д.), номеру мобильного телефона или учетной записи на сайте Госуслуг. Авторизация через социальные сети не отвечает требованиям Постановления и не является правомерной.

Идентификация по номеру телефона

Данный способ идентификации является наиболее распространённым, он не требует согласия по работе с персональными данными от пользователя Wi-Fi, как в случае использования паспорта, и не обязывает регистрироваться на сайте Госуслуг, для чего также необходим интернет, который пользователь пытается получить.

Последовательность действий пользователя для доступа к бесплатной сети Wi-Fi выглядит следующим образом:

- Абонент подключается к сети WiFi.

- Появляется приветственная страница заведения с информацией, что абонент должен открыть браузер и идентифицировать себя (на некоторых устройствах, например, iPhone, идентификация прямо с приветственной страницы не сохраняет cookie).

- В браузере, при переходе на любой URL, происходит переадресация абонента на страницу идентификации.

- Абонент вводит телефонный номер, запрашивает код доступа.

- Код доступа приходит на введенный номер телефона через SMS.

- Абонент вводит полученный код доступа на странице идентификации.

- Происходит запись сессионной cookie на абонентское устройство с сохранением в течении суток (это необходимо для повторного доступа в сеть без идентификации) и переход на запрошенный пользователем URL.

Владельцу заведения необходимо только установить и настроить оборудование Wi-Fi, подключить его к линии оператора связи и оплатить выбранный тарифный план. Работа по идентификации пользователя происходит на оборудовании оператора связи, как это происходит рассмотрим на примере системы DPI СКАТ от компании ВАС Экспертс.

Схема идентификации оператором по номеру телефона

Помимо стандартного оборудования для предоставления доступа к сети интернет абонентам (коммутаторы, маршрутизаторы, граничный роутер, Wi-Fi точки доступа) оператор должен иметь:

- Систему СКАТ DPI;

- DHCP сервер для организации централизованной выдачи адресов абонентам (в одной сети с DPI), обладающий возможностью при выдачи нового IP адреса вызвать shell скрипт;

- Виртуальную машину с установленным WEB-сервером Apache (httpd), модулем просмотра статистики и отчетов (nfsen);

- Доступ к сервису для отправки SMS сообщений (например, digital-direct.ru);

- NAT для уменьшения количества используемых IPv4 адресов, и записью лога трансляций IP↔IP, PORT (опционально);

- Radius для аутентификации в сети по идентификатору абонента (опционально).

Последовательность операций при работе по такой схеме:

- Абонентское устройство (смартфона, планшет, ноутбук) подключается к Wi-Fi роутеру заведения (та самая бесплатная сеть);

- Wi-Fi роутер обращается за новым IP к DHCP серверу оператора связи;

- При выдаче нового IP, DHCP сервер вызывает shell-скрипт, и передает данные на Wi-Fi роутер;

- Shell-скрипт по выданному IP активирует на СКАТ DPI услугу белый список и тариф с ограничениями доступа;

- WEB-сервер получает запрос на приветственную страницу, абонент активирует браузер и переходит на любой URL;

- WEB-сервер получает запрос на страницу идентификации (и проверяет cookie), абонент вводит телефонный номер и нажимает «получить код доступа»;

- WEB-сервер получает запрос на код доступа, формирует случайное число и отправляет на телефон абонента с помощью внешнего сервиса, абонент вводит в форму полученный код и нажимает «подтвердить»;

- WEB-сервер получает запрос на подтверждение кода доступа, если код правильный, вызывает shell-скрипт для удаления услуги белый список и установки тарифа Wi-Fi доступа, устанавливает cookie в браузере и переадресует на запрошенный URL.

Настройка оборудования

Для реализации схемы необходимо настроить оборудование оператора: систему DPI, DHCP-сервер, Web-сервер.

Настройка системы DPI

- Используем описание классов протоколов txt

http cs0

https cs0

dns cs0

default cs1

- Конвертируем и из архива с исходниками копируем на сервер DPI

cat protocols.txt|lst2dscp /etc/dpi/protocols.dscp

htdocs/wifi/.script в /home/fastdpi/

- Создаём файл тарифа default_policing.cfg для доступа к интернет через WiFi — 10 mbit

htb_inbound_root=rate 10mbit

htb_inbound_class0=rate 1mbit ceil 10mbit

htb_inbound_class1=rate 1mbit ceil 10mbit

htb_inbound_class2=rate 8bit ceil 10mbit

htb_inbound_class3=rate 8bit ceil 10mbit

htb_inbound_class4=rate 8bit ceil 10mbit

htb_inbound_class5=rate 8bit ceil 10mbit

htb_inbound_class6=rate 8bit ceil 10mbit

htb_inbound_class7=rate 8bit ceil 10mbit

htb_root=rate 10mbit

htb_class0=rate 1mbit ceil 10mbit

htb_class1=rate 1mbit ceil 10mbit

htb_class2=rate 8bit ceil 10mbit

htb_class3=rate 8bit ceil 10mbit

htb_class4=rate 8bit ceil 10mbit

htb_class5=rate 8bit ceil 10mbit

htb_class6=rate 8bit ceil 10mbit

htb_class7=rate 8bit ceil 10mbit

- Создаём файл тарифа captive_portal_hard.cfg для блокировки доступа к интернету совместно с белым списком

htb_inbound_root=rate 256kbit

htb_inbound_class0=rate 8bit ceil 256kbit

htb_inbound_class1=rate 8bit ceil 8bit

htb_inbound_class2=rate 8bit ceil 8bit

htb_inbound_class3=rate 8bit ceil 8bit

htb_inbound_class4=rate 8bit ceil 8bit

htb_inbound_class5=rate 8bit ceil 8bit

htb_inbound_class6=rate 8bit ceil 8bit

htb_inbound_class7=rate 8bit ceil 8bit

htb_root=rate 256kbit

htb_class0=rate 8bit ceil 256kbit

htb_class1=rate 8bit ceil 8bit

htb_class2=rate 8bit ceil 8bit

htb_class3=rate 8bit ceil 8bit

htb_class4=rate 8bit ceil 8bit

htb_class5=rate 8bit ceil 8bit

htb_class6=rate 8bit ceil 8bit

htb_class7=rate 8bit ceil 8bit

- Настраиваем услугу белый список

cp_server=yoursite.ru/welcome.php

Настройка DHCP-сервера

- Настраиваем удаленный запуск команд через SSH

- Устанавливаем триггер на выдачу нового IP:

ssh dpi_user@dpi_host «/home/fastdpi/_add_captive_portal.sh »

Настройка Web-сервера

- Настраиваем удаленный запуск команд через SSH

- Настраиваем конфигурацию Apache, пример в директории архива conf/:

- в conf.d/php.ini переносим / добавляем настройки из примера conf/php.ini

- включаем файл conf

- настраиваем DocumentRooot на /var/www/html/htdocs/wifi/

- Копируем htdocs/ в /var/www/html

- Редактируем /var/www/html/htdocs/wifi/.script/remove_captive_portal.sh

- Редактируем /var/www/html/htdocs/wifi/request.php, указываем USER и PASSWORD доступ к сервису отправки SMS сообщений

Реализация идентификации пользователя по такой схеме позволяет решить сразу несколько задач:

- Предоставлять посетителям бесплатный доступ в интернет, повышая тем самым их лояльность и удовлетворенность;

- Соответствовать требованиям Постановления и избежать штрафов;

- Размещать на странице авторизации рекламу и информацию о маркетинговых акциях заведения;

- Ведение статистики о посетителях для дальнейшего анализа с целью повышения качества предоставляемых услуг.

Для получения более подробной информации о функции идентификации пользователей системы DPI СКАТ и других ее возможностей можно обратится к специалистам компании ВАС Экспертс.

Подписывайтесь на рассылку новостей блога, чтобы не пропустить новые материалы.

Поделиться в социальных сетях

Пора. Иначе зачем? Каждый уважающий — должен. Давайте.

Принцип работы

Wi-Fi — это технология беспроводной связи, которую используют компьютеры, телефоны, планшеты и многие другие потребительские устройства. Это не единственная технология беспроводной связи — есть много других, для разных целей. Но вайфай — самый попсовый, и вы с ним за жизнь точно встречались.

Работает так:

- Где-то стоит Wi-Fi-точка — по-нашему, хотспот или излучатель. В него встроены одна или несколько антенн.

- На антенны подаётся специальный ток. Ток излучается в виде электромагнитных волн. Получается излучение, похожее на излучение микроволновки или радиостанции.

- Излучение разлетается во все стороны, проходит сквозь воздух, бетон и металл, частично путается в местных атомах, частично глушится, но всё-таки долетает до наших компьютеров и смартфонов.

- На компьютерах тоже стоят Wi-Fi-устройства. Они ловят излучение своими антеннами, вычленяют из него сигнал и отправляют ответ так же, по радио.

- Все местные Wi-Fi-устройства одновременно ловят все беспроводные сигналы и вычленяют из них только те, которые касаются конкретно этого устройства.

Это похоже на разговор в шумном ресторане: ваши уши слышат одновременно все разговоры за соседними столиками, но ваш мозг вычленяет только голос вашего собеседника.

На дворе почти 2020 год, и сейчас почти все точки доступа также являются роутерами — то есть устройствами, которые пуляют ваши запросы туда-сюда по адресам. Если к такому роутеру подключить кабель с интернетом, роутер увидит это в своей таблице адресов и сможет объявить всем подключённым ребятам: «У меня есть интернет! Если что-то оттуда нужно — скажите, я дам». И тогда все устройства, подключённые к этому роутеру, смогут выйти в интернет, получая данные по воздуху.

Подключение

Wi-Fi-роутер несколько раз в секунду отправляет в эфир сообщение вроде такого: «Ребята, я вот роутер, раздаю данные на такой-то частоте, название сети — вот такое. Велком».

Если вам не нужен вайфай или вы уже подключены, ваши Wi-fi-устройства игнорируют эти позывные. Но когда вам нужно подключиться к вайфаю, вы открываете в телефоне список доступных сетей — тогда устройство начинает слушать эфир на предмет таких позывных. Вы выбираете нужную сеть, и дальше всё зависит от её типа.

Вайфай — это не особо безопасно

Весь вайфай — это сплошная каша из электромагнитных волн. Когда компьютер настраивается на волны нужной частоты, вам может казаться, что роутер как будто отправляет ему сигнал. На самом деле роутер отправляет сигнал «в космос». И вот уже ваше устройство вычленяет из общей каши конкретно те сигналы, которые предназначены именно ему.

При большом желании можно посидеть с антенной и послушать весь «сырой» трафик, который передаётся в эфир в этой местности — так же, как можно подслушать полицейскую рацию.

Понимая это, инженеры вайфая придумали разные способы защиты сетей.

Защиты нет: открытая сеть

К ней может подключиться кто угодно, пароль не нужен. Примеры таких сетей — бесплатный Wi-Fi в кафе, на вокзалах, в гостиницах и аэропортах. Весь трафик виден всем, его легко перехватить и расшифровать — защита нулевая. С тем же успехом можно встать посреди кафе и громко, выразительно так проговорить: «Зайду, пожалуй, на Порнхаб».

Если вы подключитесь к открытой сети в кафе и зайдёте в свою почту по логину и паролю без шифрования, то злоумышленник может перехватить ваш трафик и получить доступ к вашей почте.

Если сделать такую сеть дома, то интернетом бесплатно будут пользоваться все, включая соседей и ребят на лавочке во дворе, если до них будут долетать ваши радиоволны.

Наконец, сам злоумышленник может раскатать посреди кафе открытый вайфай, собрать на него соединения ничего не подозревающих посетителей и спокойно читать их трафик как открытую книгу. Достаточно назвать вайфай как-то типа Free Cafe Wifi.

Как защититься: возьмите за правило не подключаться к сетям без пароля. Если оказались в тяжёлой жизненной ситуации и ничего кроме открытых сетей рядом не вещает, используйте VPN: это дополнительное шифрование вашего трафика.

Пароль есть, защиты нет: WEP

Теоретически это уже защищённая сеть, но на практике протокол шифрования настолько слабый, что взломать его можно за несколько минут. Считайте, что он ничем не отличается от открытой сети, только тут требуют пароль при входе.

WEP — самая вредная защита для Wi-Fi. Она даёт иллюзию безопасности, хотя на деле её нет.

Что делать: проверьте, на какую систему защиты настроен ваш роутер. То, что у него стоит пароль, ещё не значит, что вы защищены. Используйте VPN.

Какая-никакая защита: WPA2

Тут всё получше: на входе вам тоже придётся ввести пароль, и если он совпадёт с тем, что записан в точке доступа — вас пустят. Защита более стойкая, но в определённых случаях это сделать тоже возможно. Для обычного бытового использования такой системы защиты уже хватит.

Что делать: радоваться, что у вас хорошая защита. Продолжать использовать VPN для шифрования трафика.

Как ещё можно защититься

Можно настроить беспроводную сеть так, чтобы она не транслировала свои позывные в эфир. Тогда узнать о существовании вашей сети можно будет, только если у вас особенное оборудование и вы точно знаете, что искать. То есть спецслужбы вас вычислят, а хитрый сосед уже нет.

Это создаст и некоторые трудности: чтобы подключиться к такой сети, вам придётся знать и её пароль, и её название, и тип защиты. Если к вам придут гости, уже мало будет сказать пароль — им придётся лезть в настройки и подключаться по полной программе. Или пусть с телефонов сидят.

Скорость работы и расстояние

Общее правило такое: скорость соединения — это скорость самого медленного устройства. Если у вас шустрый роутер, но медленный модуль в телефоне, то и беспроводной интернет в телефоне тоже будет медленным. При этом если в той же сети есть компьютер с быстрым Wi-Fi-модулем, то телефон на скорость соединения никак не повлияет. Но если у вас старый Wi-Fi-роутер, то он может тормозить всю сеть.

Если говорить про расстояние, то чаще всего работает так: чем быстрее, тем меньше зона покрытия.

Сейчас стандартная скорость домашнего роутера — 300 мегабит в секунду. Этого достаточно, чтобы на всех устройствах был быстрый интернет и чтобы он был доступен в любой точке квартиры. Если квартира большая или сеть нужна в частном доме, ставят дополнительные роутеры или повторители сигнала. Они расширяют зону сети и распределяют нагрузку между собой.

Большое влияние на скорость может оказывать планировка квартиры или материал стен. Если радиоволны в принципе плохо проходят стены со стальной арматурой, вайфаю тоже будет тяжело. Впрочем, всё зависит от конкретной арматуры и конкретной частоты вайфая.

Правда ли, что от вайфая может быть онкология или отставание в умственном развитии ребёнка?

Сейчас наука считает, что конкретно от вайфая ничего не будет: роутеры далеко, в бытовых условиях волны маломощные. Но если положить точку доступа промышленного класса под подушку и так спать по 12 часов в день, то будет.

Если решите, что вайфай вам всё-таки вреден, не забывайте, что помимо вайфая у вас в квартире полно радиоустройств, а одна микроволновка жарит так, как не снилось десяткам вайфайных точек доступа. Также все ваши соседи жарят вайфаем во все стороны.

С другой стороны, если подключать свои компьютеры к интернету через провод, скорость, скорее всего, будет выше. Менее удобно, но зато быстро. Есть над чем подумать.

Что до умственного развития, то тут гораздо большую роль играет не радиосигнал, а качество сайтов, которые ребёнок посещает. От «Кода» отставания не будет. За других не ручаемся.

Используемые источники:

- https://androidinsider.ru/obzory-prilozhenij/luchshie-programmy-dlya-vzloma-wi-fi-setej.html

- https://vasexperts.ru/blog/identifikaciya-abonenta-v-wi-fi-seti-po-tel/

- https://thecode.media/wifi/

Информатика ЕГЭ 12 задание разбор

Информатика ЕГЭ 12 задание разбор

Настройка QoS для повышения качества IP-телефонии

Настройка QoS для повышения качества IP-телефонии Напомню, что идентификация может осуществляться тремя способами — по документу, удостоверяющему личность (паспорт, водительские права и т.д.), номеру мобильного телефона или учетной записи на сайте Госуслуг. Авторизация через социальные сети не отвечает требованиям Постановления и не является правомерной.

Напомню, что идентификация может осуществляться тремя способами — по документу, удостоверяющему личность (паспорт, водительские права и т.д.), номеру мобильного телефона или учетной записи на сайте Госуслуг. Авторизация через социальные сети не отвечает требованиям Постановления и не является правомерной.

Как проверить скорость WiFi между устройствами

Как проверить скорость WiFi между устройствами

Почему не приходят СМС на телефон — причины и что делать

Почему не приходят СМС на телефон — причины и что делать Какой выбрать Bluetooth адаптер+Wi-Fi для ПК: ТОП-10 лучших Bluetooth устройств

Какой выбрать Bluetooth адаптер+Wi-Fi для ПК: ТОП-10 лучших Bluetooth устройств Авторизация Wi-Fi по СМС — Как Сделать Идентификацию по SMS на Роутере Zyxel Keenetic?

Авторизация Wi-Fi по СМС — Как Сделать Идентификацию по SMS на Роутере Zyxel Keenetic? Как ограничить скорость интернета на Wi-Fi роутере TP-LINK

Как ограничить скорость интернета на Wi-Fi роутере TP-LINK