Содержание

- 1 Функции Wi-Fi и Bluetooth

- 2 Отключение от сетей Wi-Fi

- 3 Разрыв связи с аксессуарами Bluetooth

- 4 Выключение функций Wi-Fi и Bluetooth

- 5 Дополнительная информация

- 6 Причины тормозящего Wi-Fiпри включенном блютуз

- 7 Как устранить конфликт оборудования

- 8 Настройки роутера для избежания конфликта с Bluetooth

- 9 Трюк 1: Используем BT для удаленного доступа к компьютеру

- 10 Трюк 2: Контроль доступа с помощью BT

- 11 Трюк 3: Снифаем BT-трафик из эфира

- 12 Трюк 4: Работаем с BT-адаптером напрямую

- 13 Трюк 5: Находим скрытые устройства

- 14 Трюк 6: Перехватываем из эфира разговоры по гарнитуре

- 15 Трюк 7: DDoS BT-устройств

В этой статье описывается, как управлять функциями Wi-Fi и Bluetooth в приложении «Пункт управления» на iPhone, iPad и iPod touch.

Функции Wi-Fi и Bluetooth

При сдвиге переключателя Wi-Fi или Bluetooth в положение «Выключено» в приложении «Пункт управления» все подключения между вашим устройством и точками доступа к сети Wi-Fi, а также аксессуарами Bluetooth будут немедленно разорваны. Модули Wi-Fi и Bluetooth при этом продолжат работать. Это значит, что вы по-прежнему сможете использовать следующие функции и аксессуары.

- AirDrop

- AirPlay

- Apple Pencil

- Apple Watch

- Возможности функции «Непрерывность», например Handoff и Instant Hotspot

- Instant Hotspot

- Службы геолокации

Отключение от сетей Wi-Fi

Откройте Пункт управления на своем устройстве iPhone, iPod touch или iPad и нажмите кнопку Wi-Fi . Значок потускнеет, и устройство отключится от всех сетей, к которым было подключено.

Если вы выключите функцию Wi-Fi, устройство не будет автоматически подключаться к ближайшим сетям Wi-Fi, пока не произойдет любое из следующих событий.

- Вы включите функцию Wi-Fi в приложении «Пункт управления».

- Вы подключитесь к сети Wi-Fi в меню «Настройки» > Wi-Fi.

- Ваша геопозиция изменится.

- Наступит 05:00 по местному времени.

- Устройство будет перезапущено.

Разрыв связи с аксессуарами Bluetooth

Откройте Пункт управления на своем устройстве iPhone, iPod touch или iPad и нажмите кнопку Bluetooth . Значок потускнеет, и связь устройства со всеми подключенными аксессуарами, кроме Apple Watch и Apple Pencil, будет разорвана. Instant Hotspot, а также возможности функции «Непрерывность», например Handoff, будут доступны.

Если вы выключите функцию Bluetooth, ваше устройство с iOS или iPadOS не будет подключаться к аксессуарам Bluetooth, пока не произойдет любое из следующих событий.

- Вы включите функцию Bluetooth в приложении «Пункт управления».

- Вы подключитесь к аксессуару Bluetooth, выбрав «Настройки» > Bluetooth, либо нажав значок AirPlay

или

и выбрав аксессуар Bluetooth.

- Наступит 05:00 по местному времени.

- Устройство будет перезапущено.

Выключение функций Wi-Fi и Bluetooth

Чтобы полностью выключить функции Wi-Fi и Bluetooth для всех сетей и устройств, выполните следующие действия.

- Для выключения функции Wi-Fi перейдите в меню «Настройки» > Wi-Fi и деактивируйте параметр Wi-Fi.

- Для выключения функции Bluetooth перейдите в меню «Настройки» > Bluetooth и деактивируйте параметр Bluetooth.

Для обеспечения максимального удобства работы старайтесь не выключать функции Wi-Fi и Bluetooth на устройстве с iOS или iPadOS.

Авиарежим может также выключать функции Wi-Fi и Bluetooth, если они не были включены во время работы в авиарежиме. Дополнительные сведения об использовании функций Wi-Fi и Bluetooth в авиарежиме см. в этой статье.

Дополнительная информация

Дата публикации: 12 марта 2021 г.

Беспроводные помехи – проблема, с которой хоть раз сталкивался любой, у кого есть планшет или ноутбук. Такие сбои могут стать причиной отключения или снижения скорости работы устройств с функцией WiFi или Bluetooth. Но этого можно избежать, если разобраться в причинах помех и способах их устранения.

Причины тормозящего Wi-Fiпри включенном блютуз

Часто встречается проблема, когда при включении Bluetooth падает скорость у WiFi. Но почему эти две функции начали конфликтовать, или «перекрывать» действия на устройстве пользователя? Ведь WiFi может замедляться и по другим причинам.

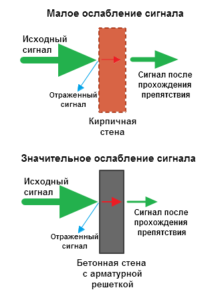

Физические помехи

Чтобы при подключении блютуз-колонки не пропадал Интернет, на пути беспроводного сигнала должно встречаться как можно меньше материальных преград. Наличие поверхности из металла между мышью Bluetooth и компьютером ухудшает ее активность, а железобетонная перегородка между роутером и мобильным телефоном или другой аппаратурой уменьшает производительность сигнала.

Существует четыре категории материалов, которые могут стать причиной того, что нарушается соединение у блютуз и вайфая:

- Низкий риск возникновения сбоев: древесина, обычное (незакаленное/ударопрочное) стекло, большинство искусственных материалов.

- Средний риск: вода, кирпичные стены, мрамор.

- Высокая вероятность: пуленепробиваемые стекла, гипсовые изделия, бетон.

- Очень высокая вероятность: подсоединение может пропасть, если препятствием будет служить металл.

Бытовые преграды

Стены, пол, потолок, мебель, двери с металлическими элементами в большей или меньшей степени поглощают или, наоборот, отражают радиосигнал. Несущие стены (выполненные в основном из армированного бетона) и даже слой штукатурки значительно влияют на качество соединения. Если маршрутизатор с телефоном находятся в одном помещении, мешать сигналу могут зеркало или окно с тонированным покрытием. Даже тело человека ухудшает эффективность примерно на 3 дБ.

Чтобы иметь представление о потенциальных потерях, можно воспользоваться таблицей, которая размещена ниже. В ней указаны основные бытовые препятствия, а также процент снижения радиуса действия сигнала (по сравнению со свободной площадью). Информация актуальна для аппаратуры, активной на канале 2,4 ГГц. Перекрытие частот служит дополнительной причиной того, что вай фай и блютуз не будут работать одновременно.

| Тип преграды | Потери эффективности, дБ | Радиус действия после прохождения преграды, % |

| Свободная площадь | 100 | |

| Окно без слоя тона (без металлопокрытия) | 3 | 70 |

| Тонированное окно (металлизированное) | от 5 до 8 | 50 |

| Стена из дерева | 10 | 30 |

| Перегородка (стена между комнатами), прим. толщина 152 мм) | от 15 до 20 | 15 |

| Капитальная стена (прим. толщина 305 мм) | от 20 до 25 | 10 |

| Перекрытие из бетона | от 15 до 25 | от 10 до 15 |

| Перекрытие из монолитного железобетона | от 20 до 25 | 10 |

Как устранить конфликт оборудования

Обзор и настройка модема D-Link Dir-320

Существуют четыре способа для уменьшения помех из-за блютуз-наушников и плохо работающим WiFi:

- Уменьшить расстояние между роутером и устройством WiFi. Переместить ближе используемую гарнитуру Bluetooth, между которой устанавливается контакт.

Не использовать оборудование вблизи потенциальных источников частотного конфликта. Могут «не ужиться» светильники флуоресцентного типа и даже микроволновые СВЧ-печи. Иногда при подключении блютуз-наушников тормозит Интернет из-за близко расположенного провода электропитания, телефона с радиосвязью и видеокамер беспроводного типа.

- Не подключать или максимально уменьшить количество включенных приборов, работающих в одном диапазоне частот. Хотя 2,4 ГГц является общей частотой для приборов WiFi и Bluetooth, большое количество моделей WiFi-аппаратуры может подключиться при диапазоне 5 ГГц.

- Чтобы подключение перестало исчезать, нужно перенастроить роутер на другой канал (важно подключаться к линии с самыми низкими помехами). У многих моделей сканирование каналов может включаться в авторежиме при выполнении сброса или запуска.

Ошибок, когда из-за Bluetooth-наушников начинает тормозить Интернет, станет еще меньше, если поменять значение MTU (максимально возможную длину сетевого пакета) до 256 Б.

Работа техники по стандарту USB-3.0

Причина возникновения конфликта между WiFi и Bluetooth на телефоне бывает связана с помехами, которые исходят от включенного оборудования с интерфейсом USB-3.0 (например, коннектор, разъем или провод). Иногда техника начинает работать на одной частоте вследствие применения коннектора или кабеля с недостаточным уровнем экранирования.

- Для каждого устройства USB-3 должен быть отдельный экранированный USB-кабель.

- Любое оборудование USB-3, в том числе концентраторы, лучше передвинуть как можно дальше от беспроводного устройства.

- Включать технику USB-3 нужно ближе к самым отдаленным от маршрутизатора компьютерным портам. Например, если порты размещены с задней стороны, использовать лучше тот USB-вход, который находится ближе к центру. Если компьютерные порты расположены с боковой стороны, запуск устройства лучше делать через вход USB, находящийся ближе к его передней части.

- Всегда отключать неактивную технику USB.

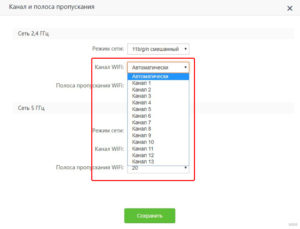

Настройки роутера для избежания конфликта с Bluetooth

В чем отличия между сетями 3G и 4G: особенности, преимущества и недостатки

Переключение параметров роутера на частоту 20 ГГц, безусловно, приведет к уменьшению производительности. Но вероятность ситуации, когда при включении блютуз пропадает WiFi, снижается в два раза. Это может стать удобным выходом, если роутер не поддерживает двухчастотный диапазон.

Кроме способов снижения риска, когда начинает тормозить WiFi, при включенном Bluetooth, отмеченных ранее, есть еще два метода решения вопроса: перенастройка маршрутизатора и подключение мобильного Интернета. Чтобы исключить конфликт WiFi и Bluetooth на телефоне Android, важно отключать любую неактивную гарнитуру. В противном случае соединение перегружается, а Bluetooth начинает реагировать хуже.

Разобраться с перенастройкой маршрутизатора проще всего на конкретном примере. В данном случае — на одной из самых популярных моделей D-Link Dir-615:

- Зайти в «Центр управления сетями и общим доступом», после чего левой кнопкой мыши кликнуть на нужное подключение. Открывается новое окно, в котором есть пункт «Настройки». Его и нужно выбрать.

- В верхней части окна указано имя маршрутизатора. Это и есть web-интерфейс роутера. Сразу под ним находится клавиша «Настроить». Иногда она имеет названия «Основные настройки» или «Общие настройки». После нажатия на кнопку выполняется вход в раздел «Дополнительно».

- В строчке «Канал» из всех возможных вариантов выбрать тот, что нагружен меньше всего. Нужно установить значение ширины канала «20» в соответствующем поле.

- Сохранить изменения.

Алгоритм изменения настроек иногда незначительно отличается у разных моделей маршрутизаторов. Но общая схема (как подключить новую частоту) одинакова для любой гарнитуры. В любом случае настройка маршрутизатора на частоту 5 ГГц – вариант более предпочтительный, при этом и мобильный телефон, и роутер должны поддерживать этот режим.

Все отлично знают, что с помощью Bluetooth можно передать файл с девайса на девайс или подключить беспроводную гарнитуру. Но этим его возможности не ограничиваются. Имея при себе нужный инструмент, можно творить настоящие чудеса. Так почему бы не попробовать себя в роли фокусника?

Встроенный модуль технологии Bluetooth (или, если более официально, IEEE 802.15.3) давно перестал быть диковинкой. Стоимость модуля настолько мизерна, что не встраивает его в мобильный, ноутбук или КПК только ленивый производитель. Да и то – по соображениям маркетинга. Словом, Bluetooth используют практически все. Но лишь единицы знают, что, используя технологию, рискуют выдать свои конфиденциальные данные. Но начнем все-таки с хорошего!

Трюк 1: Используем BT для удаленного доступа к компьютеру

Как-то для проведения презентации я пригласил одну длинноногую подругу – нажимать кнопку «пробел», чтобы перелистывать слайды в Power Point. Это удовольствие стоило мне недешевого обеда и двух часов пустых разговоров с Barbie girl. После этого я твердо решил: в следующий раз проблему отсутствия пульта ДУ я обойду по-другому. И обошел, воспользовавшись мобильником! Да-да, прямо с телефона можно перелистывать слайды, управлять музыкой – и делать еще бог знает что. Главное, чтобы на мобильнике и компьютере были установлены BT-модули. Мало того, что сэкономишь деньги и силы, так еще и выглядеть будешь непростительно модно. Показать такой фокус способен каждый, кто заюзает утилиту Bluetooth Remote Control, не столь давно обновившуюся до версии 3.0. Она позволяет управлять компьютером с экрана любого мобильного телефона. Все очень просто. На компьютер ставится специальная серверная часть, а на телефон – программа-клиент, написанная на Java (требуется MIDP 2.0). После настройки нехитрой схемы ты сможешь дистанционно управлять мышкой и клавиатурой компа. И самое главное – получишь доступ к удаленному рабочему столу. Настоящий Remote Desktop прямо с экрана мобильного телефона! Ну, а с длинноногой подругой время можно провести куда более удачно. Bluetooth Remote Control пригодится и здесь: чтобы поставить романтическую музыку :).

Трюк 2: Контроль доступа с помощью BT

Если ты работаешь в комнате, где вместе с тобой сидит с десяток коллег, тебе наверняка приходилось блокировать компьютер, когда уходишь в другое помещение. А что? Не успеешь отойти, как кто-нибудь уже покопается на твоем харде. Расклад не самый приятный. В общем, лочить компьютер нужно обязательно, вопрос в том – как? Можно использовать стандартные возможности винды и по десять раз на дню вводить длиннющий пароль. Или же делать это красиво с помощью технологии Bluetooth. Все просто, как дважды два. Отходишь от компьютера – и он тут же блокируется. Возвращаешься обратно – и лока как не бывало! Единственное условие: как в компьютере, так и в мобильном телефоне должен быть установлен модульBluetooth, а в системе заинсталена программа LockItNow (ты легко можешь написать такую программу и сам, у нас была целая статья). Впрочем, приятелям и коллегам можно рассказывать о телепатических возможностях, а потом продавать секрет за деньги :). Кстати говоря, если под рукой BT-модуля нет, то его можно заменить телефоном, который поддерживает «синий зуб» (подключи по COM-порту).

Трюк 3: Снифаем BT-трафик из эфира

Мастерство начинается с понимания. Не возникало ли у тебя когда-нибудь желания посмотреть внутрь протокола и узнать, как происходит обмен данными через «синий зуб»? Прослушивание трафика Bluetooth может выполняться только «в себя», то есть выполняется перехват исходящего и входящего трафика узла, на котором ты отдал команды. В этом деле немаловажное значение имеет так называемый Host Controller Interface (HCI), который позволяет обращаться к передатчику. HCI-узел обычно подключается к узлу драйвера устройства Bluetooth (входящий поток) и к узлу L2CAP (исходящий поток). Windows платформа по умолчанию такой возможности не предоставляет. Однако сторонними разработчиками были выпущены специальные драйвера, которые позволяют переводить стандартный донгл в сниффер. Традиционно показательной в этом плане является работа FTS4BT Wireless Bluetooth Protocol Analyzer, стоящего бешеные деньги. Продукт цепляет тем, что поддерживает новый Bluetooth v2.0 + EDR, на базе которого работают современные устройства и, более того, способен на лету декодировать весь трафик из эфира, аккуратно отсортировывая аудио, данные протоколов приложений и многое другое. Понятно, что для снифинга (да и вообще) наиболее актуальны USB-донглы класса 1, радиус действия которых достигает ста метров.

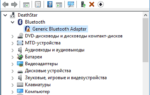

Трюк 4: Работаем с BT-адаптером напрямую

Долгое время Bluetooth стеки для Windows предоставляли настолько скудные возможности, что программисты просто обходили эту платформу стороной. Этим объясняется, что большинство программ для серьезных забав c «синим зубом» разрабатываются под никсовую платформу. Некоторые из хитрых приемов мы разберем именно на это платформе, а именно FreeBSD (напомню, что на диске прошлого номера мы выкладывали свежий 7.0 релиз этой ОС). Сама технология Bluetooth официально стала поддерживаться на ней только с 5-ой ветки на базе подсистемы Netgraph. Радует, что большинство USB-адаптеров совместимы с драйвером ng_ubt (его необходимо завести перед подключением устройства). Попробуем?

- Подключаем устройство: kldload ng_ubt

- Копируем сценарий подгрузки стека в удобное место: cp /usr/share/examples/netgraph/bluetooth/rc.bluetooth /usr/local/etc/rc.bluetooth

- Копируем сценарий подгрузки стека в удобное место и запускаем: sh /usr/local/etc/rc.bluetoots start ubt0

Теперь хочу познакомить тебя с утилитой hccontrol. Это одна из основных программ для работы с BT-модулем. Именно она выполняет все операции, связанные с интерфейсом HCI, и имеет следующий синтаксис: hccontrol –n <имя_hci_узла><команда>. Проверим функциональность нашего устройства, просканиров эфир на наличие устройств:

hccontrol –n ubt0hci Inquiry

Как результат, утилита выведет информацию о найденных устройствах, в том числе их MAC-адреса. Надо заметить, что каждое из устройств Bluetooth, будь то хедсет или обыкновенный телефон, представляет некоторый набор сервисов. Базовый перечень включает в себя: CIP (Common ISDN Access), CTP (Cordless Telephony), DUN (dial-up networking), FAX (FAX), FTRN (Obex File Transwer), HSET (Headset), NAP (Network Access Point). Чтобы выяснить, какие сервисы предоставляет то или иное устройство, используется запрос на специальном протоколе SPD (Service Descovery Protocol). Сервер SPD работает непосредственно на машине-хосте и является исключительно информационной составляющей (повлиять на него невозможно). Определить, какие сервисы предоставляют найденные устройства, можно с помощью соответствующей утилиты:

# spdcontrol -a browse

Трюк 5: Находим скрытые устройства

Итак, эфир мы просканировали и даже выяснили, какие сервисы доступны на активных устройствах. Но вот загвоздка! Некоторые девайсы никак не выдают своего присутствия, поскольку находятся в режиме «Undiscoverable mode» и не отвечают на широковещательные запросы. По настройкам своего телефона ты наверняка знаешь о подобной опции безопасности. Однако обнаружить такие устройства все-таки можно!

Самый известный прием их обнаружения – тупой перебор MAC-адресов, то есть последовательная посылка запросов на разные адреса из определенного диапазона. Для этого нужно использовать очень простую утилиту Redfang, которая перебирает последние шесть байт адреса устройства и таким образом обнаруживает спрятавшиеся устройства.

Другой вариант – это использовать пассивные методики: перевести свое устройство в режим ожидания, при этом назначить сети какое-нибудь привлекательное имя:

hciconfig hci0 name BT_YANDEX hciconfig hci0 down hciconfig hci0 up hcidump -V | grep bdaddr

В результате отобразятся все входящие соединения, среди которых могут запросто оказаться товарищи со скрытыми идентификаторами.

Трюк 6: Перехватываем из эфира разговоры по гарнитуре

Одна из основных угроз радиотехнологий состоит в том, что данные можно перехватить. Первое, что приходит в голову, касаемо Bluetooth – прослушать разговоры людей, использующих гарнитуру. И зачастую это реально! На хакерском фестивале What the Hack в Нидерландах специалисты из группы Trifinite продемонстрировали, как при помощи ноутбука с Linux, специальной программы и направленной антенны можно подслушать, о чем говорит через Bluetooth-гарнитуру водитель проезжающего автомобиля. Группа разработала программу Car Whisperer («Автомобильный шептун»). Возможности программы относительно невелики: прослушать можно только тех, кто забыл сменить заводские пароли доступа к Bluetooth наподобие «0000» или «1234». Но таких бедолаг, поверь, очень и очень много! «Шептун» способен вклиниться и успешно пройти «pairing» устройств, получив информацию, передаваемую с каркита или хедсета на мобилку. Хочу обратить внимание: утилита позволяет не только получить информацию, передающуюся между хедсетом и мобилой, но и инжектить туда свою. Мы решили проверить возможности этой программы, скачав Car Whisperer с сайта разработчиков.

Перед началом операции рекомендуется изменить класс своего устройства, особенно если программа будет использоваться с компьютера:

hciconfig адаптер class 0x500204 # 0x500204 - это класс «phone»

В противном случае некоторые «умные» девайсы могут заподозрить неладное. Смотрим синтаксис утилиты, который выглядит следующим образом:

./carwhisperer «что внедряем в линию» «что захватываем из линии» «адрес устройства» [канал]

Мы взяли внедряемый файл прямо из папки утилиты, а в качестве выходного указали out.raw:

./carwhisperer 0 message.raw /tmp/out.raw 00:15:0E:91:19:73

На выходе получаем файл out.raw. Прослушать его в чистом виде нельзя: необходимо преобразовать в аудио формат, для чего потребуется дополнительная утилита. Подойдут довольно многие аудио конвертеры, например SoX:

raw –r 8000 –c 1 –s –w out.raw –t wav –r 44100 –c 2 out.wav

Кроме прослушивания, можно войти в систему, просмотреть телефонную книгу и воспользоваться другими возможностями «свободных рук» с Bluetooth. Принцип такой: сначала осуществляется поиск активных устройств и проверка на предмет сервиса HS (Head Set). Далее исследуется MAC-адрес устройства и производится попытка подключения с использованием стандартного ключа. Если коннект установлен, то с устройством можно делать все, что угодно (в пределах доступного набора AT-команд).

На практике это выглядит следующим образом. Сначала осуществляется поиск всех активных гарнитур с помощью команды «sdptool search HS», которая выдает примерно такой ответ:

Inquiring ... Searching for HS on 00:0A:3A:54:71:95 ... Service Name: Headset Service RecHandle: 0x10009 Service Class ID List: "Headset" (0x1108) "Generic Audio" (0x1203) Protocol Descriptor List: "L2CAP" (0x0100) "RFCOMM" (0x0003) Channel: 7 Language Base Attr List: code_ISO639: 0x656e encoding: 0x6a base_offset: 0x100 Profile Descriptor List: "Headset" (0x1108) Version: 0x0100

Далее осуществляется попытка открыть RFCOMM соединение на SCO audio channel с помощью команды «rfcomm connect 2 00:0A:3A:54:71:95 1» и посылка нужных AT-команд. Приведу небольшую статистическую заметку о данных авторизации на некоторые модели беспроводных гарнитур:

Nokia (00:02:EE...) - pin="5475" Audi UHV (00:0E:9F...) - pin="1234" O'Neill (00:80:37...) - pin="8761" Cellink (00:0A:94...) - pin="1234" Eazix (00:0C:84...) - pin="1234"

Кстати говоря, тот же принцип может использоваться для несанкционированного подключения и ко всем остальным устройствам. При помощи AT-команд и протокола RFCOMM можно, к примеру, прочитать SMS-сообщение или даже отправить его с чужого телефона на платный номер, поставив владельца девайса на деньги. Будь бдителен!

Трюк 7: DDoS BT-устройств

Подход традиционен. DDoS реально провести, когда хостовый девайс («master») выполняет работу, во много раз превосходящую клиентскую. Такую ситуацию называют атакой на отказ в обслуживании (Denial Of Service). Она может подвесить телефон или привести к быстрой разрядке батарейки. Провести атаку можно несколькими способами. Начнем со стандартных средств. Самое очевидное – пинговать девайс пакетами большого размера. Сделать это можно, указав утилите l2ping в качестве параметра «-s» флаг:

# l2ping -s 10000 -b "МАС адрес"

hciconfig hci0 name `perl -e 'print "ash" x 3137'` # Команда для линукса hccontrol –n адаптер change_local_name “новое имя”) # пример для FreeBSD

Многие телефоны по-прежнему не могут переварить файлы-бомбы. Вот простая реализация подобного приема.

|

Полную версию статьи читай в апрельском номере Хакера! На нашем диске ты найдешь полные версии программ, описанных в статье, а также полную подборку документации Bluetooth и уязвимостей в этой технологии. |

/div>

← Ранее TorrentSpy оштрафовали на $110 млнДалее → Переполнение буфера в TFTP Server for Windows

Используемые источники:

- https://support.apple.com/ru-ru/ht208086

- https://vpautine.ru/planshet_smartfon/android/pri-podklucenii-bluetooth-nausnikov-tormozit-internet

- https://xakep.ru/2008/05/08/43524/

Как включить блютуз на ноутбуке под разными версиями Windows

Как включить блютуз на ноутбуке под разными версиями Windows

Блютуз-адаптер для автомагнитолы: как выбрать лучший?

Блютуз-адаптер для автомагнитолы: как выбрать лучший? Не использовать оборудование вблизи потенциальных источников частотного конфликта. Могут «не ужиться» светильники флуоресцентного типа и даже микроволновые СВЧ-печи. Иногда при подключении блютуз-наушников тормозит Интернет из-за близко расположенного провода электропитания, телефона с радиосвязью и видеокамер беспроводного типа.

Не использовать оборудование вблизи потенциальных источников частотного конфликта. Могут «не ужиться» светильники флуоресцентного типа и даже микроволновые СВЧ-печи. Иногда при подключении блютуз-наушников тормозит Интернет из-за близко расположенного провода электропитания, телефона с радиосвязью и видеокамер беспроводного типа.

Как включить Bluetooth в Windows 10 и использовать его на полную?

Как включить Bluetooth в Windows 10 и использовать его на полную?

Как самостоятельно встроить Блютуз в любую автомагнитолу

Как самостоятельно встроить Блютуз в любую автомагнитолу Подключаем колонку через блютуз к ноутбуку. Как? Рассказываю

Подключаем колонку через блютуз к ноутбуку. Как? Рассказываю Как включить Bluetooth на ноутбуке Windows 10 8 7

Как включить Bluetooth на ноутбуке Windows 10 8 7 Как выбрать Bluetooth-адаптер для компьютера

Как выбрать Bluetooth-адаптер для компьютера