Содержание

- 1 Европейские специалисты обнаружили очередную уязвимость Wi-Fi. Причём такую, что она потенциально угрожает не только роутерам, но и вообще всем гаджетам, которые используют Wi-Fi. А ведь это — только одно из несовершенств беспроводной связи. Лайф разбирался, чем воры взламывают беспроводные сети и как защититься от вторжения.

- 2 Подбираем пароль Wi Fi сети вручную

- 3 Ручной подбор

- 4 Взламываем при помощи изменения MAC address

- 5 Обход фильтров

- 6 Взлом WiFi пароля при помощи программ

- 7 Брутфорс

- 8 Взлом пароля через Pin код оборудования

- 9 Получение рукопожатий

- 10 Утилита c миллионом паролей wi-fi

- 11 Перехват трафика

- 12 Взламываем пароль с вашего смартфона

- 13 Установка bettercap

- 14 Вай фай рыбалка (фишинг)

- 15 Юридические последствия

- 16 Необходимые меры, для защиты вашей сети WiFi

- 17 Комбинаторная атака

- 18 Онлайн-сервисы по расшифровке хеша

- 19 Итак, что же такое брут-атака?

- 20 Тогда как это может произойти?

- 21 Зачем они это делают?

- 22 Что же делать?

- 23 Длина пароля

- 24 Сложность паролей

- 25 Предельные попытки входа в систему

- 26 Изменение файла .htaccess

- 27 Использование капчи

- 28 Двухфакторная аутентификация

- 29 Обратная переадресация

- 30 Aircrack-нг

- 31 John the Ripper

- 32 Rainbow Crack

- 33 L0phtCrack

- 34 Ophcrack

- 35 Crack

- 36 Hashcat

Европейские специалисты обнаружили очередную уязвимость Wi-Fi. Причём такую, что она потенциально угрожает не только роутерам, но и вообще всем гаджетам, которые используют Wi-Fi. А ведь это — только одно из несовершенств беспроводной связи. Лайф разбирался, чем воры взламывают беспроводные сети и как защититься от вторжения.

Фото: © Shutterstock

Производители закрывают глаза на уязвимости

Ещё в 2014 году специалисты компании Tripwireвыяснили, что 20 из 25 самых популярных модемов для дома и малого бизнеса уязвимы для взлома уже из коробки. Производители знают о многих уязвимостях, но по каким-то причинам их не «латают». Как следствие, часто хакерские атаки на роутеры носят стихийный характер. Один из показательных случаев произошёл в 2017 году: зловредная программа Mirai всего за 60 часоввзломала около 100 000 устройств компании ZyXEL.

Фото: © Flickr / Wutthichai Charoenburi

Чужие Wi-Fi-устройства используются как оружие

Изучение электронных писем пользователя подарит злоумышленникам много ценного: например, пароли и логины от соцсетей, данные с карт или геолокацию. Также взломанные Wi-Fi-гаджеты нередко становятся оружием в ходе масштабных DDoS-атак. В 2016 году одна из разновидностей упомянутой Mirai захватила кучу устройств ипомогла хакерам вызвать сбои в работе Twitter, Periscope, PlayStation Network и других крупных онлайн-сервисов. Самой же приземлённой и популярной причиной взлома домашних Wi-Fi-точек является бесплатный и безлимитный интернет-трафик.

Взломать можно всё

У каждой Wi-Fi-сети есть свой протокол защиты. Самые популярные — WPE, WPS, WPA или WPA2. Все они отличаются методами шифрования. Они кодируют информацию между передатчиком (роутером) и приёмником (например, смартфоном) так, чтобы понимали её только два устройства. Шифруются в том числе и коды, которые пользователи вводят при подключении к роутерам. Суть любого взлома Wi-Fi — поиск этого самого PIN’a. На сегодня его можно подобрать, дешифровать или узнать обманом практически во всех случаях. Вопрос только в количестве затраченного времени. Чем сильнее устарел протокол защиты, тем быстрее «пойдёт» процесс. Начнём с WPS. Так как WPE настолько древний, что взламывается за секунды, сейчас им почти не пользуются.

Хакеры любят ленивых

WPS (Wi-Fi Protected Setup) — это стандарт защиты, придуманный для ленивых. В случае с WPS для настройки Wi-Fi дома пользователю достаточно воткнуть вилку в розетку, нажать на модеме кнопку WPS и ввести на компьютере 8-значный числовой код. Он чаще всего напечатан на корпусе модема.

Собственно, из-за последнего специалистами WPS считается одним из самых «дырявых». PIN-код из цифр легко вычисляется брутфорсом. Брутфорс — метод взлома, в ходе которого PIN-код находится перебором чисел. Легко это потому, что математически пароль из 8 чисел имеет всего 100 млн комбинаций.

Фото: © Pixabay

Защититься от таких атак просто. Достаточно отключить WPS в веб-интерфейсе роутера и выставить более сложный пароль. В старых устройствах, к слову, производителем может быть не предусмотрено отключение WPS. Тогда надо задать таймаут между попытками ввода пароля. Интервал даже в 5 секунд растянет брутфорс на много дней.

Человека взломать проще, чем Wi-Fi

Не сумев обмануть железяку, злоумышленник почти наверняка попробует надуть вас.

Сначала мошенник выбирает точку доступа, которую хочет взломать. Далее с помощью специальной программы вроде Wifiphisher и собственного роутера он клонирует жертву: создаёт ложную точку доступа с таким же именем и каналом связи. Следом в дело вступает дополнительный роутер злоумышленника. Им хакер создаёт помехи и гасит сигналы всех точек доступа в округе. Кроме клонированной.

Тогда у пользователя не грузит, например, YouTube, он открывает список доступных Wi-Fi-сетей на своём устройстве, видит ложную с родным названием и жмёт «Подключиться». Подключившись к клону родной точки доступа, зевака открывает браузер и вместо домашней страницы видит страницу веб-интерфейса роутера. Она гласит, что надо бы обновить прошивку для повышения стабильности оборудования, но прежде нужно ввести PIN от Wi-Fi. «Хорошее дело», — думает пользователь и вводит пароль. Само собой, пароль улетает на жёсткий диск хакера. С его помощью злоумышленник может в лучшем случае пользоваться чужим интернетом, а в худшем — анализировать входящий и исходящий трафики.

Фото: © Pixabay

Как защититься? Совет один — будьте крайне внимательны. Не лишним будет изучить меню своего роутера. Зачастую хакерам лень полностью копировать интерфейс настроек, и тогда фишинговые атаки проваливаются на мелочах.

Хакеры воруют «рукопожатия»

Не повелись на подсадную утку? Тогда хакер перестанет с вами играться и приступит к серьёзной работе: украдёт «рукопожатия» ваших устройств. Взламывают воровством «рукопожатий» как WPA, так и его улучшенную версию WPA2.

При каждом соединении роутера и смартфона (или любого другого гаджета с Wi-Fi) оба устройства обмениваются зашифрованными пакетами данных, в которых в том числе хранится и PIN-код. Этот стартовый обряд айтишники называют «рукопожатиями». И именно в этот процесс хакеры стараются вклиниться, когда хотят получить доступ к чужому Wi-Fi наверняка.

Фото: © Pixabay

Для перехвата нужной информации злоумышленники часто используют утилиту Kali Linux. Она позволяет перевести Wi-Fi-антенну любого роутера в режим мониторинга. В нём антенна принимает зашифрованные пакеты данных любой выбранной точки доступа в зоне доступа.

Защитить свою сеть от взлома достаточно просто. Во-первых, удалите уже наконец пароль по умолчанию. И вообще не используйте 8-значные комбинации. Специалисты рекомендуют 12 символов. Желательно выставить что-то вроде Z2Vf6S1l2fXr. Ещё лучше — менять пароль раз в несколько месяцев. Вообще железный вариант — экранировать квартиру или офис, чтобы сигнал вашего роутера не распространялся дальше, чем вам надо.

Опасность настроек по умолчанию недооценена

К слову, о настройках по умолчанию. В контексте взлома Wi-Fi — это вообще самая недооценённая уязвимость. Пользовательская халатность нередко приводит к тому, что через модем в Москве личные данные утекают на другой конец земного шара.

С конвейеров заводов сходит много роутеров и модемов, в веб-интерфейс которых можно попасть удалённо. Веб-интерфейс — это графическое меню роутера, которое открывается в веб-браузере. Подарить злоумышленнику доступ к этому меню — всё равно что остаться без одежды перед незнакомцем. В лучшем случае вы просто раскроете PIN от Wi-FI, в худшем — хакер поставит переадресацию всего трафика на свой жёсткий диск. Так, рано или поздно третье лицо узнает логин и пароль, например, от вашего личного кабинета в банке. Чтобы не попасть на эту удочку, смените пароль администратора. Можно поступить ещё грамотнее, если отключить в настройках удалённый доступ.

Фото: © Flickr/Christiaan

Хаос в чужой сети

Мы уже говорили, что WPA и WPA2 — современные протоколы защиты. Их можно взломать, но не всегда. Допустим, хакер перепробовали все перечисленные выше способы, но безрезультатно. У него остаётся один способ — вынудить жертву «понизить» протокол шифрования с WPA до архаичного WPE. Для этого придётся запугать пользователя. Или, как говорят айтишники, прибегнуть к социальной инженерии.

На этот случай есть утилита mdk3. Её призвание — сеять хаос в Wi-Fi-сетях. Желательно в небольших, но при этом и не в домашних. Поэтому, если хакер и прибегает к помощи mdk3, то его выбор обычно падает на небольшие офисы, которые обслуживают неопытные или залётные системные администраторы. Таких легко заставить паниковать, но при этом у них хватит ума залезть в настройки сети и переключить протокол защиты.

В целом Wi-Fi по-прежнему остаётся самым желанным объектом для атаки. Если учесть, что через беспроводные сети большинство людей покупают товары с зарплатных карт, атаки на домашние и корпоративные сети вряд ли прекратятся в ближайшем будущем.

Подпишитесь на LIFE

Очень многие оказывались в ситуации, необходим Wi-Fi и смартфон или ноутбук ловит множество сетей с хорошим сигналом, но на каждой сети стоит пароль. Конечно, можно говорить о том, что подключаться к чужой сети против воли владельца – это некрасиво. Но что делать, если подключение к интернету – это вопрос жизни и смерти? Для таких случаев существует несколько рабочих вариантов для обхода защиты:

- брутфорс;

- изменение mac-адреса;

- программы для взлома;

- андроид приложения;

- перехват трафика.

Подбираем пароль Wi Fi сети вручную

Ищем WiFi у которого наиболее высокий уровень сигнала. Предпочтение отдается соседской сети или той сети, которой вы знаете хозяина. В дальнейшем вы поймете, почему так. Очень часто неопытные пользователи ставят пароль, не задумываясь о сложности набранного пароля. И вся их фантазия заканчивается на дате рождения, имя домашнего питомца, фамилии. Зная соседа (хозяина) Wi-Fi, вам не составит труда подобрать ключ. Если не получилось с подбором личной информацией соседа, переходим к следующему варианту, который очень популярный среди пользователей. Это, самые распространенные пароли, мы приведем их ниже в таблице.

Читайте также: Айфон отказывается включатся после обновления iOs, как исправить?

Ручной подбор

Эти первые два способа написаны просто для того, чтобы показать, что иногда прибегать к сложным техническим действиям и не стоит, т.к. обычно все находится на виду, стоит только немного подумать.

Средний пользователь обычно ставит себе несложный пароль – попробуйте представить, что он мог ввести, и угадать его. Это классно работает, чтобы узнать пароль от Wi-Fi у знакомых и соседа. А вдруг вы уже знаете какой-то пароль своего соседа? Люди очень любят повторяться, и обычно вводят одно и то же. Работает редко, но метко. Особенно на старых сетях WEP, где разрешалось вводить пароли меньше 8 символов – там нередко встречались и «12345», и «QWERTY».

Многие провайдеры (Ростелеком, ByFly, Yota и другие) иногда используют на своих моделях пароли «по умолчанию». Поищите их в интернете или у нас на сайте, вдруг повезет)

Взламываем при помощи изменения MAC address

Некоторые умельцы предпочитают ставить фильтрацию по MAC адресу (MAC address – это уникальный идентификатор который есть у каждого устройства) вместо пароля. При сканировании вы увидите сеть, к которой якобы можно без проблем подключится, но при попытке у вас ничего не получится. Значит, стоит фильтрация, которую вам необходимо обойти.

Вам необходимо выяснить, какие MAC адреса разрешены для подключения. Здесь вам в помощь придут программы, которые умеют сканировать, к примеру, Airodump-NG, MAC Address Scanner.

Узнав MAC адреса можно приступать к замене на компьютере своего MAC адреса.

Заходим в «Пуск», «Панель управления» находим «Центр управления сетями и общим доступом» с левой стороны сверху ищем строку «Изменение параметров сетевого адаптера».

Выбираем активное сетевое подключение, клацаем на нем правой кнопкой мыши и нажимаем на строке «Свойства». В окне, которое выскочило, находим вкладку «Сеть» и жмем на кнопку «Настроить». Активируем сетевой адрес и вводим новый MAC.

Для замены MAC Address на Windows 10 есть очень удобная утилита Technitium MAC Address Changer с помощью, которой вы быстро это сделаете. Дальше рекомендуется перезагрузить ПК. Готово, вот мы и выяснили как можно взломать Wi Fi благодаря подмене MAC address.

Читайте также: Сканер штрих-кода для Андроид: приложения и программы сканирования для телефонов Android

Обход фильтров

Некоторые точки доступа не пускают вас, просто потому что у вас неподходящий… MAC-адрес. Бывает и такое. Это уже не про взлом, но иногда вся задача взлома сводится к смене МАКа – например, когда вы ранее успешно подключались, а сейчас ни в какую не пускает, т.к. администратор или родители забанили ваше устройство именно по МАКу. Решение просто – изменить его.

Бывает используют:

- Черный список. Тогда нужно всего лишь изменить адрес на тот, который нет в этом списке. Универсальная программа – Macchanger.

- Белый список. Подключаются только указанные в нем устройства. Тогда сначала нужно посмотреть эти устройства и их адреса (подойдет Airodump-ng), а уже после подстроиться под них тем же макченджером.

Взлом WiFi пароля при помощи программ

В данном сегменте программ для взлома много, но мы поговорим о наиболее популярных.

Взломщик Aircrack-ng

Хорошие отзывы от пользователей имеет утилита Aircrack-ng. Это большой набор инструментов, в который входит: airodump, aireplay, aircrack, airdecap.

- Скачиваем и распаковываем. Заходим в папку «Bin» запускаем файл Aircrack-ng GUI.

- Во вкладке «Filenames» нужно выбрать дамп который будет перехватывать пакеты и ключи. К примеру, можно взять утилиту CommView for WiFi для этих целей.

- Назначаем тип шифрования, которым вайфай сеть защищена: либо WEP, либо WPA Для варианта WEP необходимо назначить длину ключа и сделать о. Для варианта WPA достаточно только определится со словарем для подбора пароля.

- Последнее действие, которое нужно сделать, это нажать на кнопку «Launch». Весь процесс перебора занимает 2-5 минут.

Метод Brute force

Суть брутфорса заключается в полном автоматизированном подборе всех возможных вариантов пароля. Этот метод подходит для продвинутых пользователей, обычному юзеру будет крайне сложно. Такие хакерские методы часто используют для взлома платежных систем, онлайн-банков, учетных записей.

Если вы решились попробовать Brute force, имейте виду, характеристики ПК играют большую роль, если компьютер слабый, программа может делать анализ несколько дней.

На текущий момент существует несколько вариантов «полного перебора»:

- Персональный взлом. Это когда взламывают почту, аккаунт, сайт.

- Брут-чек. Здесь ведется охота по-крупному, 1-2 пароля некому ненужные, интересует большое количество паролей от каких нибудь крупных ресурсов.

- Взлом компьютерного устройства произведенного удаленно.

С Brute force хорошо сочетаются приложения: Brutus AET, All-in-One Checker, Appnimi Password Unlocker.

Взломщики для Windows — AirSlax, Wi-FI Sidejacking, CommView for WiFi, Dumpper

- AirSlax – утилита, которая ловит пакеты в сети вай фай, в дальнейшем они необходимы для подбора пароля. Подбирает password с шифрованием WPA, WPA2, WEP, а также пин-код по WPS.

- Wi-FI Sidejacking — этот взломщик полностью бесплатный, мало настроек, утилита представлена на русском языке, поддерживаем мобильные устройства.

- CommView for WiFi – подходит для любой ОС Windows, утилита делает захват и анализ сетевых пакетов. Русский язык присутствует.

- Dumpper – эта утилита на маршрутизаторе взламываем ее PIN код. Запускаем сканер. Через минуту вы будете знать обо всех компьютерах на расстоянии пару метров. Этот PIN необходим будет для некоторых утилит, которые помогут взломать вам пароль WiFi.

Брутфорс

Брутфорс – с английского, «полный перебор», упомянутый выше метод получения данных, с помощью грубой силы. Если жертва не пользуется стандартными комбинациями, приходится устанавливать вспомогательный софт и разбираться в его интерфейсе.

Автоматический подбор комбинаций

Некоторые программы буквально вручную, в несколько потоков, посимвольно подбирают пароль к новой сети. Из-за чего работа с такими программами может длиться от нескольких дней до месяцев, в зависимости от длины искомого кода. Популярнейшие из них:

- John the Ripper;

- Aircrack-ng;

- RainbowCrack.

Они позволяют указать длительность пароля, а также прибегнуть к нескольким механизмам подбора, что значительно уменьшает скорость поиска, а также снижает нагрузку на систему.

Wifi crack

Wifi crack – не ультимативное решение во взломе паролей, но удобная утилита для всех, кто не знаком с запутанным языком программирования. Работает на современных операционных системах, постоянно обновляется.

Прогой пользоваться очень просто:

Читайте также: Инструкция и руководство для Nokia 2600 Classic на русском

- Скачать файлы. Зачастую это zip-архив, вмещающий драйверы и словарь самых популярных комбинаций. Также очень часто включает текстовую инструкцию со скриншотами;

- Разархивировать файл, запустить WiCrack.exe и скопировать в появившуюся командную строку команду, подписанную в мануале как «подбор пароля»;

- Запустить процесс. Варианты пароля останутся в отдельном файле с расширением .cap в корне папки с программой.

- Перейти на вкладку «Импорт» самой программы и вставить в него файл с расширением.

- Жмите «Старт». При удачном совпадении данных пароль появится в главном окне.

Взлом пароля через Pin код оборудования

Чтобы узнать password через Pin код устройства, на котором стоит шифрование WPA, WPA2 вам понадобится:

- Ноутбук или компьютер, если у вас компьютер тогда необходимо, чтобы на нем был вайфай-адаптер.

- USB-флеш-накопитель минимум на 2 Гб

- Программа «Elcomsoft Wireless Security Auditor».

Рекомендуем работать в ОС Linux, так как все процедуры выполнить намного легче. Если такой возможности нет, все получится и в Виндовсе.

- Форматируем флешку и скачиваем на неё утилиту «WiFi Slax». Запускаем программу на флешки нажатием на «Wifislax Boot Installer». Указываем параметр S и клацаем «Ввод»

- Перезагружаем и делаем запуск с нашей флешки.

- Выбрать запуск с ядра SMP, а wifislax c KDE, ждем загрузку.

- Заменяем MAC лэптопа, сделав в консоли «ifconfig wlan0 down».

- Открываем «Macchanger», нажимаем «Поменять MAC».

- Выходим из утилиты и в консоли выполнить «ifconfig wlan0 down».

- Запускаем «minidwep-gtk», нажимаем «Сканировать» и ожидаем. Технологию WPS намного легче можно взломать, поэтому для новичков рекомендуем её.

- После сканирования выбираем жертву и нажимаем «Reaver». Все, ожидаем взломанный пароль Wi Fi

Есть более легкий способ узнать Pin, просто прогуляйтесь в гости к вашему соседу. Когда он отойдет, возьмите роутер и переверните, там вы и увидите WPS Pin.

Получение рукопожатий

Выберем цель – точка доступа NX531J. Попробуем получить рукопожатия (англ. handshake) между точкой доступа NX531J и подключенным к ней устройством. Ждем, когда клиент

отключится и подключится снова, либо принудительноотключим егокомандой деаутентификации : wifi.deauth MAC-адрес точки доступа

MAC-адрес – уникальный идентификатор сетевого устройства. Его значение берем из столбца BSSID. В нашем случае: wifi.deauth 90:c7:aa:bb:cc:dd.

Повторяем эту команду, пока не перехватим рукопожатия

.

wifi.deauth * и wifi.deauth all отключают все устройства на всех точках доступа.

Четырехстороннее рукопожатие

Четырехстороннее рукопожатие (англ. four-way handshake) – механизм создания парного переходного ключа PTK для защиты трафика.

PTK содержит:

- временный ключ TK;

- ключ подтверждения ключа EAPOL;

- ключ шифрования EAPOL-key.

Первое рукопожатие

Точка доступа отправляет клиенту случайное 32-байтное число ANonce.

Второе рукопожатие

Клиент в ответ генерирует свое случайное 32-байтное число SNonce. ANonce, SNonce и общий PMK (парный мастер-ключ) образуют PTK (парный переходной ключ). Во втором сообщении клиент отправляет SNonce и MIC (код целостности сообщения) точке доступа.

Третье рукопожатие

Точка доступа генерирует свой PTK для проверки значений MIC из второго сообщения. Если все верно, точка доступа отправляет клиенту сообщение о применении PTK.

Четвертое рукопожатие

Клиент подтверждает использование ключа PTK. [1]

Самое важное рукопожатие – второе.

В дополнение к нему необходимо первое и/или третье рукопожатие. Лучший минимальный вариант – второе и третье рукопожатия.

Читайте также: Попрошу тишины! Как настроить и использовать режим «Не беспокоить» на Android-смартфоне

#в Kali: sudo cp /root/bettercap-wifi-handshakes.pcap /home/kali/ #в Ubuntu: sudo cp /root/bettercap-wifi-handshakes.pcap /home/USERNAME/

Утилита c миллионом паролей wi-fi

Есть другой метод взломать чужой вай фай, для этого необходимо просто скачать утилиту, благодаря которой, вам не понадобится ничего взламывать, нужно будет просто подобрать ближайшую точку с интернетом.

Wi-fi map — Подходит для любого гаджета. Идея приложения заключается в обмене вай фай паролями по всему миру. Утилита выдаст на вашем гаджете пароли к ближайшим интернет wi fi сетям, но только при условии если кто-то раньше подключался здесь и внес в Wi-fi map пароль, логин.

WiFi You – В этом приложении уже около 20 миллионов точек доступа по всему миру.

Swift WiFi – Похожая утилита на Wi-fi map, принцип тот же. Установите приложение, и ваш гаджет автоматически выполнит подключение к ближайшей беспроводной сети которая есть в базе программы.

Перехват трафика

Это, пожалуй, самый надежный, но вместе с тем и довольно-таки тяжелый способ. Чтобы им воспользоваться, нужно не просто иметь представление о беспроводной сети, но и понимать принцип работы роутера и шифрования паролей.

Изначально сигнал интернета передается по кабелю. Кабель, передающий сигнал подключается к роутеру. А уже роутер распространяет сигнал «по воздуху». Пароль устанавливается в самом роутере и когда мы вводим его со своего устройства, сигнал с паролем передается в маршрутизатор. От роутера поступает ответ с установленным паролем и если пароль введен верно, происходит подключение. Если же нет, подключения не происходит.

Схема перехвата трафика

Так или иначе, а роутер дал нам ответ с установленным на нем паролем. После подключения, он обменивается со всеми подключенными устройствами информацией. Ее называют пакетами данных. При желании и достаточно компьютерной грамотности, эти пакеты данных можно перехватить и, расшифровав их, получить пароль, который был установлен на роутере.

Но как уже говорилось ранее, способ этот достаточно сложный, ведь чтобы его реализовать потребуется высокий уровень знаний в сфере компьютерной техники. Но можно и просто воспользоваться специальной программой CommView, инструкция к которой была описана выше.

Взламываем пароль с вашего смартфона

WPS Connect – главная цель этой программы определить, насколько роутер, который использует установленный Pin код по умолчанию, уязвим от взлома вай фая. Для использования этой утилиты необходимо чтобы устройство было рутованным.

WIBR+ — отлично подходит для телефонов на Андроиде. Программа умеет одновременно выполнять несколько действий по подбору пароля к двум сетям сразу.

- Скачиваем и устанавливаем.

- Нажимаем на пункт «Add Network» и добавляем сеть, с самым хорошим сигналом.

- Расставляем галочки в настройках, которые нужны.

- Жмем на Add to Queue. Готово, утилита начнет свою работу.

Есть небольшой минус у этого приложения, после генерации каждого ключа ему необходимо заново подключаться к сети.

WiHack mobile – это приложение подходит как для Виндовса, так и для Андроида. Чтобы взломать пароль вай фай она использует два варианта которые пользователь может выбирать: брутфорс (простой перебор) или значительно эффективнее вариант анализа пакетов. Устанавливать лучше полную версию.

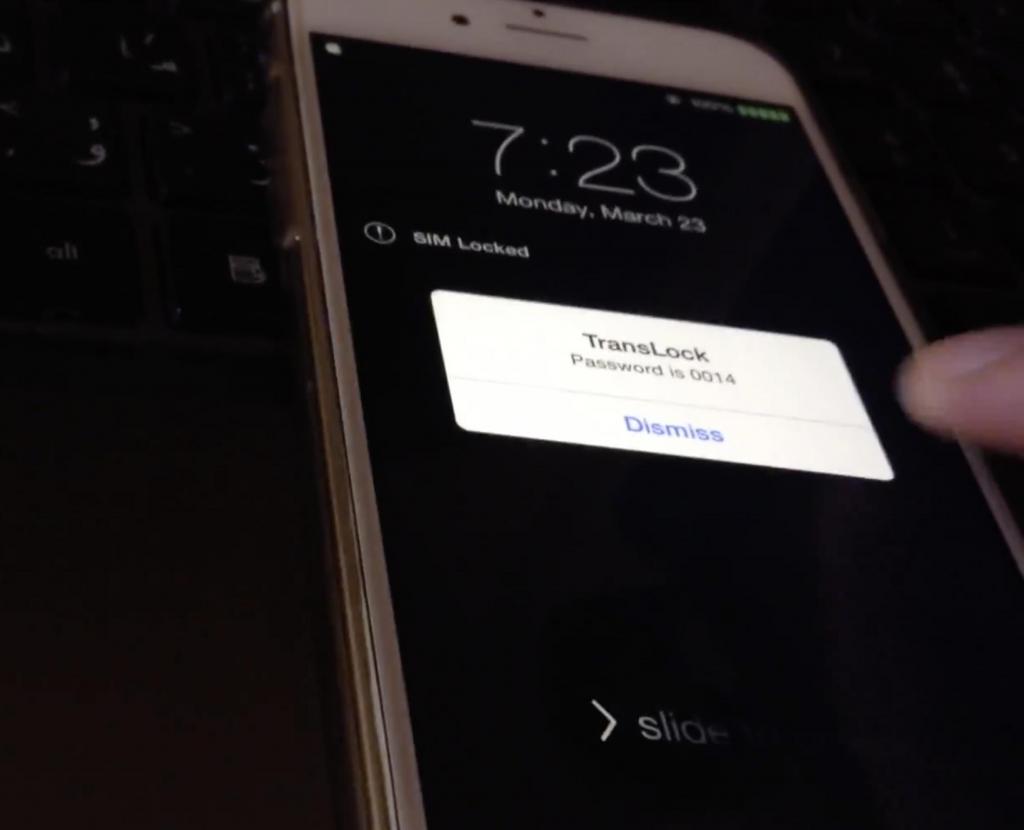

Утилита взломщик для iPhone

Для iPhone есть утилита под названием Aircrack, работает она методом перехвата. Сложностей в работе с ней не будет, простая и автоматизированная.

- Скачиваем, устанавливаем и запускаем.

- Сканируем, выбираем из списка сеть которую будете взламывать.

- Ожидаем немного, готово.

Установка bettercap

Bettercap – программа для мониторинга испуфинга . Установим bettercap из исходников. Введем в терминале следующие команды: sudo apt update sudo apt install golang git build-essential libpcap-dev libusb-1.0-0-dev libnetfilter-queue-dev #эта команда выполняется долго go get github.com/bettercap/bettercap Перейдем в каталог с bettercap:

#в Kali: cd /home/kali/go/src/github.com/bettercap/bettercap/ #в Ubuntu: cd /home/USERNAME/go/src/github.com/bettercap/bettercap/ #Затем введем: make build sudo make install

Вай фай рыбалка (фишинг)

Этот метод обмана ради получения пароля используют нечасто. Суть заключается в посещении фишинговой страницы (страница двойник), пользователь, зайдя на эту страницу, ведет свой password и login. Так легко и просто взломщик узнает ваши данные. Для получения секретных данных о сети Wi Fi взломщики часто прибегают к помощи утилиты WiFiPhisher.

В использовании WiFiPhisher просто, необходимо:

- Делаем настройку HTTP, HTTPS.

- Сканируем wlan0 и wlan1, пока не подключится.

- Выслеживание DHCP и вывод IP address.

- Выбираем вайфай точку.

- Делаем копию точки доступа, прописываем аналогичное название сети. Реальная точка доступа будет хуже работать, из-за этого пользователь подключится к вашему клону.

- Браузер попросит пользователя ввести login, password. Таким образом секретные данные попадают в руки взломщика.

Юридические последствия

С относительно недавних пор кража интернета стала уголовным преступлением и может наказываться сроком до пяти лет. Но на деле, вряд ли вам светит реальное наказание только за то, что вы подключались к чужому роутеру. Действительно серьезным преступлением это посчитают только в том случае, если вы использовали подключение для получения персональных данных пользователя.

Последствия использования чужого интернета

Кроме того, согласитесь, вряд ли в нашей стране дело о похищении трафика дойдет до суда. С соседом всегда можно договориться и извиниться, не говоря уже о том, что вас будет достаточно трудно вычислить. А уж если использовать закрытые сети, встречающиеся на улице, то это вообще почти нереально.

Но, все-таки, не рекомендуется использовать чужой Wi-Fi без острой необходимости и на протяжении длительного времени. Ведь это материальные потери для владельца сети, что становится уже серьезным поводом для судебного разбирательства.

Необходимые меры, для защиты вашей сети WiFi

- Устанавливайте пароли со сложным сочетанием букв и цифр, число символов должно быть 8-12.

- Необходимо выключить WPS, потому, что эта функция сохраняет авторизованных пользователей и при повторном запросе она автоматически подключает их.

- Иногда необходимо менять на маршрутизаторе PIN и отклейте заводскую бирку, где прописан PIN.

- Не вводите PIN на непроверенных сайтах.

- При настройке роутера не используйте старые типы шифрования WEP и TKIP, используйте новые типы WEP2 или другие более продвинутые.

- Ограничьте максимальное количество подключаемых устройств. К примеру, у вас в доме есть ноутбук и планшет, значит ограничьте до 2 устройств. После этого больше двух не подключится.

- Спрячьте свою сеть. Поставьте галочку в графе «Скрыть SSID».

- Не забывайте периодически обновлять прошивку на роутере.

Комбинаторная атака

В комбинаторной атаке используются два словаря

HelloHello HelloWorld Hello5588 Hello! WorldHello WorldWorld World5588 World! 5588Hello 5588World 55885588 5588! !Hello !World !5588 !!

Запустим комбинаторную атаку:

#в Kali: hashcat -m2500 -a1 /home/kali/hs.hccapx /home/kali/dic1.txt /home/kali/dic2.txt #в Ubuntu: hashcat -m2500 -a1 /home/USERNAME/hs.hccapx /home/USERNAME/dic1.txt /home/USERNAME/dic2.txt

Здесь:

/home/kali/dic1.txt – первый словарь.

/home/kali/dic2.txt – второй словарь.

Рис. 19. Успешный взлом пароля комбинаторной атакой утилитой hashcat

Онлайн-сервисы по расшифровке хеша

Также хеш был отправлен в бесплатный онлайн-сервис по расшифровке хеша onlinehashcrack.com и через 12 часов 6 минут

пришло письмо, что пароль получен (рис. 20).

Рис. 20. Результаты взлома пароля с помощью сервиса onlinehashcrack.com Платформа passcrack.online получила пароль за 5 минут

(рис. 21). С отправки в онлайн-сервисы лучше начинать расшифровку, так как вычислительных ресурсов у них больше, чем у домашнего компьютера.

Рис. 21. Результаты взлома пароля с помощью сервиса passcrack.online

В мире киберпреступлений брутфорс — это деятельность, которая включает в себя повторяющиеся последовательные попытки попробовать различные комбинации паролей, чтобы проникнуть на любой сайт или разблокировать устройство. Эта попытка осуществляется хакерами, использующими ботов, которых они злонамеренно устанавливают на других компьютерах, чтобы повысить вычислительную мощность, необходимую для запуска таких типов атак.

Итак, что же такое брут-атака?

Брутфорс — это самый простой способ получить доступ к сайту, устройству или серверу (или всему другому, что защищено паролем). Он пробует различные комбинации имен пользователей и паролей снова и снова, пока не случится вход. Это повторяющееся действие подобно армии, атакующей форт.

Некоторым такое описание брутфорс-атаки дает основания подумать, что любой может это сделать. Это действительно простые действия, но добиться успеха не всегда получится.

Обычно каждый общий идентификатор (например, admin) имеет пароль. Все, что нужно сделать — это попытаться угадать его. Например, если это двузначная комбинация, у вас есть 10 цифр от 0 до 9. Это означает, что существует 100 возможностей. Можно подобрать их вручную и вводить один за другим.

Но правда в том, что ни один пароль в мире не состоит из двух символов. Даже номера контактов, используемые на мобильных телефонах или в банке, состоят минимум из 4-х символов.

В Интернете же 8 символов обычно являются стандартом для кратчайшего пароля. Кроме того, добавляется сложность в том, что в пароли включаются символы алфавита, чтобы сделать их более безопасными. Буквы могут использоваться как в верхнем, так и в нижнем регистре, что делает код чувствительным к его переключению.

Итак, если есть буквенно-цифровой 8-символьный пароль, сколько возможных комбинаций придется подбирать? В английском языке имеется 26 алфавитных букв. Если посчитать их как в верхнем, так и в нижнем регистре, получится 26 + 26 = 52. Затем нужно добавить цифры: 52 + 10 = 62.

Итак, всего имеется 62 символа. Для 8-символьного пароля это будет 628, что сделает 2.1834011 × 1014 возможных комбинаций.

Если вы попытаетесь использовать 218 триллионов комбинаций за одну попытку в секунду, это займет 218 триллионов секунд, или 3,6 триллиона минут. Проще говоря, потребуется около 7 миллионов лет, чтобы взломать пароль с окончательной комбинацией. Конечно, процесс может занять меньше, но это максимальный срок для подбора такого значения. Понятно, что ручной брутфорс – это невозможно.

Тогда как это может произойти?

Если вы заинтересованы во взломе паролей, придется использовать компьютеры. Для этого нужно написать несколько простых строк кода. Такие навыки программирования являются базовыми для любого кодера.

Теперь предположим, что вы разработали программу для разблокировки пароля, которая пробует 1000 комбинаций в секунду. Время сокращается до 7 тысяч лет. Это сделать все равно невозможно, поэтому нужен суперкомпьютер.

Если машина сможет попробовать 1 × 109 попыток в секунду, то всего за 22 секунды все 218 триллионов попыток будут протестированы. Вычислительные ресурсы такого рода недоступны для простых людей. Однако хакеры не являются обычными пользователями. Они могут собирать вычислительные ресурсы различными способами, например путем разработки мощного вычислительного механизма с помощью программного обеспечения и тому подобное.

Кроме того, приведенное выше вычисление существует для всех возможных комбинаций 8-символьного пароля. Но что, если его длина составляет 10 или 100 символов? Вот почему очень важно иметь дополнительные уровни безопасности для обнаружения и отклонения попытки взлома.

Зачем они это делают?

При брутфорсе мотив хакера заключается в том, чтобы получить незаконный доступ к целевому веб-сайту и использовать его для выполнения другого вида атаки или кражи ценных данных. Также возможно, что злоумышленник заражает ресурс вредоносными сценариями для долгосрочных целей, даже не затрагивая ни одной вещи и не оставляя следов. Поэтому рекомендуется проводить частое сканирование и следовать рекомендациям по защите сайта.

Что же делать?

Существует множество инструментов для защиты различных приложений, которые будут лишать пользователя возможности атаковать после определенного количества попыток.

Например, для SSH можно использовать хосты Fail2ban или Deny. Эти программы будут отклонять IP-адрес после нескольких неправильных попыток. Эти инструменты делают хорошую работу. Тем не менее они не всегда могут защитить.

В последнее время наблюдается экспоненциальный рост брут-атак. Они происходят из разных стран мира, с каждым днем становясь более изощренными. Поэтому все пользователи должны стараться быть бдительными. Итак, как обеспечить себе защиту от брутфорса?

Длина пароля

Первым шагом к предотвращению атаки должна быть большая длина пароля. В настоящее время многие веб-сайты и платформы заставляют своих пользователей создавать код доступа определенной длины (8-16 символов).

Сложность паролей

Еще одна важная вещь — создать сложный пароль. Не рекомендуется придумывать их типа iloveyou или password123456. Пароль должен состоять из больших и строчных букв, а также иметь цифры и специальные символы. Сложность задерживает процесс взлома.

Предельные попытки входа в систему

Простое, но очень мощное действие — ограничить попытки входа в аккаунт, если речь идет о сайте или сервере. Например, если сайт получает пять неудачных попыток входа в систему, он должен блокировать этот IP в течение определенного периода времени, чтобы остановить дальнейшие попытки.

Изменение файла .htaccess

Добавление нескольких правил в файл .htaccess может еще более усилить безопасность вашего сайта. Цель состоит в том, чтобы разрешить доступ к wp-admin только определенным IP-адресам, перечисленным в нем.

Использование капчи

Captcha теперь широко используется на многих сайтах. Она не позволяет ботам выполнять автоматизированные скрипты, используемые главным образом в атаке Brute Force. Установка капчи на сайте или блоге довольно проста.

Установите плагин Google invisible reCaptcha и перейдите в свою учетную запись Google. Теперь вернитесь к странице настроек плагина и определите места, где вы хотели бы, чтобы пользователь сначала вводил капчу, прежде чем выполнять фактическую задачу.

Двухфакторная аутентификация

Two Factor Authentication — это дополнительная линия защиты, которая может защитить учетную запись от брутфорса. Шансы на успешное выполнение атаки на охраняемых сайтах 2FA очень малы. Существуют различные способы ее реализации на сайте. Самый простой — использовать любой из плагинов для двухфакторной аутентификации.

Если говорить не о собственном сайте, а о других ресурсах (например, чтобы предотвратить брутфорс роутера), методы могут быть следующими:

- Создать уникальный пароль для каждой учетной записи.

- Производить частые смены пароля.

- Избегать совместного использования учетных данных через небезопасные каналы.

Обратная переадресация

Повторная атака брутфорс — это еще один термин, связанный со взломом пароля. В этом случае злоумышленник пытается использовать один пароль для нескольких имен пользователей. В таком случае хакеру известен пароль, но нет представления об именах пользователей. В этом случае он может попробовать один и тот же пароль и пытаться угадать разные логины, пока не найдет рабочую комбинацию. Так обычно происходит брутфорс WiFi и иных подключений.

Атака обычно используется для взлома паролей. Хакеры могут применять брутфорс в любом программном обеспечении, сайте или протоколе, который не блокирует запросы после нескольких недействительных проб.

Известно множество инструментов взлома паролей для разных протоколов. Некоторые из них стоит рассмотреть подробно. Для того чтобы использовать такие приложения, достаточно загрузить и начать атаковать. Поскольку некоторые из них применяют несколько механизмов одновременно, следует изучить подобное в деталях. Это поможет защититься от атак, а также проверить все свои системы на уязвимость.

Aircrack-нг

Это популярный беспроводной инструмент для взлома паролей, доступный бесплатно. Он поставляется с WEP/WPA/WPA2-PSK взломщиком и инструментами анализа для выполнения атаки на WI-Fi 802.11. Aircrack NG может использоваться для любого сетевого адаптера, который поддерживает режим необработанного мониторинга.

Он в основном выполняет словарные атаки против беспроводной сети, чтобы угадать пароль. Как уже известно, успех условного нападения зависит от сложности паролей. Чем лучше и эффективнее комбинация, тем менее вероятно, что произойдет взлом.

Приложение доступно для брутфорса Windows и Linux. Кроме того, оно перенесено на платформы iOS и Android.

John the Ripper

Это еще один потрясающий инструмент, который не нуждается в какой-либо инструкции. Он часто применяется для долгого брутфорса паролей. Это бесплатное программное обеспечение было первоначально разработано для систем Unix. Позже авторы выпустили его для других платформ. Теперь программа поддерживает 15 различных систем, включая Unix, Windows, DOS, BeOS и OpenVMS. Ее можно использовать либо для определения уязвимости, либо для взлома паролей и нарушения аутентификации.

Этот инструмент очень популярен и сочетает в себе различные функции. Он может автоматически определять тип хэширования, используемый в пароле. Таким образом, код можно запустить в зашифрованное хранилище паролей.

В принципе, программа для брутфорса может выполнять грубую атаку со всеми возможными паролями, комбинируя текст и цифры. Тем не менее ее также можно использовать со словарем.

Rainbow Crack

Это ПО также является популярным инструментом брутфорса паролей. Оно генерирует таблицы для использования во время атаки. Таким образом, код отличается от других традиционных инструментов принудительного формования. Таблицы Rainbow предварительно вычисляются. Это помогает сократить время выполнения атаки.

Хорошо, что существуют различные организации, которые уже опубликовали прекомпьютерные таблицы этого ПО для всех пользователей Интернета. Этот инструмент все еще находится в активной разработке. Он доступен как для Windows, так и для Linux и поддерживает все последние версии этих платформ.

L0phtCrack

Программа известна своей способностью взламывать пароли Windows. Она использует словари, грубую силу, гибридные атаки и радужные таблицы. Наиболее заметными особенностями l0phtcrack являются планирование, извлечение хэшей из 64-битных версий Windows, многопроцессорные алгоритмы и мониторинг и декодирование сетей.

Ophcrack

Еще один инструмент для формования грубой силы, который используется для взлома паролей Windows. Он разбивает пароль, используя хэши LM через таблицы. Это бесплатная программа с открытым исходным кодом. В большинстве случаев он может взломать пароль Windows за несколько минут.

Crack

Это один из старейших инструментов для взлома паролей. Он может использоваться для UNIX-систем, в том числе брутфорса на «Андроиде». Используется для проверки слабых паролей путем выполнения атаки посредством словарей.

Hashcat

Некоторые утверждают, что это самый быстрый инструмент для взлома паролей на основе процессора. Он бесплатный и поставляется на платформах Linux, Windows и Mac OS. Hashcat поддерживает различные алгоритмы хеширования, включая LM-хэши, MD4, MD5, SHA-семейства, Unix-склеп-форматы, MySQL, Cisco PIX. Программа поддерживает различные атаки, включая Brute-Force, Combinator, словари, атаку отпечатка пальца, а также многое другое.

Используемые источники:

- https://life.ru/p/1199867

- https://ktexnika.ru/obzory-i-instrukcii/mozhno-li-vzlomat-router.html

- https://fb.ru/article/428987/brutfors—eto-opisanie-programmyi-poryadok-ustanovki-zaschita

Лучшие приложения для взлома WiFi и беспроводных аудитов

Лучшие приложения для взлома WiFi и беспроводных аудитов

Взлом wifi! Как узнать пароль от вайфая

Взлом wifi! Как узнать пароль от вайфая

Как взломать Wi-Fi пароль, защитить от взлома свой вай фай.

Как взломать Wi-Fi пароль, защитить от взлома свой вай фай.

Топовый взлом WI-Fi через WPS (Все ещё актуально - NOFIXED) В

Топовый взлом WI-Fi через WPS (Все ещё актуально - NOFIXED) В  Как организовать безопасный удаленный доступ для любого числа сотрудников?

Как организовать безопасный удаленный доступ для любого числа сотрудников? Как посмотреть пароль от Wi Fi на популярных телефонах с Андроид в 2021 году

Как посмотреть пароль от Wi Fi на популярных телефонах с Андроид в 2021 году