Содержание

- 1 Информационные ресурсы

- 2 Защита компьютерной сети от незваного гостя

- 3 Для чего необходимо обезопасить компьютерную сеть?

- 4 Хакерство

- 5 Мошенническая программа для взлома компьютерной сети

- 6 Публичная точка доступа

- 7 Как защитить домашнюю сеть?

- 8 Подборка полезных мероприятий

- 9 Защита корпоративной сети от несанкционированного доступа

- 10 Безопасность корпоративной почты

Защита сетей представляет собой полный и необходимый комплекс мероприятий, который включает в себя организацию, создание программного обеспечения, а также принятие физических и технических мер. Только такой комплекс способен обеспечить максимальное достижение свойств информационного ресурса.

Информационные ресурсы

Сегодня необходимо тщательно позаботиться о шифровании конкретных свойств информационных ресурсов. Защита сетей возможна при соблюдении необходимых мер. Можно выделить несколько главных свойств информационной сети:

- Целостность. Программисты и специалисты должны в полной мере обеспечить актуальность и правдивость информации, которая не будет противоречить источникам. Материалы защищаются от какого-либо разрушения со стороны и несанкционированных изменений.

- Полная конфиденциальность. Проводится максимальное обеспечение защищенности необходимой информации, которая может подвергаться несанкционированному доступу мошенников.

- Доступность. Защита сетей проводится в комплексе мероприятий, которые помогут обеспечить все необходимые возможности. Они помогают пользователям получить доступ к сохраненной и обработанной информации.

- Аутентичность. Происходит необходимое обеспечение подлинности субъектов и объектов, которые имеют доступ к определенной информации.

Защита компьютерной сети от незваного гостя

Если сеть не защищена паролем, то к беспроводному подключению могут подсоединяться посторонние пользователи. В большинстве случаев они делают это не преднамеренно, а только потому, что современные мобильные устройства и гаджеты автоматически подключаются к сети. Защита компьютерных сетей позволит предотвратить незапланированный расход трафика. Но в некоторых случаях ситуация может усугубляться. Иногда пользователи при помощи незащищенного соединения начинают загрузку нелегального контента.

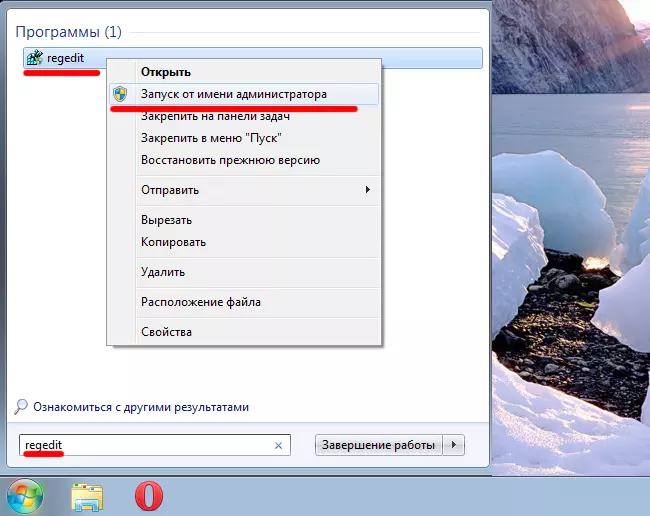

Если владелец персонального компьютера не предпринял никаких мер по защите сети от несанкционированного доступа третьими лицами, то он подвергает себя опасности. Необходимо зайти в интерфейс роутера и изменить данные доступа к сети. Адрес маршрутизатора указывается в инструкции, которая выдается во время приобретения такого устройства. Если его нет, то можно определить IP-адрес при помощи собственного сетевого устройства. Для этого открывается окно браузера, где в строке необходимо ввести адрес 192.168.1.1.

Для чего необходимо обезопасить компьютерную сеть?

Если защита локальной сети полностью отсутствует, то она может стать основным и главным источником появления опасности. Большое количество современных хакеров может использовать специальные программы под названием сниффер, чтобы определить имеющиеся незащищенные соединения. Взломщики смогут быстро и легко сделать перехват персональных идентификационных данных, которые они получают из разнообразных сервисов.

Когда на домашнем или офисном компьютере беспроводная сеть имеет незащищенное соединение, то пользователи должны проявлять предельную осторожность. Контент, который находится в папках общего доступа, может быть использован многими другими пользователями. Это происходит потому, что отсутствует защита компьютерной и локальной сети. Специалисты советуют всем пользователям и руководителям крупных организаций создавать домашнюю группу, которая будет защищена сложным паролем.

Хакерство

За последние несколько лет наибольшей популярностью стали пользоваться несколько способов, которые позволят защитить компьютер от нелегального взлома:

- Фильтрация по MAC-адресам.

- Скрытие SSID, то есть засекречивание имени сети.

Защита сети при помощи этих мер не предоставляет полную безопасность для пользователей. Хакеры смогут быстро определить имя сети, если воспользуются адаптером. Применяя модифицированный драйвер, можно сделать переключение в специальный режим мониторинга. Программы под названием сниффер помогут справиться с поставленной задачей.

Взломщики будут вести наблюдение за компьютерной сетью до тех пор, пока к ней не будет произведено подключение пользователя или клиента. Далее при помощи манипуляции пакетными данными можно устранить клиента из сети. Во время повторного подключения клиента взломщики могут увидеть имя сети, которая используется.

Этот процесс многим людям может показаться сложным, но на практике это совершенно не так. Вся процедура не займет больше пяти минут.

Мошенническая программа для взлома компьютерной сети

Сейчас особенным спросом и популярностью среди взломщиков пользуется пакет программ под названием Aircrack-ng. Кибермошенники используют его для быстрого взлома адаптеров беспроводной сети. Представленная программа кроме сниффера включает в себя специальное приложение, которое позволяет выполнить загрузку и модификацию всех необходимых драйверов на адаптере.

Также программа предоставляет возможность для восстановления WEP-ключа. Сегодня существует большое количество методов, которые позволяют быстро и легко взломать компьютерную сеть. Но клиент или пользователь персонального компьютера может защитить собственное устройство, на котором будет установлена программа для защиты сети. Она имеет целый пакет приложений, которые оберегают компьютер от несанкционированного взлома хакерами.

Чтобы обезопасить устройство от мошенников, необходимо найти актуальную прошивку, которая поддерживает новые методы шифрования. В специальных программах для защиты персонального компьютера уже имеются все необходимые прошивки для зашифровки данных. Когда пользователь не выполняет обновления, то адаптеру беспроводной сети может угрожать опасность.

Публичная точка доступа

Общественные заведения предоставляют свободный доступ к беспроводной сети. Именно они становятся привлекательным местом, где собираются кибермошенники. Через них проходит большое количество информации, которая в дальнейшем используется в качестве инструмента для взлома аккаунтов или банковских счетов. В кафе, гостиницах или многих других общественных местах можно найти точки свободного доступа.

Но не только кибермошенники могут узнать пароли и другую важную информацию. Другие пользователи, которые подключатся к этой сети, смогут сделать перехват личных данных человека. Нередко выполняется контролирование учетных записей на разнообразных сайтах.

Защита сети Интернет и cookies-файлов является необходимой мерой для шифрования вводимой информации. Сегодня есть большое количество методов атак, которые очень просты. Ими сможет воспользоваться даже начинающий хакер или грамотный пользователь. Расширение под названием Firesheep используется во многих современных браузерах. Это приложение позволяет в автоматическом режиме находить и считывать аккаунты других пользователей.

Как защитить домашнюю сеть?

Защита доступа к сети – это обязательная мера, которую должен предпринять каждый пользователь персонального компьютера. Когда роутер будет защищен при помощи надежного пароля и использования шифрования WPA2, то компьютеру и информации уже не будет угрожать никакая опасность со стороны хакеров. Не рекомендуется разглашать друзьям и знакомым пароль от беспроводной сети. Их гаджеты и мобильные устройства могут быть заражены вредоносными программами.

Недавно были представлены новые маршрутизаторы, которые предусматривают в себе наличие гостевого режима. Основное его преимущество заключается в том, что роутер будет создавать отдельную сеть с собственным паролем. Это наилучшая защита сетей, потому что домашняя группа в таком случае использоваться не будет.

«Клерк»

«Клерк»РубрикаБухгалтерские программы

Наталья ЛАРИОНОВА, компания «Айдеко Софтвер»

Мы с вами живём в век информационного общества. И именно поэтому информация является наиболее ценным объектом. Любое государственное и коммерческое предприятие заинтересовано в сохранении информации, которая может ему навредить, если попадёт в руки злоумышленников или будет уничтожена. Для государственных учреждений такая информация носит гриф “Секретно”, для коммерческих предприятий — “Коммерческая тайна” или “Ценная информация”.

Зададимся вопросом: какая именно информация нуждается в защите и может представлять интерес для злоумышленника? Это, как правило, важные договоры, списки клиентов, базы данных бухгалтерских программ, пароли и ключи системы “клиент-банк”, каналы связи с подразделениями и т. п.

Всё чаще в СМИ сообщают о краже информации и денежных средств через интернет, при этом хакера находят очень редко. А большинство предприятий скрывают случаи взлома своих сетей и кражи данных, чтобы сохранить деловую репутацию.

Чтобы не стать жертвой хакера, необходимо защищать компьютеры и всю сеть организации от интернет-угроз. И не стоит утешать себя тем, что, мол, именно ваше предприятие не заинтересует злоумышленника: ведь специальные программы — сканеры уязвимостей обшаривают весь интернет без разбора.

Когда возникает необходимость обеспечить информационную безопасность компании, руководство, как правило, обращается к системным интеграторам. Они проводят комплексный анализ и разрабатывают проект по защите информации. В конечном счёте всё это оборачивается приобретением дорогостоящих программных и аппаратных средств, таких как Cisco PIX, Checkpoint, Microsoft ISA. Такие большие комплексные проекты стоят более 15 тыс. долл., требуют постоянного сопровождения и целесообразны только для крупных предприятий.

Для малых и многих средних предприятий весь проект по защите можно свести к двум пунктам:

- защита персональных компьютеров;

- комплекс из интернет-шлюза и файерволла, отгораживающий сеть предприятия от Всемирной сети и защищающий компьютеры пользователей от проникновения извне.

Защита персональных компьютеров

Эта тема достаточно хорошо освещена в прессе: в самом деле, защитить персональные компьютеры на предприятии не так уж и сложно.

Самое главное — не использовать на компьютере реальный IP-адрес интернета, и тогда злоумышленник не сможет подключиться к вашему компьютеру. Поясним попутно, что IP-адрес (Internet Protocol Address — адрес интернет-протокола) — это уникальный идентификатор устройства (компьютера), подключённого к локальной сети или интернету, по которому его определяют внешние устройства с целью приёма от него информации или передачи её.

Второе. Нельзя без предварительной проверки специальными программами открывать файлы с неизвестными вам расширениями (или с известными расширениями исполняемых файлов — *.com, *.exe, *.bat), скачанные через интернет или полученные по электронной почте. Если вы получили по почте файлы от ваших знакомых, то предварительно спросите по телефону, высылали они их вам или нет. Это позволит избежать засорения компьютера программами-шпионами и “троянскими конями”.

Третье — защита локальных файлов. Устанавливайте пароли длиной не менее 12 букв и никогда не сообщайте свой пароль никому, даже системному администратору (у него должен быть свой пароль). Попросите системного администратора ограничить доступ к вашим файлам, кроме тех сотрудников, кому это необходимо по должностным инструкциям, и максимально ограничить доступ к файлам через сеть. Храните самые важные файлы на флэш-карте USB, пользоваться ею не сложнее, чем дискетой. Меняйте пароль как можно чаще: выберите для себя алгоритм смены пароля, например, 1-го числа каждого месяца. Не стоит полагаться на то, что ваши коллеги — добропорядочные граждане, ведь в помещение могут попасть и посторонние и начнут перебирать известные пароли: “1”, “11” “12345”, “пароль”, “2006”, “lena2006” и т. д. Обязательно блокируйте компьютер или выключайте его, если выходите из офиса. Попросите вашего администратора установить пароль в BIOS на включение компьютера и опломбируйте компьютер наклейкой с печатью.

Будьте внимательны к приходящим специалистам — это один из основных каналов утечки данных; записывайте их паспортные данные и берите расписку о неразглашении информации. Никогда не оставляйте на долгое время ключевую дискету системы “клиент-банк” в компьютере и не создавайте её копии на компьютере.

Для защиты информации персонального компьютера используют как минимум четыре вида программ.

1. Антивирусы, такие как Kaspersky Antivirus, DrWeb, Norton Antivirus, Panda, NOD32.

2. Персональный межсетевой экран (другие названия — брандмауэр или файерволл). Такие программы защищают от проникновения в ваш компьютер через сеть и блокируют вирусные эпидемии. Можно использовать встроенный в Windows брандмауэр, хотя рекомендуются более мощные — Agnitum Outpost, Symantec Personal Firewall.

3. Утилиты для обнаружения программ-шпионов и троянских программ. О таких утилитах часто забывают системные администраторы, из бесплатных можно рекомендовать Ad-aware компании Lavasoft.

4. Программы резервного копирования. Здесь выбор очень широкий, лучше проконсультироваться с системным администратором, чтобы вся важная информация со всех компьютеров дублировалась на резервный носитель. Вы можете и самостоятельно создавать резервные копии своих файлов на флэш-карту USB или перезаписываемый CD (CD-RW). Берегите свой труд и создавайте резервные копии как можно чаще, ведь восстанавливать утерянную бухгалтерию или важные файлы вам придётся вручную.

Интернет-шлюз + файерволл как основа безопасности сети предприятия

Если все персональные компьютеры защищены, возникает вопрос: а зачем ещё дополнительно защищать сеть с помощью шлюза? Проблема заключается в том, что все локальные компьютеры находятся в доверенной сети и уязвимым местом становится именно шлюз, который устанавливается на границе доверенной сети и сети интернет. Захватив шлюз через интернет, злоумышленник попадает в доверенную сеть предприятия и может захватить другие компьютеры локальной сети и получить доступ к важной информации. Поэтому требования к современному шлюзу предъявляются очень высокие.

Интернет-шлюз стоит в одном ряду с другими готовыми решениями (рис. 1) и должен соответствовать следующим главным критериям:

- универсальность (подходит для большинства предприятий);

- функциональность (обладает всеми необходимыми возможностями для решения задач);

- надёжность (безотказность работы в любых условиях);

- низкая стоимость владения (минимальные расходы на внедрение и сопровождение, простота в использовании и управлении).

Однако наиболее распространённые на сегодняшний день интернет-шлюзы не полностью удовлетворяют современным требованиям. На рис. 2 показаны распространённые виды интернет-шлюзов и их преимущества и недостатки.

В последнее время на мировом рынке появились новые специализированные решения для предприятий, которые при небольшой цене имеют высокую безопасность, надёжность и низкую стоимость владения. Есть подобные системы и на российском рынке.

Зачем нужен интернет-шлюз

Рассмотрим задачи, решаемые современным интернет-шлюзом, на примере универсального интернет-шлюза Ideco Internet Control Server, в котором совмещены высокая безопасность и удобство использования. Все эти задачи можно разделить на три группы: защита пользователей и сети предприятия; учёт трафика, планирование и ограничение расходов; фильтрация трафика в соответствии с политикой предприятия.

Защита пользователей и сети предприятия

Современный интернет-шлюз в первую очередь должен обеспечить защиту пользователей и сети предприятия от атак из сети интернет. Для решения этой задачи в Ideco ICS используется технология NAT (Network Address Translation — преобразование сетевых адресов). Эта технология скрывает пользователей от внешних злоумышленников, делая невидимыми из сети интернет. Другой важной функцией NAT является предоставление качественного доступа в интернет, причём все пользовательские программы работают без дополнительных настроек, что выгодно отличает NAT от технологии Proxy.

Но, помимо опасностей, которые подстерегают вас непосредственно в сети интернет, существуют также угрозы внутри самого предприятия. Например, информация может быть перехвачена или передана в интернет от имени другого пользователя. Для предотвращения подобных угроз совместно с NAT используется технология VPN (Virtual Private Network — виртуальная частная сеть). По VPN каждому пользователю администратор назначает личный защищённый IP-адрес, который закреплён за ним постоянно. Сам компьютер предприятия по умолчанию не имеет доступа в интернет, и только после ввода логина и пароля сотрудник предприятия получает персональный защищённый выход во Всемирную сеть. Кроме этого технология VPN позволяет подключать по защищённому каналу филиалы и мобильных сотрудников, работающих из дома или находящихся в командировке.

Интернет-шлюз Ideco ICS обеспечивает и антивирусную защиту. Вся отправляемая и принимаемая почта проверяется встроенным антивирусом. Таким образом, при получении и отправке почты можно быть уверенным, что она не содержит вирусов и вирусные эпидемии не поразят вашу локальную сеть через электронную почтовую систему.

Учёт трафика, планирование и ограничение расходов

Но что делать, если безопасность уже была нарушена? В этом случае очень кстати окажется детализированная статистика. Она позволяет выяснять обстоятельства дела уже после того, как безопасность была нарушена недобросовестными сотрудниками. С помощью статистики всегда можно точно определить, кто, когда и куда передал данные. Помимо прочего это помогает экономить денежные ресурсы предприятия. Получив отчёт о посещении интернета в мегабайтах и в рублях, легко в последующем спланировать расходы на интернет для пользователей и отделов и установить соответствующие ограничения. Часто программы без ведома пользователя скачивают очень большие объёмы данных, поэтому лимит необходимо устанавливать и для добросовестных пользователей, и для организации в целом, это позволит избежать больших расходов.

Современный интернет-шлюз позволяет контролировать расходы в реальном времени, предупреждать о перерасходе и блокировать доступ в интернет при превышении установленного лимита.

Фильтрация трафика в соответствии с политикой предприятия

Важным пунктом в обеспечении информационной безопасности является файерволл, работающий на шлюзе. Файерволл шлюза позволяет запретить ненужные протоколы или ограничить доступ к определённым сайтам, а также запретить работу определённых приложений, например программы поддержки файлообменных сетей.

Опасность могут также представлять любые предоставленные для скачивания в интернете файлы. Такие файлы часто заражены вирусами и программами-шпионами. Файерволл позволяет запретить скачивание файлов определённого типа, например с расширениями *.exe или *.avi.

Файерволл в Ideco ICS имеет одну интересную особенность: он обеспечивает интеллектуальную обработку трафика с целью выделения приоритетов, что позволяет важным приложениям качественно работать при стопроцентной загрузке интернет-канала.

Разумеется, шлюз и сам должен быть максимально защищён. При его выборе стоит уделить внимание тому, на базе какой операционной системы он работает, ведь при взломе интернет-шлюза остальная защита просто теряет смысл. Одной из самых защищённых операционных систем на сегодня является Linux. Раньше использовать Linux могли только предприятия, в штате которых есть высококвалифицированные системные администраторы со специальными знаниями. Сегодня появляется всё больше готовых продуктов, основанных на Linux. Так, шлюз Ideco ICS работает на ОС Linux, но управляется через простой графический интерфейс, понятный обычному пользователю (рис. 3).

***

Как мы с вами убедились, обеспечение информационной безопасности компании — это решение вполне конкретных и известных задач. С использованием современного программного обеспечения защититься от интернет-угроз под силу любому предприятию.

Подборка полезных мероприятий

Сразу отметим, что системы защиты, которая 100% даст результат на всех предприятиях, к сожалению, не существует. Ведь с каждым днём появляются всё новые способы обхода и взлома сети (будь она корпоративная или домашняя). Однако тот факт, что многоуровневая защита — все же лучший вариант для обеспечения безопасности корпоративной сети, остается по-прежнему неизменным.

И в данной статье мы разберем пять наиболее надежных методов защиты информации в компьютерных системах и сетях, а также рассмотрим уровни защиты компьютера в корпоративной сети.

Однако сразу оговоримся, что наилучшим способом защиты данных в сети является бдительность ее пользователей. Все сотрудники компании, вне зависимости от рабочих обязанностей, должны понимать, и главное — следовать всем правилам информационной безопасности. Любое постороннее устройство (будь то телефон, флешка или же диск) не должно подключаться к корпоративной сети.

Кроме того, руководству компании следует регулярно проводить беседы и проверки по технике безопасности, ведь если сотрудники халатно относятся к безопасности корпоративной сети, то никакая защита ей не поможет.

Защита корпоративной сети от несанкционированного доступа

- 1. Итак, в первую очередь необходимо обеспечить физическую безопасность сети. Т.е доступ во все серверные шкафы и комнаты должен быть предоставлен строго ограниченному числу пользователей. Утилизация жестких дисков и внешних носителей, должна проходить под жесточайшим контролем. Ведь получив доступ к данным, злоумышленники легко смогут расшифровать пароли.

- 2. Первой «линией обороны» корпоративной сети выступает межсетевой экран, который обеспечит защиту от несанкционированного удалённого доступа. В то же время он обеспечит «невидимость» информации о структуре сети.

В число основных схем межсетевого экрана можно отнести:

- — использование в его роли фильтрующего маршрутизатора, который предназначен для блокировки и фильтрации исходящих и входящих потоков. Все устройства в защищённой сети имеет доступ в интернет, но обратный доступ к этим устройства из Интернета блокируется;

- — экранированный шлюз, который фильтрует потенциально опасные протоколы, блокируя им доступ в систему.

- 3. Антивирусная защита является главным рубежом защиты корпоративной сети от внешних атак. Комплексная антивирусная защита минимизирует возможность проникновения в сеть «червей». В первую очередь необходимо защитить сервера, рабочие станции, интернет шлюзы и систему корпоративного чата.

На сегодняшний день одной из ведущих компаний по антивирусной защите в сети является «Лаборатория Касперского», которая предлагает такой комплекс защиты, как:

- — контроль защиты рабочих мест – это комплекс сигнатурных и облачных методов контроля за программами и устройствами и обеспечения шифрования данных;

- — обеспечение защиты виртуальной среды с помощью установки «агента» на одном (или каждом) виртуальном хосте;

- — защита «ЦОД» (центр обработки данных) – управление всей структурой защиты и единой централизованной консоли;

- — защита от DDoS-атак, круглосуточный анализ трафика, предупреждение о возможных атаках и перенаправление трафика на «центр очистки».

Читайте еще: Как сделать сеть между двумя домами: пошаговая инструкция

Это только несколько примеров из целого комплекса защиты от «Лаборатории Касперского».

- 4. Защита виртуальных частных сетей (VPN). На сегодняшний день многие сотрудники компаний осуществляют рабочую деятельность удаленно (из дома), в связи с этим необходимо обеспечить максимальную защиту трафика, а реализовать это помогут шифрованные туннели VPN.

При этом категорически запрещено использовать ПО для удалённого доступа к рабочей сети.

Одним из минусов привлечения «удалённых работников» является возможность потери (или кражи) устройства, с которого ведется работы и последующего получения доступа в корпоративную сеть третьим лицам.

- 5. Грамотная защита корпоративной почты и фильтрация спама.

Безопасность корпоративной почты

Компании, которые обрабатывают большое количество электронной почты, в первую очередь подвержены фишинг–атакам.

Основными способами фильтрация спама, являются:

- — установка специализированного ПО (данные услуги так же предлагает «Лаборатория Касперского»);

- — создание и постоянное пополнение «черных» списков ip-адресов устройств, с которых ведется спам-рассылка;

- — анализ вложений письма (должен осуществляться анализ не только текстовой части, но и всех вложений — фото, видео и текстовых файлов);

- — определение «массовости» письма: спам-письма обычно идентичны для всех рассылок, это и помогает отследить их антиспам-сканерам, таким как «GFI MailEssentials» и «Kaspersky Anti-spam».

Это основные аспекты защиты информации в корпоративной сети, которые работают, практически в каждой компании. Но выбор защиты зависит также от самой структуры корпоративной сети.

Читайте еще: Kак создать домашнюю сеть через wifi роутерРубрики: корпоративная сеть | локальная сеть Тэги: локальная сетьИспользуемые источники:

- https://fb.ru/article/190451/zaschita-setey-programma-dlya-zaschityi-kompyuternyih-setey

- https://www.klerk.ru/soft/articles/52285/

- https://tvoi-setevichok.ru/korporativnaya-set/bezopasnost-korporativnoy-seti-zashhita-kompyutera-v-seti.html

Что такое степень защиты IP68 в смартфонах, часах? Расшифровка и характеристики

Что такое степень защиты IP68 в смартфонах, часах? Расшифровка и характеристики

Как отключить vpn в windows 10

Как отключить vpn в windows 10

Ответы по параграфу 3 Аппаратное и программное обеспечение сети

Ответы по параграфу 3 Аппаратное и программное обеспечение сети

Как определить уровень защиты смартфона: полезная информация и советы от профессионалов

Как определить уровень защиты смартфона: полезная информация и советы от профессионалов Как снять защиту от записи с диска, SD-карты или USB флешки

Как снять защиту от записи с диска, SD-карты или USB флешки Как снять с флешки защиту от записи: пошаговая инструкция

Как снять с флешки защиту от записи: пошаговая инструкция Как снять с флешки защиту от записи: разбираем самые эффективные способы

Как снять с флешки защиту от записи: разбираем самые эффективные способы