АналитикаАнализ угрозКорпорацииСетевая безопасностьПерехват данных по сетиБрутфорсУязвимости программ…

Сети стандарта 802.11 широко используются как дома, так и в корпоративных сетях за счет своего удобства. Однако они являются уязвимыми к взлому, поэтому необходимо понимать, каких настроек безопасности хватит для домашнего использования и как защищаться в корпоративной среде.

Считается, что безопасность и удобство лежат на разных чашах одних весов. То же самое и относится к сети Wi-Fi: удобно, но не очень безопасно. Уповая на ограниченный радиус действия этой технологии или от недостатка знаний часто специалисты информационной безопасности или системные администраторы не проявляют должной осмотрительности в этом направлении. А ведь такая точка доступа — это дверь в корпоративную сеть и лакомый кусочек для хакеров.

Хакеров, которые профессионально занимаются взломом сетей Wi-Fi, называют вардрайверы. Это целая субкультура, у которой есть свои форумы в подпольных уголках интернета и хорошие знания данной технологии. А потому необходимо знать, как происходит взлом сети, и постараться защитить свою беспроводную сеть так, чтобы ее взлом становился нецелесообразным по времени и трудозатратам.

На данный момент самым популярным методом защиты и шифрования трафика Wi-Fi является WPA2 (Wi-Fi Protected Access v.2).

WPA3 уже появилась, но еще толком не введена в эксплуатацию, хотя уже и была взломана хакерами атакой DragonBlood. Эта атака не очень сложная в воспроизведении, и за счет манипуляций с таймингами и побочным кешем позволяет узнать пароль от Wi-Fi. Поэтому самой безопасной все же остается WPA2, которой и рекомендуется пользоваться на сегодняшний день.

Сама же WPA2 бывает двух видов: PSK (Pre-Shared Key) и Enterprise. PSK использует для авторизации пароль (минимум 8 знаков) и применяется в основном в домашних условиях или небольших офисах. Enterprise же в свою очередь использует авторизацию с дополнительным сервером (как правило, RADIUS).

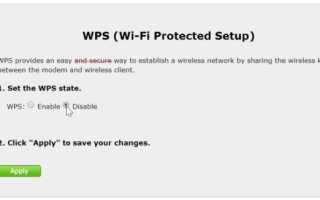

Также стоит упомянуть технологию WPS (Wi-Fi Protected Setup). Это упрощенный метод авторизации устройств с точкой доступа Wi-Fi, основанный на PIN-коде. Но, как уже было сказано — чем удобнее, тем менее безопасно, поэтому эту функцию рекомендуется отключать, если в ней нет крайней необходимости.

Для взлома сети Wi-Fi из софта можно использовать практически любой дистрибутив Linux, собранный для тестирования на проникновение. Это может быть всем известные Kali Linux, Black Arch или Parrot. Также есть специально собранный под это дистрибутив WifiSlax. С точки зрения атаки на беспроводные сети эти дистрибутивы объединяет пропатченное ядро для корректной работы программы aircrack-ng.

Из железа необходимо иметь лишь Wi-Fi-карту, которая поддерживает режим мониторинга. Они обычно сделаны на базе чипа Atheros, моделей ar*.

Самый первый шаг взлома сети Wi-Fi — это сканирование на наличие включенной функции WPS. Это можно сделать с телефона на операционной системе Android. Программа WPSApp не только «видит» активный WPS. На борту есть небольшая база дефолтных pin-кодов нескольких производителей (его можно узнать по MAC-адресу), которые можно попробовать автоматически подобрать. И если хакер оказывается в уверенном приеме 2-3 точек доступа с включенным WPS, то через 10-20 минут при определенной доле везения он получит доступ к одной из них, не прибегая к помощи компьютера.

Рисунок 1. Интерфейс программы WPSApp

Если такой способ не увенчался успехом, все же придется воспользоваться ноутбуком.

Чтобы просканировать доступные точки доступа, необходимо перевести сетевую карту в режим мониторинга, для чего и нужен aircrack-ng.

airmon-ng start wlan0

После этого появится новый беспроводной интерфейс (как правило, wlan0mon). После этого можно узнать, на каких роутерах включен WPS:

wash –i wlan0mon

Рисунок 2. Результат программы wash

После этого хакер начинает атаковать цель. Атаки на WPS нацелены на получение PIN-кода для авторизации. Многие роутеры до сих пор подвержены атаке Pixie-Dust, которая в случае успеха выдает PIN-код и пароль за 5-15 секунд. Осуществляется такая атака программой reaver:

reaver -i wlan0mon -b 7C:8B:CA:4B:DF:CE -K

Если Pixie-Dust не смог взломать WPS, то можно его попробовать подобрать брутфорсом. Это осуществляется той же самой программой:

reaver -i wlan0mon -b 7C:8B:CA:4B:DF:CE -c 5 –v

Рисунок 3. Работа программы reaver

Такая атака занимает до 30 часов, если точка доступа не заблокирует запросы по таймауту. Защиту от таких атак пользователь настроить не может, она заложена в прошивке роутера. Поэтому необходимо обновлять программное обеспечение до новых версий.

Зачастую функция WPS на роутере все же выключена, поэтому взлом немного усложняется. Теоретически атака проходит так: при повторном подключении к точке доступа клиент передает так называемый headshake, в котором содержится хеш пароля. Хакеру необходимо прослушивать трафик этой сети и разорвать авторизованную сессию между клиентом и точкой доступа, тем самым заставить передать headshake. В момент передачи он перехватывается, и расшифровывается пароль методом атаки по словарю, или брутфорсом.

Практически это делается следующими командами:

airmon-ng start wlan0

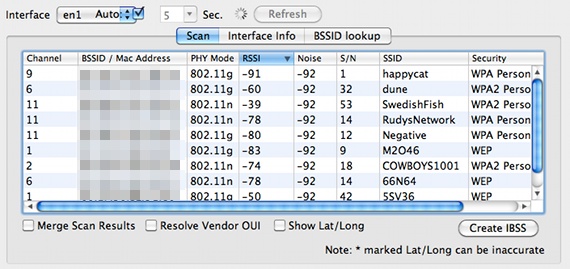

airodump-ng wlan0mon

Рисунок 4. Мониторинг эфира Wi—Fi

Появятся все доступные точки доступа с уровнем сигнала, номером канала и другой полезной информацией. Далее выбираем точку доступа и запускаем мониторинг эфира:

airodump-ng -c 1 --bssid E8:94:F6:8A:5C:FA -w /root/wifi wlan0mon

Следующим шагом необходимо «отсоединить» клиентов от сканируемой точки доступа. Для этого, не прекращая сканирования, в новом терминале вводим команду:

aireplay-ng --deauth 1000 -a E8:94:F6:8A:5C:FA wlan0mon

После этого остается ждать, когда клиенты начнут заново пытаться авторизоваться, и в терминале сканирования появится надпись, символизирующая успешный перехват «рукопожатия».

Рисунок 5. Перехват «рукопожатия»

Осталось взломать хеш пароля. Для этого есть много онлайн-сервисов в глобальной сети, либо, если позволяют вычислительные ресурсы, можно попробовать сделать это на локальном компьютере.

hashcat -m 2500 /root/hs/out.hccap /root/rockyou.txt

Если все грамотно настроено, то перебор может достигать до 1 миллиона комбинаций в секунду.

Существует еще один вид атаки, который основан не только на технических моментах, но и на социальной инженерии. Смысл его заключается в том, чтобы заглушить основную точку доступа, развернуть со своего компьютера точно такую же (тот же MAC-адрес, такой же SSID), и обманным путем заставить пользователя ввести пароль, который будет перехвачен. Но для этого необходимо находиться недалеко от клиента, чтобы прием был достаточно сильный.

Для этого приема изобретено достаточно много программ, которые автоматизируют процесс, например wifiphisher. После запуска и создания точки доступа клиент подключается к ней и пробует зайти на любой сайт. Его запрос перенаправляется на локальную страницу хакера, где есть поле для ввода пароля от сети. Оформление страницы зависит от навыков социальной инженерии. К примеру, просьба обновить программное обеспечение для роутера и необходимость ввести пароль от Wi-Fi — придумано может быть что угодно.

Остается лишь сделать небольшую ремарку по данному материалу: приведенный пример охватывает лишь необходимый минимум настроек программ для совершения данной операции. На самом деле, для описания всех опций, методов и хитростей придется написать книгу.

Что касается ограниченного радиуса действия, то это тоже не проблема для хакеров. Существуют узконаправленные антенны, которые могут принимать сигнал издалека, несмотря на ограниченность модуля Wi-Fi-карты. Программными способами ее можно разогнать до 30 dBm.

Существуют дополнительные меры защиты беспроводной сети. На сайте «Лаборатории Касперского» опубликованы рекомендации, как сделать сеть более безопасной, но это подойдет больше для сфер применения WPA2 PSK. И вот почему:

- Какой бы сложный пароль для авторизации ни был, при использовании радужных таблиц и хороших вычислительных ресурсов расшифровка пароля не будет помехой.

- При использовании скрытого имени сети его не видно только в штатном режиме работы карты. Если запустить режим мониторинга, то SSID виден.

Что касается фильтрации MAC-адресов, то на роутере есть функция, которая позволяет задать определенные адреса, тем самым разрешить подключение к сети. Остальные устройства будут отвергнуты. Эта дополнительная защита сама по себе предполагает наличие у злоумышленника пароля.

Но и эту защиту можно обойти. При мониторинге конкретной точки доступа видно MAC-адреса клиентов, которые подключены.

Рисунок 6. MAC-адрес клиента, подключенного к точке доступа

Меняем MAC-адрес нашего сетевого интерфейса программным путем:

ifconfig wlan0 down

macchanger -m 00:d0:70:00:20:69 wlan0

ifconfig wlan0 up

macchanger -s wlan0

После этого MAC-адрес будет как у уже подключенного клиента, а это значит, что ему разрешено подключение. Теперь посылаем пакеты деавторизации данного клиента:

aireplay-ng -0 0 -a 00:14:6C:7E:40:80 -c 00:d0:70:00:20:69 wlan0mon

В тот момент, когда устройство отключится от сети, у хакера будет возможность подключиться к ней.

Безусловно, все приведенные рекомендации влияют на защищенность сети, так как они ставят палки в колеса хакерам, и просто ради интернета он не будет так усложнять себе жизнь. Но если говорить о крупных компаниях, то приведенные выше примеры доказывают, что WPA PSK не способна предоставить соответствующей защиты.

Выше упоминалась разница WPA2 PSK и Enterprise. Однако есть еще существенное различие между этими технологиями: PSK использует методы шифрования трафика на основе пароля. Однако хакерам удалось, используя атаку KRACK, расшифровывать трафик без пароля, что позволяет слушать эфир и перехватывать пакеты без авторизации в сети, что вызывает классическую MITM-атаку.

Enterprise использует шифрование трафика на основе внутреннего ключа и сертификата, который генерирует сервер авторизации. Используя эту технологию, каждый пользователь имеет свой логин и пароль от корпоративной сети Wi-Fi. Настройки осуществляются очень тонко: каждому пользователю можно предоставить или запретить те или иные ресурсы, вплоть до определения vlan, в котором будет находиться устройство клиента. Атака KRACK не способна расшифровать трафик WPA2 Enterprise.

Если резюмировать все нюансы, то при использовании PSK базовый минимум защиты — это максимально возможная защита роутера. А именно:

- Отключение WPS.

- Сложный пароль от 10 символов, включающий цифры, буквы и спецсимволы (желательно менять раз в квартал).

- Ограничение всех MAC-адресов, кроме допустимых.

- Скрытая SSID.

- Ограничение Wi-Fi-сети от общей корпоративной сети функциями vlan.

При использовании Enterprise достаточно сложных паролей и нестандартных логинов для клиентов, плюс свой сертификат шифрования трафика. Брутфорс «на живую» будет не эффективен, так как проходить будет очень медленно, а расшифровать трафик, не имея ключа, не получится.

В статье были рассмотрены способы взлома Wi-Fi, и доказано, что это не так уж сложно. Поэтому, если пользоваться PSK — то защита беспроводной сети должна быть на самом высоком уровне, чтобы хакер потерял интерес еще до того, как он ее взломает. Но это не решает проблемы, например, уволенных сотрудников, поэтому лучше пароль время от времени менять.

При использовании Enterprise взлом маловероятен, и уволенные сотрудники не страшны, так как можно их блокировать (у каждого своя, тонко настроенная учетная запись).

Полезные ссылки: Защита сетей малого и среднего бизнеса с помощью искусственного интеллектаЗащита публичных Wi-Fi-точек от вредного контента при помощи SkyDNSЗащита сетей SD-WAN c помощью решений Fortinet

Сегодня беспроводные сети играют немаловажную роль в жизни пользователей. Если ещё 10 лет назад считалось обычным таскать за ноутбуком интернет-кабель, то сегодня уже каждый телефон подключается к Интернету по Wi-Fi. Компьютеры, ноутбуки, нетбуки, планшеты, смартфоны, принтеры — всё это оборудование можно подключить к сети и связать между собой просто по воздуху. И естественно, такое оборудование есть не только у вас, но и у окружающих. Поэтому, чрезвычайно важно уметь защитить wi-fi сеть, чтобы вашим Интернетом не пользовались соседи, а ваши конфиденциальные данные не достались хакерам. В этой краткой и несложной инструкции вы узнаете о нескольких приемах, которые помогут вам надежно защитить wi-fi сеть и роутер.

- Прежде всего, настоятельно рекомендуется отключить функцию WPS (Wi-Fi Protected Setup). В терминологии TP-Link он иногда называется QSS. Эта фича была создана для того, чтобы облегчить подключение к роутеру неопытными пользователями, но на деле она представляет огромную уязвимость. Подробнее здесь.После отключения WPS / QSS, ваш PIN, указанный на корпусе устройства, больше не будет действовать. Соответственно, взломать Wi-Fi через данную уязвимость будет невозможно.

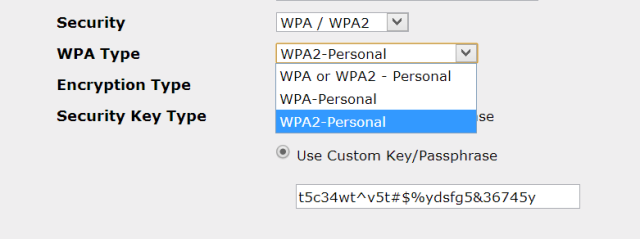

- Необходимо выбрать надёжный тип безопасности и установить сложный для подбора ключ безопасности. Мы рекомендуем выбирать режим WPA2-PSK с шифрованием AES (CCMP) и пароль для подключения к Wi-Fi, состоящий как минимум из 10 символов:

Защита Wi-Fi сети при помощи WPA2-PSK, алгоритма AES и надежного пароля Никогда не используйте режим WEP! Его взломает даже школьник. Также, не используйте устаревший алгоритм TKIP в режиме WPA2!

- Часто также не лишним будет скрыть Wi-Fi сеть. Для этого установите галочку Enable hidden Wireless (см рис. выше). Это означает, что для подключения к беспроводной сети нужно будет узнать не только пароль, но и прежде всего само имя.

- В отдельных случаях, имеет смысл уменьшить мощность передатчика так, чтобы сигнал Wi-Fi роутера покрывал ваши апартаменты, но не «добивал» до соседей. Тогда взломать вашу сеть будет еще сложнее.

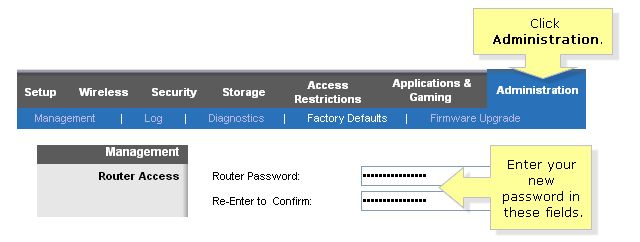

Для того, чтобы защитить роутер, модем или беспроводную точку доступа, рекомендуется установить надёжный пароль для входа на веб-интерфейс и отключить возможность администрирования извне. На примере D-Link DIR-300:

- Зайдите в раздел MAINTENANCE, выберите подраздел Device Administration, в настройке Admin Password два раза укажите новый пароль :

- А в настройке Administration снимите галку Enable Remote Management, что сделает невозможным вход на веб-интерфейс устройства из интернета:Сохраните настройки, нажав на кнопку Save settings :

- В некоторых роутерах есть также возможность изменить имя пользователя для входа в настройки для дополнительной защиты веб-интерфейса маршрутизатора. Вы можете сменить логин admin, который практически всегда установлен по умолчанию, на любое произвольное имя — например, S9M03. На примере роутера TP-Link: нужно зайти в System Tools > Password, ввести текущие логин и пароль, ниже в форме задать новые и сохранить настройки:

Изменить имя пользователя от веб-интерфейса на роутере TP-Link </p>

Итак, самые важные шаги для того, чтобы надежно защитить Wi-Fi сеть:

- отключить WPS / QSS;

- установить режим безопасности WPA2-PSK c шифрованием AES;

- поставить надежный пароль для защиты wi-fi — как минимум из 10 случайных символов;

- защитить паролем настройки роутера (веб-интерфейс)

Из этой статьи вы узнали о самых необходимых мерах по защите wifi-сети. Читайте также другую статью:

- Максимальная безопасность компьютерной сети.

Сегодня беспроводной Wi-Fi роутер есть практически в любом доме, куда проведён широкополосный интернет. Однако далеко не все владельцы таких устройств задумываются над тем, что при настройках по умолчанию они чрезвычайно уязвимы для злоумышленников.

Беспроводные роутеры (маршрутизаторы) для доступа к сети интернет стали чрезвычайно популярны . Такие устройства способны раздавать сигнал по протоколу Wi-Fi как на стационарные компьютеры, так и на мобильные устройства — смартфоны и планшеты, — при этом пропускной способности канала вполне достаточно для одновременного подключения нескольких потребителей.

Если вы считаете, что не делаете в интернете ничего такого, что могло бы вам повредить, задумайтесь над тем, что перехватив сигнал локальной беспроводной сети, взломщики могут получить доступ не только к вашей личной переписке, но и к банковскому счёту, служебным документам и любым другим файлам.

Хакеры могут не ограничиться исследованием памяти исключительно ваших собственных устройств — их содержимое может подсказать ключи к сетям вашей компании, ваших близких и знакомых, к данным всевозможных коммерческих и государственных информационных систем. Более того, через вашу сеть и от вашего имени злоумышленники могут проводить массовые атаки, взломы, незаконно распространять медиафайлы и программное обеспечение и заниматься прочей уголовно наказуемой деятельностью.

в тему: ОПАСНОСТЬ ОБЛАЧНЫХ СИСТЕМ БЕЗОПАСНОСТИ

Между тем, чтобы обезопасить себя от подобных угроз, стоит следовать лишь нескольким простым правилам, которые понятны и доступны даже тем, кто не имеет специальных знаний в области компьютерных сетей. Предлагаем вам ознакомиться с этими правилами.

1. Измените данные администратора по умолчанию

Чтобы получить доступ к настройкам вашего роутера, необходимо зайти в его веб-интерфейс. Для этого вам нужно знать его IP-адрес в локальной сети (LAN), а также логин и пароль администратора.

Внутренний IP-адрес роутера по умолчанию, как правило, имеет вид 192.168.0.1, 192.168.1.1, 192.168.100.1 или, например, 192.168.123.254 — он всегда указан в документации к аппаратуре. Дефолтные логин и пароль обычно также сообщаются в документации, либо их можно узнать у производителя роутера или вашего провайдера услуг.

Вводим IP-адрес роутера в адресную строку браузера, а в появившимся окне вводим логин и пароль. Перед нами откроется веб-интерфейс маршрутизатора с самыми разнообразными настройками.

Ключевой элемент безопасности домашней сети — возможность изменения настроек, поэтому нужно обязательно изменить все данные администратора по умолчанию, ведь они могут использоваться в десятках тысяч экземпляров таких же роутеров, как и у вас. Находим соответствующий пункт и вводим новые данные.

В некоторых случаях возможность произвольного изменения данных администратора заблокирована провайдером услуг, и тогда вам придётся обращаться за помощью к нему.

2. Установите или измените пароли для доступа к локальной сети

Вы будете смеяться, но всё ещё встречаются случаи, когда щедрый обладатель беспроводного роутера организует открытую точку доступа, к которой может подключиться каждый. Гораздо чаще для домашней сети выбираются псевдопароли типа «1234» или какие-то банальные слова, заданные при установке сети. Чтобы минимизировать вероятность того, что кто-то сможет с лёгкостью забраться в вашу сеть, нужно придумать настоящий длинный пароль из букв, цифр и символов, и установить уровень шифрования сигнала — желательно, WPA2.

3. Отключите WPS

Технология WPS (Wi-Fi Protected Setup) позволяет быстро наладить защищённую беспроводную связь между совместимыми устройствами без подробных настроек, а лишь нажатием соответствующих кнопок на роутере и гаджете или путём ввода цифрового кода.

Между тем, у этой удобной системы, обычно включённой по умолчанию, есть одно слабое место: поскольку WPS не учитывает число попыток ввода неправильного кода, она может быть взломана «грубой силой» путём простого перебора с помощью простейших утилит. Потребуется от нескольких минут до нескольких часов, чтобы проникнуть в вашу сеть через код WPS, после чего не составит особого труда вычислить и сетевой пароль.

Поэтому находим в «админке» соответствующий пункт и отключаем WPS. К сожалению, внесение изменений в настройки далеко не всегда действительно отключит WPS, а некоторые производители вообще не предусматривают такой возможности.

4. Измените наименование SSID

Идентификатор SSID (Service Set Identifier) — это название вашей беспроводной сети. Именно его «вспоминают» различные устройства, которые при распознавании названия и наличии необходимых паролей пытаются подключиться к локальной сети. Поэтому если вы сохраните стандартное название, установленное, например, вашим провайдером, то есть вероятность того, что ваши устройства будут пытаться подключиться ко множеству ближайших сетей с тем же самым названием.

Более того, роутер, транслирующий стандартный SSID, более уязвим для хакеров, которые будут примерно знать его модель и обычные настройки, и смогут нанести удар в конкретные слабые места такой конфигурации. Потому выберите как можно более уникальное название, ничего не говорящее ни о провайдере услуг, ни о производителе оборудования.

При этом часто встречающийся совет скрывать трансляцию SSID, а такая опция стандартна для подавляющего большинства роутеров, на самом деле несостоятелен. Дело в том, что все устройства, пытающиеся подключиться к вашей сети, в любом случае будут перебирать ближайшие точки доступа, и могут подключиться к сетям, специально «расставленным» злоумышленниками. Иными словами, скрывая SSID, вы усложняете жизнь только самим себе.

5. Измените IP-адрес роутера

Чтобы ещё более затруднить несанкционированный доступ к веб-интерфейсу роутера и его настройкам, измените в них внутренний IP-адрес (LAN) по умолчанию.

6. Отключите удалённое администрирование

Для удобства технической поддержки (в основном) во многих бытовых роутерах реализована функция удалённого администрирования, при помощи которой настройки роутера становятся доступны через интернет. Поэтому, если мы не хотим проникновения извне, эту функцию лучше отключить.

При этом, однако, остаётся возможность зайти в веб-интерфейс через Wi-Fi, если злоумышленник находится в поле действия вашей сети и знает логин и пароль. В некоторых роутерах есть функция ограничить доступ к панели только при наличии проводного подключения, однако, к сожалению, эта опция встречается довольно редко.

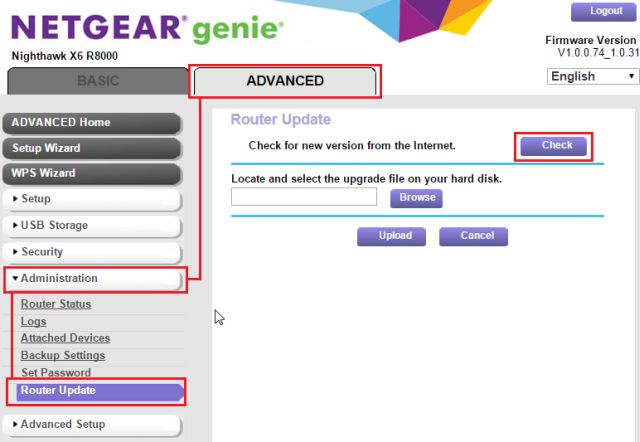

7. Обновите микропрограмму

Каждый уважающий себя и клиентов производитель роутеров постоянно совершенствует программное обеспечение своего оборудования и регулярно выпускает обновлённые версии микропрограмм («прошивок»). В свежих версиях прежде всего исправляются обнаруженные уязвимости, а также ошибки, влияющие на стабильность работы.

Именно поэтому мы настоятельно рекомендуем регулярно проверять обновления микропрограмм и устанавливать их на свой роутер. В большинстве случаев это можно сделать непосредственно через веб-интерфейс.

Обратите внимание на то, что после обновления все сделанные вами настройки могут сброситься до заводских, поэтому есть смысл сделать их резервную копию — также через веб-интерфейс.

8. Перейдите в диапазон 5 ГГц

Базовый диапазон работы сетей Wi-Fi — это 2,4 ГГц. Он обеспечивает уверенный приём большинством существующих устройств на расстоянии примерно до 60 м в помещении и до 400 м вне помещения. Переход в диапазон 5 ГГц снизит дальность связи в два-три раза, ограничив для посторонних возможность проникнуть в вашу беспроводную сеть. За счёт меньшей занятости диапазона, вы сможете также заметить повысившуюся скорость передачи данных и стабильность соединения.

Минус у этого решения только один — далеко не все устройства работают c Wi-Fi стандарта IEEE 802.11ac в диапазоне 5 ГГц.

9. Отключите функции PING, Telnet, SSH, UPnP и HNAP

Если вы не знаете, что скрывается за этими аббревиатурами, и не уверены, что эти функции вам обязательно потребуются, найдите их в настройках роутера и отключите. Если есть такая возможность, вместо закрытия портов, выберите скрытый режим (stealth), который при попытках зайти на них извне сделает эти порты «невидимыми», игнорируя запросы и «пинги».

10. Включите брандмауэр роутера

Если в вашем роутере есть встроенный брандмауэр, то рекомендуем его включить. Конечно, это не бастион абсолютной защиты, но в комплексе с программными средствами (даже со встроенным в Windows брандмауэром) он способен вполне достойно сопротивляться атакам.

11. Отключите фильтрацию по MAC-адресам

Хотя на первый взгляд кажется, что возможность подключения к сети только устройств с конкретными MAC-адресами полностью гарантирует безопасность, в действительности это не так. Более того, оно делает сеть открытой даже для не слишком изобретательных хакеров. Если злоумышленник сможет отследить входящие пакеты, то он быстро получит список активных MAC-адресов, поскольку в потоке данных они передаются в незашифрованном виде. А подменить MAC-адрес не проблема даже для непрофессионала.

12. Перейдите на другой DNS-сервер

Вместо использования DNS-сервера вашего провайдера, можно перейти на альтернативные, например, Google Public DNS или OpenDNS. С одной стороны, это может ускорить выдачу интернет-страниц, а с другой, повысить безопасность. К примеру, OpenDNS блокирует вирусы, ботнеты и фишинговые запросы по любому порту, протоколу и приложению, и благодаря специальным алгоритмам на базе Больших Данных способен предсказывать и предотвращать разнообразные угрозы и атаки. При этом Google Public DNS — это просто скоростной DNS-сервер без дополнительных функций.

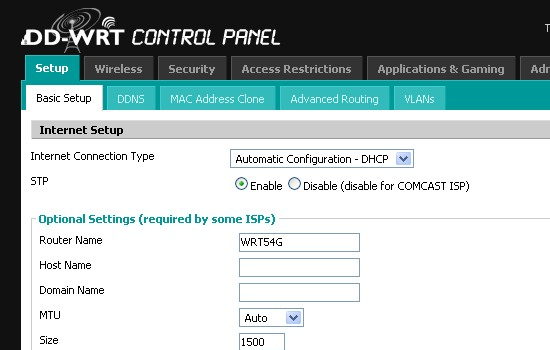

13. Установите альтернативную «прошивку»

И, наконец, радикальный шаг для того, кто понимает, что делает, — это установка микропрограммы, написанной не производителем вашего роутера, а энтузиастами. Как правило, такие «прошивки» не только расширяют функциональность устройства (обычно добавляются поддержка профессиональных функций вроде QoS, режима моста, SNMP и т.д), но и делают его более устойчивым к уязвимостям — в том числе и за счёт нестандартности.

Среди популярных open-source «прошивок» можно назвать основанные на Linux DD-WRT, OpenWrt и Tomato.

Источник: computerra.ru

—> —> —> —>—> —> —> —>—> —>Используемые источники:

- https://www.anti-malware.ru/analytics/threats_analysis/protection-corporate-wi-fi

- https://compfixer.info/wireless-network-protection/

- https://security-news.today/pravilnaya-nastrojka-wi-fi-routera-v-domashnih-usloviyah-dlya-zashhity-ot-hakerov/

Что такое WPS на роутере: способы и особенности применения

Что такое WPS на роутере: способы и особенности применения WPS на роутере — что это? Функция кнопки WPS, способы настройки, включения и отключения

WPS на роутере — что это? Функция кнопки WPS, способы настройки, включения и отключения Где найти пин код wps

Где найти пин код wps

WIFI WPS WPA TESTER: под пристальным взглядом WiFiGid

WIFI WPS WPA TESTER: под пристальным взглядом WiFiGid Настройка роутера Билайн. Пошаговое руководство для подключения роутера wi-fi Beeline

Настройка роутера Билайн. Пошаговое руководство для подключения роутера wi-fi Beeline Что это за функция QSS и зачем нужна эта кнопка на роутере TP-Link?!

Что это за функция QSS и зачем нужна эта кнопка на роутере TP-Link?! Как взломать Wi-Fi пароль, защитить от взлома свой вай фай.

Как взломать Wi-Fi пароль, защитить от взлома свой вай фай.